Tilslut NemLog-in med SAML 2.0 (Legacy standardkonfiguration)

Dette er legacy guiden til konfiguration af NemLog-in med standard SAML 2.0 indstillinger. For NemLog-in skabelon UI, se Tilslut NemLog-in med SAML 2.0 (Skabelon).

Du kan forbinde FoxIDs til NemLog-in (dansk IdP) med en SAML 2.0 autentificeringsmetode og lade brugerne autentificere med MitID. NemLog-in er forbundet som en SAML 2.0 Identity Provider (IdP).

Ved at konfigurere en SAML 2.0 autentificeringsmetode og en OpenID Connect applikationsregistrering bliver FoxIDs en bro mellem SAML 2.0 og OpenID Connect. FoxIDs håndterer derefter SAML 2.0 forbindelsen som en Relying Party (RP) / Service Provider (SP), og du behøver kun at fokusere på OpenID Connect i din applikation. Hvis det er nødvendigt, kan du tilbyde flere login muligheder (autentificeringsmetoder) fra samme OpenID Connect applikationsregistrering.

FoxIDs understøtter NemLog-in og den SAML 2.0 baserede OIOSAML 3.0.3 inklusive single logout (SLO), logning, issuer naming, krævede OCES3 (RSASSA-PSS) certifikater og NSIS support.

Du kan teste NemLog-in login med online web app sample (sample docs) ved at klikke

Log inog derefterDanish NemLog-in TESTfor testmiljøet ellerDanish NemLog-infor produktion. Se NemLog-in sample konfigurationen i FoxIDs Control: https://control.foxids.com/test-corp Få read adgang med brugerenreader@foxids.comog passwordgEh#V6kSwog vælg derefternemloginellernemlogin-testmiljøet. Sample er konfigureret med et separat miljø til NemLog-in SAML 2.0 integrationen.

NemLog-in dokumentation:

- NemLog-in udviklingsportalen med dokumentation

- test, hvor du kan finde NemLog-in IdP metadata for test

- produktion, hvor du kan finde NemLog-in IdP metadata for produktion

- OCES3 certifikater:

- Download test OCES3 certifikatet og password filen eller opret et OCES3 test certifikat

- Opret et produktions OCES3 certifikat i certifikat administrationen

- Du skal være tilsluttet NemLog-in for at oprette IT systemer.

- NemLog-in administrationsportalen hvor du konfigurerer IT systemer

- Testmiljø

- Se Testbrugere i integrationstestmiljøet for MitID private testbrugere og MitID Business testbrugere

Transformér DK privilege XML claim til en JSON claim.

Overvej et separat miljø

NemLog-in kræver at Relying Party (RP) bruger et OCES3 certifikat og omfattende logning. Overvej derfor at forbinde NemLog-in i et separat miljø, hvor OCES3 certifikatet og log niveauet kan konfigureres uden at påvirke noget andet.

Du kan forbinde to miljøer i samme tenant med et Environment Link.

Certifikat

NemLog-in kræver at alle requests (authn og logout) fra Relying Party (RP) signeres. NemLog-in kræver desuden at RP signerer med et OCES3 certifikat. Det er ikke muligt at bruge et certifikat udstedt af en anden certifikat myndighed, et selvsigneret certifikat eller et certifikat udstedt af FoxIDs.

OCES3 test certifikater bruges i testmiljøet og OCES3 produktions certifikater bruges i produktion. Et OCES3 certifikat er gyldigt i tre år. Derefter skal det opdateres manuelt. Du skal bruge separate FoxIDs miljøer til at håndtere henholdsvis test og produktion. Miljøerne kan evt. kombineres i et app miljø med environment links.

Tilføj .P12 OCES3 certifikatet i FoxIDs Control Client:

- Vælg (eller opret) det miljø der skal bruges til NemLog-in

- Vælg fanen Certificates

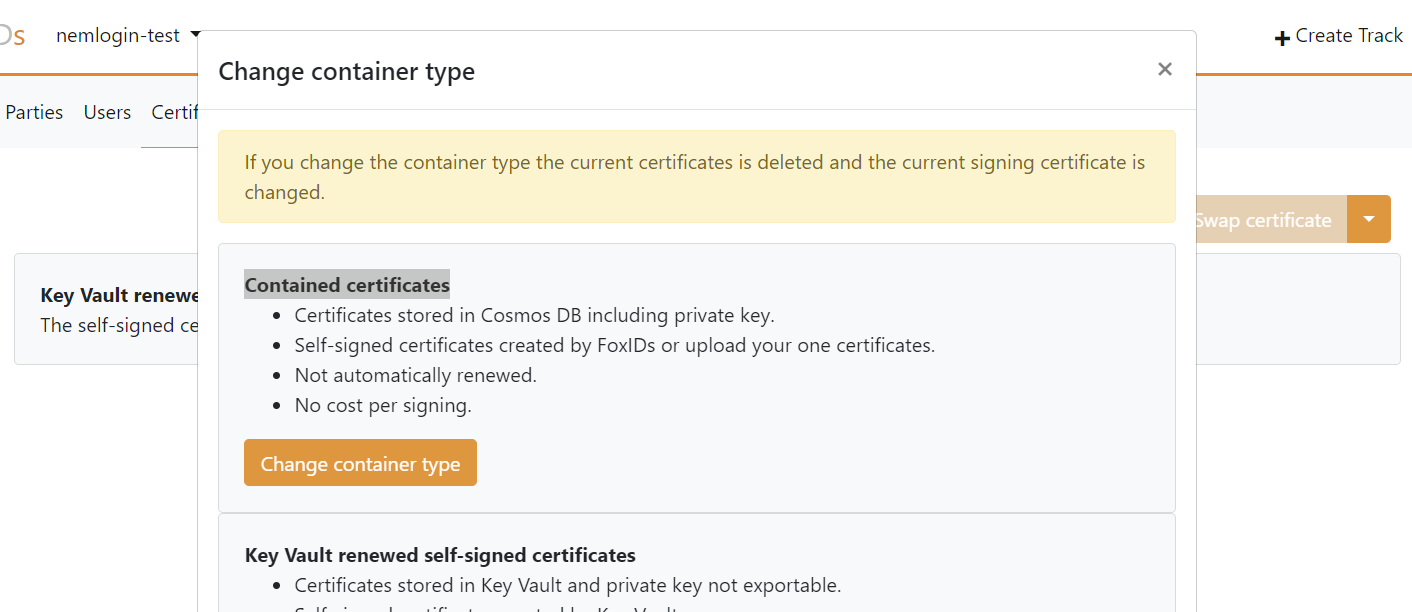

- Klik pilen ned på Swap certificate knappen og klik derefter Change container type i sektionen Contained certificates

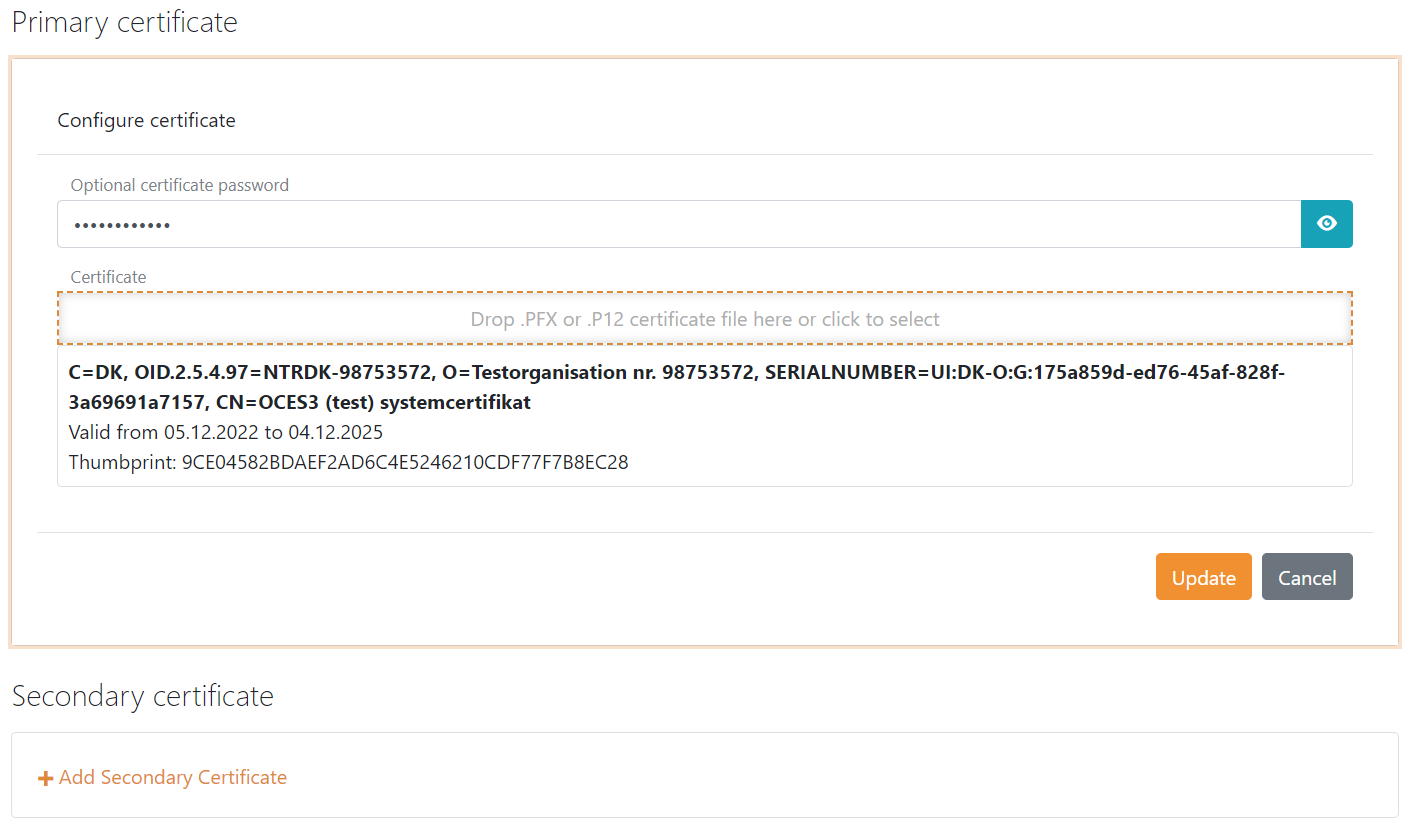

- Klik primary certifikatet, indtast password og upload

.P12OCES3 certifikatet

Det er efterfølgende muligt at tilføje et sekundært certifikat og at skifte mellem primary og secondary certifikater.

Konfigurer NemLog-in 3 som Identity Provider (IdP)

Du skal konfigurere OCES3 certifikatet før du følger denne guide.

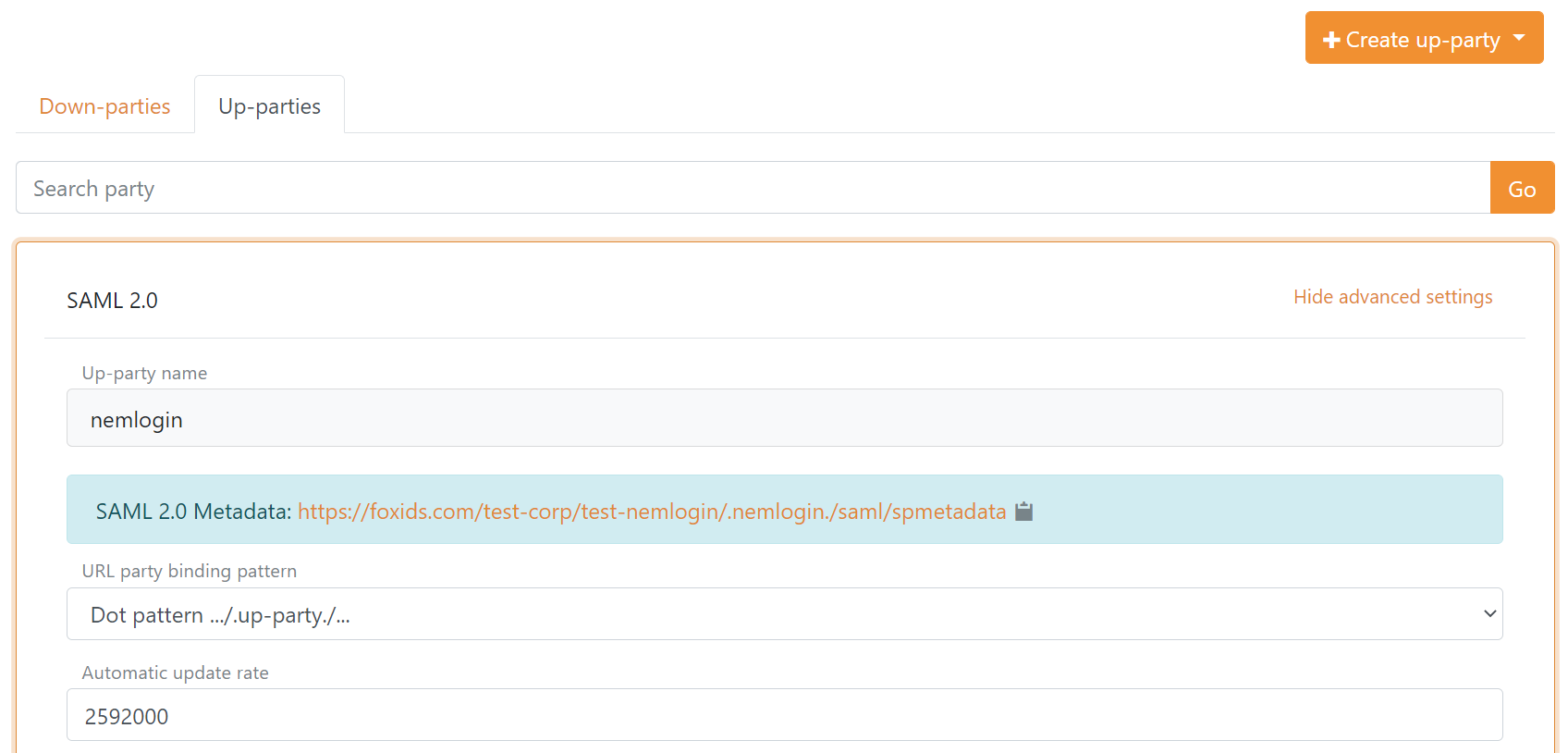

1) - Start med at oprette en SAML 2.0 autentificeringsmetode i FoxIDs Control Client

- Vælg Authentication fanen

- Klik New authentication og derefter SAML 2.0

- Tilføj navnet

- Vælg Show advanced

- Vælg dot URL binding pattern

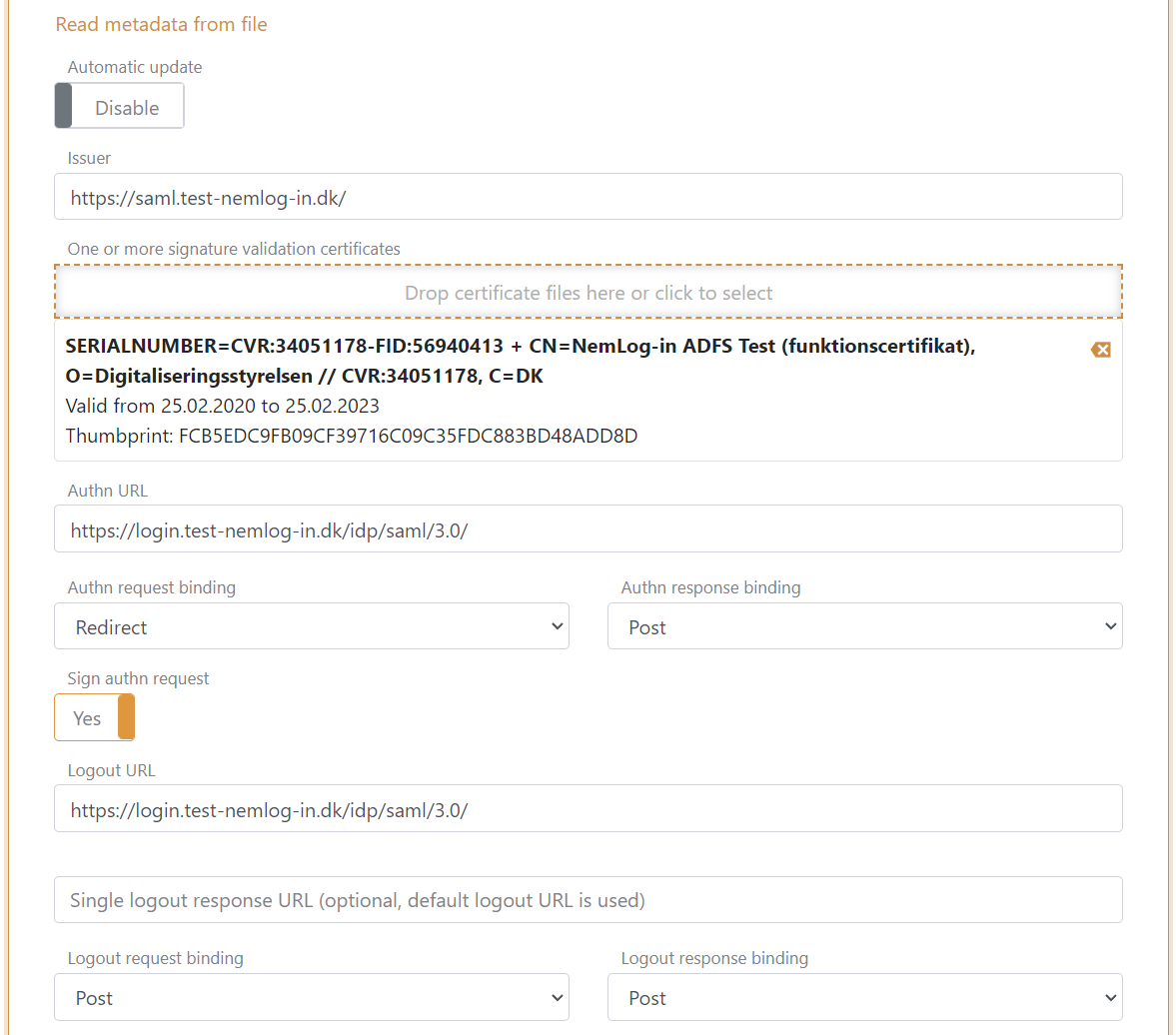

- Deaktiver automatic update

- Klik Read metadata from file og vælg NemLog-in IdP metadata

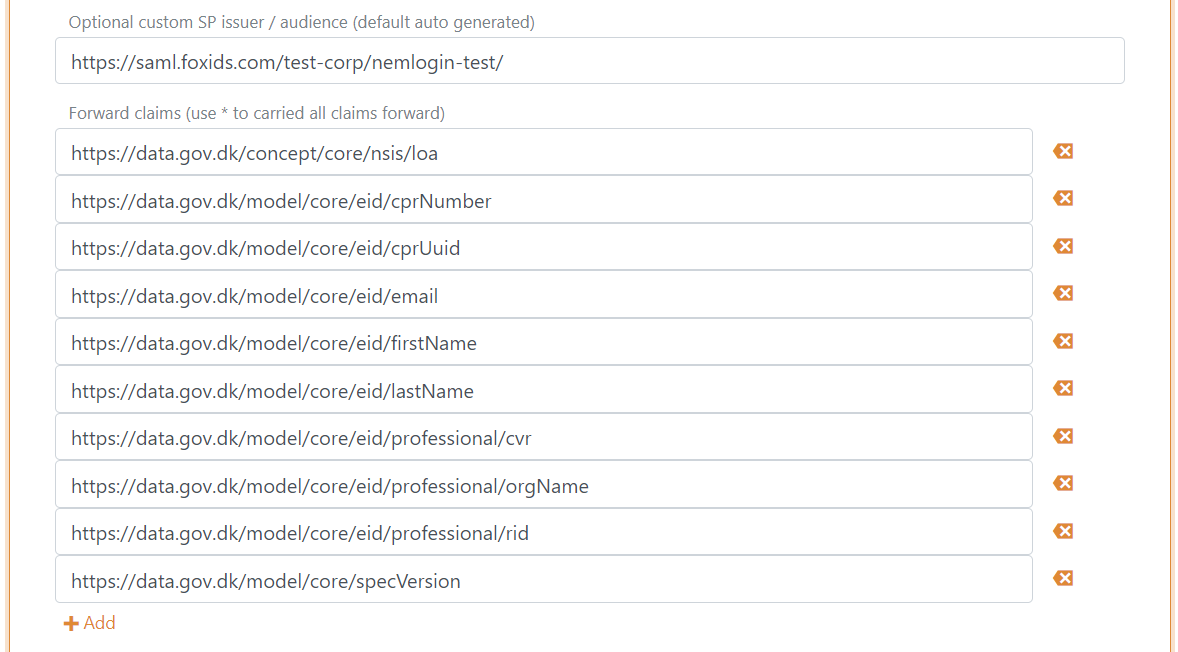

- Konfigurer en custom SP issuer, issuer kan evt. starte med

https://saml.- Issuer i dette eksempel er

https://saml.foxids.com/test-corp/nemlogin-test/

- Issuer i dette eksempel er

- Fjern evt.

*og konfigurer claims, følgende claims bruges oftest:https://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/cprUuidhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/professional/uuid/persistenthttps://data.gov.dk/model/core/specVersion- evt. inkluder privilege claim, se trin 3)

- Sæt Login hint i Authn request i Subject NameID til Disabled

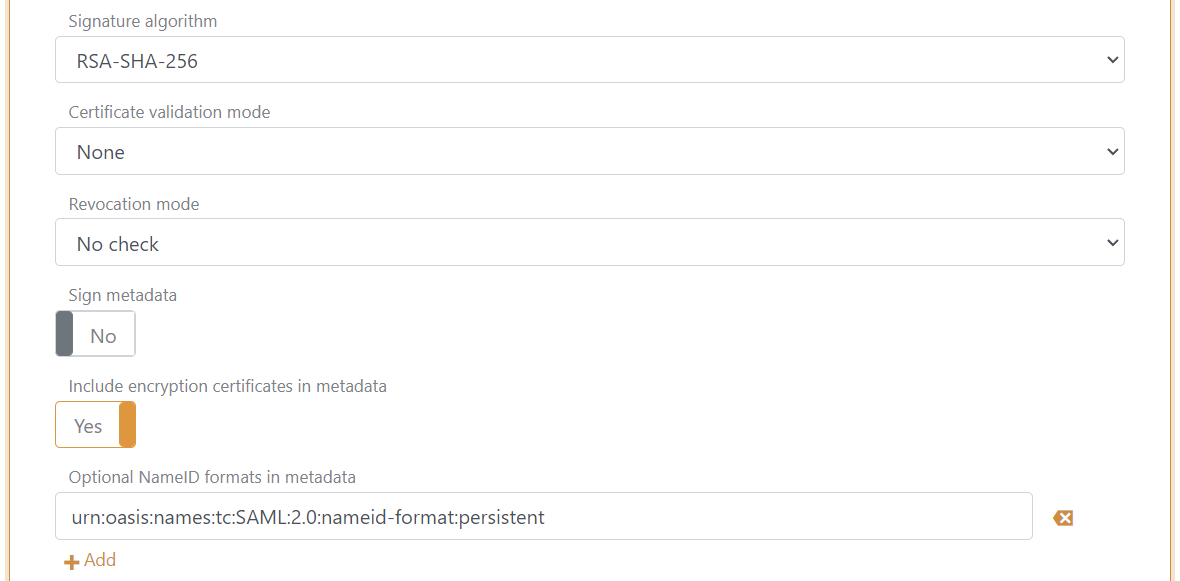

- I produktion, sæt evt. Certificate validation mode til

Chain trusthvis OCES3 root certifikatet er trusted på din platform og sæt Certificate revocation mode tilOnline - Vælg at inkludere encryption certifikatet i metadata

- Sæt NameID format i metadata til

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

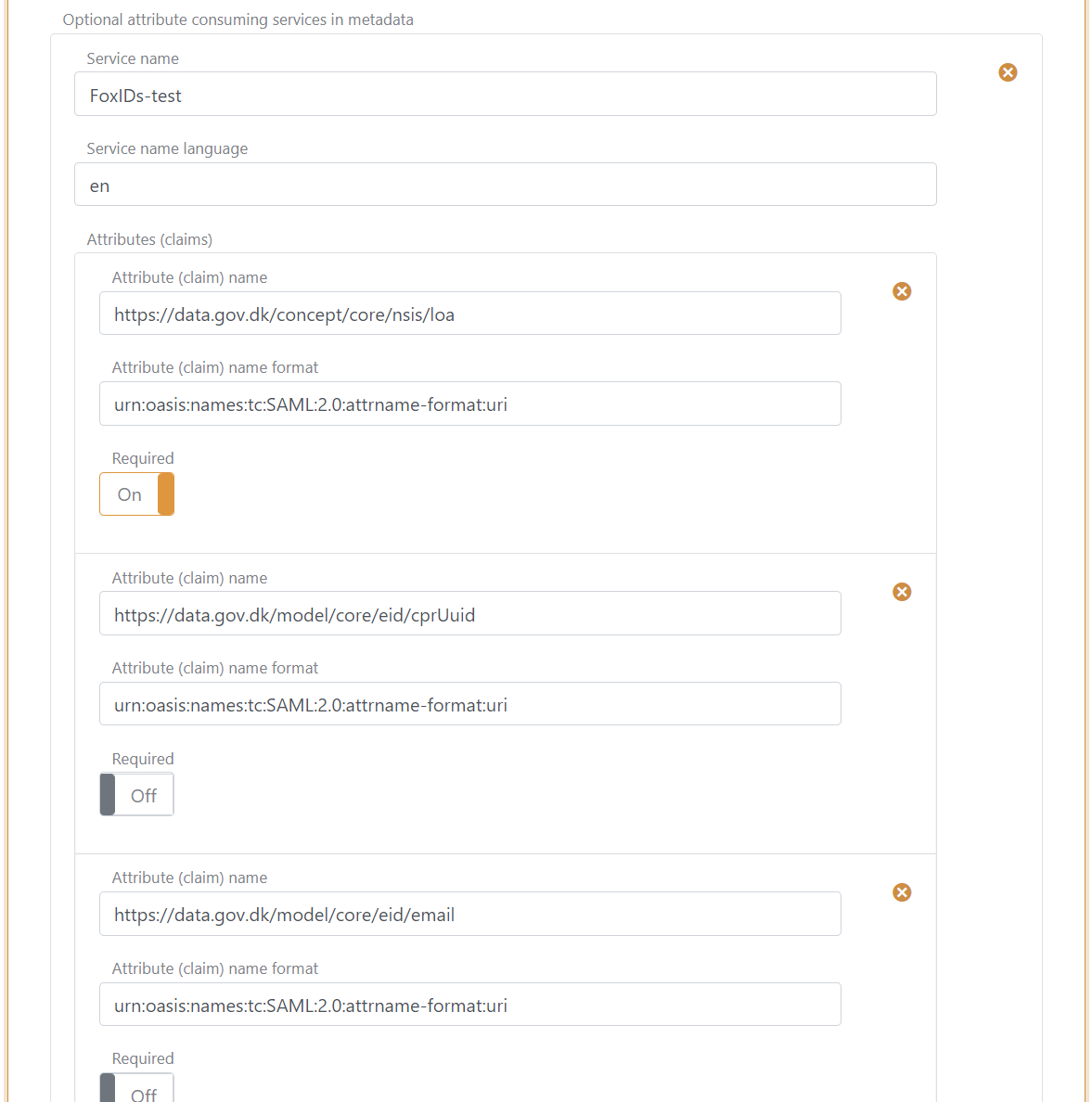

- Tilføj en attribute consuming service i metadata og tilføj service navnet.

- Tilføj alle claims konfigureret i trin 11 som requested attributes med formatet

urn:oasis:names:tc:SAML:2.0:attrname-format:uri. Sæt evt. hvert attribut som required.

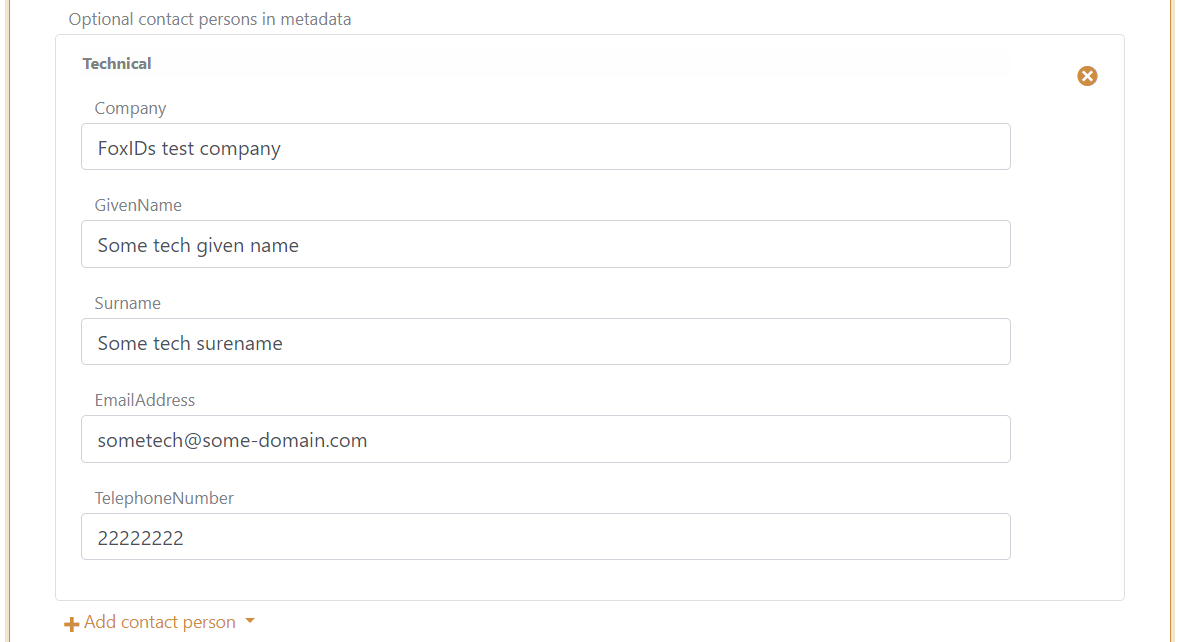

- Tilføj mindst én

technicalkontaktperson

- Klik create

- Gå til toppen af SAML 2.0 autentificeringsmetoden

- Download SAML 2.0 autentificeringsmetode SP metadata, i dette tilfælde https://foxids.com/test-corp/nemlogin-test/.nemlogin./saml/spmetadata.

- SP metadata filen bruges til at konfigurere NemLog-in IT systemet.

2) - Gå derefter til NemLog-in administrationsportalen

Først skal du oprette et NemLog-in IT system eller have nogen andre til at oprette et NemLog-in IT system og give dig adgang.

- Vælg IT systemet

- Klik upload metadata file og upload SAML 2.0 autentificeringsmetode SP metadata filen

- Gå tilbage til IT systemet

- Klik knappen Save the technical details

- Klik Provision to integrationtest og derefter Apply for integration test

For at konfigurere produktion skal du uploade en testrapport, få den godkendt og derefter gentage FoxIDs og NemLog-in konfigurationen.

3) - Valgfrit - Konfigurer MitID app switch til mobil app i FoxIDs Control Client

Valgfrit, konfigurer MitID app switch hvis du bruger NemLog-in / MitID i en mobil app.

- Du kan finde mere information i NemLog-in Integration med NemLog-in3 kapitel 9.6 og 9.7.

NemLog-in understøtter mobil app switch ved at bruge enten Universal Links på iOS eller App Links på Android, baseret på en return URL som sendes til NemLog-in i en SAML 2.0 extension som en del af authn (login) request.

Return URL er din mobil app URL og bruges til at skifte tilbage til din app fra MitID appen efter autentificering.

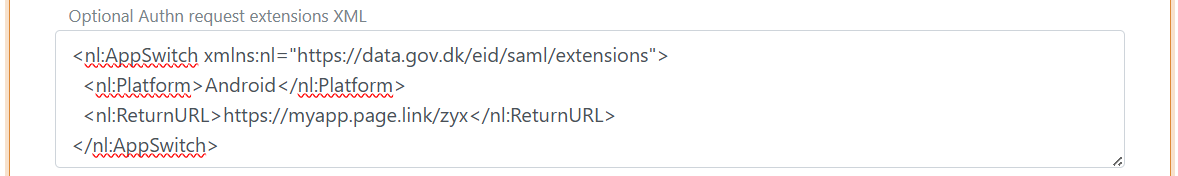

Hvis return URL for din Android app er https://myapp.page.link/zyx konfigurer SAML 2.0 authn request extension XML som:

<nl:AppSwitch xmlns:nl="https://data.gov.dk/eid/saml/extensions">

<nl:Platform>Android</nl:Platform>

<nl:ReturnURL>https://myapp.page.link/zyx</nl:ReturnURL>

</nl:AppSwitch>

Vælg show advanced settings og tilføj extension XML i Authn request extensions XML og klik Update

Du kan konfigurere authn request extensions XML i profiler på autentificeringsmetoden. Og derefter understøtte flere mobile platforme i profiler.

I øjeblikket kræver iOS ikke en return URL for at lave app switch. Men dette kan ændre sig over tid! Derfor har du pt. kun brug for to autentificeringsmetoder; en til dit website og iOS app uden en redirect URL og en til din Android app med en redirect URL.

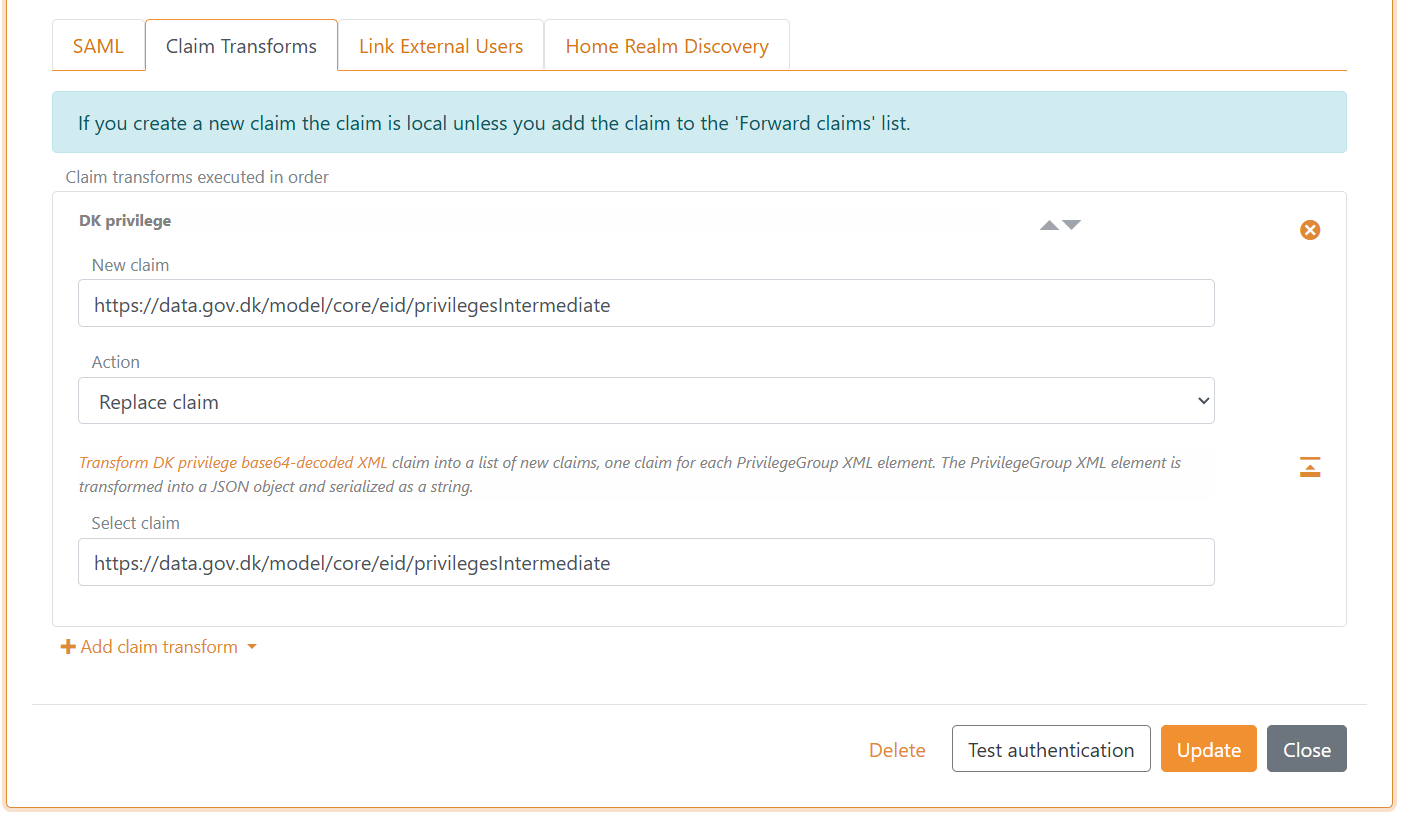

4) - Valgfrit - tilføj privilege claim transformation i FoxIDs Control Client

Valgfrit, hvis du bruger privilege claim.

FoxIDs kan transformere DK privilege XML claim til en JSON claim. Det anbefales at tilføje transformationen for at få mindre claims og tokens. Derudover gør det tokens læsbare.

- Tilføj DK privilege claim transformeren.

- Fjern den oprindelige privilege claim fra claims pipeline.

FoxIDs konverterer internt SAML 2.0 claims til JWT claims. Mappingen mellem SAML 2.0 og JWT claims oprettes automatisk som standard. Du kan finde og ændre mappingen i fanen Settings.

SAML 2.0 autentificeringsmetoden kan nu bruges som en autentificeringsmetode for applikationsregistreringer i miljøet.

Testbrugere i integrationstestmiljøet

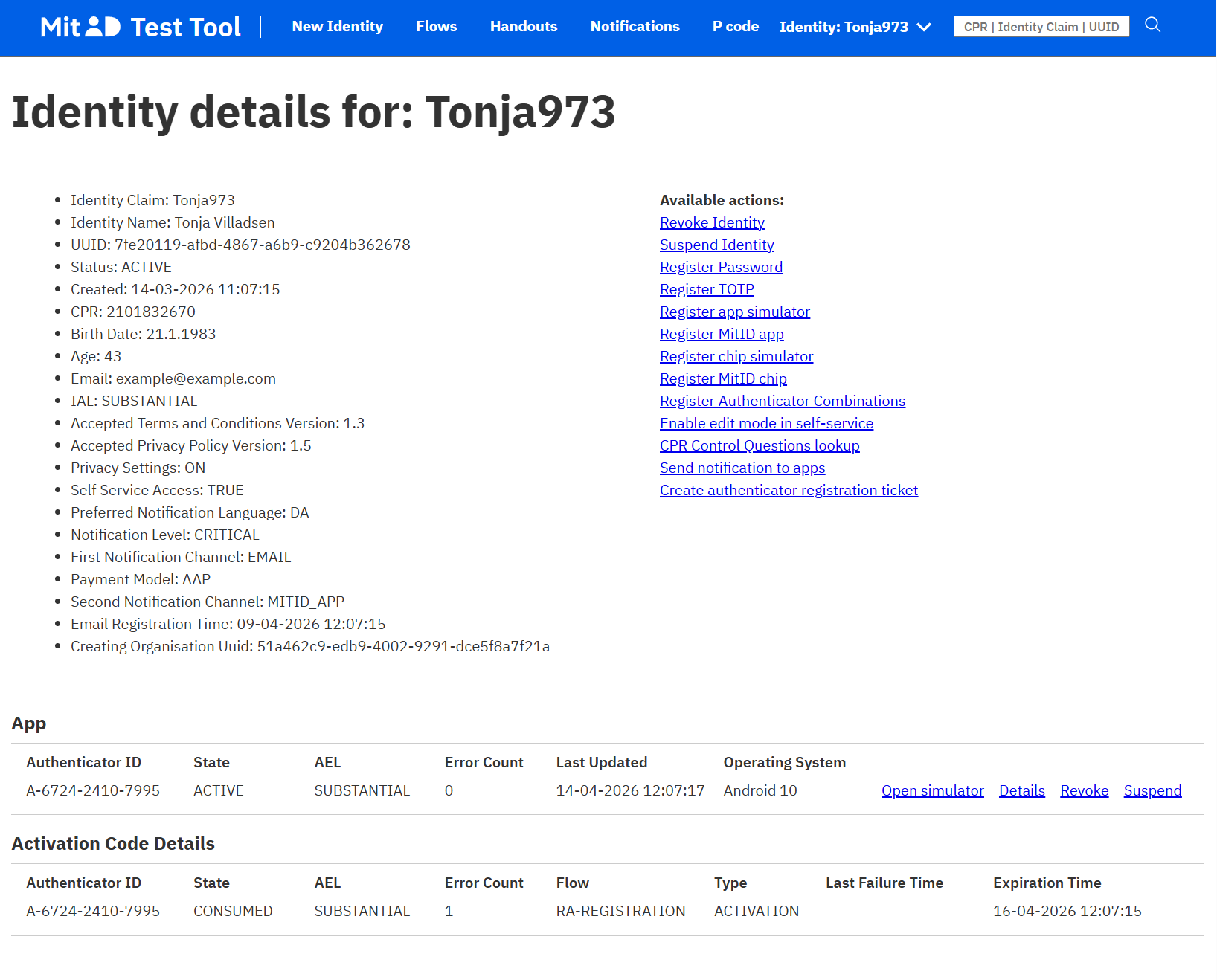

Du kan oprette både MitID private brugere og MitID Business (medarbejder) brugere til NemLog-in integrationstestmiljøet.

MitID private testbrugere

Der er to måder at oprette en MitID privat testbruger:

- Opret en bruger som logger ind med brugernavn (User ID) og adgangskode på fanen Test login på NemLog-in siden.

- Opret en bruger som både kan logge ind med brugernavn (User ID) og adgangskode og simulere MitID appen på fanen MitID.

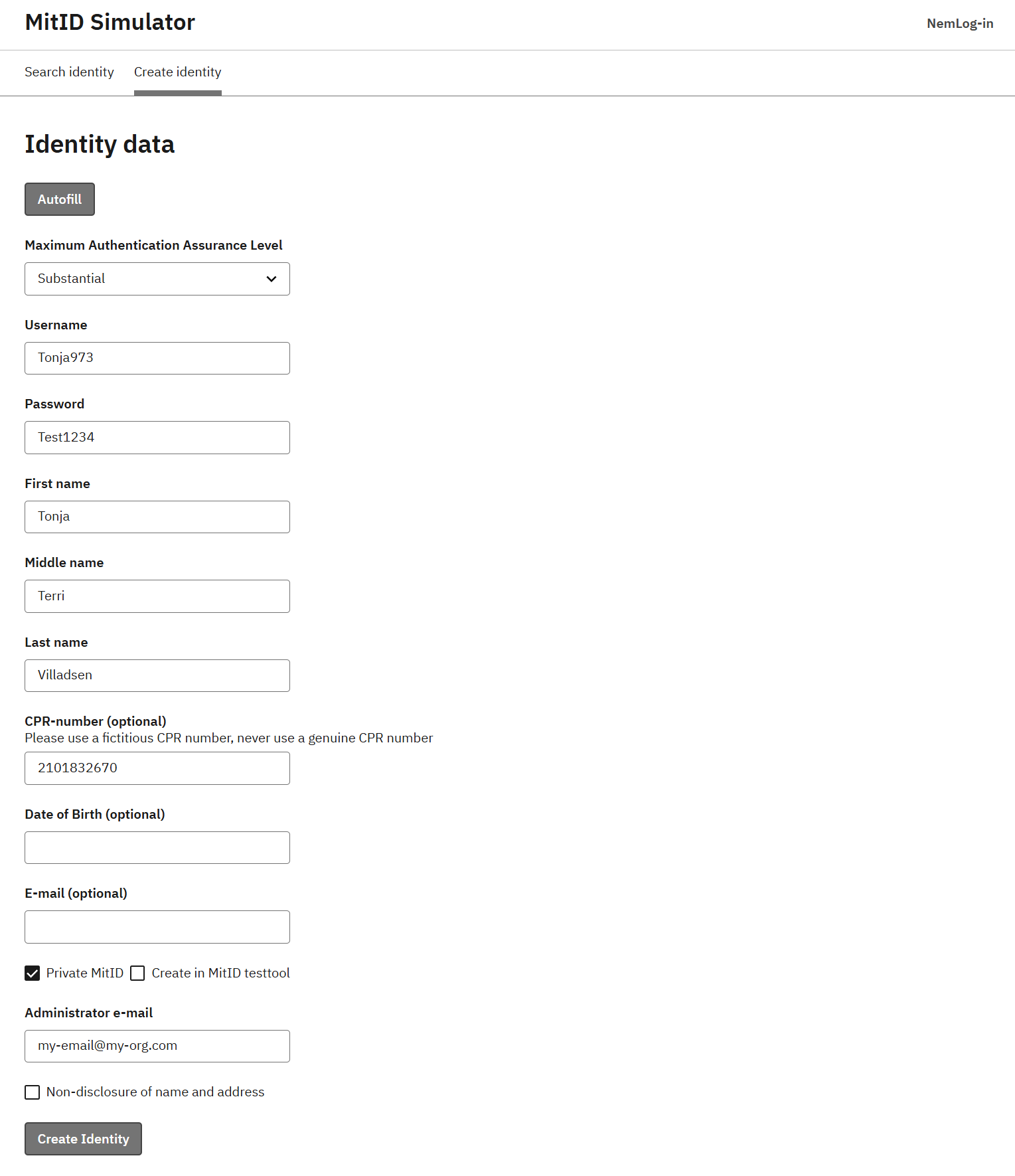

Sådan opretter du en MitID privat testbruger med brugernavn og adgangskode:

- Gå til MitID simulatoren

- Klik eventuelt Autofill

- Indtast et fiktivt CPR nummer. Hvert test CPR nummer kan kun bruges én gang.

- Vælg Private MitID

- Indtast din e-mailadresse som administrator e-mail

- Klik Create Identity

Du modtager en e-mail med et access token, som du senere kan bruge til at redigere testbrugeren. Derefter kan du logge ind med testbrugeren på NemLog-in testsiden.

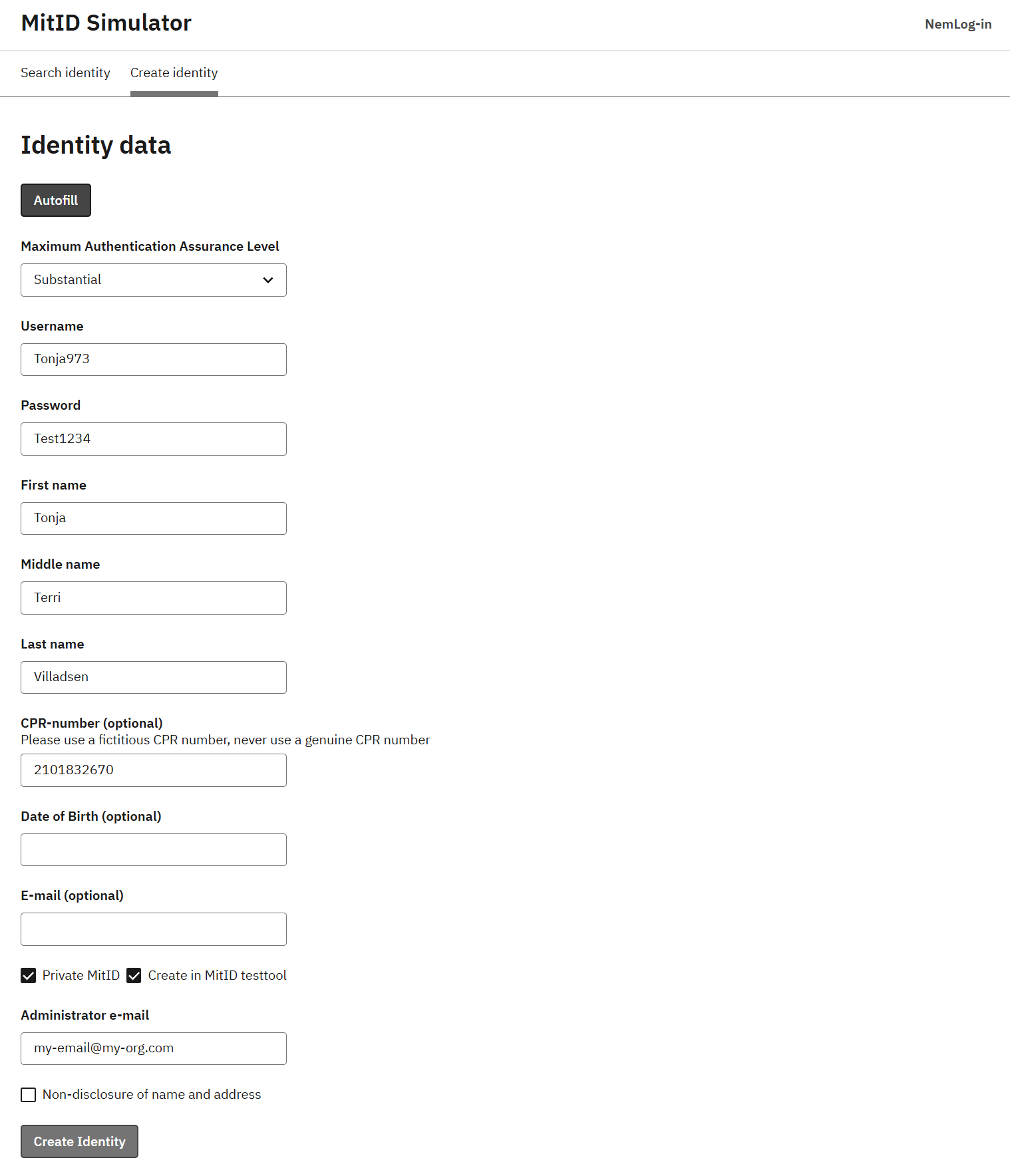

Sådan opretter du en MitID privat testbruger, som også kan bruges med MitID App simulatoren:

- Gå til MitID simulatoren

- Klik eventuelt Autofill

- Indtast et fiktivt CPR nummer. Hvert test CPR nummer kan kun bruges én gang.

- Vælg Private MitID

- Vælg Create in MitID testtool

- Indtast din e-mailadresse som administrator e-mail

- Klik Create Identity

Find testbrugeren i MitID Test Tool via CPR nummer eller brugernavn. Klik Open simulator i sektionen App for at åbne MitID app simulatoren i en browser.

MitID Business testbrugere

Du skal have en testorganisation i integrationstestmiljøet, før du kan oprette MitID Business testbrugere. Opret én testorganisation pr. CVR nummer, du vil bruge.

Når du har gennemført NemLog-in onboarding, får du en testorganisation, som du kan administrere i MitID Business integration test, hvor du kan oprette MitID Business testbrugere.

Alternativt eller derudover kan du oprette en testorganisation på siden Create test-user-organisation. Udfyld disse felter og klik Create (Opret):

- Administrator e-mailadresse: bruges hvis du skal nulstille password

- Password: bruges til login

- API adgangsnøgle: hvis du angiver en nøgle, kan andre ikke ændre testorganisationen

- Godkend kvalificerede certifikater: aktivér dette hvis du har behov for at teste kvalificerede certifikater

- Organisationstype: vælg

Privat virksomhedfor en privat virksomhed ellerOffentlig virksomhedfor en offentlig organisation - Sikringsniveau for identifikationsproces: angiv NSIS sikringsniveauet til

Betydelig

Når organisationen er oprettet, logger du ind på MitID Business integration test og opretter MitID Business testbrugere.

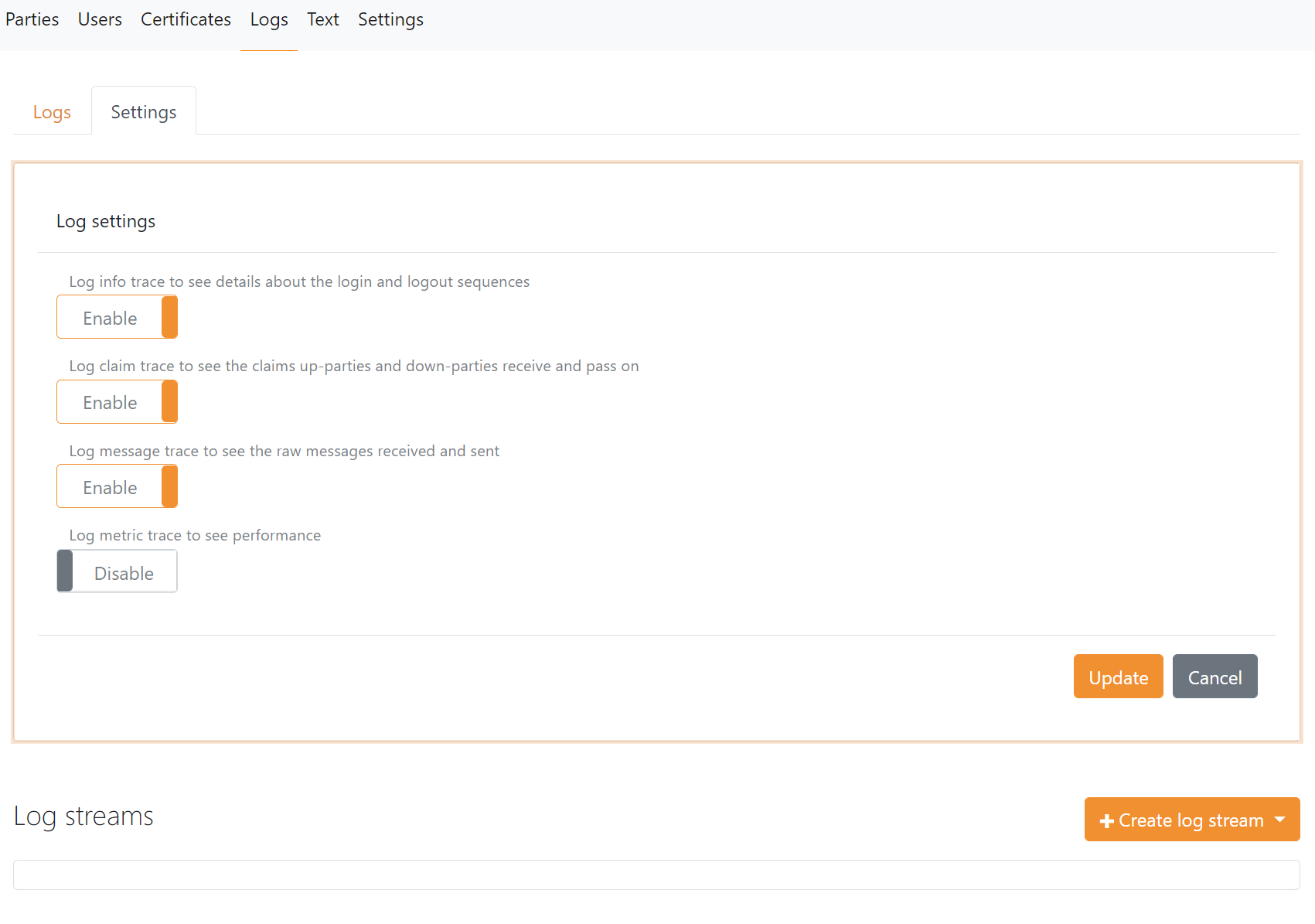

Logning

NemLog-in kræver at requests og responses (inklusive signatur bevis) logges og opbevares i et halvt år (180 dage). Det er også påkrævet at logge hvilken identitet der har logget ind og ud af hvilken session, på hvilket tidspunkt og IP adressen. FoxIDs standard log registrerer fejl og hændelser inklusive tidspunkt og IP adresse.

Med en Pro eller Enterprise plan på FoxIDs.com gemmes log data i 180 dage.

Log niveauet NemLog-in kræver konfigureres i FoxIDs log indstillinger:

- Aktivér

log info trace - Aktivér

log claims trace - Aktivér

log message trace - Klik update

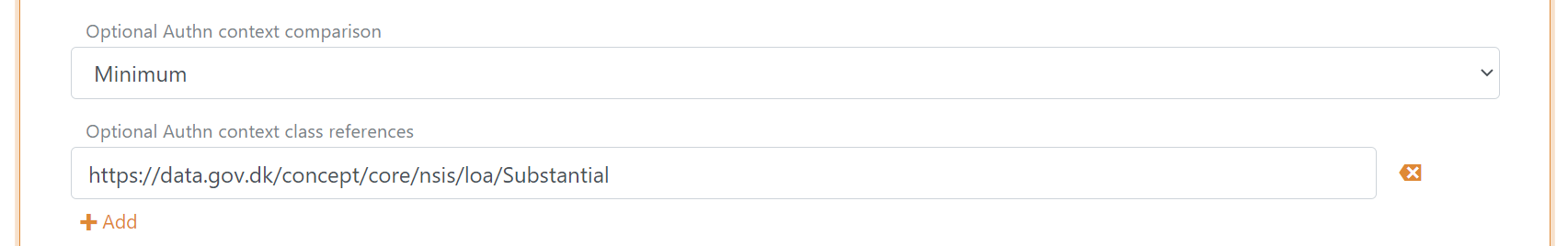

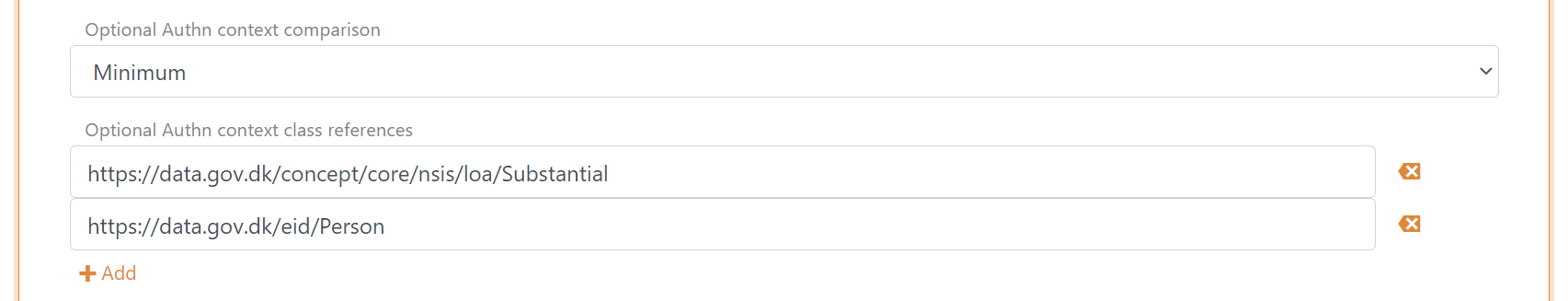

Anmod om authentication context

Du kan anmode om et ønsket NSIS assurance niveau som en authn context class reference.

Mulige NSIS assurance niveauer:

https://data.gov.dk/concept/core/nsis/loa/Lowhttps://data.gov.dk/concept/core/nsis/loa/Substantialhttps://data.gov.dk/concept/core/nsis/loa/High

Du kan ligeledes angive ID type som en authn context class reference.

Mulige ID typer:

https://data.gov.dk/eid/Personhttps://data.gov.dk/eid/Professional

Og mulige credential types:

https://nemlogin.dk/internal/credential/type/nemidkeycardhttps://nemlogin.dk/internal/credential/type/nemidkeyfilehttps://nemlogin.dk/internal/credential/type/mitidhttps://nemlogin.dk/internal/credential/type/localhttps://nemlogin.dk/internal/credential/type/test

Du kan konfigurere authn context class references i profiler på autentificeringsmetoden, hvis du har brug for at levere forskellige sæt.

For eksempel for at understøtte step-up autentificering, opret en profil med authn context class reference https://data.gov.dk/concept/core/nsis/loa/Substantial og en anden profil med authn context class reference https://data.gov.dk/concept/core/nsis/loa/High.