Conectarse a NemLog-in con SAML 2.0 (Configuración estándar legacy)

Esta es la guía legacy para configurar NemLog-in con la configuración estándar SAML 2.0. Para la interfaz de plantilla de NemLog-in, vea Conectarse a NemLog-in con SAML 2.0 (Plantilla).

Puede conectar FoxIDs a NemLog-in (IdP danés) con un método de autenticación SAML 2.0 y permitir que los usuarios se autentiquen con MitID. NemLog-in se conecta como proveedor de identidad SAML 2.0 (IdP).

Al configurar un método de autenticación SAML 2.0 y un registro de aplicación OpenID Connect FoxIDs se convierte en un bridge entre SAML 2.0 y OpenID Connect. Luego FoxIDs maneja la conexión SAML 2.0 como Relying Party (RP) / Service Provider (SP) y usted solo necesita ocuparse de OpenID Connect en su aplicación. Si es necesario, puede ofrecer múltiples opciones de inicio de sesión (métodos de autenticación) desde el mismo registro de aplicación OpenID Connect.

FoxIDs admite NemLog-in y el OIOSAML 3.0.3 basado en SAML 2.0, incluido el single logout (SLO), el registro, la denominación del emisor, los certificados OCES3 (RSASSA-PSS) requeridos y el soporte NSIS.

Puede probar el inicio de sesión de NemLog-in con la muestra de aplicación web en línea (docs de la muestra) haciendo clic en

Log iny luego enDanish NemLog-in TESTpara el entorno de prueba oDanish NemLog-inpara producción. Vea la configuración de ejemplo de NemLog-in en FoxIDs Control: https://control.foxids.com/test-corp Obtenga acceso de lectura con el usuarioreader@foxids.comy la contraseñagEh#V6kSwy luego seleccione el entornonemloginonemlogin-test. La muestra está configurada con un entorno separado para la integración NemLog-in SAML 2.0.

Documentación de NemLog-in:

- El portal de desarrollo de NemLog-in con documentación

- test, donde puede encontrar los metadatos IdP de NemLog-in para pruebas

- production, donde puede encontrar los metadatos IdP de NemLog-in para producción

- Certificados OCES3:

- Descargue el certificado OCES3 de prueba y el archivo de contraseña o cree un certificado OCES3 de prueba

- Cree un certificado OCES3 de producción en la administración de certificados

- Debe estar conectado a NemLog-in para poder crear sistemas de TI.

- El portal de administración de NemLog-in donde configura los sistemas de TI

- Entorno de pruebas

- Vea Usuarios de prueba en el entorno de pruebas de integración para los usuarios de prueba privados de MitID y MitID Business

Transforme la reclamación XML de privilegio DK en una reclamación JSON.

Considere un entorno separado

NemLog-in requiere que la Relying Party (RP) use un certificado OCES3 y un registro ampliado. Por lo tanto, considere conectar NemLog-in en un entorno separado donde el certificado OCES3 y el nivel de registro se puedan configurar sin afectar a nada más.

Puede conectar dos entornos en el mismo tenant con un Environment Link.

Certificado

NemLog-in requiere que todas las solicitudes (authn y logout) de la Relying Party (RP) estén firmadas. Además, NemLog-in requiere que la RP firme con un certificado OCES3. No es posible usar un certificado emitido por otra autoridad certificadora, un certificado autofirmado o un certificado emitido por FoxIDs.

Los certificados OCES3 de prueba se usan en el entorno de prueba y los certificados OCES3 de producción se usan en producción. Un certificado OCES3 es válido por tres años. Después de eso, debe actualizarse manualmente. Necesitará entornos FoxIDs separados para manejar los entornos de prueba y producción respectivamente. Los entornos pueden combinarse en un entorno de aplicación con environment links.

Agregue el certificado OCES3 .P12 en FoxIDs Control Client:

- Seleccione (o cree) el entorno que se usará para NemLog-in

- Seleccione la pestaña Certificates

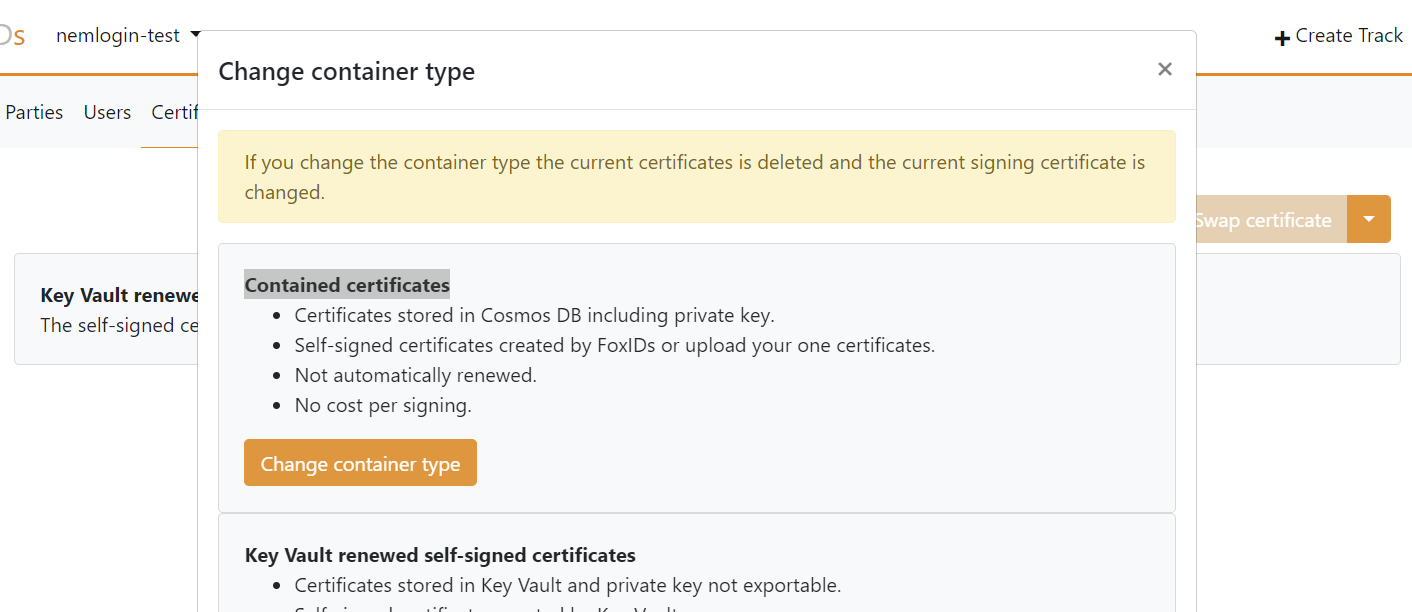

- Haga clic en la flecha hacia abajo del botón Swap certificate y luego, en la sección Contained certificates, haga clic en Change container type

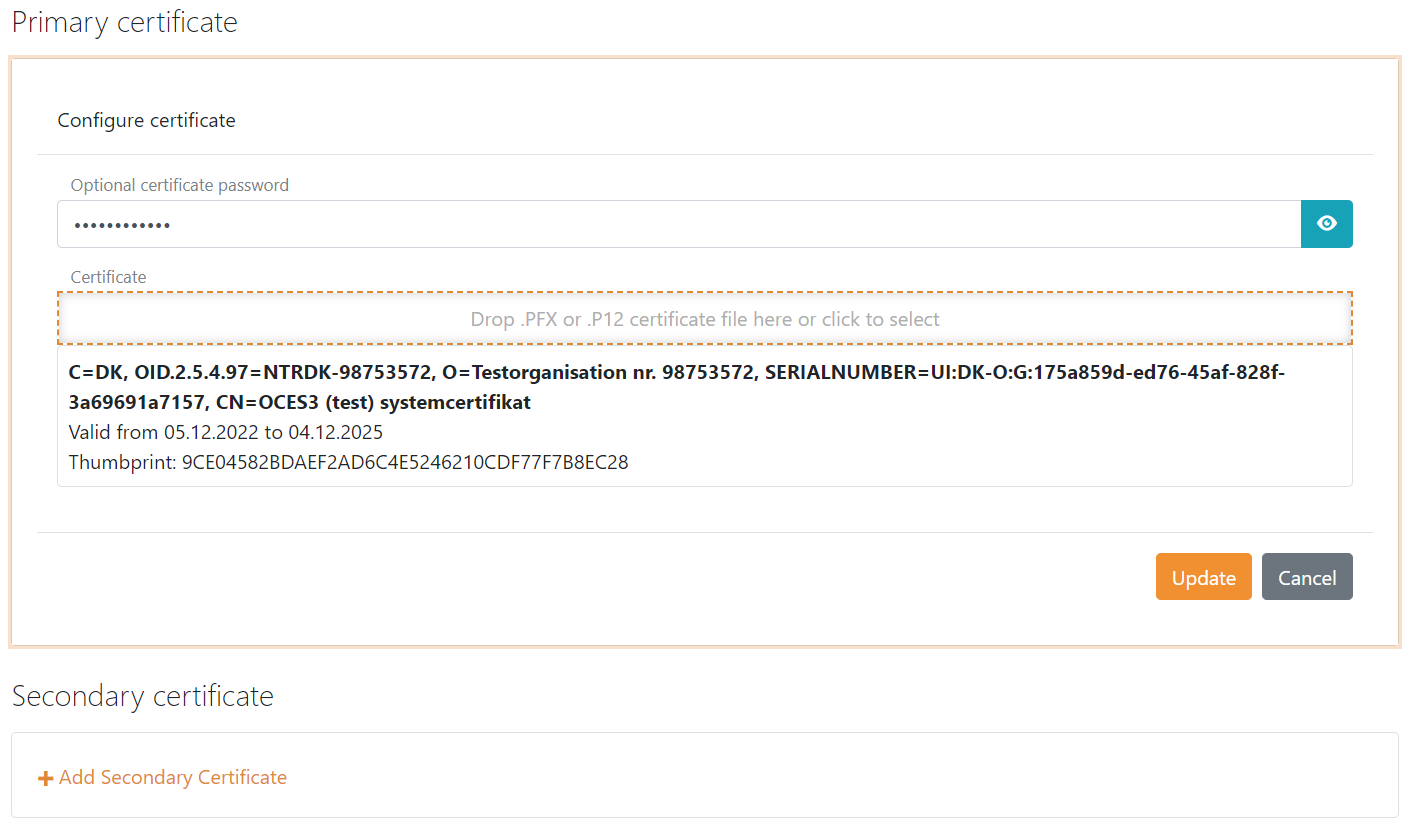

- Haga clic en el certificado principal, ingrese la contraseña y cargue el certificado OCES3

.P12

Luego es posible agregar un certificado secundario y cambiar entre el certificado principal y el secundario.

Configurar NemLog-in 3 como proveedor de identidad (IdP)

Debe configurar el certificado OCES3 antes de seguir esta guía.

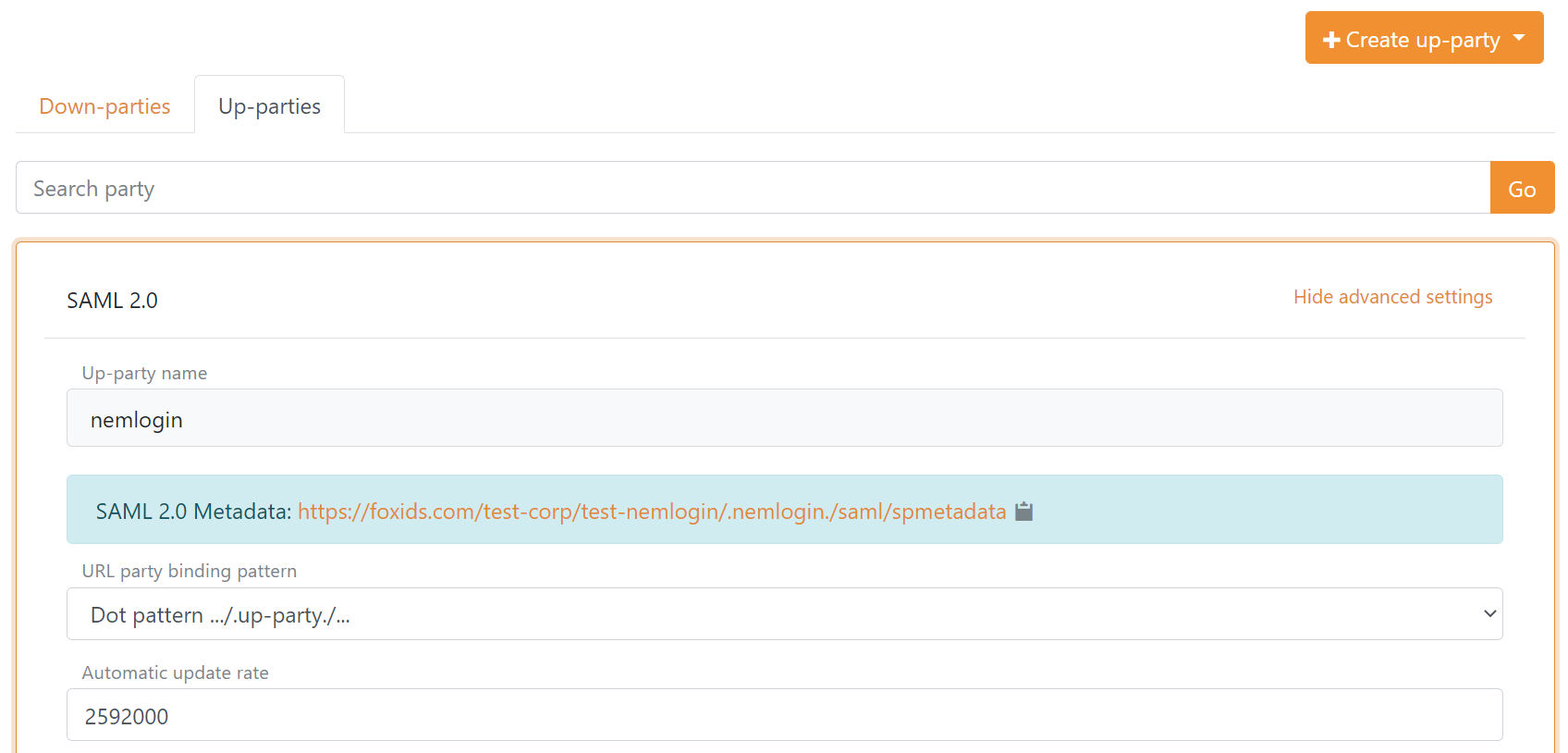

1) - Comience creando un método de autenticación SAML 2.0 en FoxIDs Control Client

- Seleccione la pestaña Authentication

- Haga clic en New authentication y luego en SAML 2.0

- Agregue el nombre

- Seleccione Show advanced

- Seleccione el patrón de binding dot URL

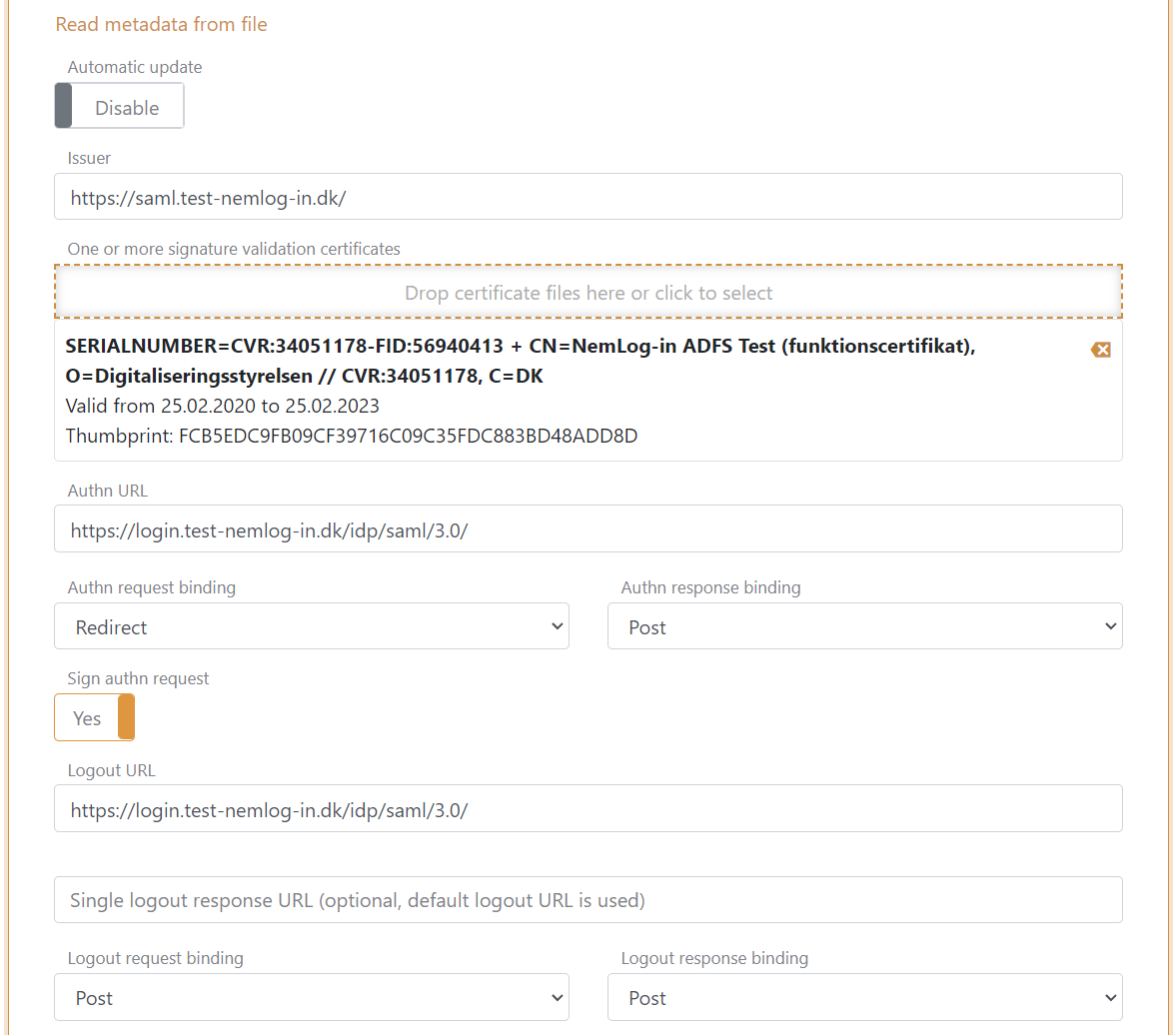

- Desactive la actualización automática

- Haga clic en Read metadata from file y seleccione los metadatos IdP de NemLog-in

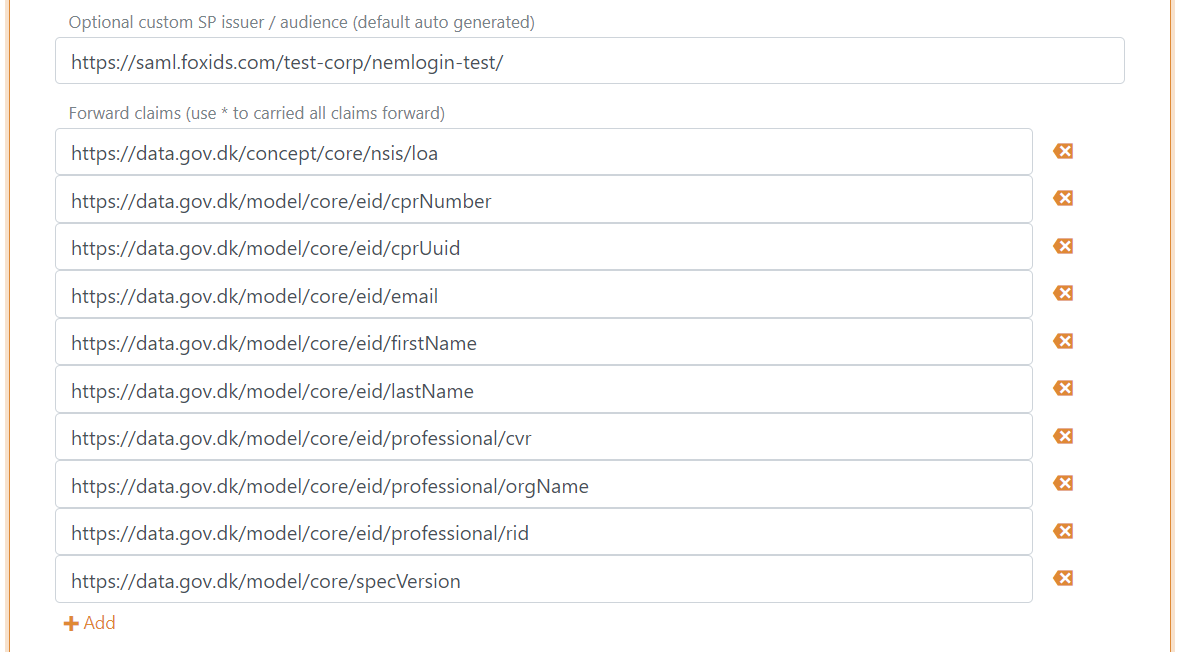

- Configure un issuer SP personalizado, el issuer puede opcionalmente empezar con

https://saml.- El issuer en este ejemplo es

https://saml.foxids.com/test-corp/nemlogin-test/

- El issuer en este ejemplo es

- Opcionalmente elimine el

*y configure las reclamaciones; las siguientes reclamaciones se usan con más frecuencia:https://data.gov.dk/concept/core/nsis/loahttps://data.gov.dk/model/core/eid/cprNumberhttps://data.gov.dk/model/core/eid/cprUuidhttps://data.gov.dk/model/core/eid/emailhttps://data.gov.dk/model/core/eid/firstNamehttps://data.gov.dk/model/core/eid/lastNamehttps://data.gov.dk/model/core/eid/professional/cvrhttps://data.gov.dk/model/core/eid/professional/orgNamehttps://data.gov.dk/model/core/eid/professional/uuid/persistenthttps://data.gov.dk/model/core/specVersion- opcionalmente incluya la reclamación de privilegio, vea el paso 3)

- Configure Login hint in Authn request en Subject NameID como Disabled

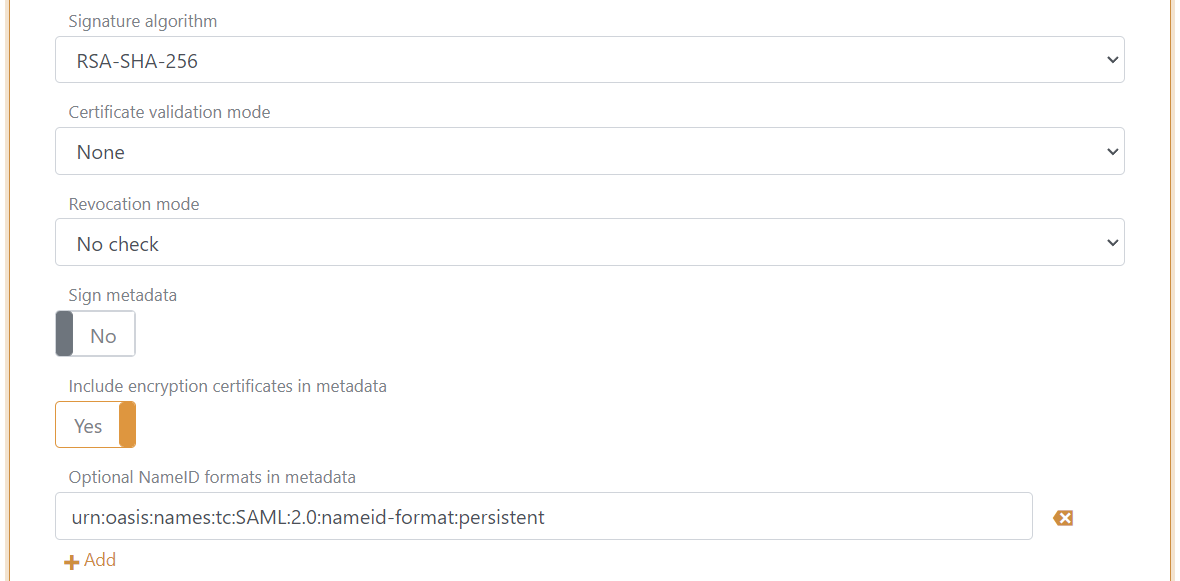

- Solo en producción, opcionalmente configure el modo de validación de certificados en

Chain trustsi el certificado raíz OCES3 es de confianza en su plataforma y configure el modo de revocación de certificados enOnline - Seleccione incluir el certificado de cifrado en los metadatos

- Configure el formato NameID en los metadatos como

urn:oasis:names:tc:SAML:2.0:nameid-format:persistent

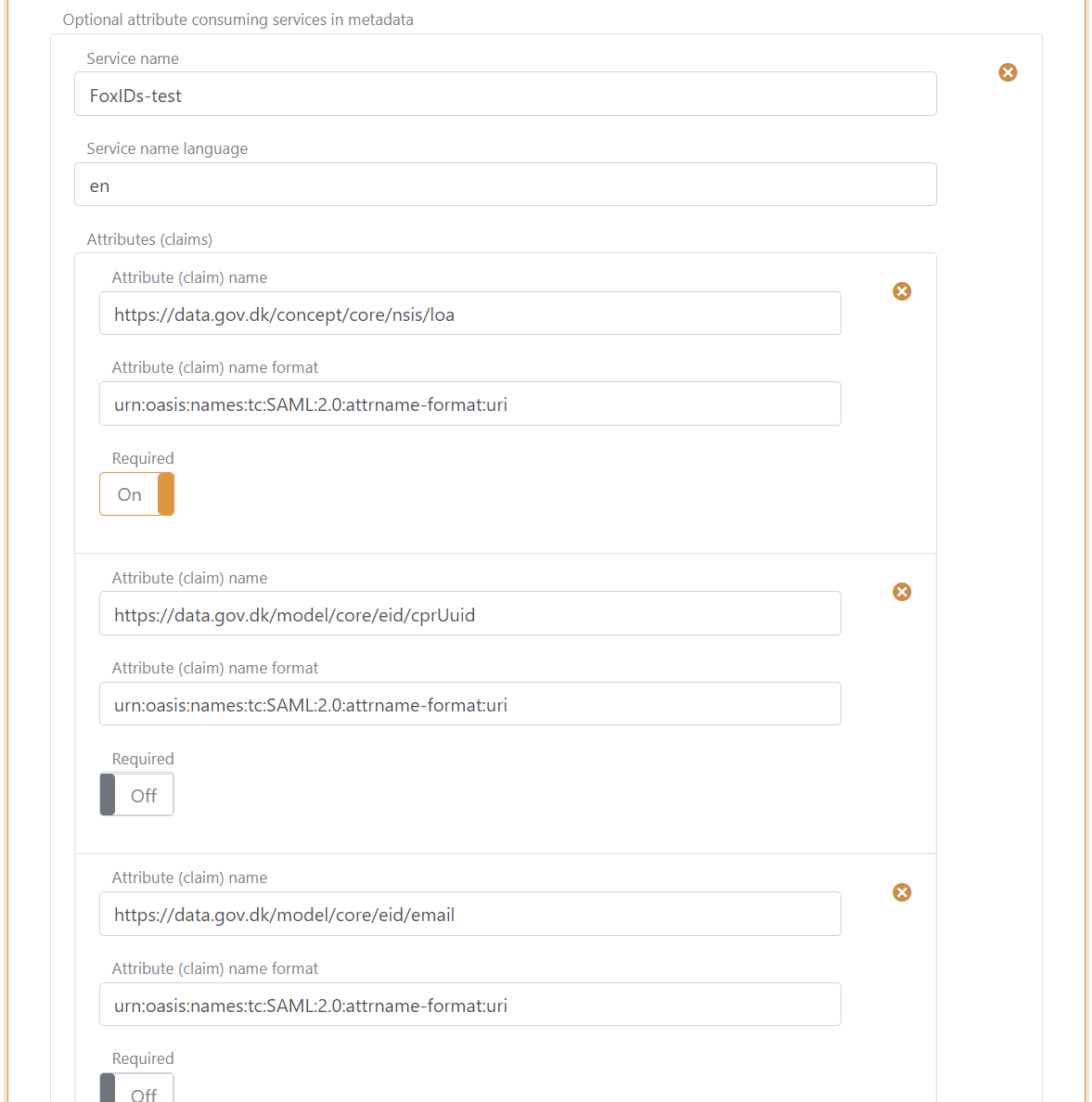

- Agregue un servicio de consumo de atributos en los metadatos y agregue el nombre del servicio.

- Agregue todas las reclamaciones configuradas en el paso 11 como atributos solicitados con el formato

urn:oasis:names:tc:SAML:2.0:attrname-format:uri. Opcionalmente marque cada atributo como requerido.

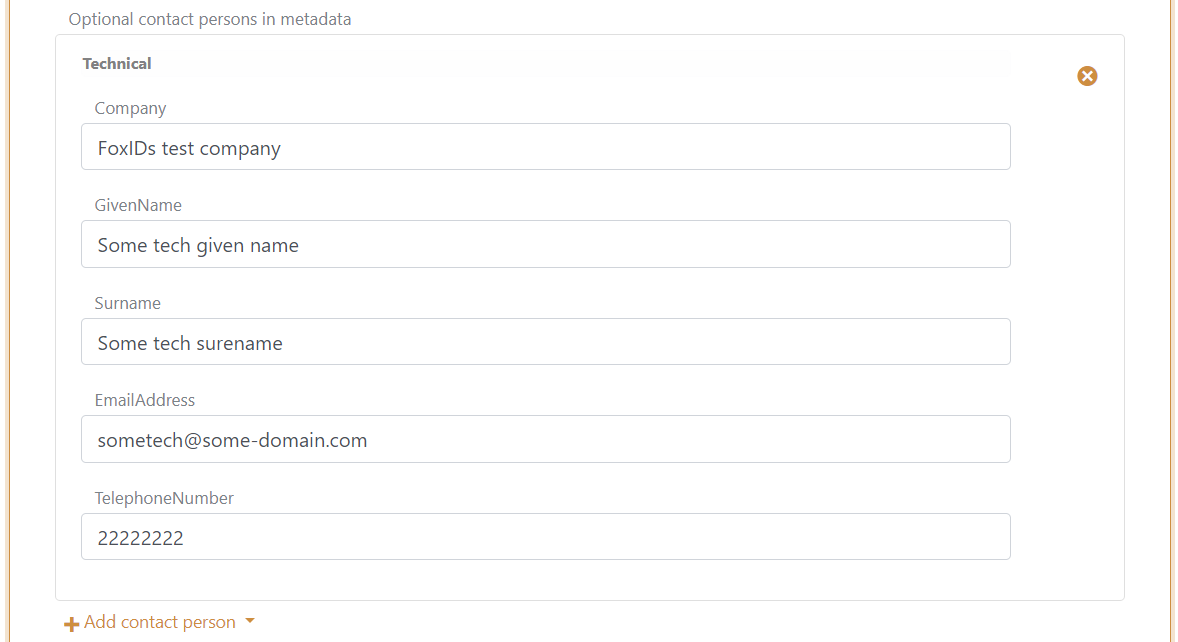

- Agregue al menos una persona de contacto

technical

- Haga clic en create

- Vaya a la parte superior del método de autenticación SAML 2.0

- Descargue los metadatos SP del método de autenticación SAML 2.0, en este caso https://foxids.com/test-corp/nemlogin-test/.nemlogin./saml/spmetadata.

- El archivo de metadatos SP se utiliza para configurar el sistema de TI de NemLog-in.

2) - Luego vaya al portal de administración de NemLog-in

Primero debe crear un sistema de TI de NemLog-in o hacer que otra persona cree un sistema de TI de NemLog-in y le asigne acceso.

- Seleccione el sistema de TI

- Haga clic en upload metadata file y cargue el archivo de metadatos SP del método de autenticación SAML 2.0

- Regrese al sistema de TI

- Haga clic en el botón Save the technical details

- Haga clic en Provision to integrationtest y luego en Apply for integration test

Para configurar la producción debe cargar un informe de pruebas, hacer que lo aprueben y luego repetir la configuración de FoxIDs y NemLog-in.

3) - Opcional - Configure el app-switch de MitID para aplicación móvil en FoxIDs Control Client

Opcionalmente, configure el app-switch de MitID si está usando NemLog-in / MitID en una aplicación móvil.

- Puede encontrar más información en NemLog-in Integration with NemLog-in3 capítulos 9.6 y 9.7.

NemLog-in admite el app-switch móvil usando Universal Links en iOS o App Links en Android, basado en una URL de retorno que se envía a NemLog-in en una extensión SAML 2.0 como parte de la solicitud authn (inicio de sesión).

La URL de retorno es la URL de su aplicación móvil y se usa para volver a su aplicación desde la app MitID después de la autenticación.

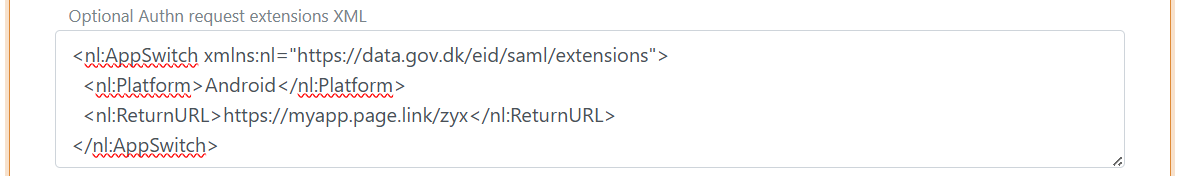

Si la URL de retorno para su aplicación Android es https://myapp.page.link/zyx configure la extensión XML de solicitud authn SAML 2.0 como:

<nl:AppSwitch xmlns:nl="https://data.gov.dk/eid/saml/extensions">

<nl:Platform>Android</nl:Platform>

<nl:ReturnURL>https://myapp.page.link/zyx</nl:ReturnURL>

</nl:AppSwitch>

Seleccione la configuración avanzada y agregue la extensión XML en Authn request extensions XML y haga clic en Update

Puede configurar extensiones XML de solicitud authn en perfiles del método de autenticación. Luego puede admitir múltiples plataformas móviles en perfiles.

Actualmente iOS no requiere una URL de retorno para hacer app-switch. ¡Pero esto puede cambiar con el tiempo! Por lo tanto, actualmente solo necesita dos métodos de autenticación; uno para su sitio web y la app iOS sin URL de redirección y otro para su app Android con URL de redirección.

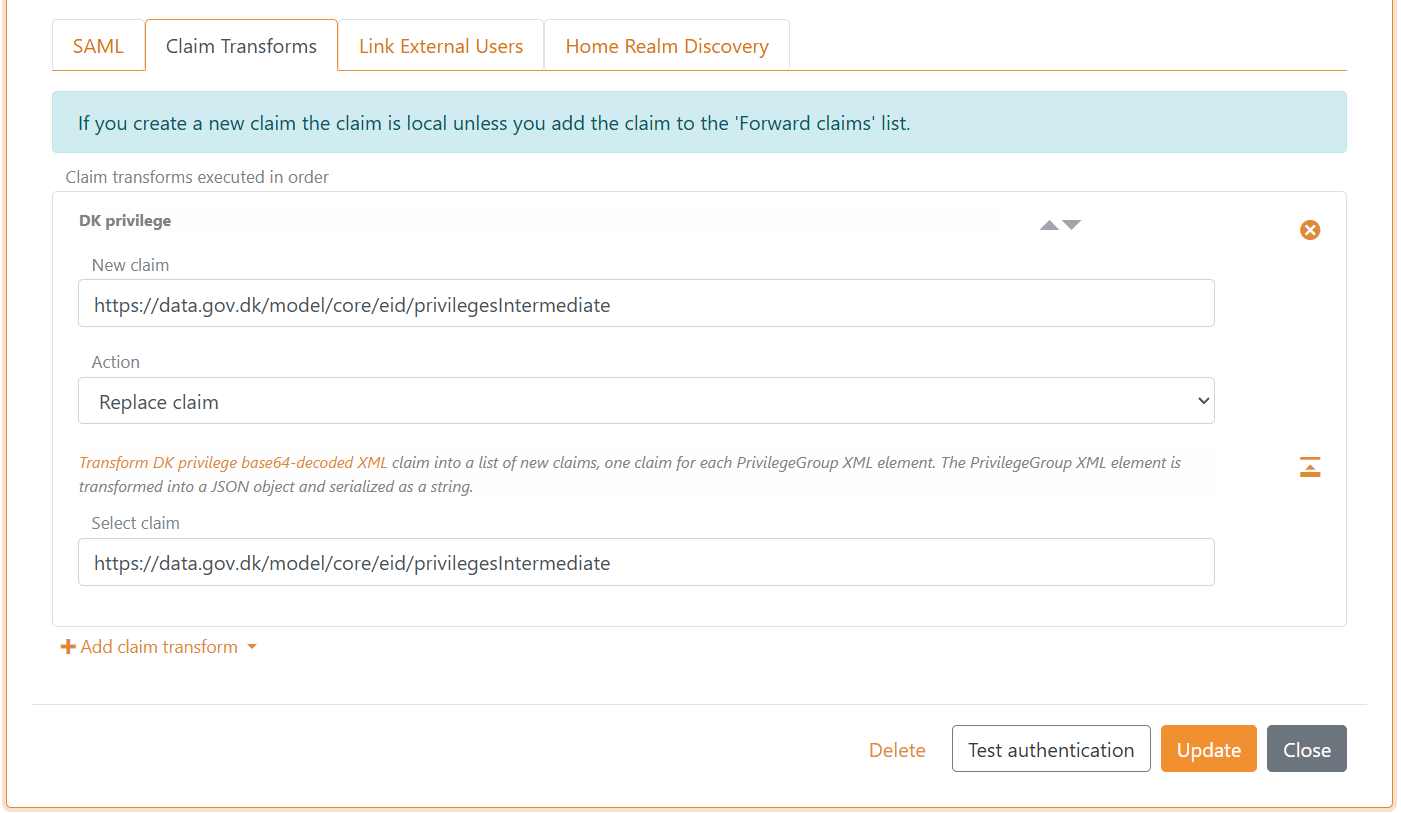

4) - Opcional - agregar transformación de reclamación de privilegio en FoxIDs Control Client

Opcionalmente, si está usando la reclamación de privilegio.

FoxIDs puede transformar la reclamación XML de privilegio DK en una reclamación JSON. Se recomienda agregar la transformación para obtener reclamaciones y tokens más pequeños. Además, hace que los tokens sean legibles.

- Agregue el transformador de reclamación de privilegio DK.

- Elimine la reclamación de privilegio original del pipeline de reclamaciones.

FoxIDs convierte internamente las reclamaciones SAML 2.0 en reclamaciones JWT. El mapeo entre reclamaciones SAML 2.0 y JWT se crea automáticamente de forma predeterminada. Puede encontrar y cambiar el mapeo en la pestaña Settings.

El método de autenticación SAML 2.0 ahora se puede usar como método de autenticación para registros de aplicaciones en el entorno.

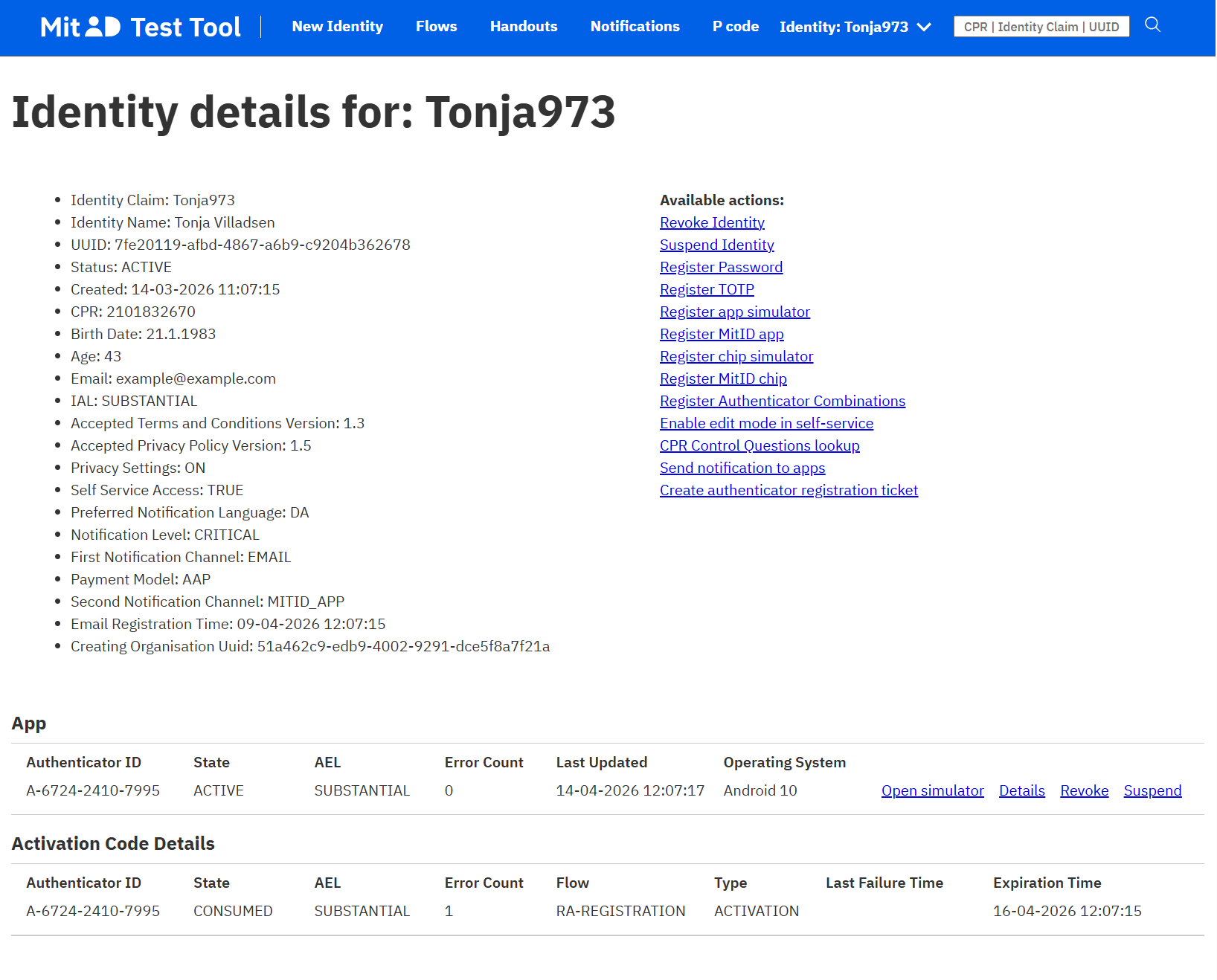

Usuarios de prueba en el entorno de pruebas de integración

Puede crear tanto usuarios privados de MitID como usuarios de MitID Business (empleados) para el entorno de pruebas de integración de NemLog-in.

Usuarios de prueba privados de MitID

Hay dos formas de crear un usuario de prueba privado de MitID:

- Cree un usuario que inicie sesión con nombre de usuario (User ID) y contraseña en la pestaña Test login de la página NemLog-in.

- Cree un usuario que pueda iniciar sesión con nombre de usuario (User ID) y contraseña y también simular la aplicación MitID en la pestaña MitID.

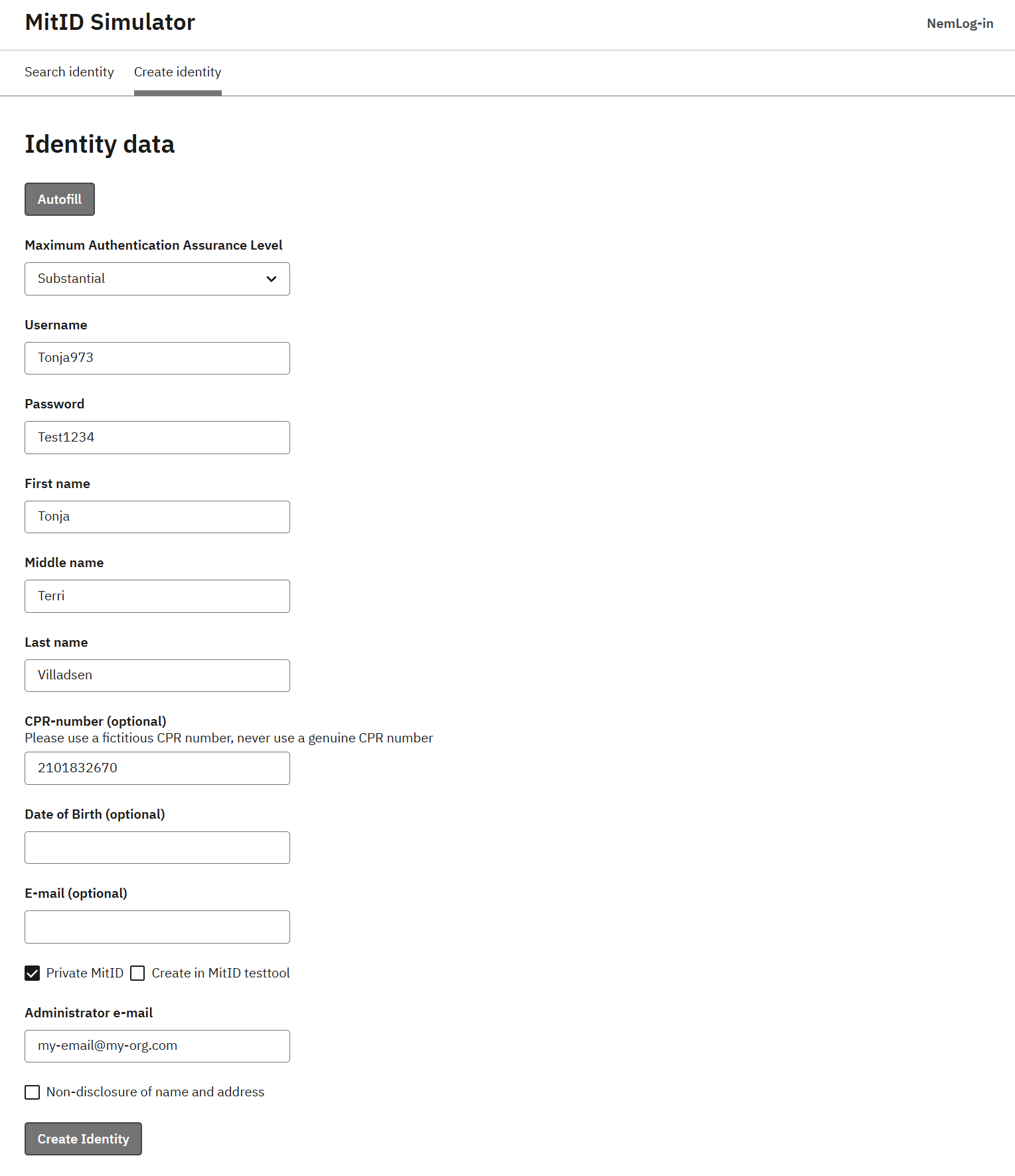

Para crear un usuario de prueba privado de MitID con nombre de usuario y contraseña:

- Vaya al MitID simulator

- Opcionalmente haga clic en Autofill

- Introduzca un número CPR ficticio. Cada número CPR de prueba solo puede usarse una vez.

- Seleccione Private MitID

- Introduzca su dirección de correo electrónico como correo del administrador

- Haga clic en Create Identity

Recibirá un correo electrónico con un token de acceso que podrá usar más adelante para editar el usuario de prueba. Después podrá iniciar sesión con el usuario de prueba en la página de inicio de sesión de pruebas de NemLog-in.

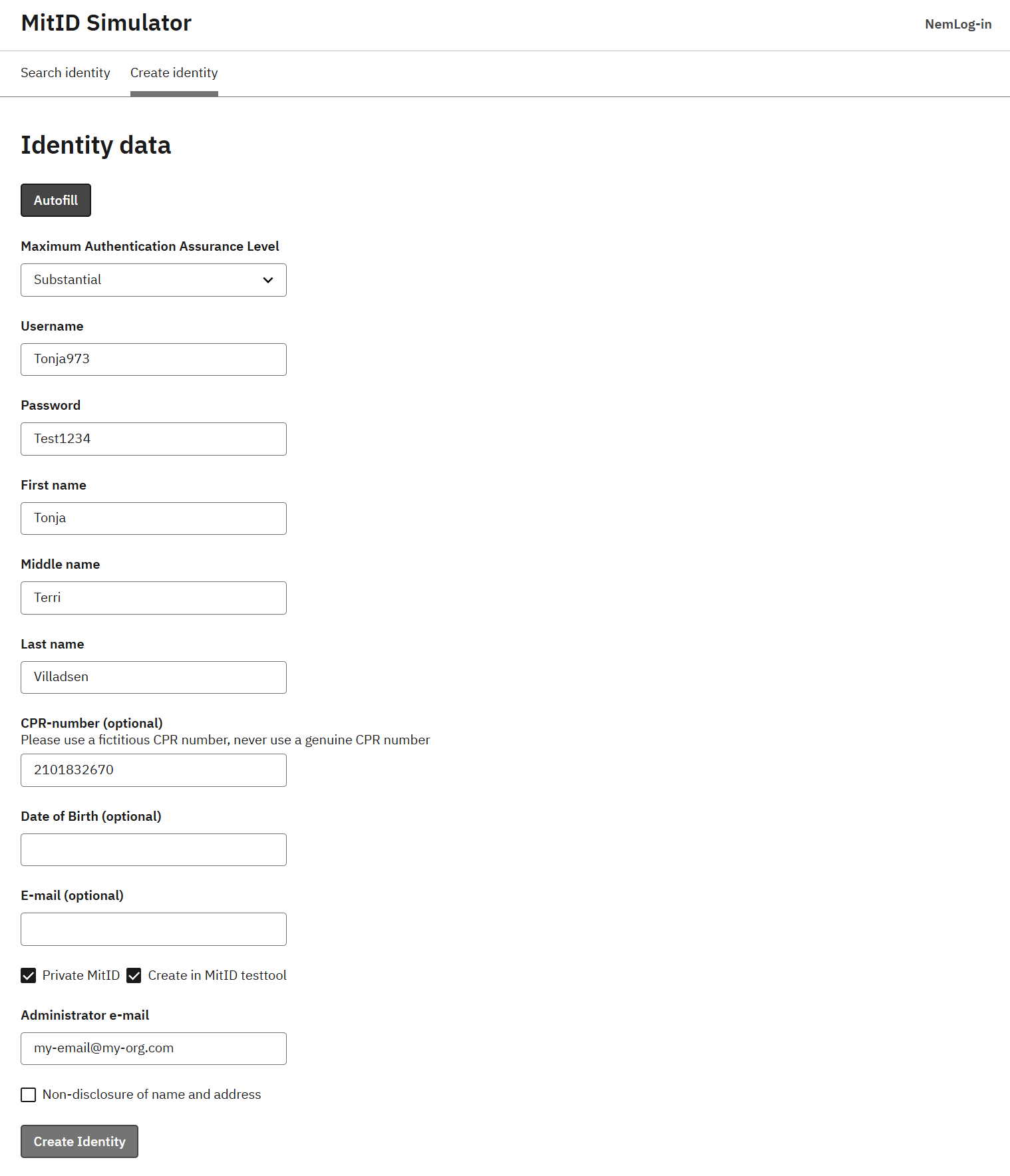

Para crear un usuario de prueba privado de MitID que también funcione con MitID App simulator:

- Vaya al MitID simulator

- Opcionalmente haga clic en Autofill

- Introduzca un número CPR ficticio. Cada número CPR de prueba solo puede usarse una vez.

- Seleccione Private MitID

- Seleccione Create in MitID testtool

- Introduzca su dirección de correo electrónico como correo del administrador

- Haga clic en Create Identity

Busque el usuario de prueba en MitID Test Tool por número CPR o nombre de usuario. En la sección App, haga clic en Open simulator para abrir el simulador de la aplicación MitID en el navegador.

Usuarios de prueba de MitID Business

Necesita una organización de prueba en el entorno de pruebas de integración antes de poder crear usuarios de prueba de MitID Business. Cree una organización de prueba por cada número CVR que quiera usar.

Cuando haya completado el onboarding de NemLog-in, obtiene una organización de prueba que puede administrar en MitID Business integration test, donde puede crear usuarios de prueba de MitID Business.

Como alternativa, o además, puede crear una organización de prueba en la página Create test-user-organisation. Complete estos campos y haga clic en Create (Opret):

- Dirección de correo electrónico del administrador: se usa si necesita restablecer la contraseña

- Contraseña: se usa para iniciar sesión

- Clave de acceso de API: si proporciona una, otros no podrán cambiar la organización de prueba

- Aprobar certificados cualificados: active esta opción si necesita probar certificados cualificados

- Tipo de organización: seleccione

Privat virksomhedpara una empresa privada uOffentlig virksomhedpara una organización pública - Nivel de aseguramiento del proceso de identificación: establezca el nivel NSIS en

Betydelig

Después de crear la organización, inicie sesión en MitID Business integration test y cree usuarios de prueba de MitID Business.

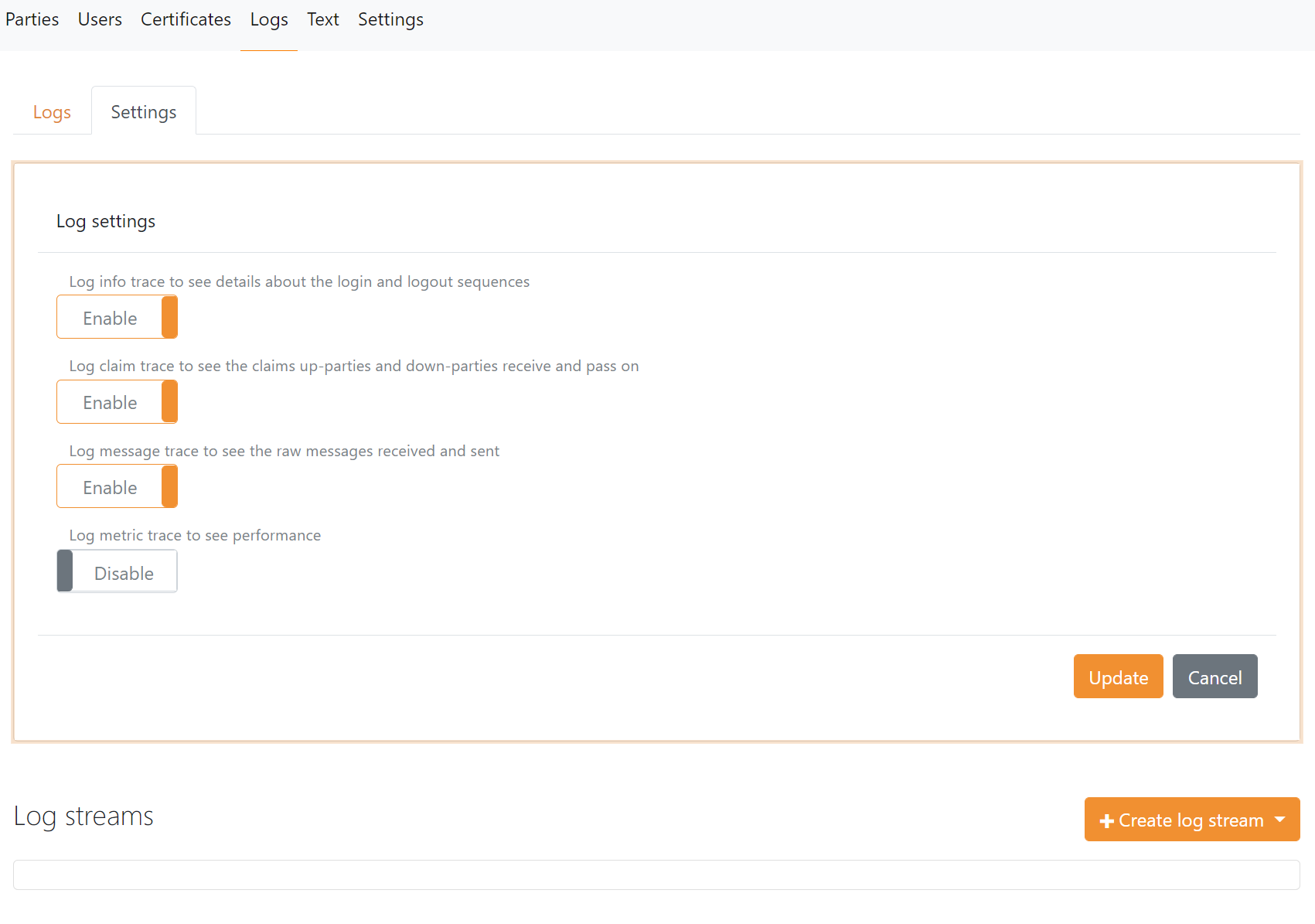

Registro

NemLog-in requiere que las solicitudes y respuestas (incluida la prueba de firma) se registren y se almacenen durante medio año (180 días). También se requiere registrar qué identidad inició sesión y cerró sesión en qué sesión, a qué hora y la dirección IP. El registro predeterminado de FoxIDs registra errores y eventos incluyendo la hora y la dirección IP.

Con un plan Pro o Enterprise en FoxIDs.com los datos de registro se almacenan durante 180 días.

El nivel de registro que requiere NemLog-in se configura en la configuración de registro de FoxIDs:

- Habilite

log info trace - Habilite

log claims trace - Habilite

log message trace - Haga clic en update

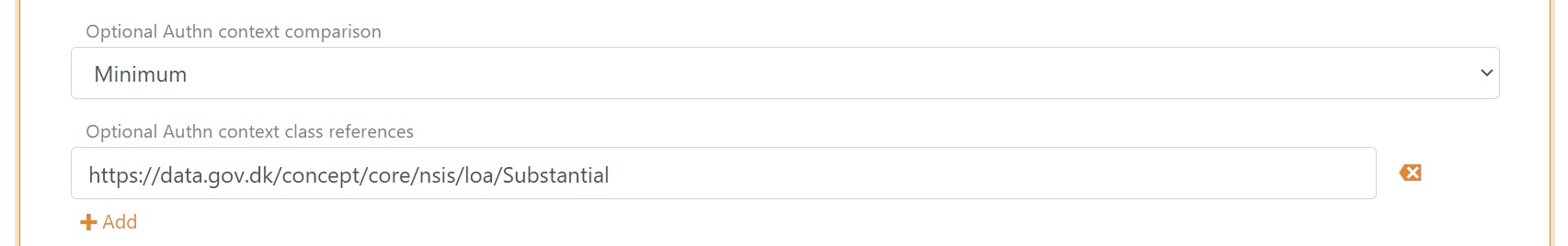

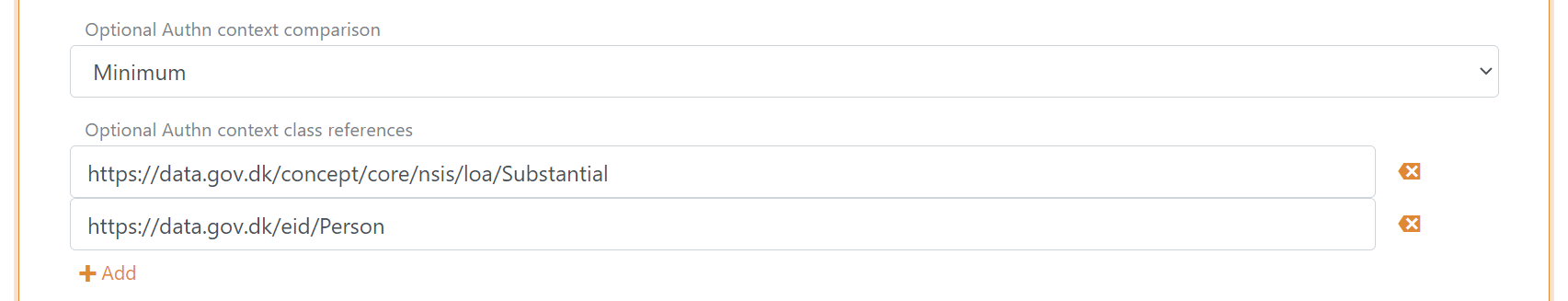

Solicitar contexto de autenticación

Puede solicitar un nivel de garantía NSIS deseado como referencia de clase de contexto de autenticación.

Niveles de garantía NSIS posibles:

https://data.gov.dk/concept/core/nsis/loa/Lowhttps://data.gov.dk/concept/core/nsis/loa/Substantialhttps://data.gov.dk/concept/core/nsis/loa/High

También puede especificar el tipo de ID como referencia de clase de contexto de autenticación.

Tipos de ID posibles:

https://data.gov.dk/eid/Personhttps://data.gov.dk/eid/Professional

Y posibles tipos de credenciales:

https://nemlogin.dk/internal/credential/type/nemidkeycardhttps://nemlogin.dk/internal/credential/type/nemidkeyfilehttps://nemlogin.dk/internal/credential/type/mitidhttps://nemlogin.dk/internal/credential/type/localhttps://nemlogin.dk/internal/credential/type/test

Puede configurar referencias de clase de contexto de autenticación en perfiles del método de autenticación si necesita proporcionar diferentes conjuntos.

Por ejemplo, para admitir autenticación step-up, cree un perfil con referencia de clase de contexto de autenticación https://data.gov.dk/concept/core/nsis/loa/Substantial y otro perfil con referencia de clase de contexto de autenticación https://data.gov.dk/concept/core/nsis/loa/High.