Estructura de acceso

La estructura de acceso se usa para modelar acceso jerárquico en un entorno tanto para usuarios internos como para usuarios externos.

Una estructura de acceso puede representar clientes, departamentos, responsabilidades, roles o agrupaciones de acceso de negocio similares. Los usuarios se asignan mediante pertenencias a un nodo de la estructura, y el acceso efectivo se resuelve durante el inicio de sesión.

Estructura de acceso y nodos

Cada estructura de acceso contiene una única jerarquía de nodos con exactamente un nodo raíz.

Un nodo contiene:

- Un nombre

- Opcionalmente claims que describen el acceso representado por el nodo

- Opcionalmente configuración de política de acceso para usuarios internos

- Opcionalmente nodos secundarios debajo de él en la jerarquía

La jerarquía puede usarse para modelar acceso como:

- Cliente → Departamento → Rol

- Organización → Equipo → Responsabilidad

- Partner → Región → Función

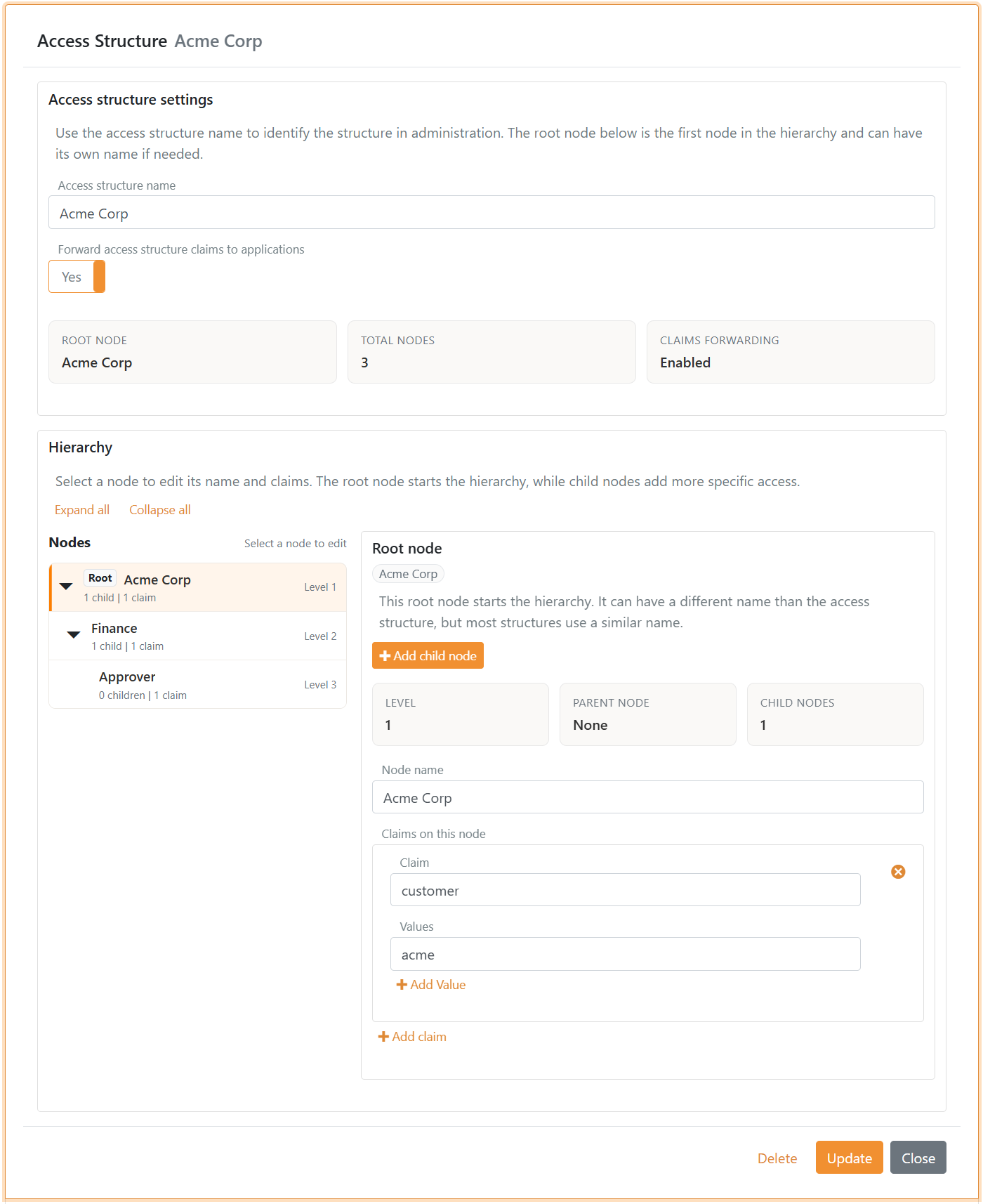

Ejemplo: estructura de acceso de Acme Corp

El siguiente ejemplo modela el acceso para el cliente Acme Corp con un departamento financiero y un rol de aprobador:

Acme Corp (customer=acme)

Finance (department=finance)

Approver (role=approver)

En la configuración de la estructura de acceso, el nodo superior es Acme Corp con el claim customer=acme. El nodo secundario Finance añade el claim department=finance, y el nodo secundario Approver añade el claim role=approver y requiere autenticación multifactor (MFA).

Cuando un usuario se asigna mediante una pertenencia al nodo Approver, FoxIDs resuelve la jerarquía desde Approver hasta Acme Corp.

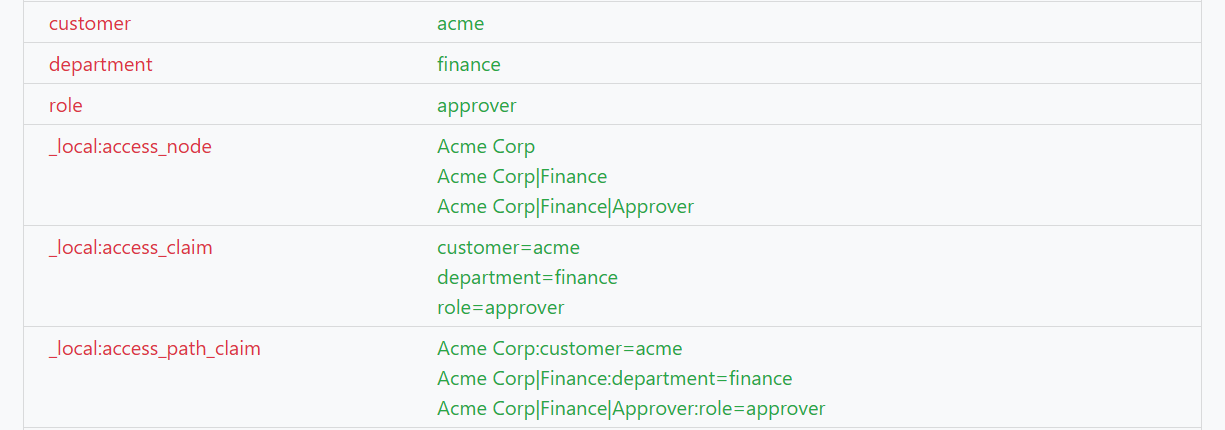

En las transformaciones de claims, los valores resueltos están disponibles como claims de acceso _local:.

Si Forward access structure claims to applications está habilitado, los claims de acceso también se reenvían a las transformaciones de claims y a las aplicaciones. En este caso, los claims customer=acme, department=finance y role=approver.

Política de acceso para usuarios internos

Los nodos de estructura de acceso pueden aplicar una política de inicio de sesión adicional a los usuarios internos. Esta configuración no se aplica a los usuarios externos.

La siguiente configuración de nodo está disponible:

- Grupo de política de contraseñas

- Requerir autenticación multifactor

- Deshabilitar usuarios internos

La configuración se aplica a los usuarios con una pertenencia activa en el nodo y a los usuarios con pertenencias activas en nodos secundarios debajo de él. Por ejemplo, si se requiere MFA en Finance, también se requiere para un usuario asignado a Approver debajo de Finance.

Si un usuario tiene varias pertenencias activas, FoxIDs combina todas las políticas de nodo relevantes:

- Una configuración de deshabilitación en cualquier nodo relevante bloquea el inicio de sesión, igual que si el propio usuario interno estuviera deshabilitado.

- Un requisito de MFA en cualquier nodo relevante requiere MFA, incluso si el usuario no requiere MFA directamente.

- Todos los grupos de política de contraseñas relevantes se consideran junto con el grupo de política de contraseñas configurado directamente en el usuario.

Los grupos de política de contraseñas se priorizan en la configuración del entorno. Si se aplican varios grupos de política de contraseñas al usuario, FoxIDs usa el primer grupo coincidente en la lista de grupos de política de contraseñas del entorno. La política de contraseñas predeterminada del entorno se usa si no se aplica ningún grupo coincidente.

Pertenencias

Los usuarios se conectan a una estructura de acceso mediante pertenencias. Un usuario puede conectarse a varias estructuras de acceso mediante varias pertenencias y varios nodos dentro de cada estructura.

Una pertenencia:

- Se aplica tanto a usuarios internos como a usuarios externos

- Hace referencia a un nodo en una estructura de acceso

- Puede incluir opcionalmente una hora de válido desde y válido hasta

Las pertenencias se gestionan en el FoxIDs Control Client:

- En la página Internal Users para usuarios internos

- En la página External Users para usuarios externos

- En la página Access Structures para la gestión de pertenencias centrada en el usuario

Acceso resuelto al iniciar sesión

Al iniciar sesión, FoxIDs resuelve las pertenencias del usuario y recorre la jerarquía de nodos desde el nodo asignado hasta el nodo raíz.

El resultado resuelto incluye:

- Rutas de nodo efectivas

- Claims efectivos de la jerarquía

- Claims calificados por ruta

Estos valores están disponibles antes de que se ejecuten las transformaciones de claims normales, lo que significa que pueden usarse directamente en los flujos existentes de transformación de claims y autorización.

Claims locales

La resolución de la estructura de acceso emite tipos de claims locales fijos.

Los siguientes claims locales están disponibles en transformaciones de claims:

_local:access_node_local:access_claim_local:access_path_claim

Esto evita tipos de claims dinámicos sin dejar de transportar el contexto de la jerarquía en los valores de los claims.

Reenviar claims a aplicaciones

Cada estructura de acceso incluye la configuración Forward access structure claims to applications, habilitada de forma predeterminada.

Si está habilitada, los claims de acceso resueltos se reenvían a las aplicaciones.

Si está deshabilitada, el acceso resuelto sigue estando disponible localmente dentro de las transformaciones de claims, pero los claims de acceso resueltos no se reenvían a las aplicaciones.

Casos de uso típicos

- Modelar acceso específico de cliente para usuarios internos y externos

- Asignar usuarios a departamentos y roles mediante pertenencias

- Resolver responsabilidades de aprobador o lector desde una jerarquía

- Reenviar claims de acceso resueltos a aplicaciones cuando sea necesario