Interconectar entornos FoxIDs con OpenID Connect

Use esta integración cuando los usuarios de un entorno FoxIDs deban autenticarse en otro entorno FoxIDs. Los dos entornos pueden estar en el mismo tenant, en distintos tenants o en distintos despliegues de FoxIDs.

El entorno que confía en el otro se conecta a él con un método de autenticación OpenID Connect. El entorno de confianza expone un registro de aplicación OpenID Connect.

Puede conectar fácilmente dos entornos en el mismo tenant con un Environment Link.

Elija Environment Link cuando ambos entornos están en el mismo tenant y quiera la configuración más simple. Elija OpenID Connect cuando necesite conectar entornos entre tenants diferentes o despliegues FoxIDs separados.

Configure integration

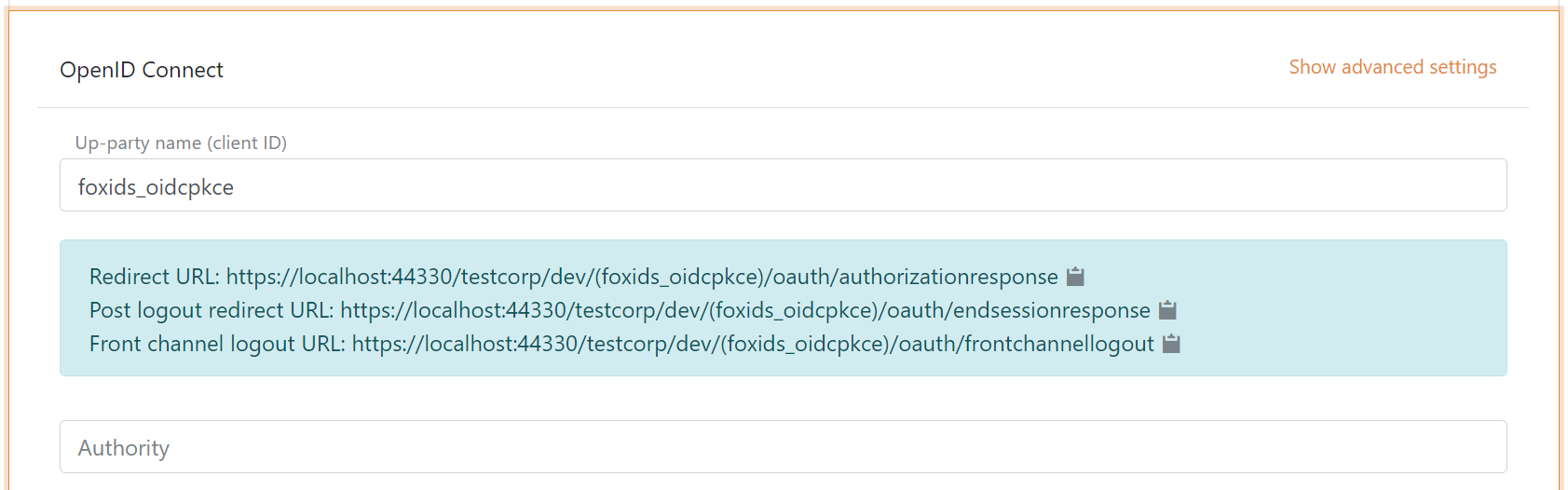

1 - Comienza en tu entorno FoxIDs creando un método de autenticación OpenID Connect en FoxIDs Control Client

- Añade el nombre

Ahora es posible leer la Redirect URL, Post logout redirect URL y Front channel logout URL.

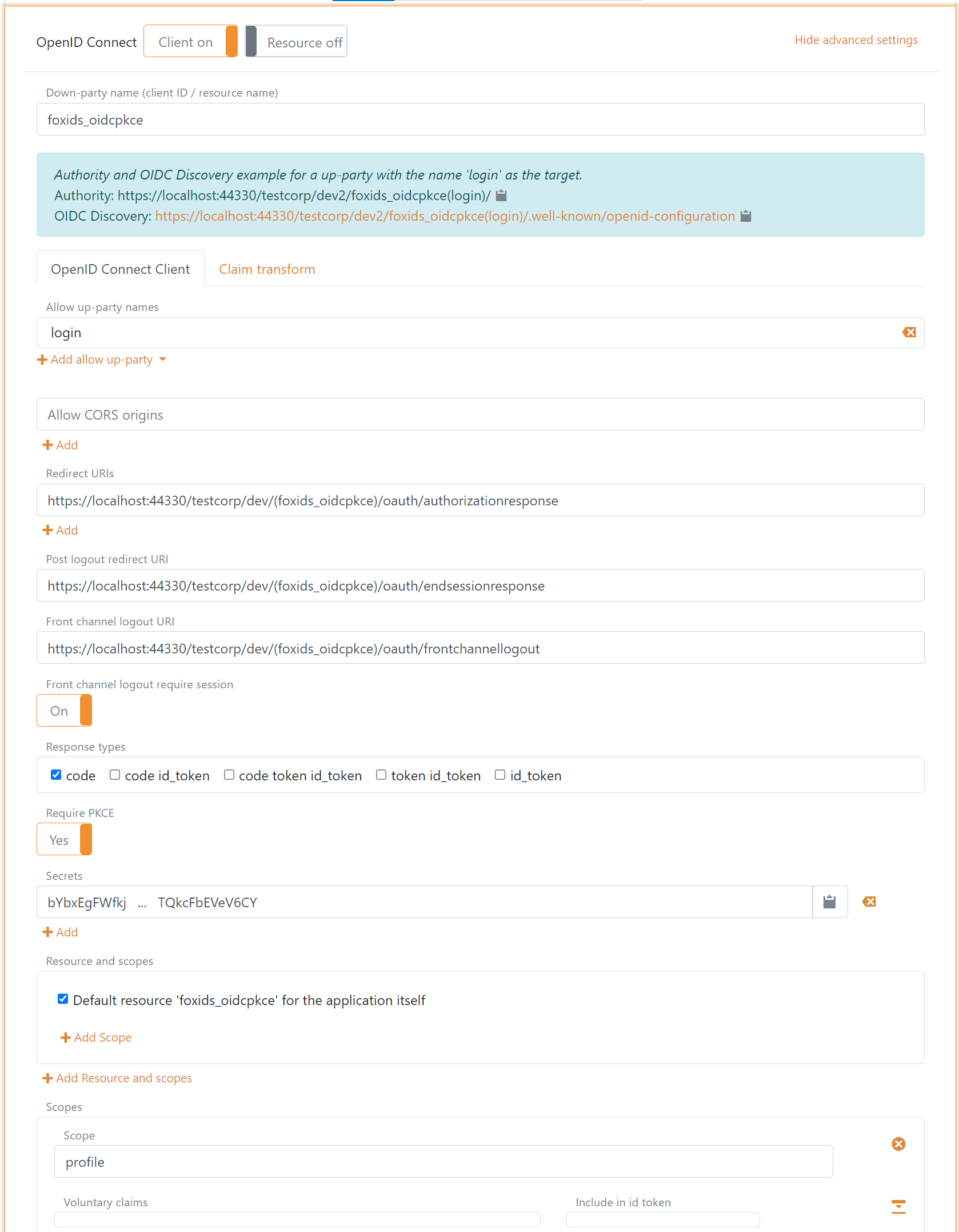

2 - Luego ve al entorno FoxIDs paralelo y crea el cliente de registro de aplicación

El cliente es un cliente confidencial que usa Authorization Code Flow y PKCE.

- Especifica el nombre del cliente en el nombre del registro de la aplicación.

- Selecciona los métodos de autenticación permitidos. Por ejemplo

loginu otro método de autenticación. - Selecciona show advanced.

- Especifica la URI de redirección leída en tu método de autenticación.

- Especifica la URI de redirección post logout leída en tu método de autenticación.

- Especifica la URI de front channel logout leída en tu método de autenticación.

- Especifica un secreto (recuerda el secreto para el siguiente paso).

- Elimina

offline_access. - Elimina/edita los scopes según tus necesidades.

- Haz clic en create.

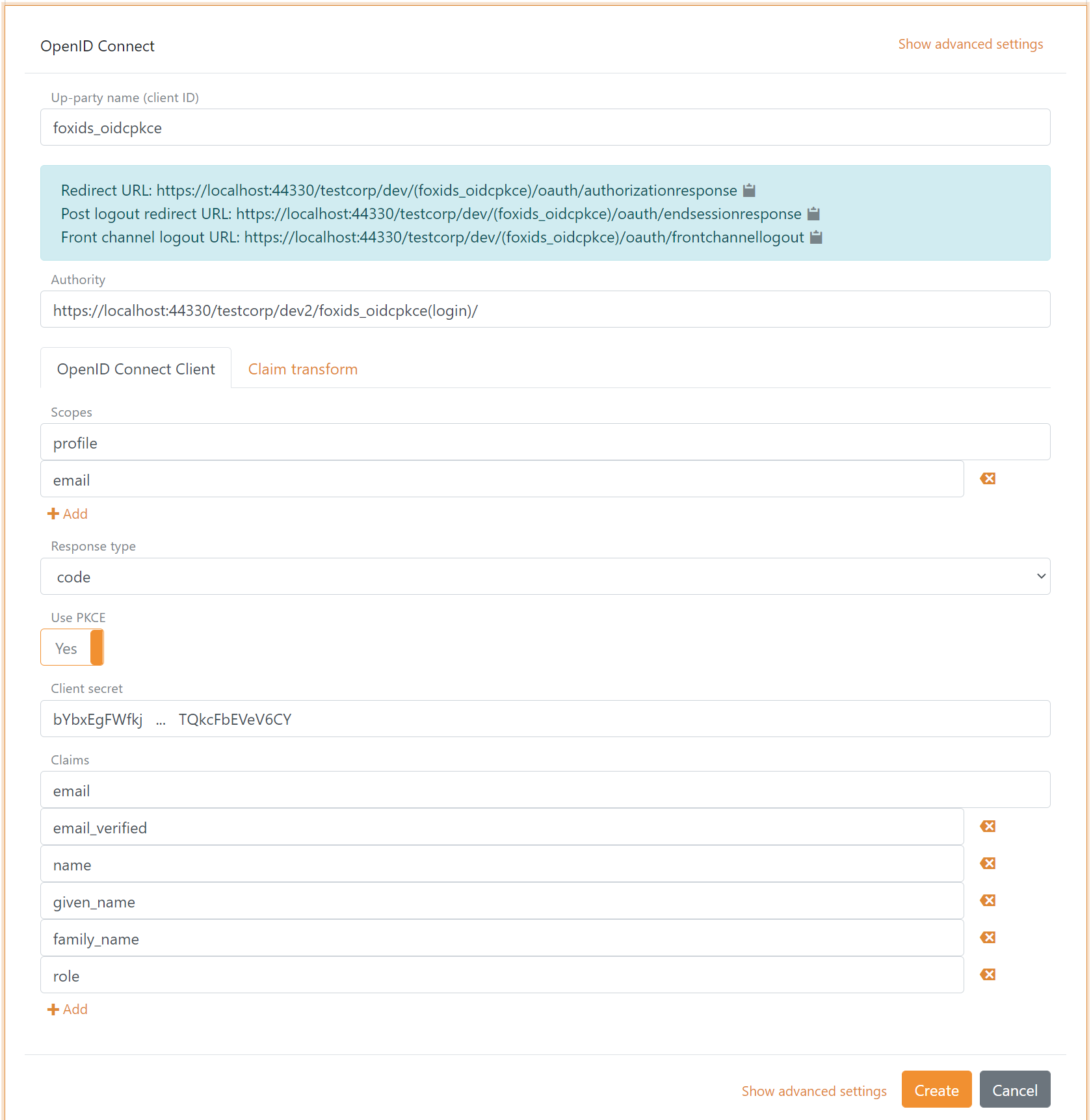

3 - Vuelve a tu método de autenticación FoxIDs en FoxIDs Control Client

- Añade la autoridad del cliente de registro de aplicación del entorno FoxIDs paralelo.

Por defecto, el entorno paralelo usa el método de autenticación

loginpara autenticar usuarios con la autoridadhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(login)/. Es posible seleccionar otro método de autenticación en el entorno paralelo. Por ejemploazure_adcon la autoridadhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(azure_ad)/. - Añade los scopes de perfil y correo (posibles otros scopes).

- Añade el client secret del cliente de registro de aplicación del entorno FoxIDs paralelo.

- Añade las reclamaciones que se transferirán del método de autenticación a los registros de aplicación. Por ejemplo email, email_verified, name, given_name, family_name, role y posiblemente la reclamación access_token para transferir el access token del entorno FoxIDs paralelo.

- Haz clic en create.

Eso es todo, has terminado.

Tu nuevo método de autenticación puede seleccionarse ahora como método de autenticación permitido en los registros de aplicación de tu entorno. Los registros de aplicación en tu entorno pueden leer las reclamaciones de tu método de autenticación. Es posible añadir la reclamación access_token para incluir el access token del entorno FoxIDs paralelo como una reclamación en el access token emitido.