Forbind FoxIDs miljøer med OpenID Connect

Brug denne integration, når brugere i ét FoxIDs miljø skal autentificere i et andet FoxIDs miljø. De to miljøer kan være i samme tenant, i forskellige tenants eller i forskellige FoxIDs deployments.

Det tillidsfulde miljø forbinder til det andet miljø med en OpenID Connect autentificeringsmetode. Det betroede miljø eksponerer en OpenID Connect applikationsregistrering.

Du kan nemt forbinde to miljøer i samme tenant med en Environment Link.

Vælg Environment Link, når begge miljøer er i samme tenant og du ønsker den enkleste opsætning. Vælg OpenID Connect, når du har brug for at forbinde på tværs af tenants eller separate FoxIDs deployments.

Configure integration

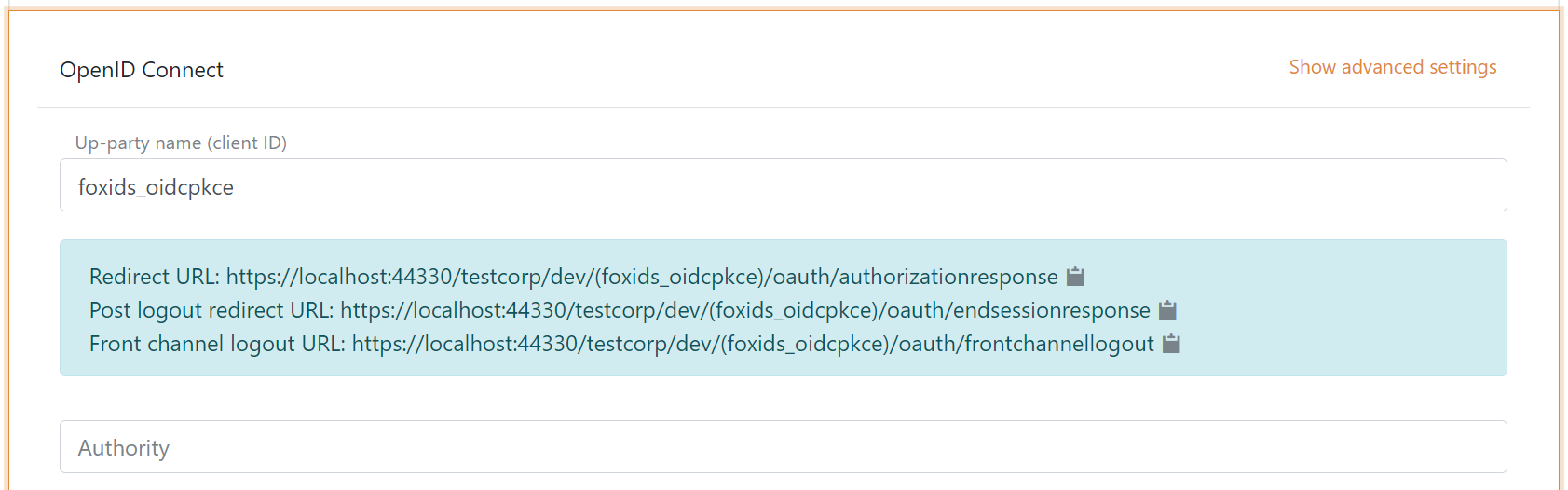

1 - Start i dit FoxIDs miljø med at oprette en OpenID Connect autentifikationsmetode i FoxIDs Control Client

- Tilføj navnet

Det er nu muligt at læse Redirect URL, Post logout redirect URL og Front channel logout URL.

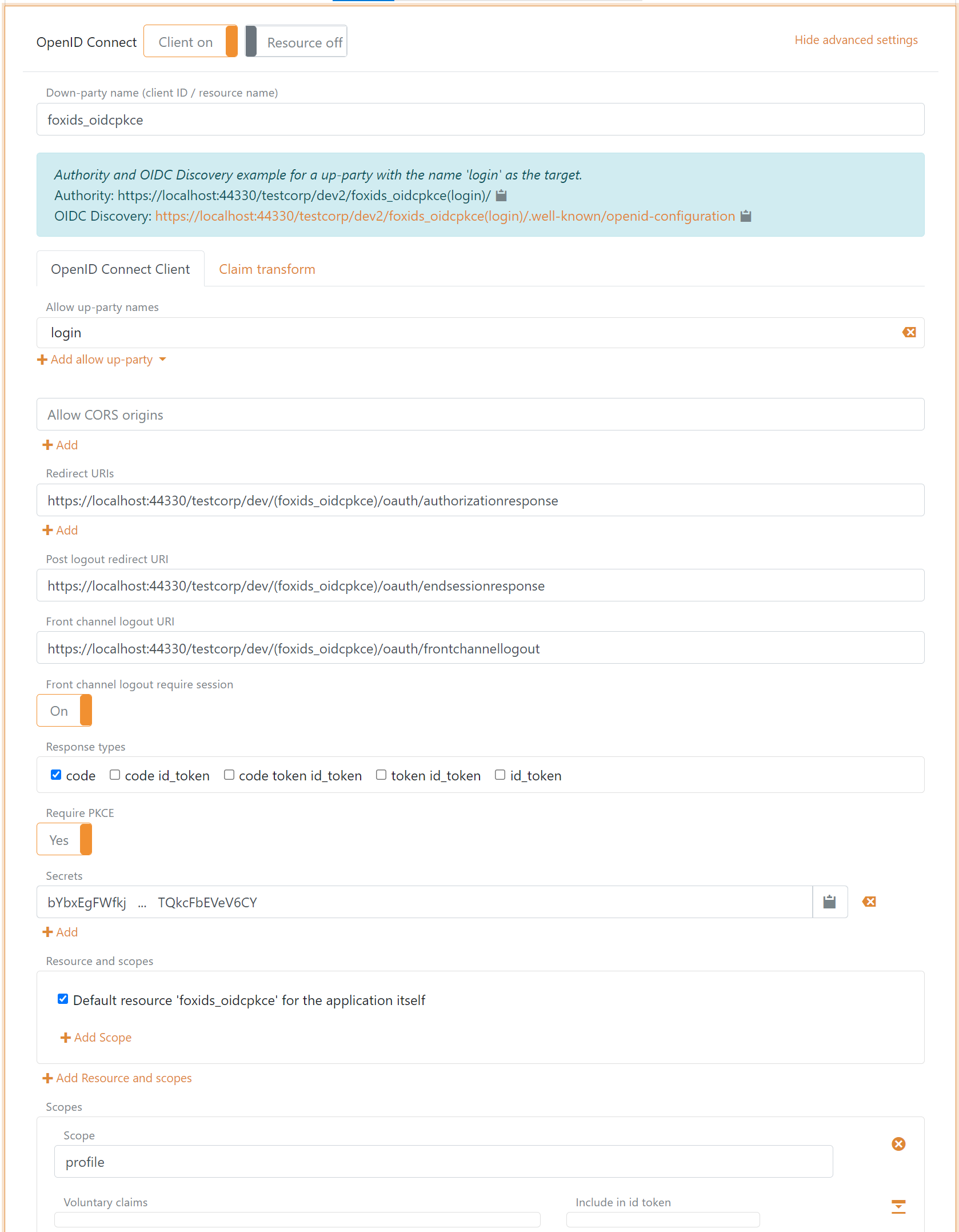

2 - Gå derefter til det parallelle FoxIDs miljø og opret applikationsregistrering client

Clienten er en confidential client der bruger Authorization Code Flow og PKCE.

- Angiv client navn i applikationsregistreringsnavn.

- Vælg tilladte autentifikationsmetoder. Fx

logineller en anden autentifikationsmetode. - Vælg show advanced.

- Angiv redirect URI læst i din autentifikationsmetode.

- Angiv post logout redirect URI læst i din autentifikationsmetode.

- Angiv front channel logout URI læst i din autentifikationsmetode.

- Angiv en secret (husk secret til næste trin).

- Fjern

offline_access. - Fjern / redigér scopes efter dine behov.

- Klik create.

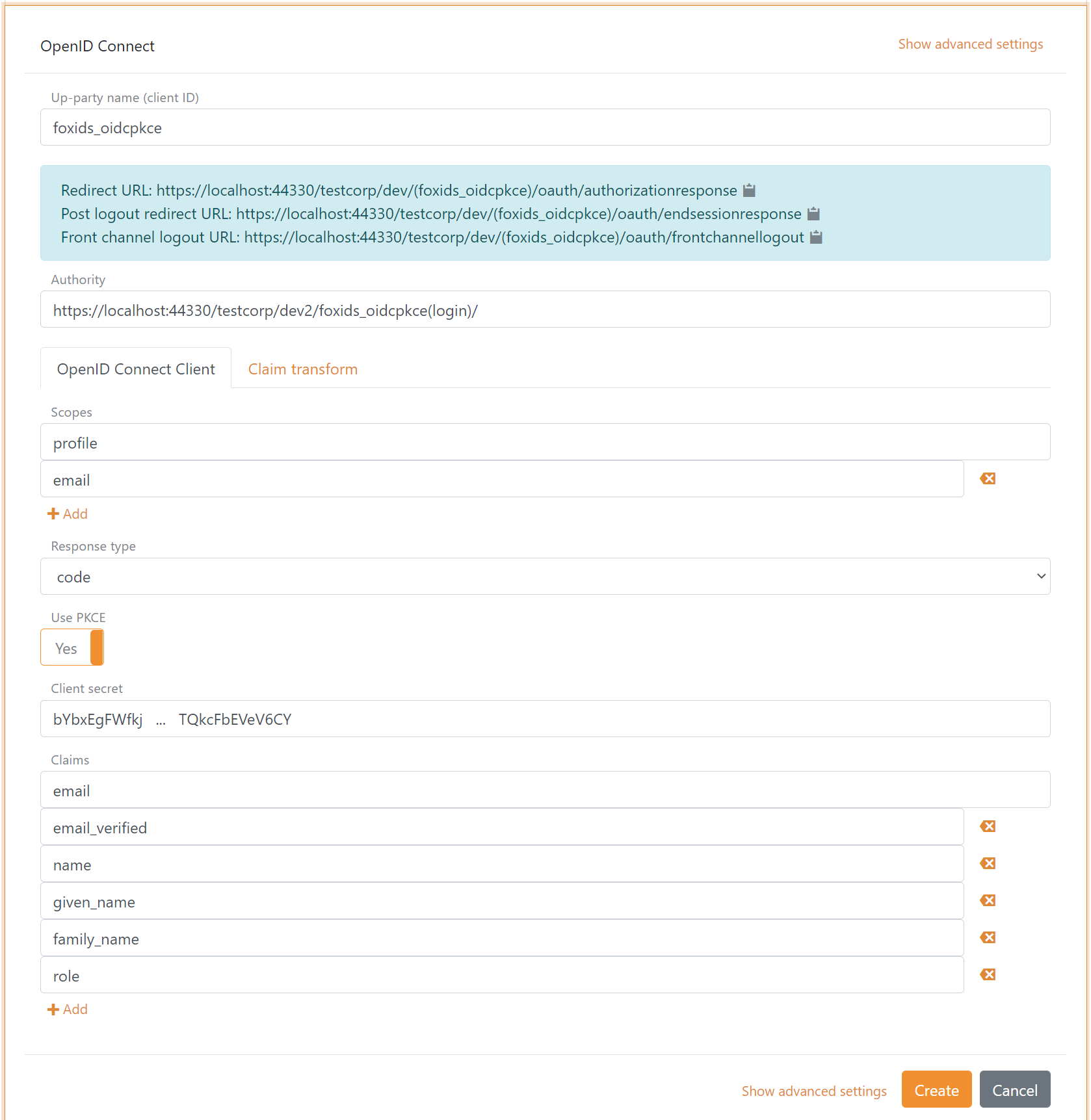

3 - Gå tilbage til din FoxIDs autentifikationsmetode i FoxIDs Control Client

- Tilføj authority for applikationsregistrering client i det parallelle FoxIDs miljø.

Som standard bruger det parallelle miljø

loginautentifikationsmetoden til at autentificere brugere med authorityhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(login)/. Det er muligt at vælge en anden autentifikationsmetode i det parallelle miljø. Fxazure_admed authorityhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(azure_ad)/. - Tilføj profile og email scopes (muligvis andre eller flere scopes).

- Tilføj client secret fra det parallelle FoxIDs miljøs applikationsregistrering client.

- Tilføj de claims der overføres fra autentifikationsmetoden til applikationsregistreringerne. Fx email, email_verified, name, given_name, family_name, role og evt. access_token claim for at overføre det parallelle FoxIDs miljøs access token.

- Klik create.

Det er det, du er færdig.

Din nye autentifikationsmetode kan nu vælges som en tilladt autentifikationsmetode i applikationsregistreringerne i dit miljø. Applikationsregistreringerne i dit miljø kan læse claims fra din autentifikationsmetode. Det er muligt at tilføje access_token claim for at inkludere det parallelle FoxIDs miljøs access token som en claim i det udstedte access token.