Koble FoxIDs miljøer med OpenID Connect

Bruk denne integrasjonen når brukere i ett FoxIDs miljø skal autentisere i et annet FoxIDs miljø. De to miljøene kan være i samme tenant, i ulike tenants eller i ulike FoxIDs deployeringer.

Miljøet som stoler på det andre kobler til det med en OpenID Connect autentiseringsmetode. Det betrodde miljøet eksponerer en OpenID Connect applikasjonsregistrering.

Du kan enkelt koble to miljøer i samme tenant med en Environment Link.

Velg Environment Link når begge miljøene er i samme tenant og du ønsker det enkleste oppsettet. Velg OpenID Connect når du trenger å koble på tvers av tenants eller separate FoxIDs deployeringer.

Configure integration

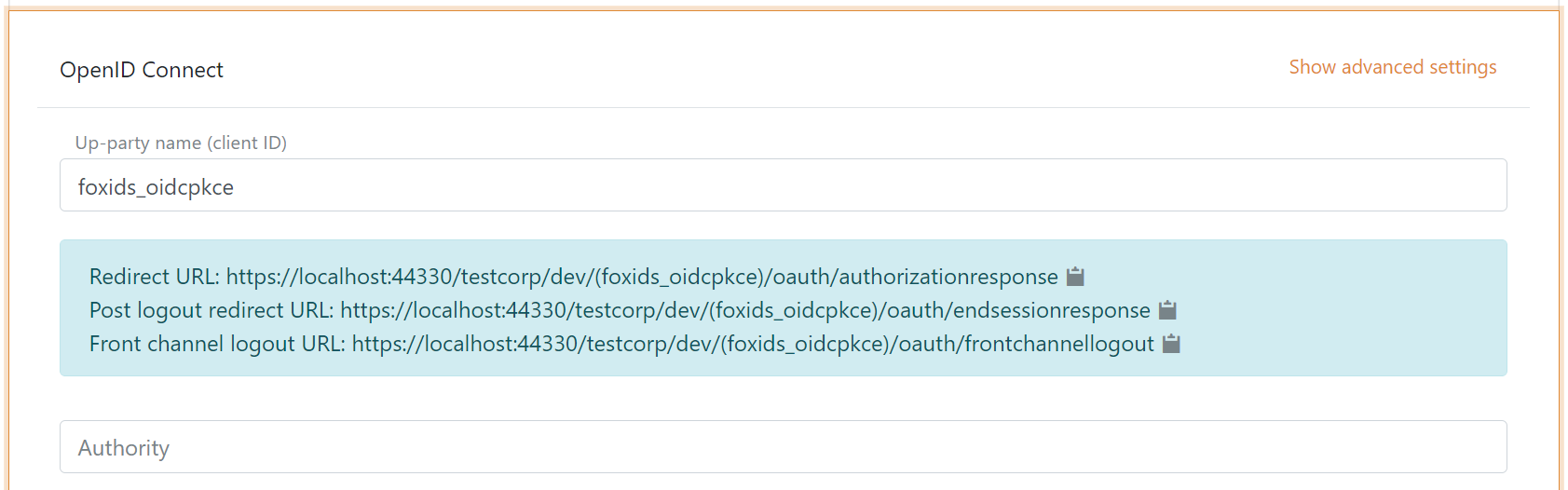

1 - Start i FoxIDs miljøet ditt ved å opprette en OpenID Connect autentiseringsmetode i FoxIDs Control Client

- Legg til navnet

Det er nå mulig å lese Redirect URL, Post logout redirect URL og Front channel logout URL.

2 - Gå deretter til det parallelle FoxIDs miljøet og opprett applikasjonsregistreringsklienten

Klienten er en konfidensiell klient som bruker Authorization Code Flow og PKCE.

- Angi klientnavn i applikasjonsregistreringens navn.

- Velg tillatte autentiseringsmetoder. F.eks.

logineller en annen autentiseringsmetode. - Velg show advanced.

- Angi redirect URI som er lest i autentiseringsmetoden.

- Angi post logout redirect URI som er lest i autentiseringsmetoden.

- Angi front channel logout URI som er lest i autentiseringsmetoden.

- Angi en secret (husk hemmeligheten til neste steg).

- Fjern

offline_access. - Fjern / rediger scopes etter behov.

- Klikk create.

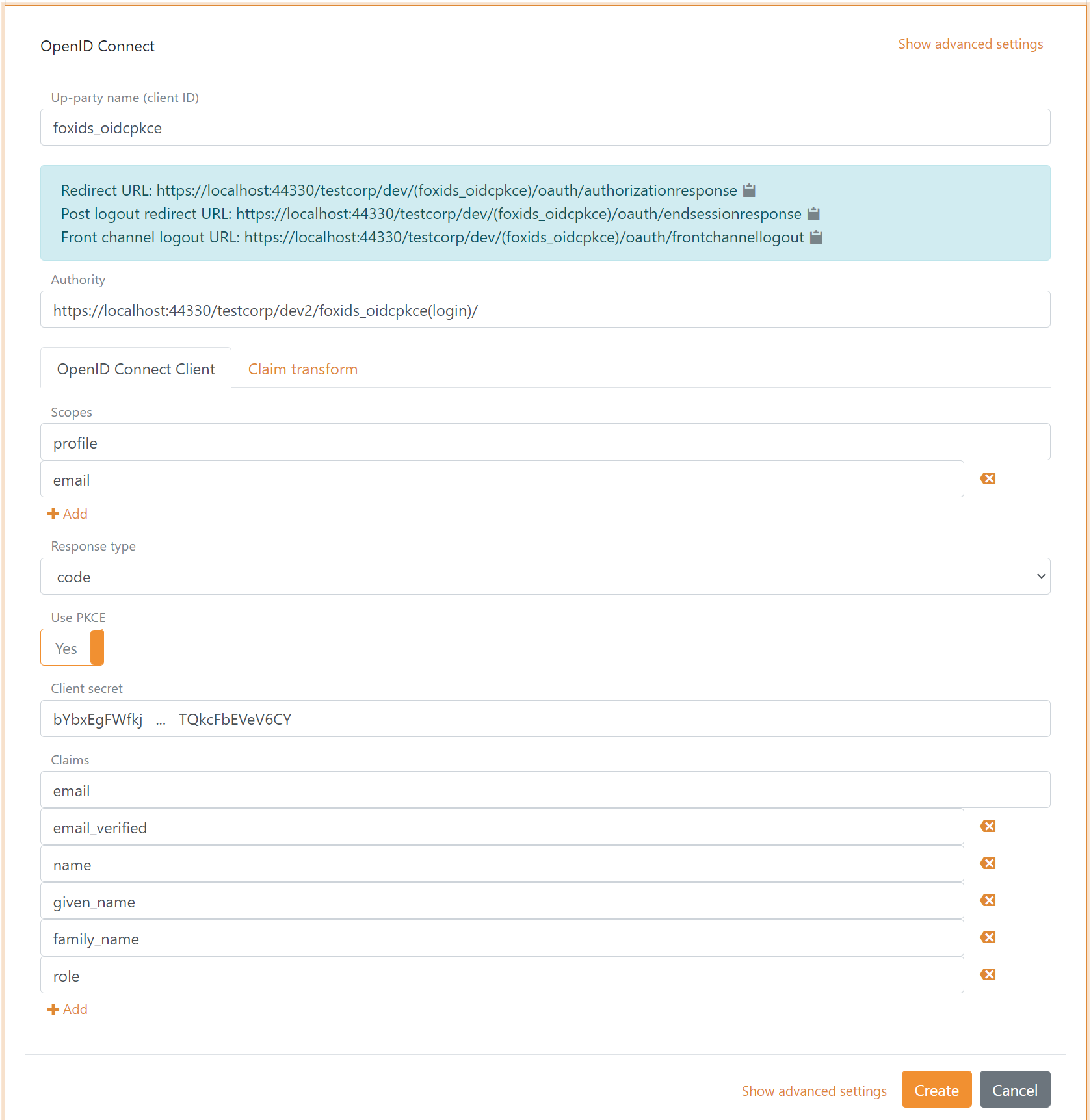

3 - Gå tilbake til FoxIDs autentiseringsmetoden i FoxIDs Control Client

- Legg til authority for det parallelle FoxIDs miljøets applikasjonsregistreringsklient.

Som standard bruker det parallelle miljøet autentiseringsmetoden

loginfor å autentisere brukere medhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(login)/authority. Det er mulig å velge en annen autentiseringsmetode i det parallelle miljøet. F.eks.azure_admedhttps://localhost:44330/testcorp/dev2/foxids_oidcpkce(azure_ad)/authority. - Legg til profile og email scopes (eventuelt andre eller flere scopes).

- Legg til det parallelle FoxIDs miljøets applikasjonsregistreringsklients client secret.

- Legg til kravene som skal overføres fra autentiseringsmetoden til applikasjonsregistreringene. F.eks. email, email_verified, name, given_name, family_name, role og eventuelt access_token kravet for å overføre det parallelle FoxIDs miljøets access token.

- Klikk create.

Det er alt, du er ferdig.

Din nye autentiseringsmetode kan nå velges som en tillatt autentiseringsmetode i applikasjonsregistreringene i miljøet ditt. Applikasjonsregistreringene i miljøet ditt kan lese kravene fra autentiseringsmetoden. Det er mulig å legge til access_token kravet for å inkludere det parallelle FoxIDs miljøets access token som et krav i det utstedte access tokenet.