Azure App Service Container

Distribuer FoxIDs i Azure tenant som din egen private sky.

En FoxIDs installasjon er selvstendig, har få eksterne dependencies og kan oppnå svært høy oppetid med liten innsats.

FoxIDs oppdateres ved å oppdatere de to docker image www.foxids.com/foxids:x.x.x og www.foxids.com/foxidscontrol:x.x.x

til en ny versjon. Nye FoxIDs utgivelser er backward compatible. Se release notes før oppdatering. Du finner også gjeldende Docker image versjon der.

En gyldig lisens kreves for å få tilgang til FoxIDs utgivelser. Derfra kan du generere en secret for å autentisere mot Docker image registeret på www.foxids.com, som bruker Basic authentication.

FoxIDs distribueres i ressursgruppen FoxIDs (valgfritt navn) der du må være Owner eller Contributor og User Access Administrator enten på abonnementnivå eller ressursgruppenivå.

Du kan gjøre en liten distribusjon til Azure med lav ressursbruk til en Azure pris på rundt EUR 80 til EUR 100 per måned.

Azure container distribusjonen inkluderer:

- To App Services, én for FoxIDs nettstedet og én for FoxIDs Control nettstedet (Client og API). Begge App Services er hostet i samme Linux App Service plan.

- FoxIDs distribueres med to docker image

www.foxids.com/foxids:x.x.xogwww.foxids.com/foxidscontrol:x.x.x. - Key Vault. Sertifikater og secrets lagres og håndteres i Key Vault.

- Cosmos DB. Inneholder alle data inkludert tenants, miljøer og brukere. Cosmos DB er en NoSQL database og data lagres i JSON dokumenter.

- Redis cache. Holder sekvenser (f.eks. innlogging og utlogging), datacache for å forbedre ytelsen og tellerne for å sikre autentisering mot ulike angrep.

- Application Insights og Log Analytics workspace. Logger sendes til Application Insights og spørres i Log Analytics workspace.

- Virtuelt nettverk (VNet) med subnett.

- Subnett for App services, Cosmos DB og Key Vault.

- Subnett med Private Link til Redis.

Et annet alternativ er å distribuere FoxIDs med Kubernetes (K8s) i Azure Kubernetes Service (AKS).

Parametere i ARM template

Sett parameterne under distribusjon, eller last ned ARM templates her og oppdater parameterne i azuredeploy.json eller azuredeploy-small.json:

appServicePlanSize- Instansstørrelse for App Service plan. Standard erP1V3iazuredeploy.jsonogP0V3iazuredeploy-small.json.appServicePlanSku- Prisnivå for App Service plan. Standard erStandard.keyVaultSkuName- Key Vault SKU. Standard erStandard.sendgridFromEmail- Valgfri SendGrid avsenderadresse.sendgridApiKey- Valgfri SendGrid API key.foxidsVersion- FoxIDs Docker image versjon.dockerRegistryCustomerId- Brukernavn, kunde-ID-en din.dockerRegistryPullSecret- Passord, pull secreten din.

Du kan også distribuere fra kommandolinjen ved å oppgi parameterne direkte. Brukernavnet er kunde-ID-en din og passordet er pull secreten din:

az deployment group create --resource-group FoxIDs --template-file azuredeploy.json --parameters foxidsVersion=<foxids-version> dockerRegistryCustomerId=<customer-id> dockerRegistryPullSecret=<pull-secret>

Send e-post med Sendgrid eller SMTP

FoxIDs støtter sending av e-post med SendGrid og SMTP som e-postleverandør. FoxIDs støtter også sending av SMS-meldinger med konfigurerte SMS-leverandører.

Første innlogging og admin brukere

Etter vellykket distribusjon åpner du FoxIDs Control Client på https://foxidscontrolxxxxxxxxxx.azurewebsites.net (app service som starter med foxidscontrol...) som tar deg til master tenant.

Standard admin bruker er admin@foxids.com med passord FirstAccess! (du må endre passord ved første innlogging)

Valgfritt naviger til fanen Users og opprett flere admin brukere og gi brukerne admin role med verdien foxids:tenant.admin.

Du bør vanligvis ikke endre applikasjonsregistreringer og autentiseringsmetoder i master tenant, med mindre du er sikker på hva du gjør.

I stedet fortsetter du med neste steg for å opprette en main tenant.

Opprett main tenant

Opprett en main tenant for miljøene dine.

Vurder custom domains før du oppretter

maintenant.

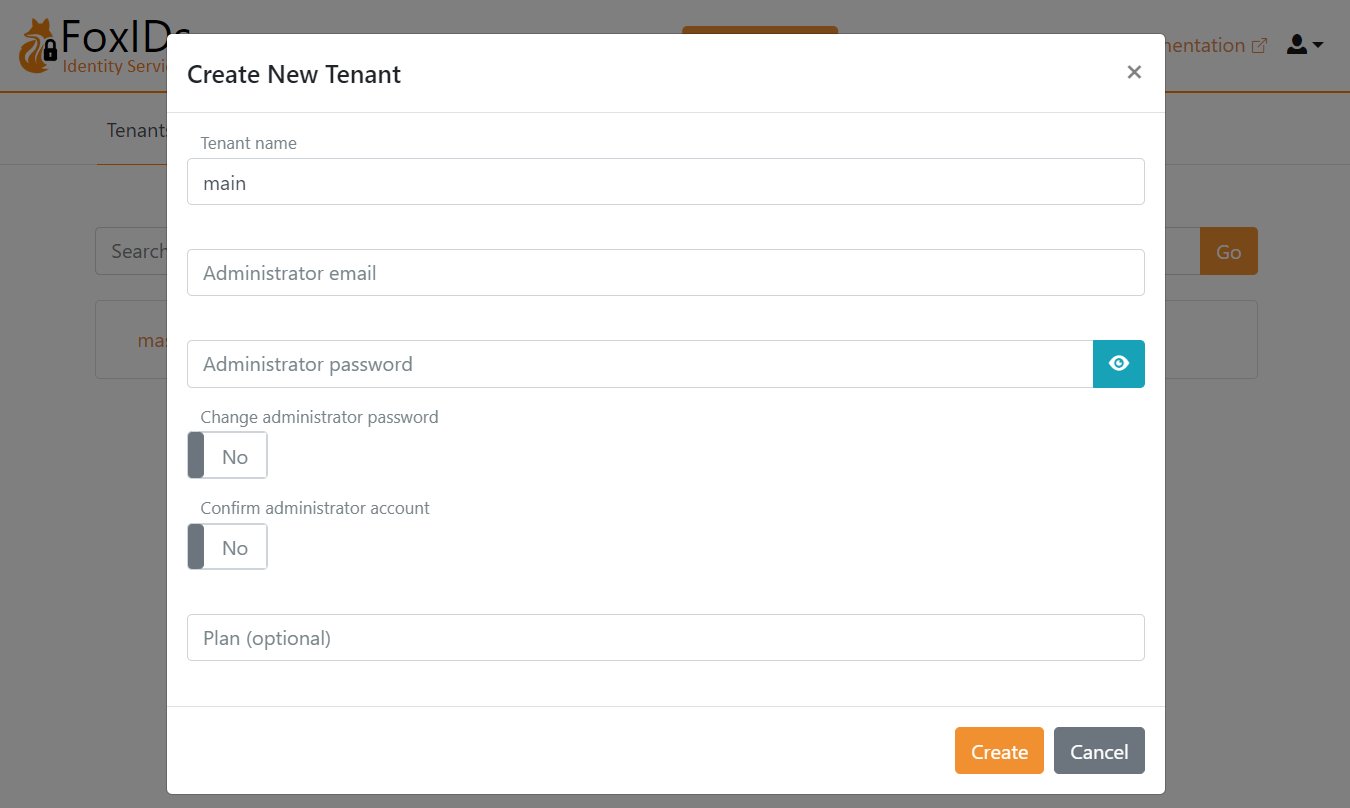

Klikk New Tenant og opprett main tenant.

Logg inn i main tenant der du kan begynne å konfigurere applikasjoner og autentiseringsmetoder.

Custom domains

Custom domains konfigureres med custom primary domains og et custom domain på main tenant.

Custom primary domains

FoxIDs og FoxIDs Control nettstedets primærdomener kan tilpasses. De nye primære custom domainene kan konfigureres i App Services eller ved å bruke en reverse proxy.

Viktig: endre primærdomene før du legger til tenants.

Domener:

- FoxIDs nettstedets standarddomene er

https://foxidsxxxx.azurewebsites.netsom kan endres til et custom primary domain som f.eks.https://somedomain.comellerhttps://id.somedomain.com - FoxIDs Control nettstedets standarddomene er

https://foxidscontrolxxxx.azurewebsites.netsom kan endres til et custom primary domain som f.eks.https://control.somedomain.com

FoxIDs nettstedet støtter ett primærdomene og flere custom domains som er knyttet til andre tenants enn master tenant. FoxIDs Control nettstedet støtter bare ett primærdomene.

Konfigurer nye primære custom domains:

Logg inn i FoxIDs Control Client ved å bruke standard/gammelt primærdomene. Velg fanen

Applicationsog klikk deretterOpenID Connect - foxids_control_clientog klikkShow advanced.- Legg til FoxIDs Control nettstedets nye primære custom domain URL i

Allow CORS originslisten uten skråstrek til slutt. - Legg til FoxIDs Control Client nettstedets nye primære custom domain innlogging og utlogging redirect URIer i

Redirect URIslisten inkludert den avsluttende/master/authentication/login_callbackog/master/authentication/logout_callback.

Hvis du har lagt til tenants før du endrer primærdomene, må

OpenID Connect - foxids_control_clientkonfigurasjonen utføres i hver tenant.- Legg til FoxIDs Control nettstedets nye primære custom domain URL i

De primære custom domainene konfigureres på hver App Service eller ved å bruke en reverse proxy. Avhengig av reverse proxy du bruker kan det også være nødvendig å konfigurere domenene på hver App Service:

- Hvis konfigurert på App Services: legg til de primære custom domainene i Azure portal på FoxIDs App Service og FoxIDs Control App Service under fanen

Custom domainsved å klikkeAdd custom domainlenken. - Hvis konfigurert på reverse proxy: de primære custom domainene eksponeres gjennom reverse proxy.

- Hvis konfigurert på App Services: legg til de primære custom domainene i Azure portal på FoxIDs App Service og FoxIDs Control App Service under fanen

Konfigurer deretter FoxIDs tjenesten sitt nye primære custom domain i FoxIDs App Service under fanen

Environment variables:- Innstillingen

Settings__FoxIDsEndpointendres til FoxIDs nettstedets nye primære custom domain.

- Innstillingen

Og konfigurer FoxIDs tjenesten og FoxIDs Control nettstedets nye primære custom domains i FoxIDs Control App Service under fanen

Environment variables:- Innstillingen

Settings__FoxIDsEndpointendres til FoxIDs nettstedets nye primære custom domain. - Innstillingen

Settings__FoxIDsControlEndpointendres til FoxIDs Control nettstedets nye primære custom domain.

- Innstillingen

Custom domain på main tenant

Du kan oppnå en kortere og penere URL der tenant elementet er fjernet fra URLen. Dette gjøres ved å konfigurere FoxIDs nettstedets primære custom domain på main tenant som et custom domain.

Custom domains støttes hvis FoxIDs nettstedet er bak en reverse proxy som kan gjøre domain rewrite.

Alternativt støtter FoxIDs custom domains ved å lese HTTP request domenet og bruke domenet som custom domain hvis Setting__RequestDomainAsCustomDomain innstillingen er satt til true i FoxIDs App Service Environment variables.

FoxIDs App Service må konfigureres med custom domain i dette tilfellet.

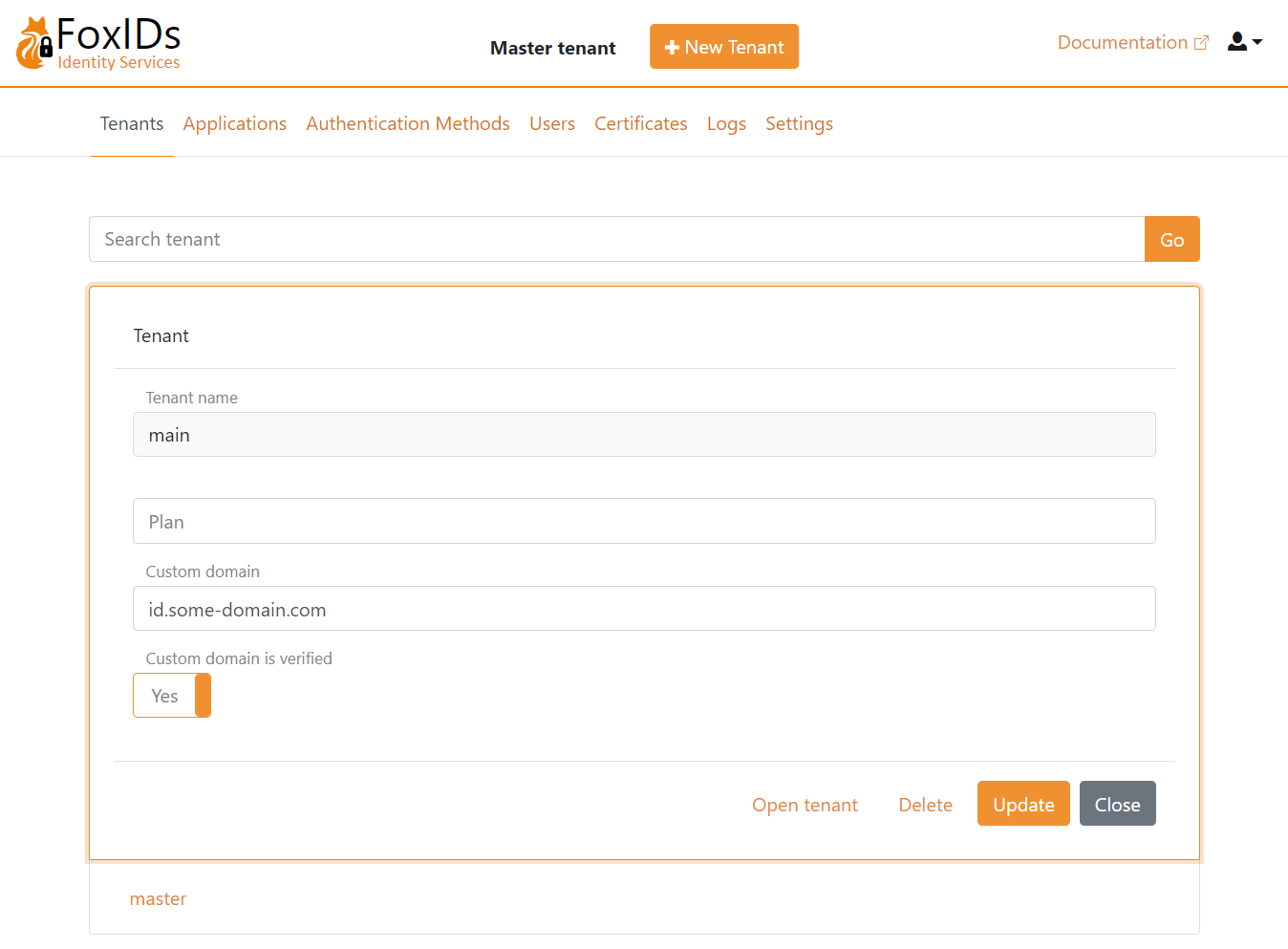

Domenet konfigureres i main tenant og markeres som verifisert i master tenant.

Reverse proxy

Det anbefales å plassere både FoxIDs Azure App service og FoxIDs Control Azure App service bak en reverse proxy.

Azure Front Door

Azure Front Door kan konfigureres som en reverse proxy. Azure Front Door omskriver domener som standard.

Ikke aktiver caching.

Accept-Languageheaderen blir ikke videresendt hvis caching er aktivert. Headeren er nødvendig for at FoxIDs skal støtte kulturer.

Konfigurasjon:

- Legg til et Azure Front Door endepunkt for både FoxIDs App Service og FoxIDs Control App Service

- I Networking seksjonen i App Services. Aktiver access restriction for å kun tillate trafikk fra Azure Front Door

- Legg til

Settings__TrustProxyHeadersinnstillingen med verdientruei FoxIDs App ServiceEnvironment variables - Deaktiver Session affinity

- Valgfritt konfigurer WAF policies

Alternativ reverse proxy

Du kan valgfritt velge en annen reverse proxy.

Begrens tilgang Valgfritt begrens tilgang hvis du bruker en annen reverse proxy enn Azure Front Door.

Begge FoxIDs og FoxIDs Control nettstedene kan begrense tilgang basert på X-FoxIDs-Secret HTTP headeren.

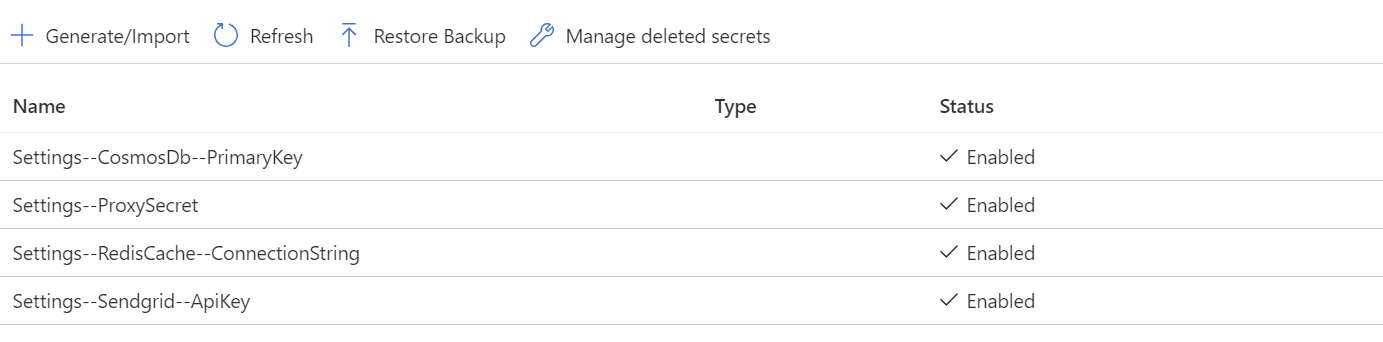

Tilgangsbegrensningen aktiveres ved å legge til en secret med navnet Settings--ProxySecret i Key Vault.

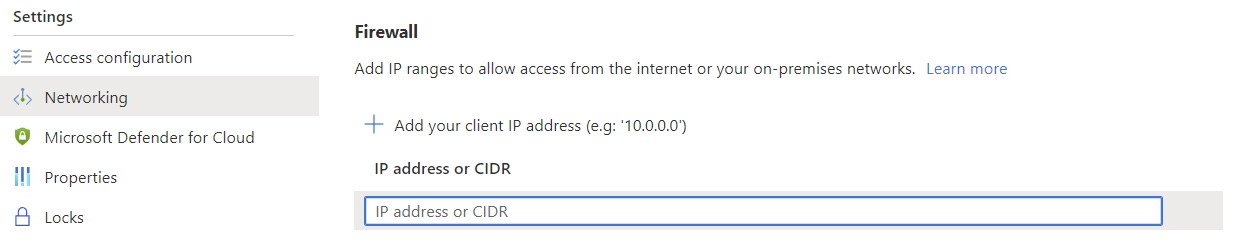

Gi IP-adressen din tilgang gjennom Key Vault brannmuren

Gi brukeren din List og Set tillatelser i Access policies.

Legg til

Settings--ProxySecretsecret

Etter vellykket konfigurasjon, fjern IP-adressen og tillatelsene dine.

App Services må startes på nytt for å lese secret.

Etter at reverse proxy secret er konfigurert i Key Vault må reverse proxy legge til X-FoxIDs-Secret HTTP headeren i alle backend kall til FoxIDs for å få tilgang.

Angi standard side

En alternativ standardside kan konfigureres for FoxIDs nettstedet ved å bruke Settings__WebsiteUrl innstillingen med f.eks. verdien https://www.foxidsxxxx.com i FoxIDs App Service Environment variables.

Feilsøking av distribusjonsfeil

Key Vault soft deleted

Hvis du har slettet en tidligere distribusjon er Key Vault bare soft deleted og eksisterer fortsatt med samme navn i noen måneder. I dette tilfellet kan du oppleve å få en 'ConflictError' med feilmeldingen 'Exist soft deleted vault with the same name.'.

Løsningen er å slette (purge) den gamle Key Vault, som frigjør navnet.