Azure App Service Container

Deploy FoxIDs i din Azure tenant som din egen privata molntjänst.

En FoxIDs installation är självständig, har få externa dependencies och kan uppnå mycket hög upptid med liten insats.

FoxIDs uppdateras genom att uppdatera de två docker images www.foxids.com/foxids:x.x.x och www.foxids.com/foxidscontrol:x.x.x

till en ny version. Nya FoxIDs releases är backward compatible. Granska release notes innan du uppdaterar. Där hittar du även den aktuella Docker image versionen.

En giltig licens krävs för att få tillgång till FoxIDs releases. Där kan du generera en secret för att autentisera mot Docker image registret på www.foxids.com, som använder Basic authentication.

FoxIDs deployas i resursgruppen FoxIDs (valfritt namn) där du behöver vara Owner eller Contributor och User Access Administrator på subscription nivå eller resursgruppsnivå.

Du kan göra en liten deployment till Azure med låg resursförbrukning till en Azure kostnad runt EUR 80 till EUR 100 per månad.

Azure container deployment inkluderar:

- Två App Services, en för FoxIDs site och en för FoxIDs Control site (Client och API). Båda App Services hostas i samma Linux App Service plan.

- FoxIDs deployas med två docker images

www.foxids.com/foxids:x.x.xochwww.foxids.com/foxidscontrol:x.x.x. - Key Vault. Certifikat och secrets sparas och hanteras i Key Vault.

- Cosmos DB. Innehåller all data inklusive tenants, miljöer och användare. Cosmos DB är en NoSQL databas och data sparas i JSON dokument.

- Redis cache. Håller sekvenser (t.ex. login och logout), data cache för att förbättra performance och räknare för att skydda autentisering mot olika attacker.

- Application Insights och Log Analytics workspace. Loggar skickas till Application Insights och frågas i Log Analytics workspace.

- Virtuellt nätverk (VNet) med subnät.

- Subnät för App Services, Cosmos DB och Key Vault.

- Subnät med Private Link till Redis.

Ett annat alternativ är att deploya FoxIDs med Kubernetes (K8s) i Azure Kubernetes Service (AKS).

Parametrar i ARM template

Ange parametrarna under deployment, eller ladda ner ARM templates här och uppdatera parametrarna i azuredeploy.json eller azuredeploy-small.json:

appServicePlanSize- Instansstorlek för App Service plan. Standard ärP1V3iazuredeploy.jsonochP0V3iazuredeploy-small.json.appServicePlanSku- Prisnivå för App Service plan. Standard ärStandard.keyVaultSkuName- Key Vault SKU. Standard ärStandard.sendgridFromEmail- Valfri SendGrid avsändaradress.sendgridApiKey- Valfri SendGrid API key.foxidsVersion- FoxIDs Docker image version.dockerRegistryCustomerId- Användarnamn, ditt kund-ID.dockerRegistryPullSecret- Lösenord, din pull secret.

Du kan också deploya från kommandoraden genom att ange parametrarna direkt. Användarnamnet är ditt kund-ID och lösenordet är din pull secret:

az deployment group create --resource-group FoxIDs --template-file azuredeploy.json --parameters foxidsVersion=<foxids-version> dockerRegistryCustomerId=<customer-id> dockerRegistryPullSecret=<pull-secret>

Skicka e-post med Sendgrid eller SMTP

FoxIDs stödjer att skicka e-post med SendGrid och SMTP som email provider. FoxIDs stödjer också att skicka SMS-meddelanden med konfigurerade SMS-leverantörer.

Första inloggning och admin användare

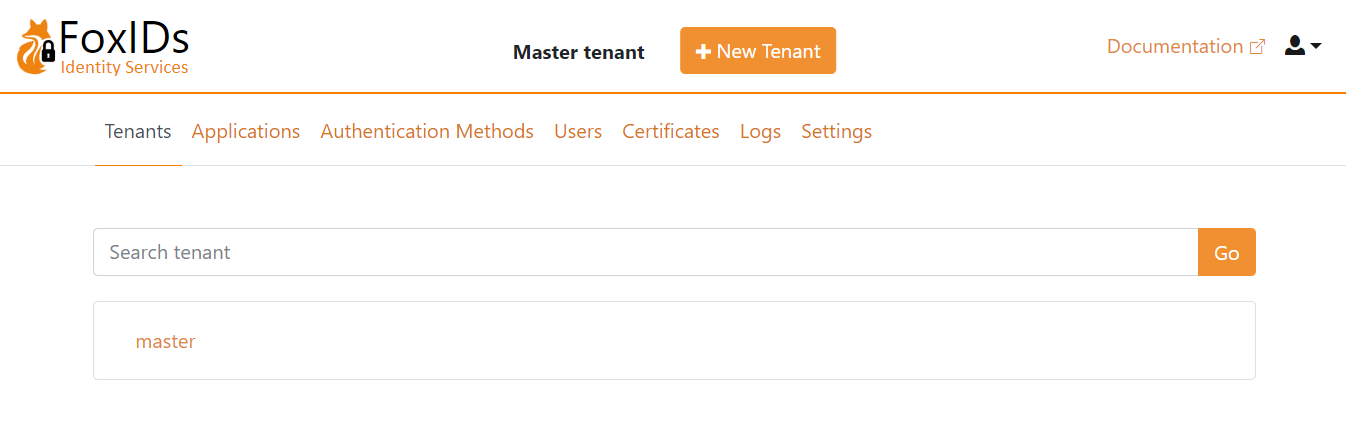

Efter lyckad deployment, öppna FoxIDs Control Client på https://foxidscontrolxxxxxxxxxx.azurewebsites.net (App Service som börjar med foxidscontrol...) vilket tar dig till master tenant.

Standard admin användare är admin@foxids.com med lösenordet FirstAccess! (du måste byta lösenord vid första inloggning)

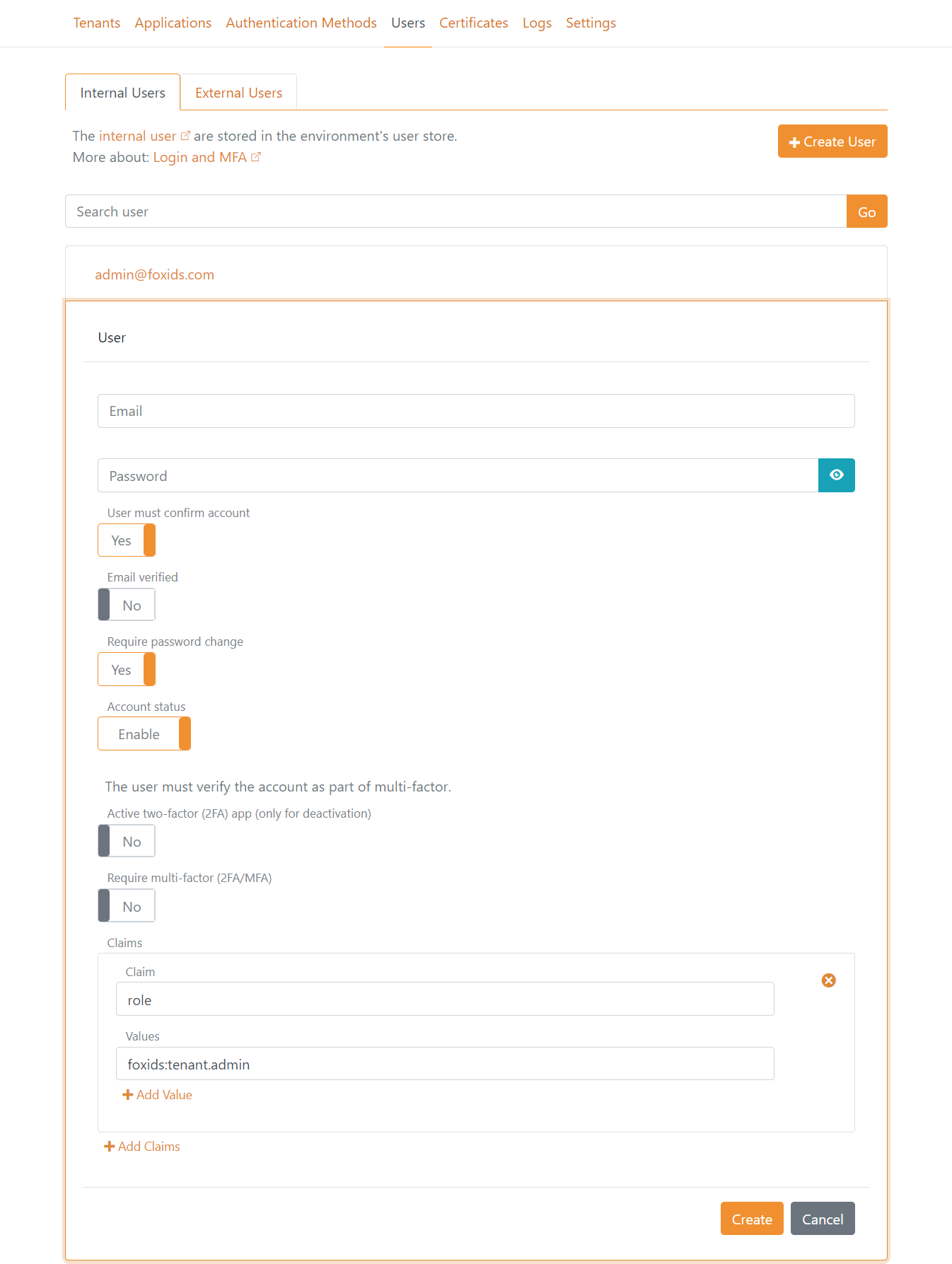

Gå valfritt till fliken Users och skapa fler admin användare och ge användarna admin role med värdet foxids:tenant.admin.

Du bör generellt inte ändra applikationsregistreringar och autentiseringsmetoder konfigurationen i master tenant, om du inte är säker på vad du gör.

Fortsätt istället med nästa steg för att skapa en main tenant.

Skapa main tenant

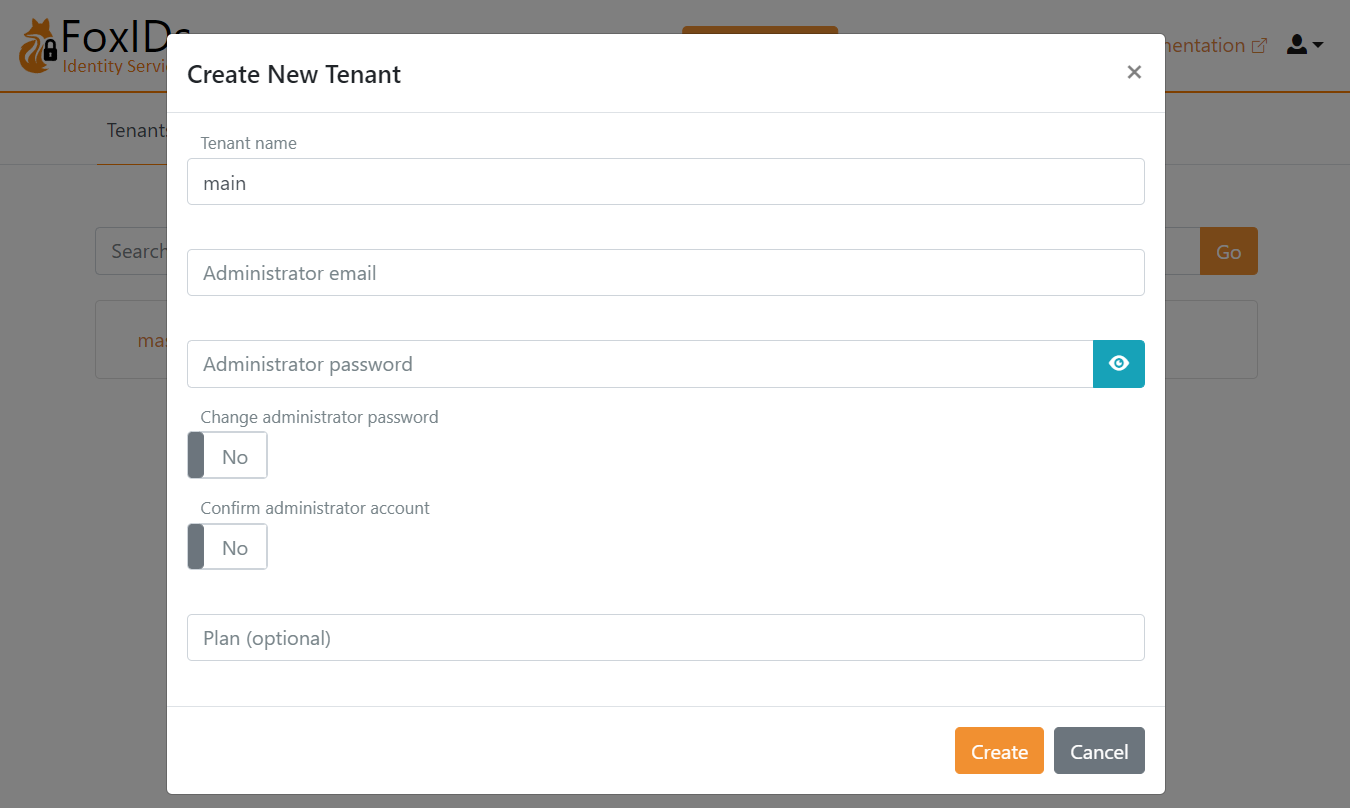

Skapa en main tenant för dina miljöer.

Överväg custom domains innan du skapar

maintenant.

Klicka New Tenant och skapa main tenant.

Logga in på main tenant där du kan börja konfigurera dina applikationer och autentiseringsmetoder.

Custom domains

Custom domains konfigureras med custom primary domains och ett custom domain på main tenant.

Custom primary domains

FoxIDs och FoxIDs Control sites primära domäner kan anpassas. De nya primära custom domains kan konfigureras på App Services eller genom att använda en reverse proxy.

Viktigt: ändra det primära domännamnet innan du lägger till tenants.

Domäner:

- FoxIDs sites standarddomän är

https://foxidsxxxx.azurewebsites.netsom kan ändras till ett custom primary domain som t.ex.https://somedomain.comellerhttps://id.somedomain.com - FoxIDs Control sites standarddomän är

https://foxidscontrolxxxx.azurewebsites.netsom kan ändras till ett custom primary domain som t.ex.https://control.somedomain.com

FoxIDs site stödjer ett primary domain och flera custom domains som är kopplade till tenants andra än master tenant. FoxIDs Control site stödjer endast ett primary domain.

Konfigurera nya primära custom domains:

Logga in på FoxIDs Control Client med standard/gamla primary domain. Välj fliken

Applicationsoch klicka sedanOpenID Connect - foxids_control_clientoch klicka Show advanced.- Lägg till FoxIDs Control sites nya primära custom domain URL i listan

Allow CORS originsutan trailing slash. - Lägg till FoxIDs Control Client sites nya primära custom domain login och logout redirect URI:er i listan

Redirect URIsinklusive trailing/master/authentication/login_callbackoch/master/authentication/logout_callback.

Om du har lagt till tenants innan du ändrade det primära domännamnet, måste

OpenID Connect - foxids_control_clientkonfigurationen göras i varje tenant.- Lägg till FoxIDs Control sites nya primära custom domain URL i listan

Custom primary domains konfigureras på varje App Service eller via en reverse proxy. Beroende på vilken reverse proxy du använder kan det också behövas att konfigurera domänerna på varje App Service:

- Om konfigurerat på App Services: lägg till custom primary domains i Azure portalen på FoxIDs App Service och FoxIDs Control App Service under fliken

Custom domainsgenom att klickaAdd custom domainlänken. - Om konfigurerat på reverse proxy: custom primary domains exponeras via reverse proxy.

- Om konfigurerat på App Services: lägg till custom primary domains i Azure portalen på FoxIDs App Service och FoxIDs Control App Service under fliken

Konfigurera sedan FoxIDs service site nya primära custom domains i FoxIDs App Service under fliken

Environment variables:- Inställningen

Settings__FoxIDsEndpointändras till FoxIDs sites nya primära custom domain.

- Inställningen

Och konfigurera FoxIDs service och FoxIDs Control sites nya primära custom domains i FoxIDs Control App Service under fliken

Environment variables:- Inställningen

Settings__FoxIDsEndpointändras till FoxIDs sites nya primära custom domain. - Inställningen

Settings__FoxIDsControlEndpointändras till FoxIDs Control sites nya primära custom domain.

- Inställningen

Custom domain på main tenant

Du kan få en kortare och snyggare URL där tenant elementet tas bort från URL:en genom att konfigurera FoxIDs sites custom primary domain på main tenant som ett custom domain.

Custom domains stöds om FoxIDs site ligger bakom en reverse proxy som kan göra domain rewrite.

Eller alternativt stöder FoxIDs custom domains genom att läsa HTTP request domänen och använda domänen som custom domain om inställningen Setting__RequestDomainAsCustomDomain är satt till true i FoxIDs App Service Environment variables.

FoxIDs App Service måste i detta fall konfigureras med custom domain.

Domänen konfigureras på main tenant och markeras som verified i master tenant.

Reverse proxy

Det rekommenderas att placera både FoxIDs Azure App service och FoxIDs Control Azure App service bakom en reverse proxy.

Azure Front Door

Azure Front Door kan konfigureras som reverse proxy. Azure Front Door rewritar domäner som standard.

Aktivera INTE caching.

Accept-Languageheadern vidarebefordras inte om caching är aktiverat. Headern krävs för att FoxIDs ska stödja kulturer.

Konfiguration:

- Lägg till ett Azure Front Door endpoint för både FoxIDs App Service och FoxIDs Control App Service

- I Networking sektionen för App Services, aktivera access restriction för att endast tillåta trafik från Azure Front Door

- Lägg till inställningen

Settings__TrustProxyHeadersmed värdettruei FoxIDs App ServiceEnvironment variables - Inaktivera Session affinity

- Konfigurera eventuellt WAF policies

Alternativ reverse proxy

Du kan valfritt välja en alternativ reverse proxy.

Begränsa åtkomst Begränsa åtkomst om du använder en annan reverse proxy än Azure Front Door.

Både FoxIDs och FoxIDs Control sites kan begränsa åtkomst baserat på X-FoxIDs-Secret HTTP headern.

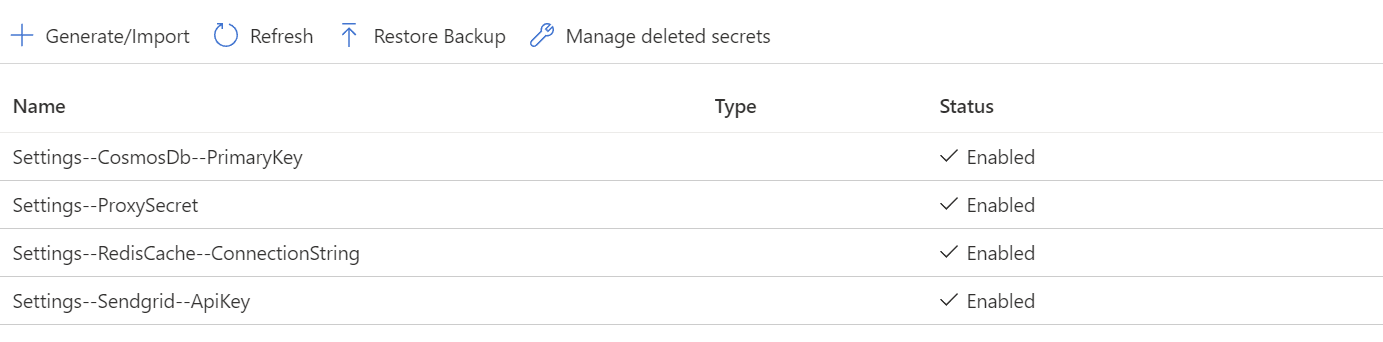

Åtkomstbegränsningen aktiveras genom att lägga till en secret med namnet Settings--ProxySecret i Key Vault.

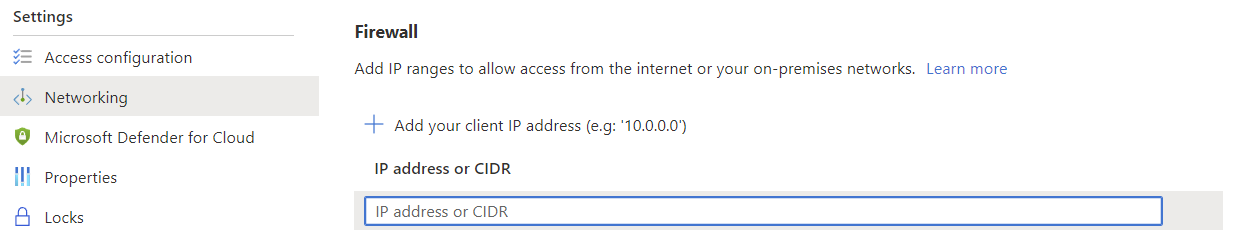

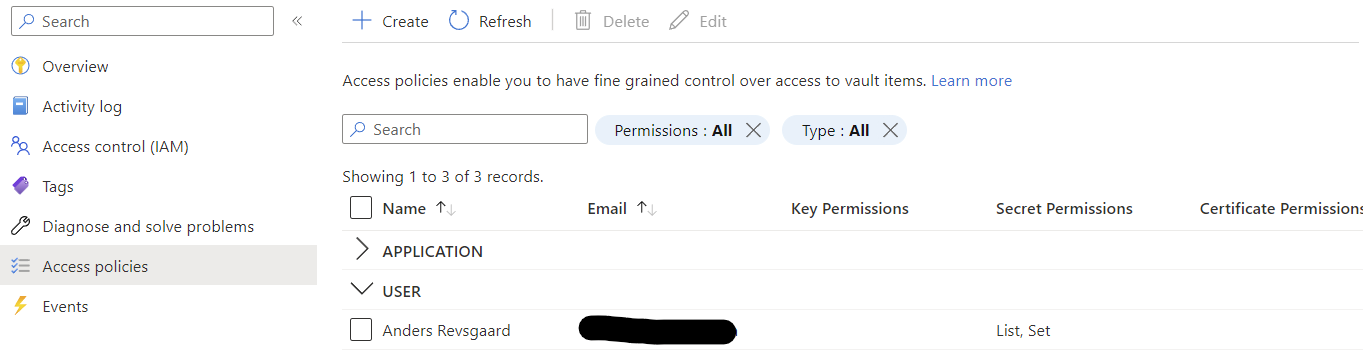

Ge din IP adress åtkomst via Key Vault firewall

Ge din användare List och Set behörigheter i Access policies.

Lägg till

Settings--ProxySecretsecret

Efter lyckad konfiguration, ta bort din IP adress och behörigheter.

App Services måste startas om för att läsa secret.

Efter att reverse proxy secret har konfigurerats i Key Vault måste reverse proxy lägga till X-FoxIDs-Secret HTTP headern i alla backend calls till FoxIDs för att få åtkomst.

Ange standardsida

En alternativ standardsida kan konfigureras för FoxIDs site med inställningen Settings__WebsiteUrl, t.ex. värdet https://www.foxidsxxxx.com i FoxIDs App Service Environment variables.

Felsök deployment fel

Key Vault soft deleted

Om du har tagit bort en tidigare deployment är Key Vault endast soft deleted och finns kvar med samma namn i några månader. I detta fall kan du få en 'ConflictError' med felmeddelandet 'Exist soft deleted vault with the same name.'.

Lösningen är att radera (purge) den gamla Key Vault, vilket frigör namnet.