Inloggning och Home Realm Discovery

FoxIDs hanterar användarinloggning i inloggningsautentiseringsmetoden. Du kan konfigurera flera inloggningsautentiseringsmetoder per miljö, var och en med egna inställningar och eget look and feel.

En miljö innehåller ett användarregister, och alla inloggningsautentiseringsmetoder i miljön autentiserar användare mot samma register.

Om Directory Connector är aktiverad för miljön använder inloggningsautentiseringsmetoden fortfarande interna användare, men lösenordsautentisering och lösenordets livscykel delegeras till den externa katalogen.

När en användare autentiserar kopplas användarens session till den valda inloggningsautentiseringsmetoden. Samma användare kan därför autentisera i flera inloggningsautentiseringsmetoder och ha separata användarsessioner. Ingen användarsession skapas i inloggningsautentiseringsmetoden om sessionslivslängden är satt till 0 sekunder.

En OpenID Connect applikationsregistrering eller SAML 2.0 applikationsregistrering kan autentisera användare genom att välja en inloggningsautentiseringsmetod.

Inloggningsautentiseringsmetoden använder ett inloggningsgränssnitt i två steg: användaren anger en identifierare på den första sidan och slutför det konfigurerade inloggningssteget på nästa sida.

För scenarier med tvåfaktor och multifaktor, se Tvåfaktors- och multifaktorautentisering (2FA/MFA).

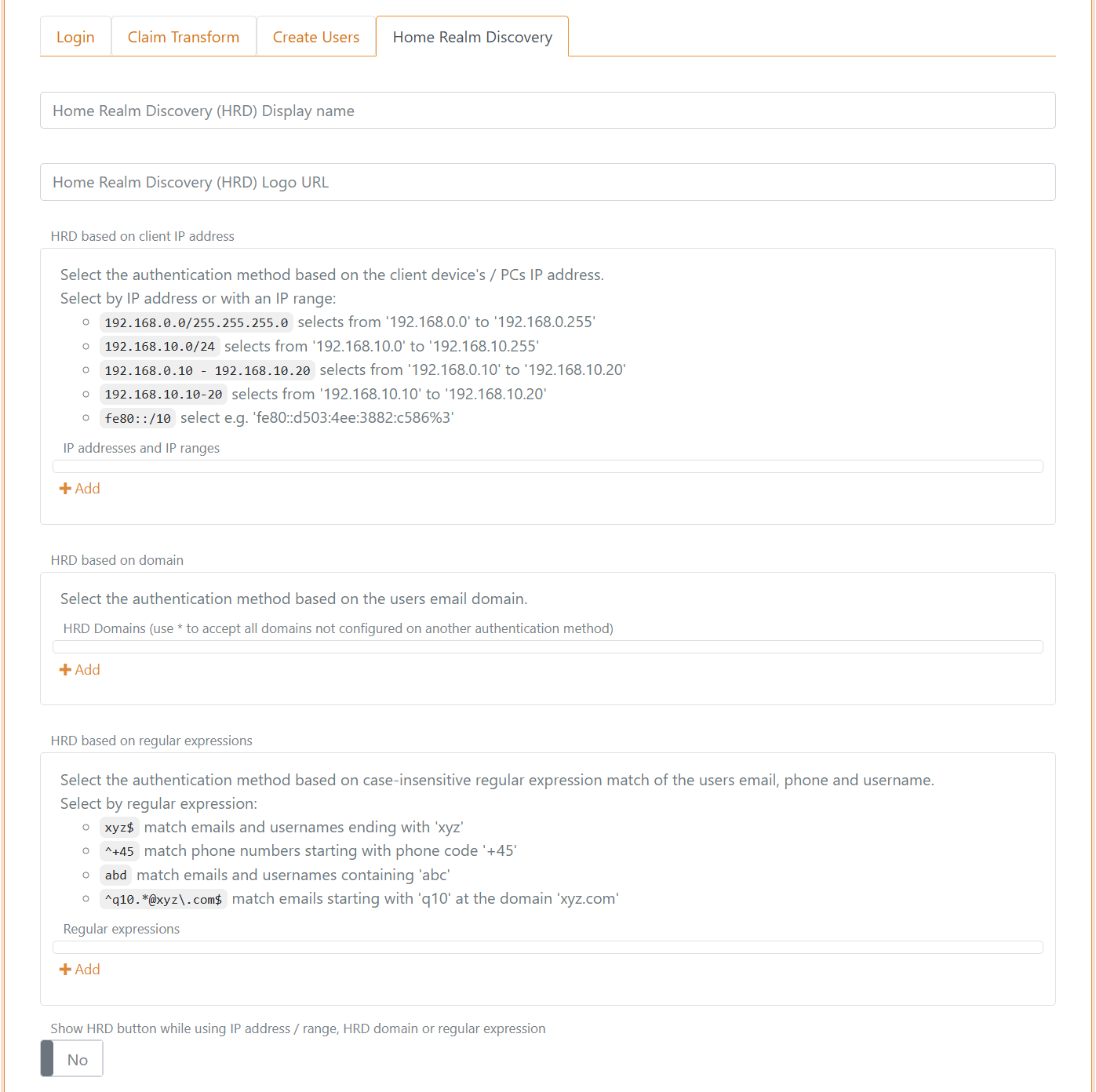

Home Realm Discovery (HRD)

När du skapar en applikationsregistrering är det ofta bäst att använda standardstjärnnotationen (*) för att välja alla autentiseringsmetoder.

- Om bara en autentiseringsmetod är tillåten skickas användaren direkt till den metoden.

- Om fler än en metod är tillåten kan användaren dirigeras genom Home Realm Discovery (HRD).

- HRD kan välja en autentiseringsmetod baserat på klientens IP-adress, e-postdomän eller ett reguljärt uttryck utan skiftlägeskänslighet.

- Inloggningsgränssnittet hoppas över när en metod väljs baserat på klientens IP-adress.

Klient-IP-adress Välj autentiseringsmetod baserat på klientenhetens IP-adress.

Välj efter IP-adress eller IP-intervall:

192.168.0.0/255.255.255.0väljer från192.168.0.0till192.168.0.255192.168.10.0/24väljer från192.168.10.0till192.168.10.255192.168.0.10 - 192.168.10.20väljer från192.168.0.10till192.168.10.20192.168.10.10-20väljer från192.168.10.10till192.168.10.20fe80::/10väljer adresser somfe80::d503:4ee:3882:c586%3

E-postdomän Välj autentiseringsmetod baserat på användarens e-postdomän.

Välj efter domän, eller använd (*) för att välja alla domäner som inte är konfigurerade på en annan autentiseringsmetod.

Reguljärt uttryck Välj autentiseringsmetod baserat på ett reguljärt uttryck utan skiftlägeskänslighet som matchar användarens e-post, telefonnummer eller användarnamn.

Välj med reguljärt uttryck:

xyz$matchar e-postadresser och användarnamn som slutar medxyz^\+45matchar telefonnummer som börjar med landskoden+45abcmatchar e-postadresser och användarnamn som innehållerabc^q10.*@xyz\.com$matchar e-postadresser som börjar medq10på domänenxyz.com

Du kan välja att visa HRD-knappen för en autentiseringsmetod även om ett IP-intervall, en HRD-domän eller ett reguljärt uttryck är konfigurerat.

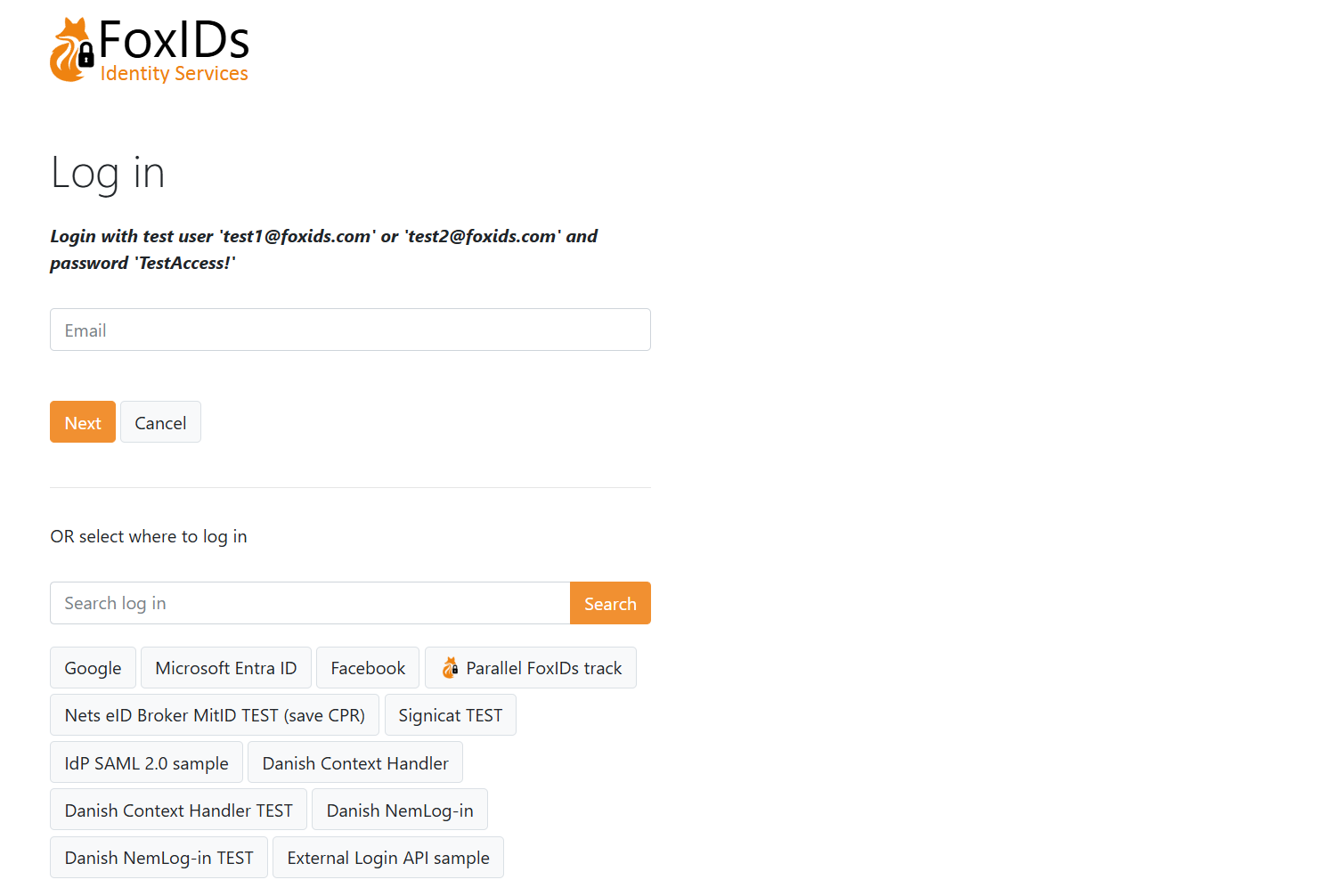

Det här exemplet visar en inloggningssida med HRD. Sidan kan anpassas.

Den titel, ikon och CSS som är konfigurerad på den första tillåtna inloggningsautentiseringsmetoden i applikationsregistreringen används. Om ingen tillåten inloggningsautentiseringsmetod är konfigurerad använder FoxIDs titel, ikon och CSS från standardmetoden för inloggning.

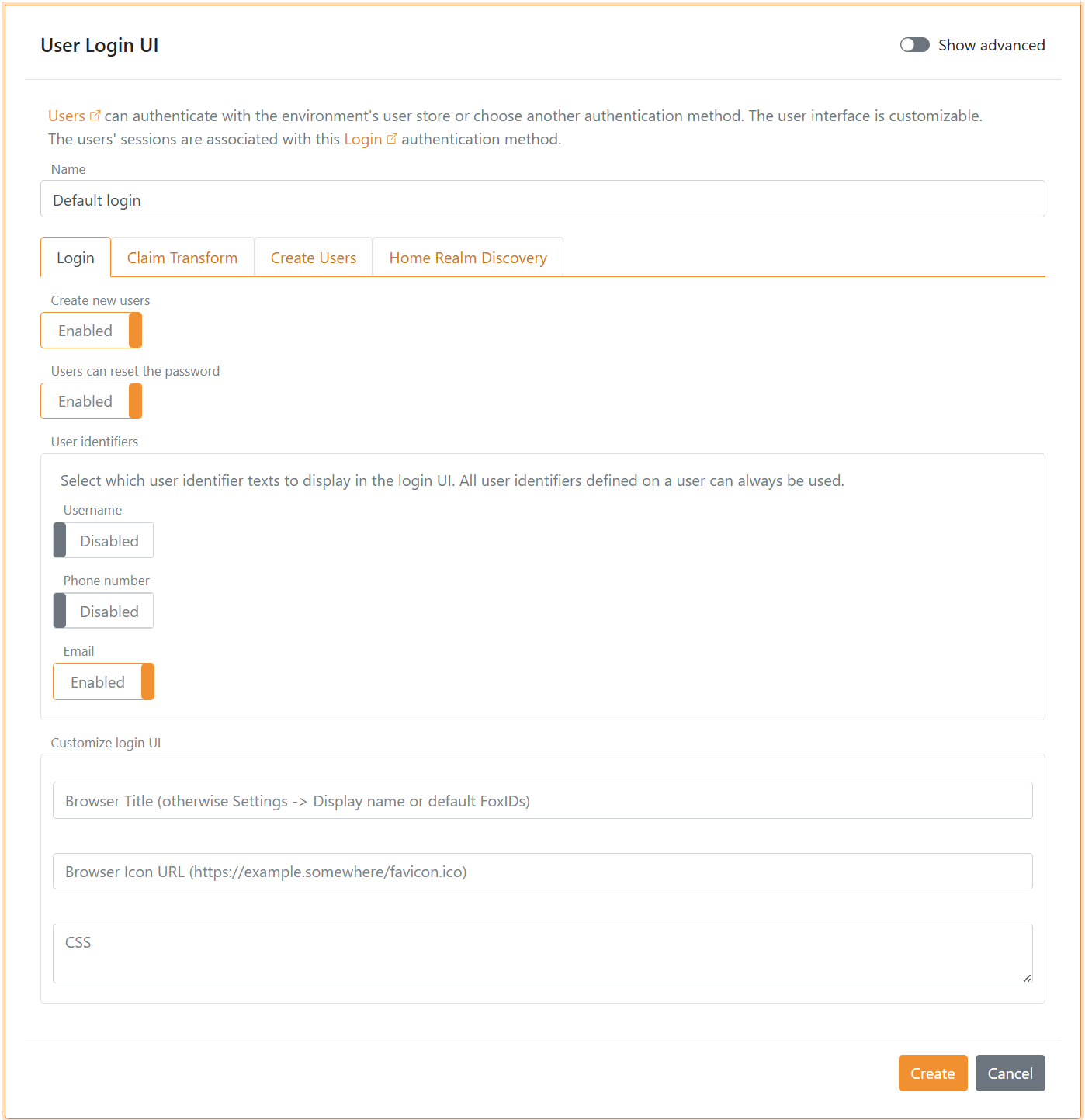

Inloggningskonfiguration

En standardmetod för inloggning skapas i varje miljö.

Standardinloggningen med namnet

loginkan ändras men inte tas bort, så ändra den försiktigt så att du inte förlorar åtkomsten.

Den titel, ikon och CSS som är konfigurerad på standardmetoden för inloggning används när ingen specifik inloggningsautentiseringsmetod är vald, till exempel på felsidan eller under HRD.

Konfigurera inloggningsalternativ

Du kan konfigurera om användare får ange sitt eget lösenord, om användare får skapa en ny användare online, vilka användaridentifierare som är aktiverade och om inloggningen använder lösenord eller engångskod (OTP) via e-post eller SMS.

Du kan också anpassa gränssnittet. Nya användare kan skapas av en administratör i Control Client eller provisioneras via Control API.

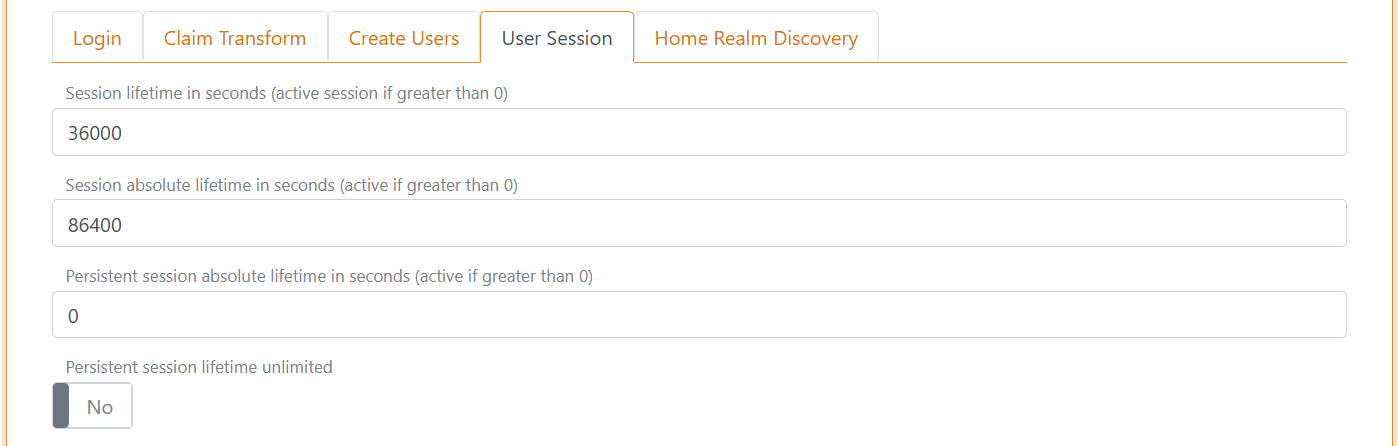

Konfigurera användarsession

Klicka på Show advanced för att ändra användarsessionens livslängd. Standardlivslängden är 10 timmar.

Användarsessionen är glidande, vilket betyder att livslängden förlängs varje gång en applikation gör en inloggningsbegäran tills den absoluta sessionslivslängden har nåtts, om en sådan är konfigurerad.

Användarsessionen kan också göras persistent så att den överlever omstart av webbläsaren. En session blir persistent när antingen Persistent session lifetime är större än 0 eller Persistent session lifetime unlimited är satt till Yes.

Klicka på taggen

User sessionför att se alla sessionsinställningar.

Konfigurera claims

Du kan ändra claims och implementera claim tasks med claim transforms och claim tasks.