Anmeldung und Home Realm Discovery

FoxIDs verarbeitet die Benutzeranmeldung in der Login-Authentifizierungsmethode. Sie können pro Umgebung mehrere Login-Authentifizierungsmethoden konfigurieren, jeweils mit eigenen Einstellungen und eigenem Look and Feel.

Eine Umgebung enthält ein Benutzerrepository, und alle Login-Authentifizierungsmethoden in dieser Umgebung authentifizieren Benutzer gegen dasselbe Repository.

Wenn Directory Connector für die Umgebung aktiviert ist, verwendet die Login-Authentifizierungsmethode weiterhin interne Benutzer, aber die Kennwortauthentifizierung und der Kennwortlebenszyklus werden an das externe Verzeichnis delegiert.

Wenn sich ein Benutzer authentifiziert, wird die Sitzung des Benutzers mit der ausgewählten Login-Authentifizierungsmethode verknüpft. Derselbe Benutzer kann sich daher in mehreren Login-Authentifizierungsmethoden authentifizieren und getrennte Benutzersitzungen haben. In der Login-Authentifizierungsmethode wird keine Benutzersitzung erstellt, wenn die Sitzungslebensdauer auf 0 Sekunden gesetzt ist.

Eine OpenID Connect Anwendungsregistrierung oder SAML 2.0 Anwendungsregistrierung kann Benutzer authentifizieren, indem sie eine Login-Authentifizierungsmethode auswählt.

Die Login-Authentifizierungsmethode verwendet eine zweistufige Anmeldeoberfläche: Der Benutzer gibt auf der ersten Seite eine Kennung ein und schließt auf der nächsten Seite den konfigurierten Anmeldeschritt ab.

Für Szenarien mit Zwei-Faktor und Multi-Faktor siehe Zwei-Faktor und Multi-Faktor Authentifizierung (2FA/MFA).

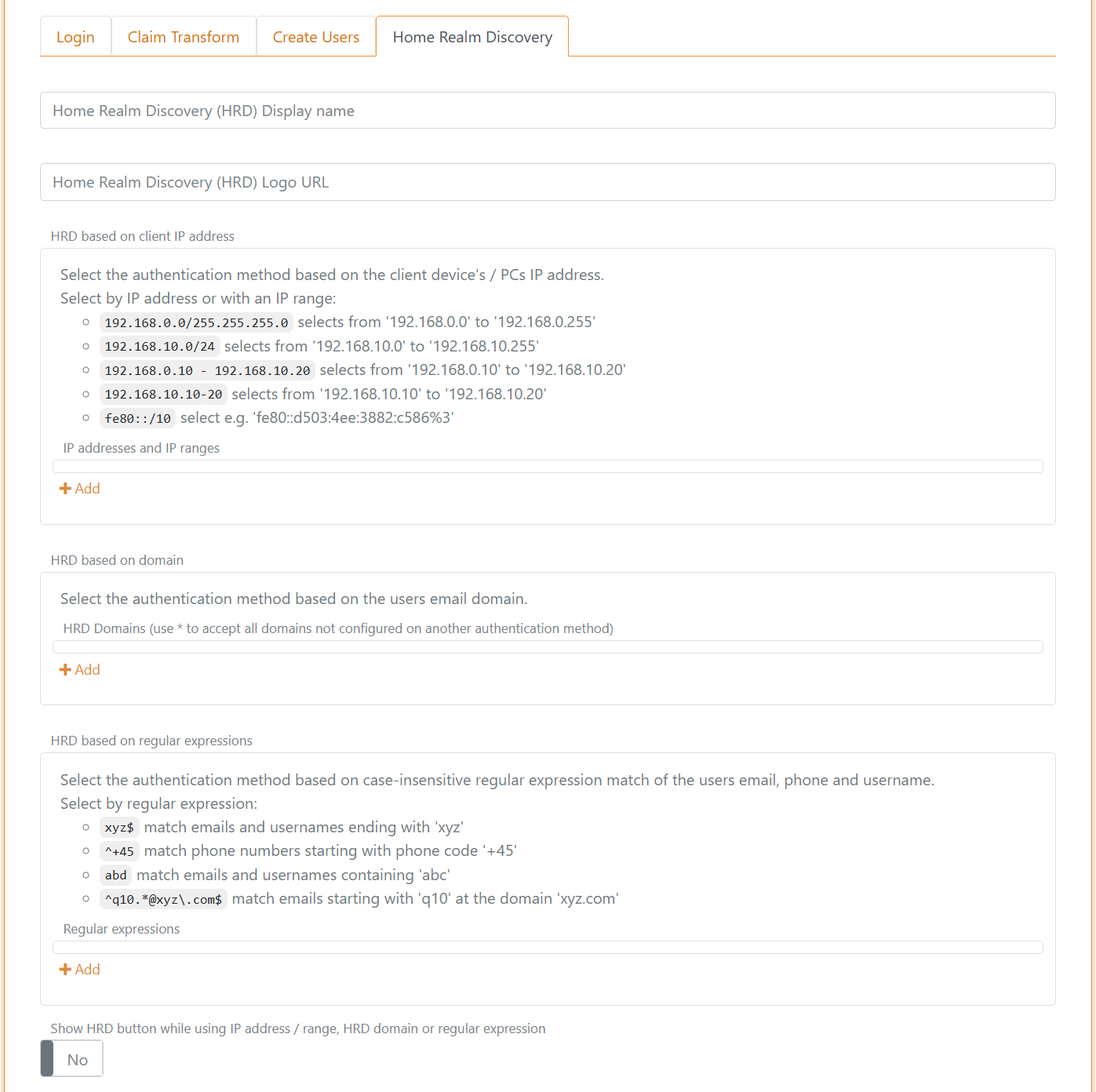

Home Realm Discovery (HRD)

Wenn Sie eine Anwendungsregistrierung erstellen, ist es oft am besten, die Standard-Sternnotation (*) zu verwenden, um alle Authentifizierungsmethoden auszuwählen.

- Wenn nur eine Authentifizierungsmethode zulässig ist, wird der Benutzer direkt zu dieser Methode weitergeleitet.

- Wenn mehr als eine Methode zulässig ist, kann der Benutzer über Home Realm Discovery (HRD) weitergeleitet werden.

- HRD kann eine Authentifizierungsmethode anhand der Client-IP-Adresse, der E-Mail-Domäne oder eines regulären Ausdrucks ohne Beachtung von Groß-/Kleinschreibung auswählen.

- Die Anmeldeoberfläche wird übersprungen, wenn eine Methode anhand der Client-IP-Adresse ausgewählt wird.

Client-IP-Adresse Wählen Sie die Authentifizierungsmethode anhand der IP-Adresse des Clientgeräts aus.

Auswahl nach IP-Adresse oder IP-Bereich:

192.168.0.0/255.255.255.0wählt von192.168.0.0bis192.168.0.255192.168.10.0/24wählt von192.168.10.0bis192.168.10.255192.168.0.10 - 192.168.10.20wählt von192.168.0.10bis192.168.10.20192.168.10.10-20wählt von192.168.10.10bis192.168.10.20fe80::/10wählt Adressen wiefe80::d503:4ee:3882:c586%3

E-Mail-Domäne Wählen Sie die Authentifizierungsmethode anhand der E-Mail-Domäne des Benutzers aus.

Wählen Sie nach Domäne oder verwenden Sie (*), um alle Domänen auszuwählen, die nicht in einer anderen Authentifizierungsmethode konfiguriert sind.

Regulärer Ausdruck Wählen Sie die Authentifizierungsmethode anhand eines regulären Ausdrucks ohne Beachtung von Groß-/Kleinschreibung aus, der die E-Mail-Adresse, Telefonnummer oder den Benutzernamen des Benutzers abgleicht.

Auswahl per regulärem Ausdruck:

xyz$gleicht E-Mail-Adressen und Benutzernamen ab, die aufxyzenden^\+45gleicht Telefonnummern ab, die mit der Landesvorwahl+45beginnenabcgleicht E-Mail-Adressen und Benutzernamen ab, dieabcenthalten^q10.*@xyz\.com$gleicht E-Mail-Adressen ab, die in der Domänexyz.commitq10beginnen

Sie können festlegen, dass die HRD-Schaltfläche für eine Authentifizierungsmethode angezeigt wird, selbst wenn ein IP-Bereich, eine HRD-Domäne oder ein regulärer Ausdruck konfiguriert ist.

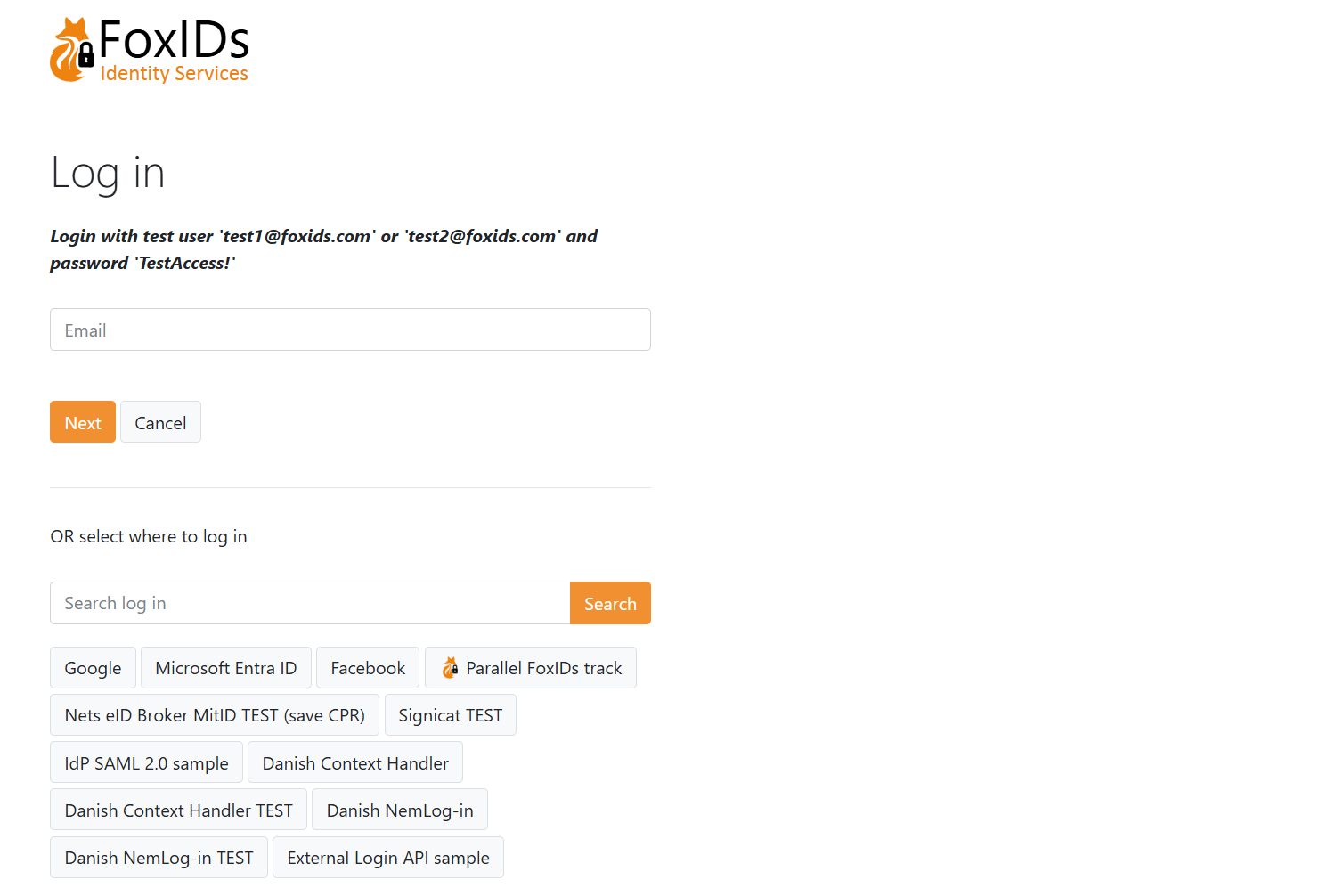

Dieses Beispiel zeigt eine Anmeldeseite mit HRD. Die Seite kann angepasst werden.

Der Titel, das Symbol und das CSS, die auf der ersten zulässigen Login-Authentifizierungsmethode in der Anwendungsregistrierung konfiguriert sind, werden verwendet. Wenn keine zulässige Login-Authentifizierungsmethode konfiguriert ist, verwendet FoxIDs Titel, Symbol und CSS der Standard-Login-Authentifizierungsmethode.

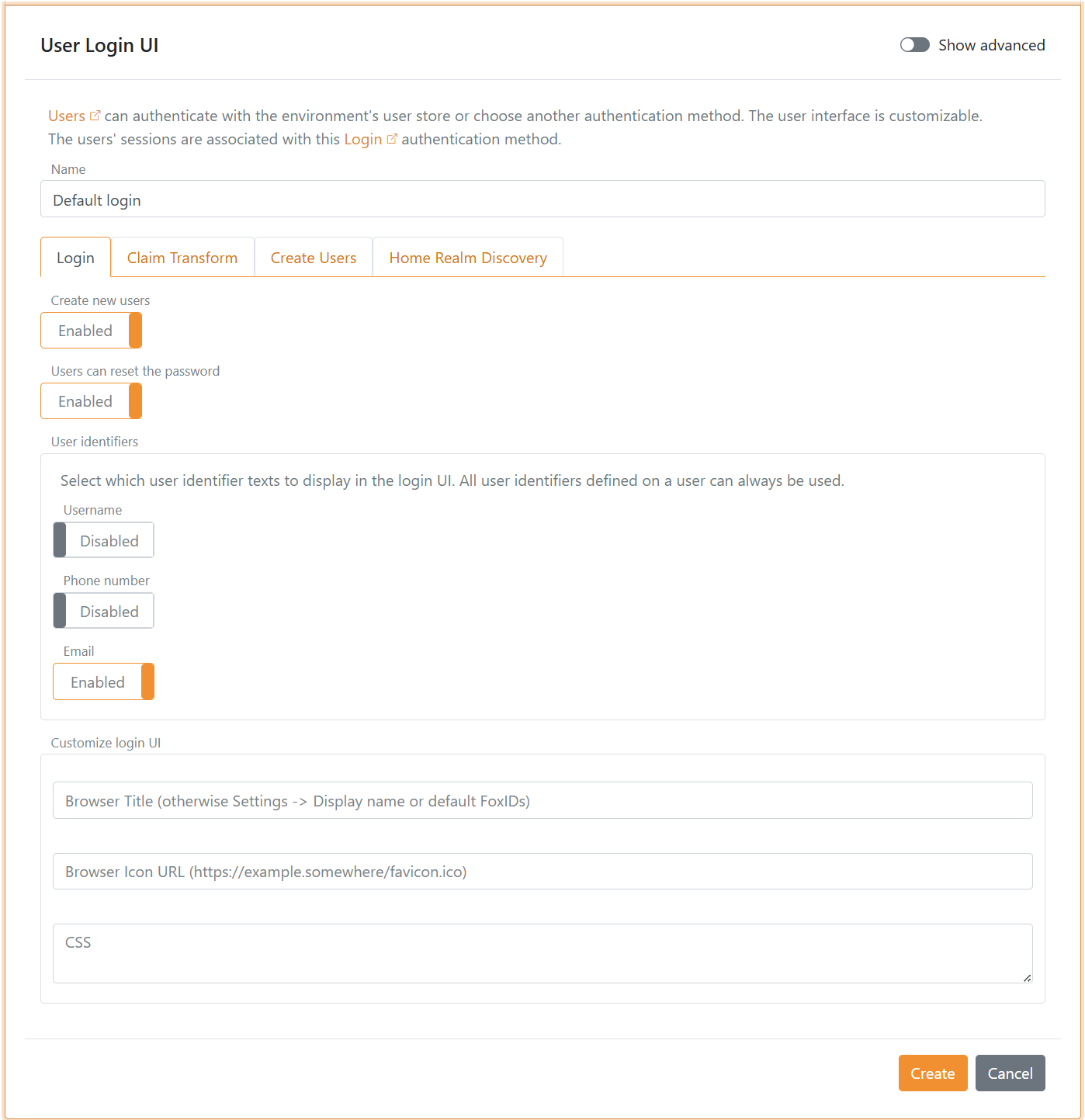

Login-Konfiguration

In jeder Umgebung wird eine Standard-Login-Authentifizierungsmethode erstellt.

Die Standardanmeldung mit dem Namen

loginkann geändert, aber nicht gelöscht werden. Ändern Sie sie daher vorsichtig, damit Sie den Zugriff nicht verlieren.

Der Titel, das Symbol und das CSS, die auf der Standard-Login-Authentifizierungsmethode konfiguriert sind, werden verwendet, wenn keine bestimmte Login-Authentifizierungsmethode ausgewählt ist, zum Beispiel auf der Fehlerseite oder während HRD.

Anmeldeoptionen konfigurieren

Sie können konfigurieren, ob Benutzer ihr eigenes Kennwort festlegen dürfen, ob Benutzer einen neuen Benutzer online erstellen dürfen, welche Benutzerkennungen aktiviert sind und ob die Anmeldung Kennwort oder Einmalcode (OTP) per E-Mail oder SMS verwendet.

Sie können außerdem die Benutzeroberfläche anpassen. Neue Benutzer können von einem Administrator im Control Client erstellt oder über die Control API provisioniert werden.

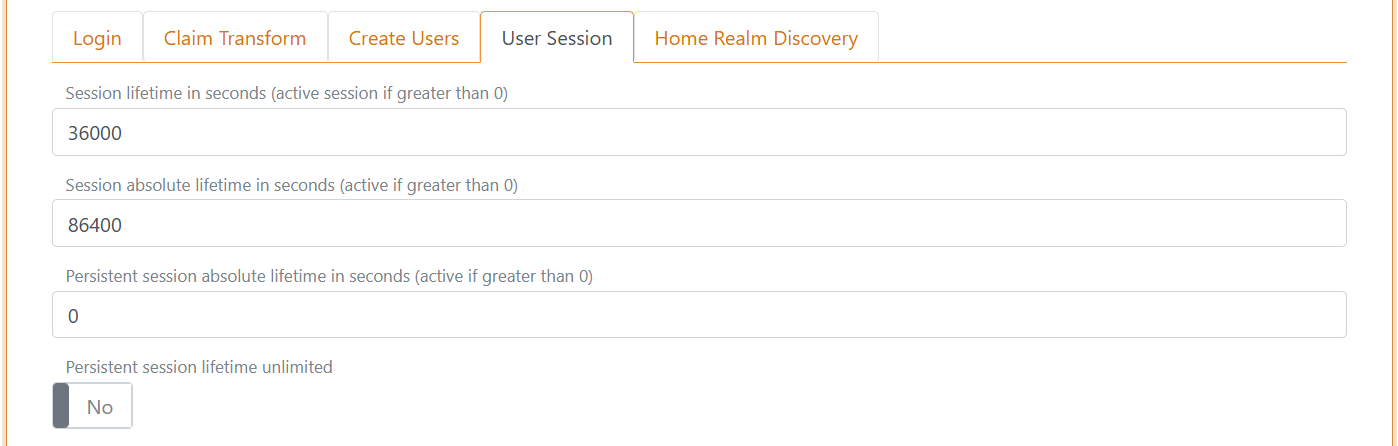

Benutzersitzung konfigurieren

Klicken Sie auf Show advanced, um die Lebensdauer der Benutzersitzung zu ändern. Die Standardlebensdauer beträgt 10 Stunden.

Die Benutzersitzung ist gleitend. Das bedeutet, dass die Lebensdauer jedes Mal verlängert wird, wenn eine Anwendung eine Anmeldeanforderung ausführt, bis die absolute Sitzungslebensdauer erreicht ist, sofern eine solche konfiguriert ist.

Die Benutzersitzung kann auch persistent gemacht werden, sodass sie Browser-Neustarts überlebt. Eine Sitzung wird persistent, wenn entweder Persistent session lifetime größer als 0 ist oder Persistent session lifetime unlimited auf Yes gesetzt ist.

Klicken Sie auf das Tag

User session, um alle Sitzungseinstellungen anzuzeigen.

Claims konfigurieren

Sie können Claims ändern und Claim Tasks mit Claim Transforms und Claim Tasks implementieren.