Login og Home Realm Discovery

FoxIDs håndterer brugerlogin i login autentificeringsmetoden. Du kan konfigurere flere login autentificeringsmetoder pr. miljø, hver med sine egne indstillinger og sit eget look and feel.

Et miljø indeholder ét brugerrepository, og alle login autentificeringsmetoder i miljøet autentificerer brugere mod det samme repository.

Hvis Directory Connector er aktiveret for miljøet, bruger login autentificeringsmetoden stadig interne brugere, men adgangskodeautentificering og adgangskodens livscyklus delegeres til det eksterne katalog.

Når en bruger autentificerer, bliver brugerens session knyttet til den valgte login autentificeringsmetode. Den samme bruger kan derfor autentificere i flere login autentificeringsmetoder og have separate brugersessioner. Der oprettes ikke en brugersession i login autentificeringsmetoden, hvis sessionslevetiden er sat til 0 sekunder.

En OpenID Connect applikationsregistrering eller SAML 2.0 applikationsregistrering kan autentificere brugere ved at vælge en login autentificeringsmetode.

Login autentificeringsmetoden bruger et login-UI i to trin: Brugeren indtaster en identifikator på den første side og fuldfører det konfigurerede logintrin på den næste side.

For scenarier med to-faktor og multi-faktor, se To-faktor og multi-faktor autentificering (2FA/MFA).

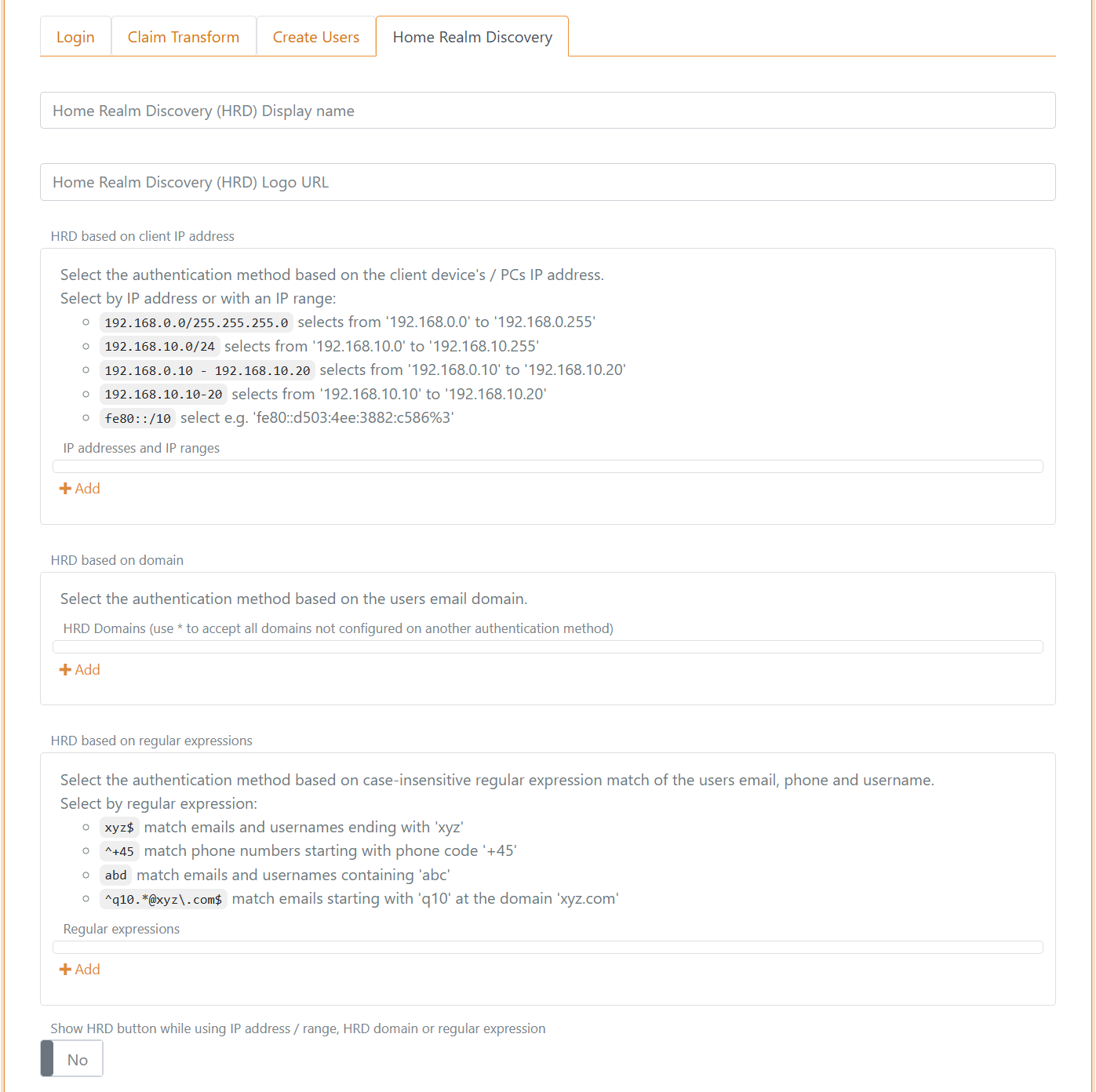

Home Realm Discovery (HRD)

Når du opretter en applikationsregistrering, er det ofte bedst at bruge standardstjernenotationen (*) til at vælge alle autentificeringsmetoder.

- Hvis kun én autentificeringsmetode er tilladt, bliver brugeren sendt direkte til den metode.

- Hvis mere end én metode er tilladt, kan brugeren blive dirigeret gennem Home Realm Discovery (HRD).

- HRD kan vælge en autentificeringsmetode ud fra klientens IP-adresse, e-maildomæne eller et regulært udtryk uden forskel på store og små bogstaver.

- Login-UI'et springes over, når en metode vælges ud fra klientens IP-adresse.

Klient-IP-adresse Vælg autentificeringsmetoden ud fra klientenhedens IP-adresse.

Vælg efter IP-adresse eller IP-interval:

192.168.0.0/255.255.255.0vælger fra192.168.0.0til192.168.0.255192.168.10.0/24vælger fra192.168.10.0til192.168.10.255192.168.0.10 - 192.168.10.20vælger fra192.168.0.10til192.168.10.20192.168.10.10-20vælger fra192.168.10.10til192.168.10.20fe80::/10vælger adresser somfe80::d503:4ee:3882:c586%3

E-maildomæne Vælg autentificeringsmetoden ud fra brugerens e-maildomæne.

Vælg efter domæne, eller brug (*) til at vælge alle domæner, der ikke er konfigureret på en anden autentificeringsmetode.

Regulært udtryk Vælg autentificeringsmetoden ud fra et regulært udtryk uden forskel på store og små bogstaver, som matcher brugerens e-mail, telefonnummer eller brugernavn.

Vælg efter regulært udtryk:

xyz$matcher e-mails og brugernavne, der slutter medxyz^\+45matcher telefonnumre, der starter med landekoden+45abcmatcher e-mails og brugernavne, der indeholderabc^q10.*@xyz\.com$matcher e-mails, der starter medq10på domænetxyz.com

Du kan vælge at vise HRD-knappen for en autentificeringsmetode, selv om der er konfigureret et IP-interval, et HRD-domæne eller et regulært udtryk.

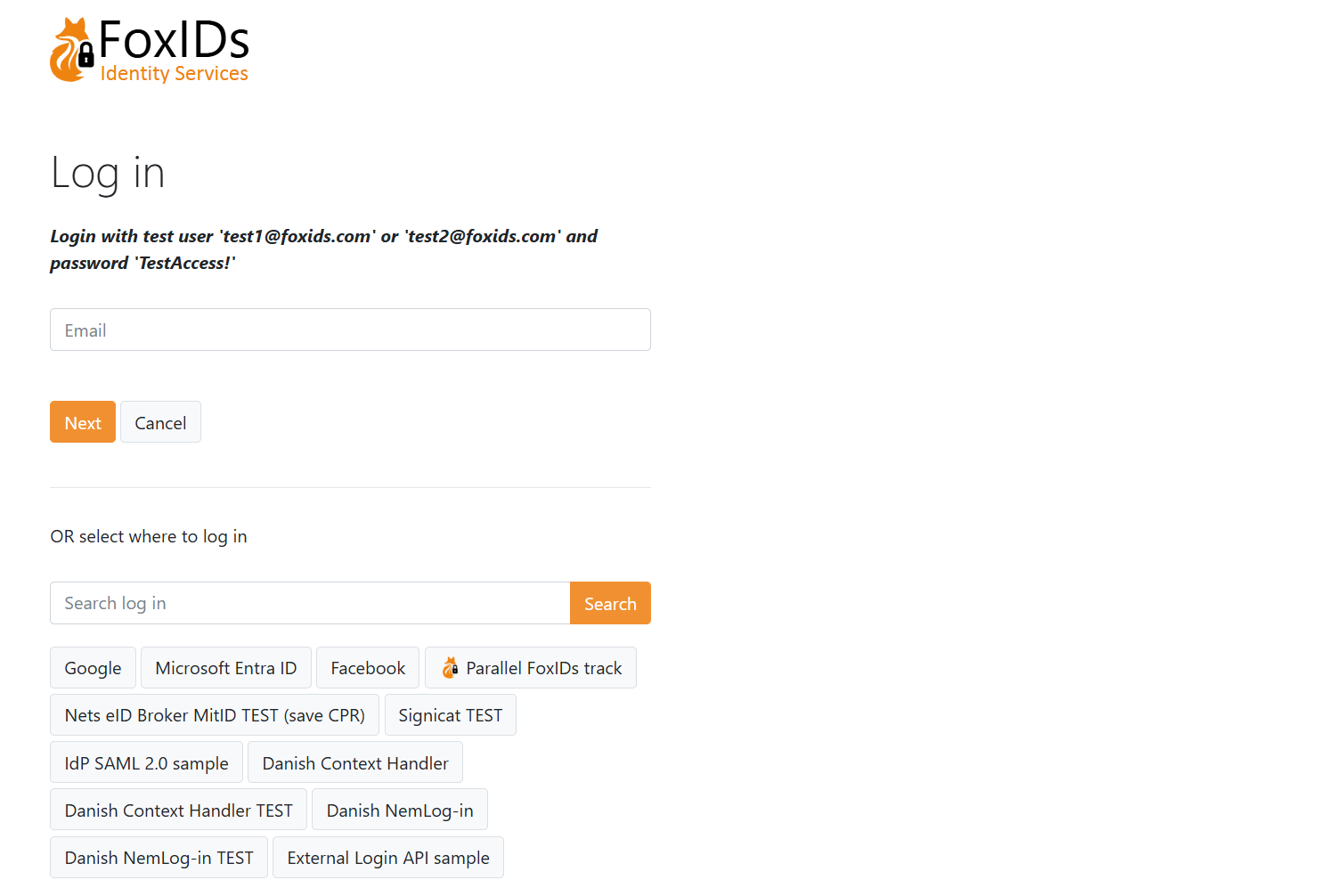

Dette eksempel viser en login-side med HRD. Siden kan tilpasses.

Den titel, ikon og CSS, der er konfigureret på den første tilladte login autentificeringsmetode i applikationsregistreringen, bruges. Hvis ingen tilladt login autentificeringsmetode er konfigureret, bruger FoxIDs titel, ikon og CSS fra standard login autentificeringsmetoden.

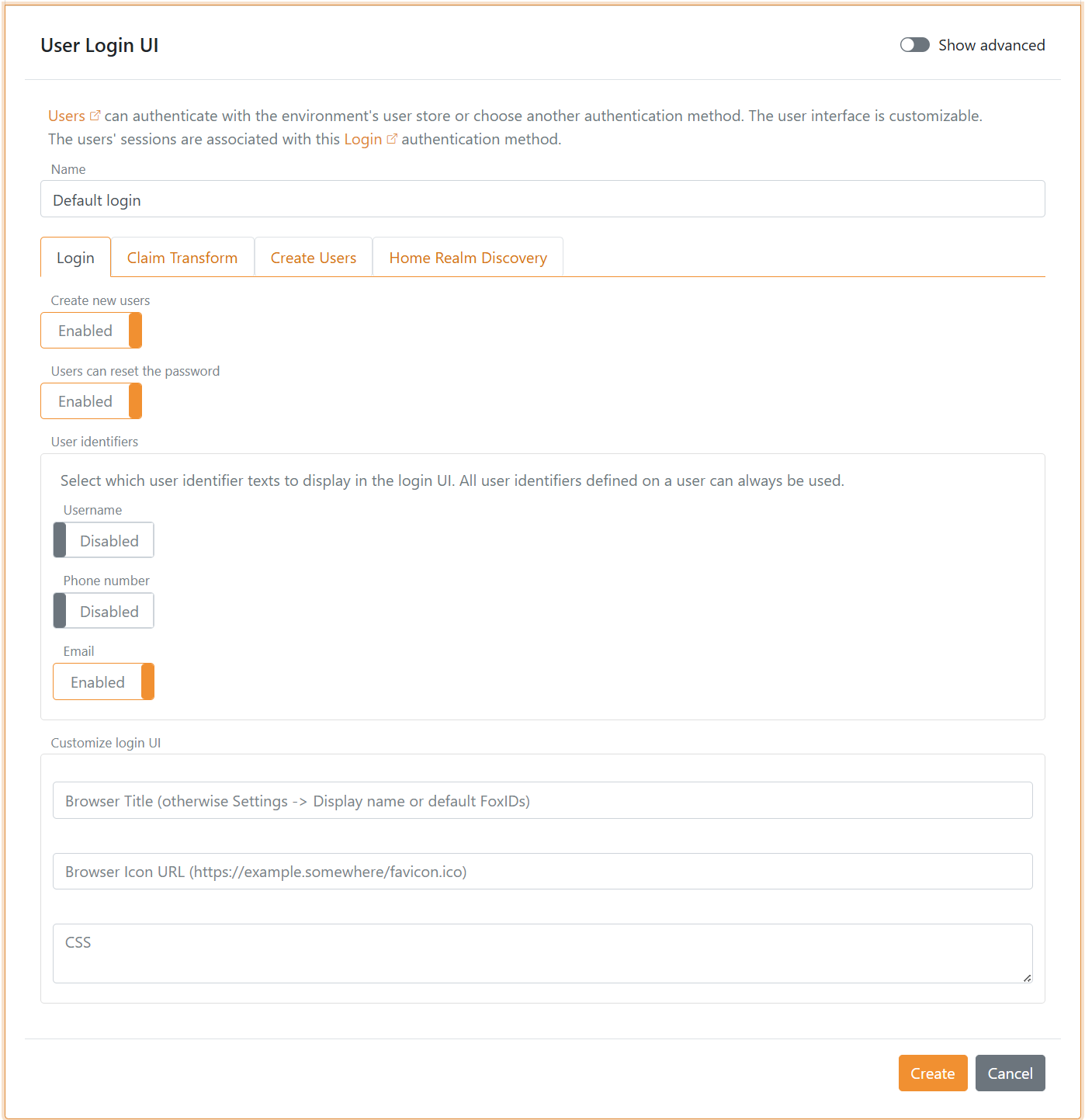

Login konfiguration

Der oprettes en standard login autentificeringsmetode i hvert miljø.

Standardlogin med navnet

loginkan ændres, men ikke slettes, så vær forsigtig for ikke at miste adgangen.

Den titel, ikon og CSS, der er konfigureret på standard login autentificeringsmetoden, bruges, når ingen specifik login autentificeringsmetode er valgt, for eksempel på fejlsiden eller under HRD.

Konfigurer loginmuligheder

Du kan konfigurere, om brugere må sætte deres egen adgangskode, om brugere må oprette en ny bruger online, hvilke brugeridentifikatorer der er aktiveret, og om login bruger adgangskode eller engangskode (OTP) via e-mail eller SMS.

Du kan også tilpasse UI'et. Nye brugere kan oprettes af en administrator i Control Client eller provisioneres via Control API.

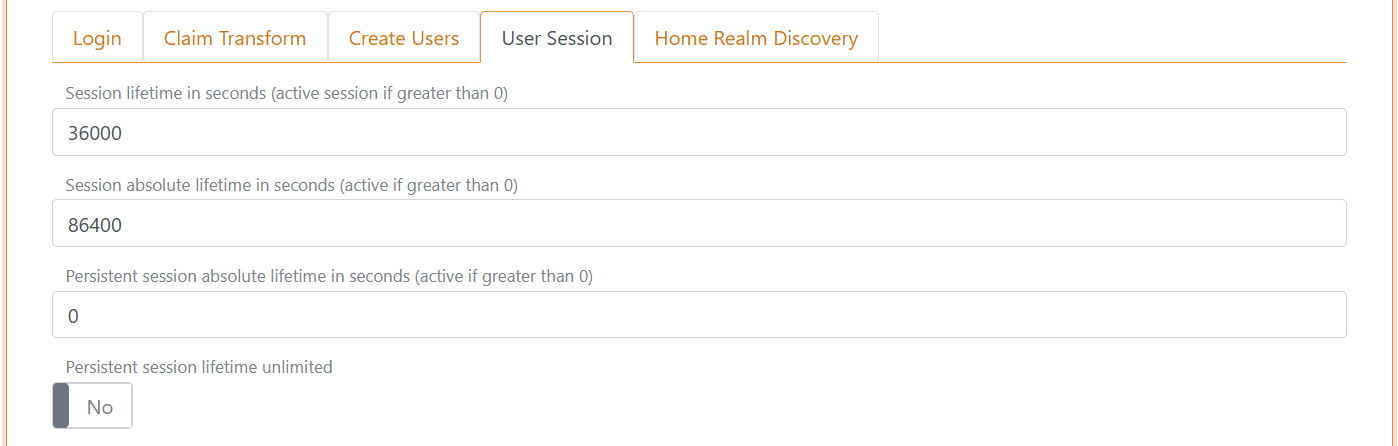

Konfigurer brugersession

Klik Show advanced for at ændre brugersessionens levetid. Standardlevetiden er 10 timer.

Brugersessionen er glidende, hvilket betyder, at levetiden forlænges, hver gang en applikation foretager en loginanmodning, indtil den absolutte sessionslevetid er nået, hvis en sådan er konfigureret.

Brugersessionen kan også gøres persistent, så den overlever genstart af browseren. En session bliver persistent, når enten Persistent session lifetime er større end 0, eller Persistent session lifetime unlimited er sat til Yes.

Klik på tagget

User sessionfor at se alle sessionsindstillinger.

Konfigurer claims

Du kan ændre claims og implementere claim tasks med claim transforms og claim tasks.