Aanmelden en Home Realm Discovery

FoxIDs verwerkt gebruikersaanmelding in de login-authenticatiemethode. U kunt meerdere login-authenticatiemethoden per omgeving configureren, elk met eigen instellingen en een eigen look and feel.

Een omgeving bevat één gebruikersrepository en alle login-authenticatiemethoden in die omgeving authenticeren gebruikers tegen dezelfde repository.

Als Directory Connector voor de omgeving is ingeschakeld, gebruikt de login-authenticatiemethode nog steeds interne gebruikers, maar worden wachtwoordauthenticatie en de wachtwoordlevenscyclus gedelegeerd aan de externe directory.

Wanneer een gebruiker authenticatie uitvoert, wordt de sessie van de gebruiker gekoppeld aan de geselecteerde login-authenticatiemethode. Dezelfde gebruiker kan zich daarom aanmelden via meerdere login-authenticatiemethoden en afzonderlijke gebruikerssessies hebben. Er wordt geen gebruikerssessie gemaakt in de login-authenticatiemethode als de sessieduur op 0 seconden staat.

Een OpenID Connect applicatieregistratie of SAML 2.0 applicatieregistratie kan gebruikers authenticeren door een login-authenticatiemethode te selecteren.

De login-authenticatiemethode gebruikt een tweestaps aanmeldingsinterface: de gebruiker voert op de eerste pagina een identifier in en voltooit op de volgende pagina de geconfigureerde aanmeldstap.

Voor scenario's met twee-factor en multi-factor, zie Twee-factor en multi-factor authenticatie (2FA/MFA).

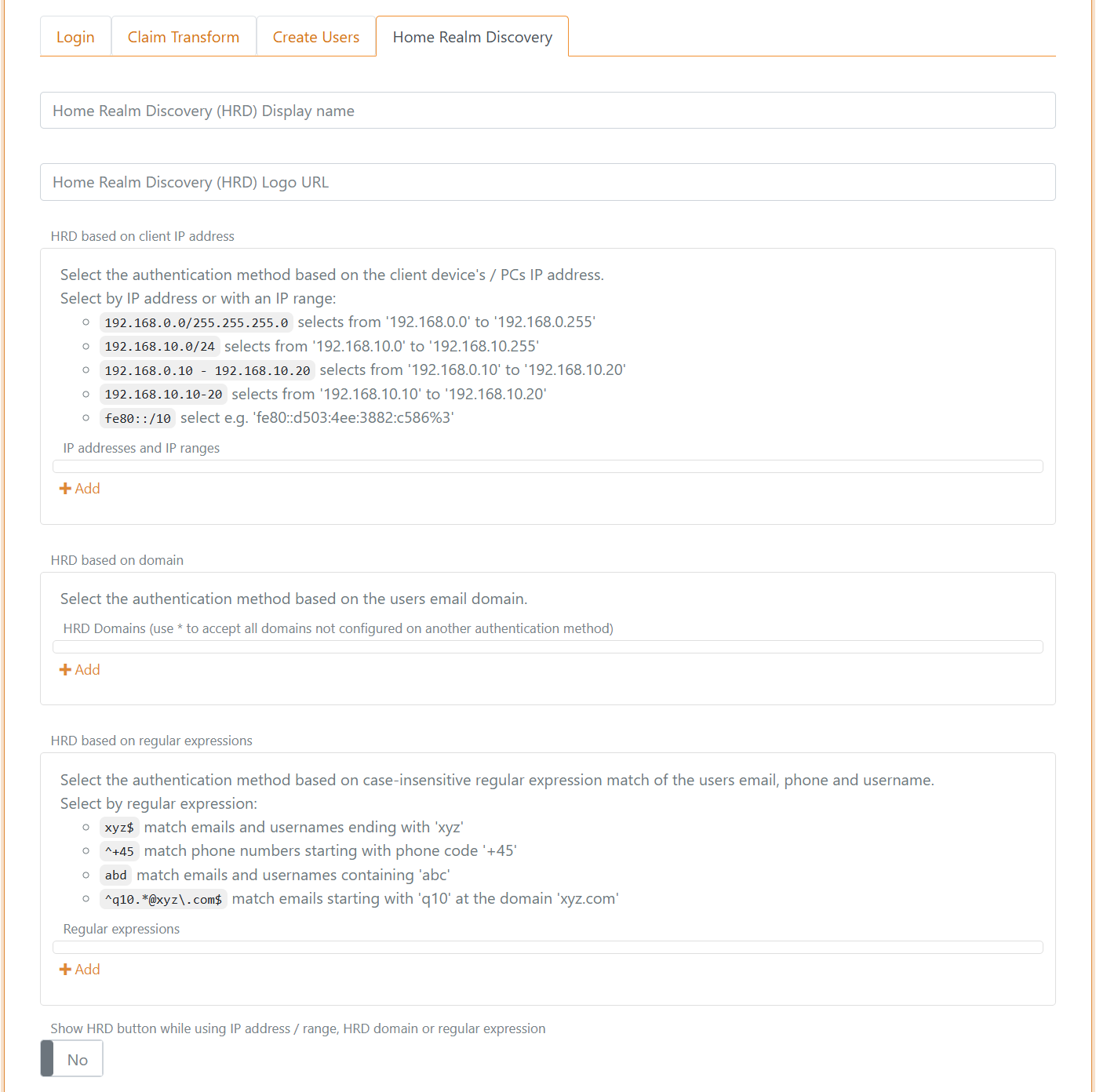

Home Realm Discovery (HRD)

Wanneer u een applicatieregistratie maakt, is het vaak het beste om de standaard ster-notatie (*) te gebruiken om alle authenticatiemethoden te selecteren.

- Als slechts één authenticatiemethode is toegestaan, wordt de gebruiker direct naar die methode doorgestuurd.

- Als meer dan één methode is toegestaan, kan de gebruiker via Home Realm Discovery (HRD) worden geleid.

- HRD kan een authenticatiemethode kiezen op basis van het IP-adres van de client, het e-maildomein of een hoofdletterongevoelige reguliere expressie.

- De aanmeldingsinterface wordt overgeslagen wanneer een methode wordt geselecteerd op basis van het IP-adres van de client.

Client-IP-adres Selecteer de authenticatiemethode op basis van het IP-adres van het clientapparaat.

Selecteer op IP-adres of IP-bereik:

192.168.0.0/255.255.255.0selecteert van192.168.0.0tot192.168.0.255192.168.10.0/24selecteert van192.168.10.0tot192.168.10.255192.168.0.10 - 192.168.10.20selecteert van192.168.0.10tot192.168.10.20192.168.10.10-20selecteert van192.168.10.10tot192.168.10.20fe80::/10selecteert adressen zoalsfe80::d503:4ee:3882:c586%3

E-maildomein Selecteer de authenticatiemethode op basis van het e-maildomein van de gebruiker.

Selecteer op domein of gebruik (*) om alle domeinen te selecteren die niet op een andere authenticatiemethode zijn geconfigureerd.

Reguliere expressie Selecteer de authenticatiemethode op basis van een hoofdletterongevoelige reguliere expressie die overeenkomt met het e-mailadres, telefoonnummer of de gebruikersnaam van de gebruiker.

Selecteer met een reguliere expressie:

xyz$matcht e-mailadressen en gebruikersnamen die eindigen opxyz^\+45matcht telefoonnummers die beginnen met landcode+45abcmatcht e-mailadressen en gebruikersnamen dieabcbevatten^q10.*@xyz\.com$matcht e-mailadressen die beginnen metq10in het domeinxyz.com

U kunt ervoor kiezen om de HRD-knop voor een authenticatiemethode te tonen, zelfs wanneer een IP-bereik, HRD-domein of reguliere expressie is geconfigureerd.

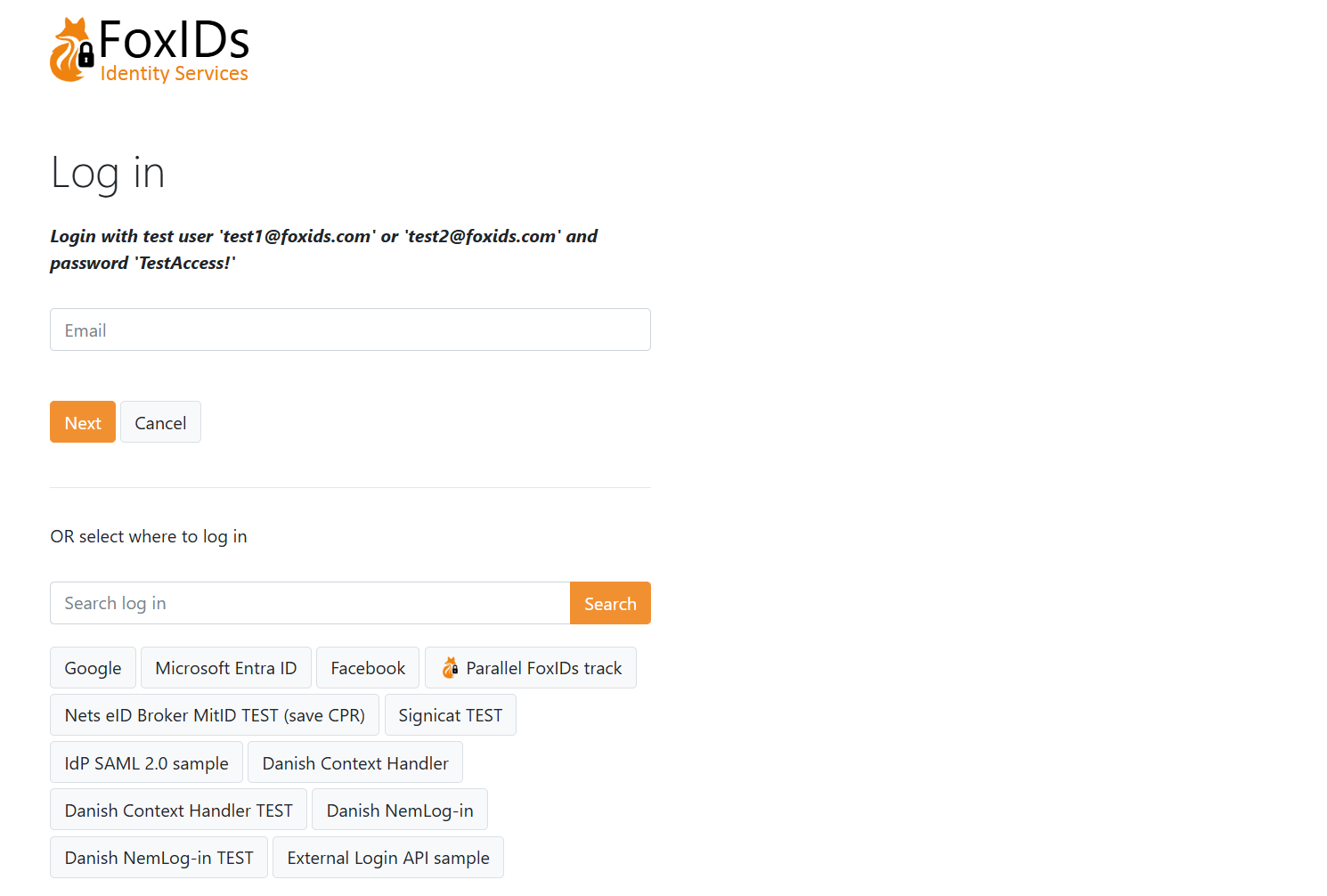

Dit voorbeeld toont een aanmeldpagina met HRD. De pagina kan worden aangepast.

De titel, het pictogram en de CSS die zijn geconfigureerd op de eerste toegestane login-authenticatiemethode in de applicatieregistratie worden gebruikt. Als geen toegestane login-authenticatiemethode is geconfigureerd, gebruikt FoxIDs de titel, het pictogram en de CSS van de standaard login-authenticatiemethode.

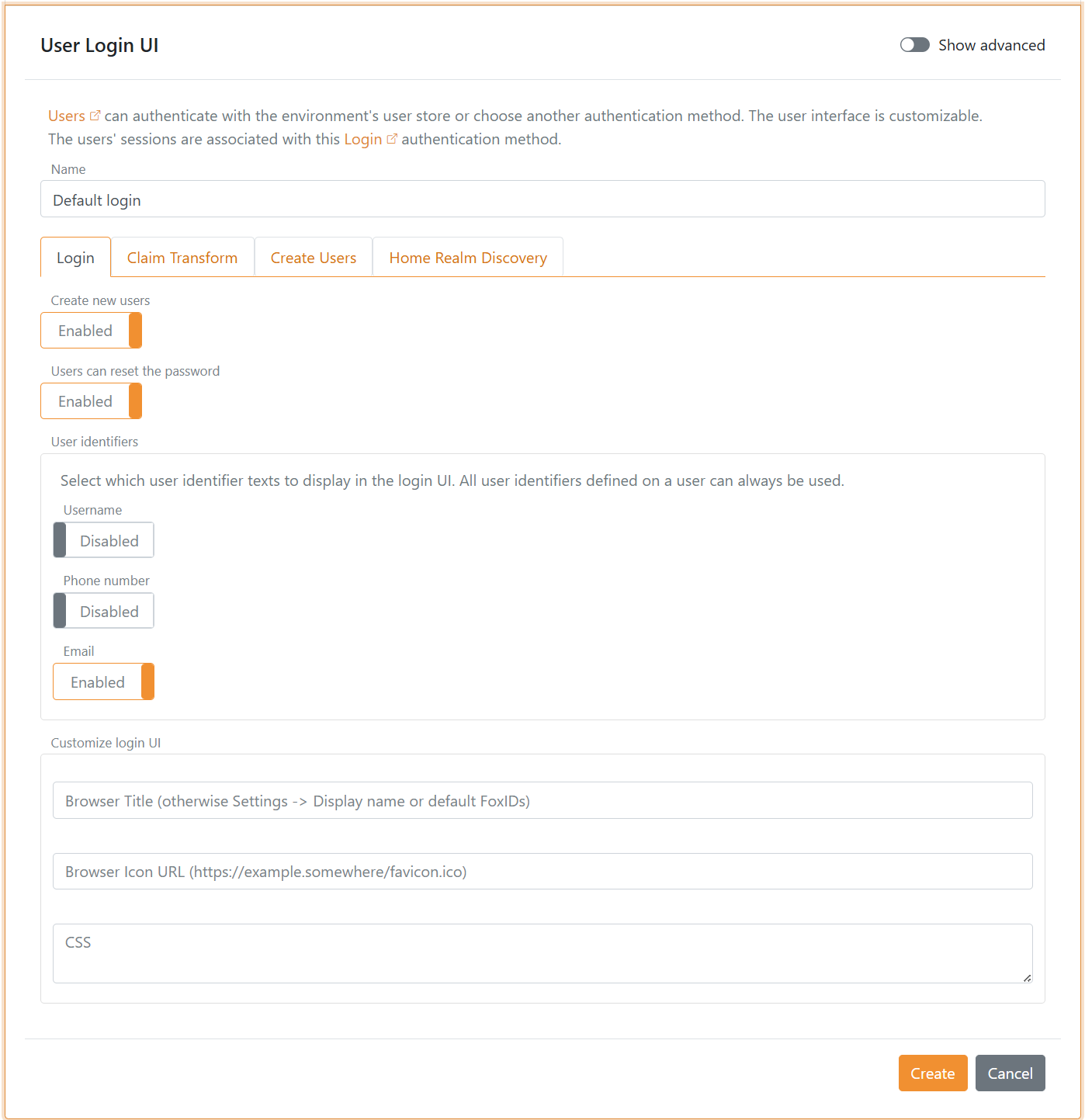

Login-configuratie

In elke omgeving wordt een standaard login-authenticatiemethode gemaakt.

De standaardlogin met de naam

loginkan worden gewijzigd maar niet verwijderd, dus wijzig deze voorzichtig om geen toegang te verliezen.

De titel, het pictogram en de CSS die zijn geconfigureerd op de standaard login-authenticatiemethode worden gebruikt wanneer geen specifieke login-authenticatiemethode is geselecteerd, bijvoorbeeld op de foutpagina of tijdens HRD.

Aanmeldopties configureren

U kunt configureren of gebruikers hun eigen wachtwoord mogen instellen, of gebruikers een nieuwe gebruiker online mogen maken, welke gebruikersidentificatoren zijn ingeschakeld en of aanmelden een wachtwoord of eenmalige code (OTP) via e-mail of SMS gebruikt.

U kunt ook de gebruikersinterface aanpassen. Nieuwe gebruikers kunnen door een beheerder worden aangemaakt in de Control Client of via de Control API worden geprovisioneerd.

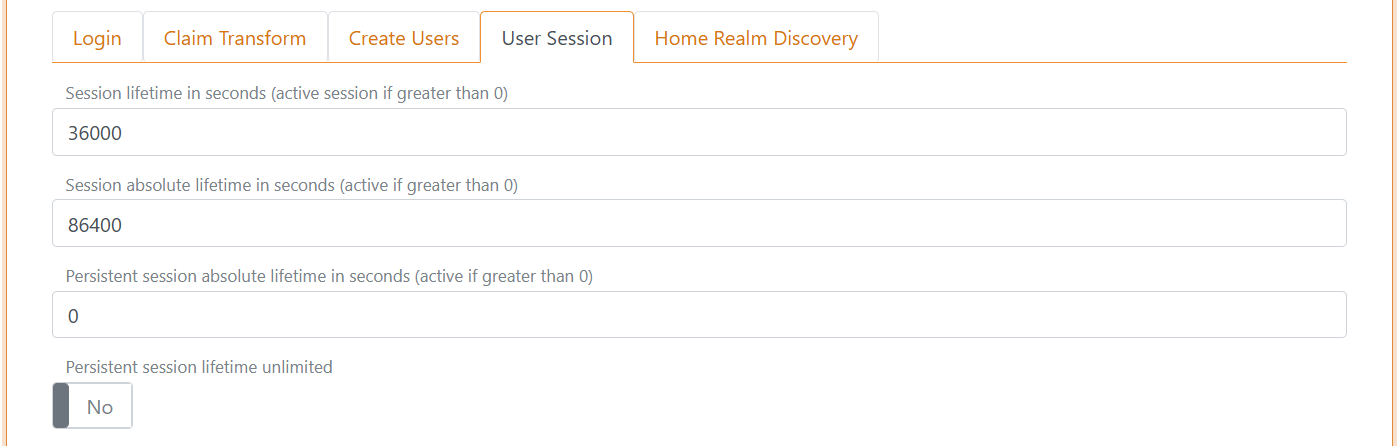

Gebruikerssessie configureren

Klik op Show advanced om de levensduur van de gebruikerssessie te wijzigen. De standaardlevensduur is 10 uur.

De gebruikerssessie is schuivend. Dat betekent dat de levensduur wordt verlengd telkens wanneer een applicatie een aanmeldingsverzoek doet totdat de absolute sessieduur is bereikt, als die is geconfigureerd.

De gebruikerssessie kan ook persistent worden gemaakt zodat deze browserherstarts overleeft. Een sessie wordt persistent wanneer Persistent session lifetime groter is dan 0 of Persistent session lifetime unlimited op Yes staat.

Klik op de tag

User sessionom alle sessie-instellingen te bekijken.

Claims configureren

U kunt claims wijzigen en claim tasks implementeren met claim transforms en claim tasks.