Externe gebruikers

U kunt just-in-time (JIT) provisioning gebruiken om externe gebruikers aan te maken en deze te koppelen aan een externe identiteit. Een externe gebruiker is gekoppeld aan één authenticatiemethode (OpenID Connect, SAML 2.0, External Login of Environment Link) en kan alleen met die authenticatiemethode worden geauthenticeerd. Het gebruik van externe gebruikers is optioneel; ze worden niet standaard aangemaakt.

Alle externe gebruikers die onder een authenticatiemethode zijn gegroepeerd, zijn gekoppeld aan hetzelfde claim type (bijv. het sub claim type) en de gebruikers worden gescheiden door unieke claimwaarden.

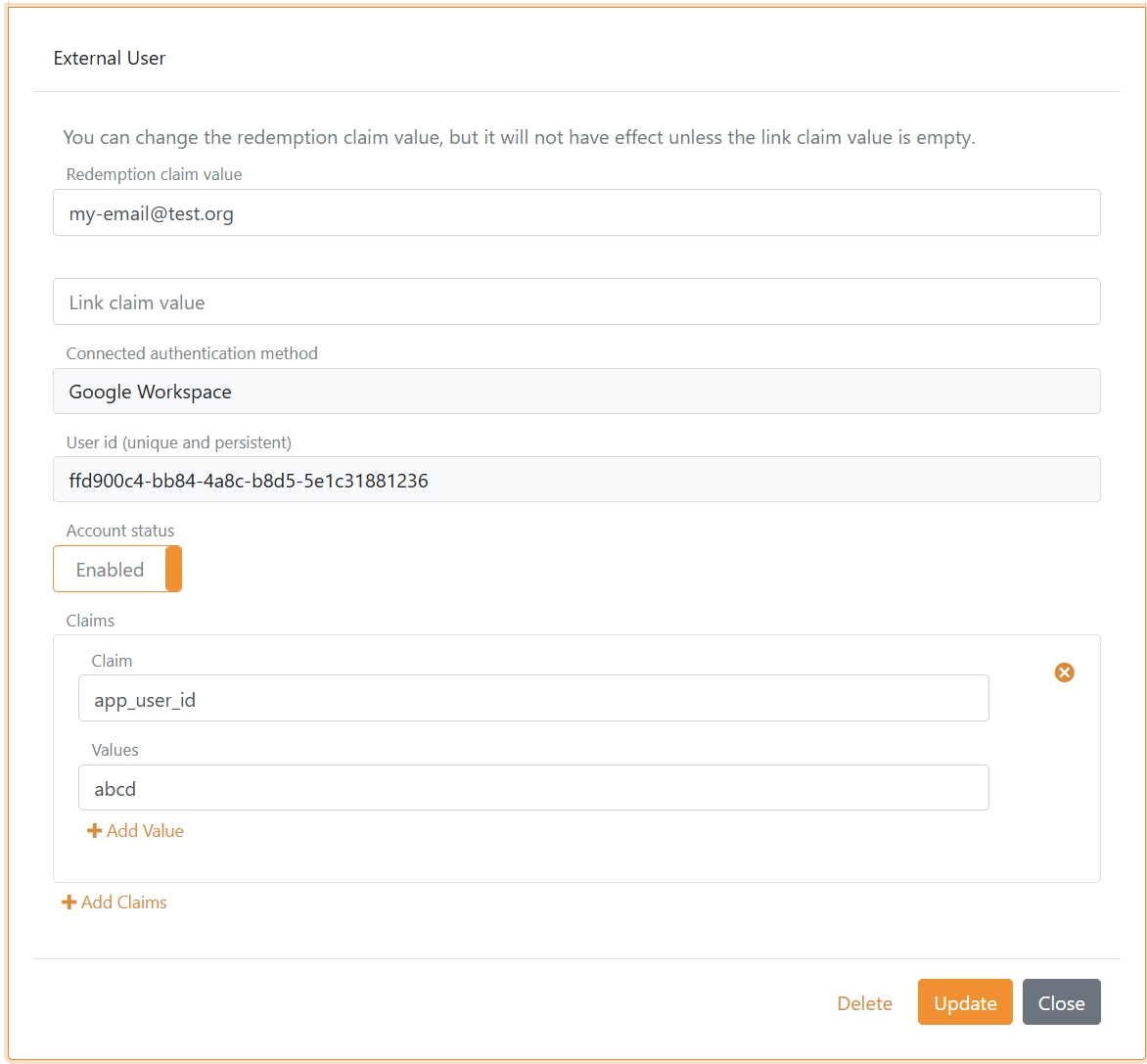

Met externe gebruikers kunt u claims per gebruiker opslaan. Bijvoorbeeld, sla uw user ID claim op die de gebruiker in uw systeem vertegenwoordigt en map zo de externe user ID naar uw user ID.

Een automatisch gegenereerde unieke ID wordt standaard toegevoegd aan elke externe gebruiker.

Voor een overzicht van gebruikersconcepten (interne gebruikers, externe gebruikers en externe user stores) zie het gebruikersoverzicht.

Externe gebruikers kunnen ook lidmaatschappen in toegangsstructuur krijgen om hiërarchische toegang te modelleren en toegangsclaims tijdens het aanmelden op te lossen.

Externe gebruiker aanmaken

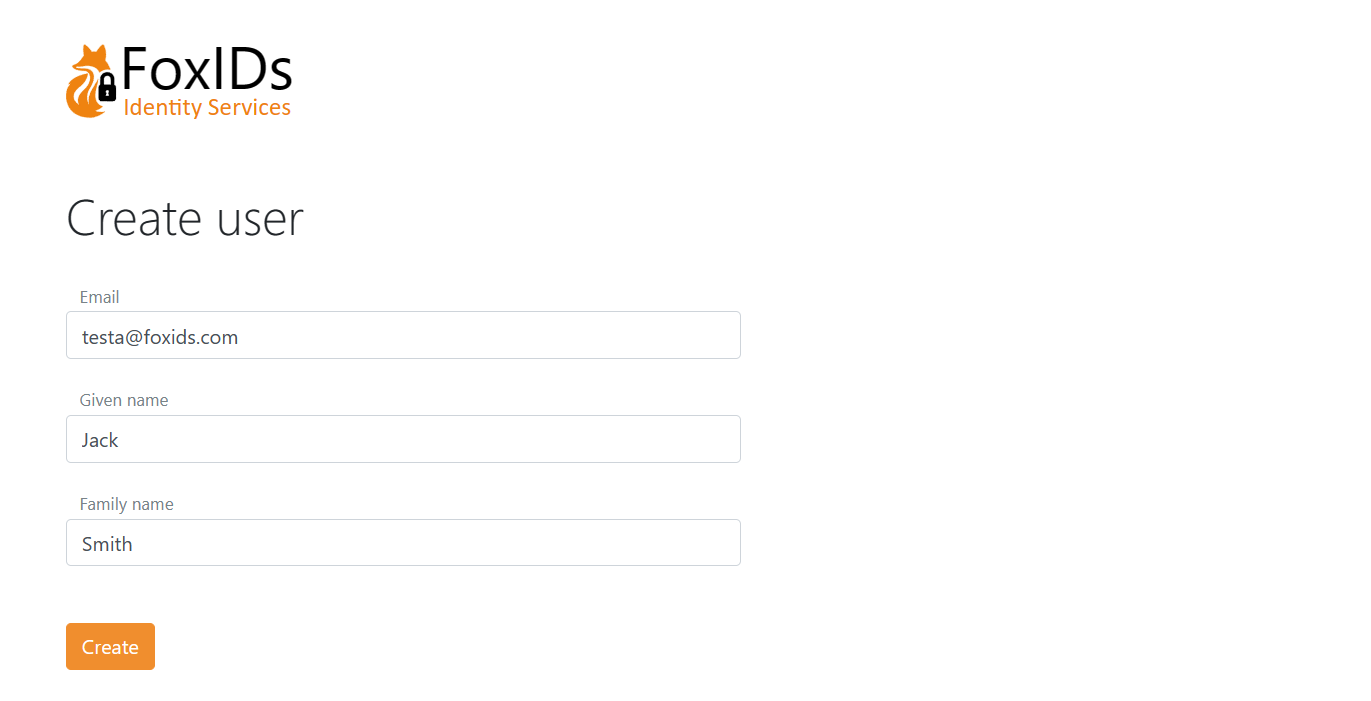

Afhankelijk van de configuratie van de gekozen authenticatiemethode worden nieuwe gebruikers optioneel gevraagd een formulier in te vullen om een gebruiker aan te maken.

De pagina bestaat uit dynamische elementen die per authenticatiemethode kunnen worden aangepast. In dit voorbeeld bestaat de pagina voor het aanmaken van een gebruiker uit drie elementen: E-mail, Voornaam en Achternaam, met het e-mail element bovenaan.

Dit is de configuratie in een OpenID Connect authenticatiemethode.

Claim transformations kunnen worden toegevoegd die net vóór het aanmaken van de externe gebruiker worden uitgevoerd.

Als de login sequence wordt gestart op basis van een login authenticatiemethode, vormt deze de basis voor de UI look and feel (customise). Anders wordt de standaard login authenticatiemethode als basis geselecteerd.

Provisioneren en inwisselen

Externe gebruikers kunnen worden aangemaakt, bijgewerkt en verwijderd met de Control Client of geprovisioned via de Control API.

U kent de link claim waarde waarschijnlijk niet vooraf omdat het een externe user ID is. Maar als u die wel kent, is het mogelijk gebruikers aan te maken en ze te koppelen aan de link claim waarde. Meestal kent u in plaats daarvan een redemption claim vooraf.

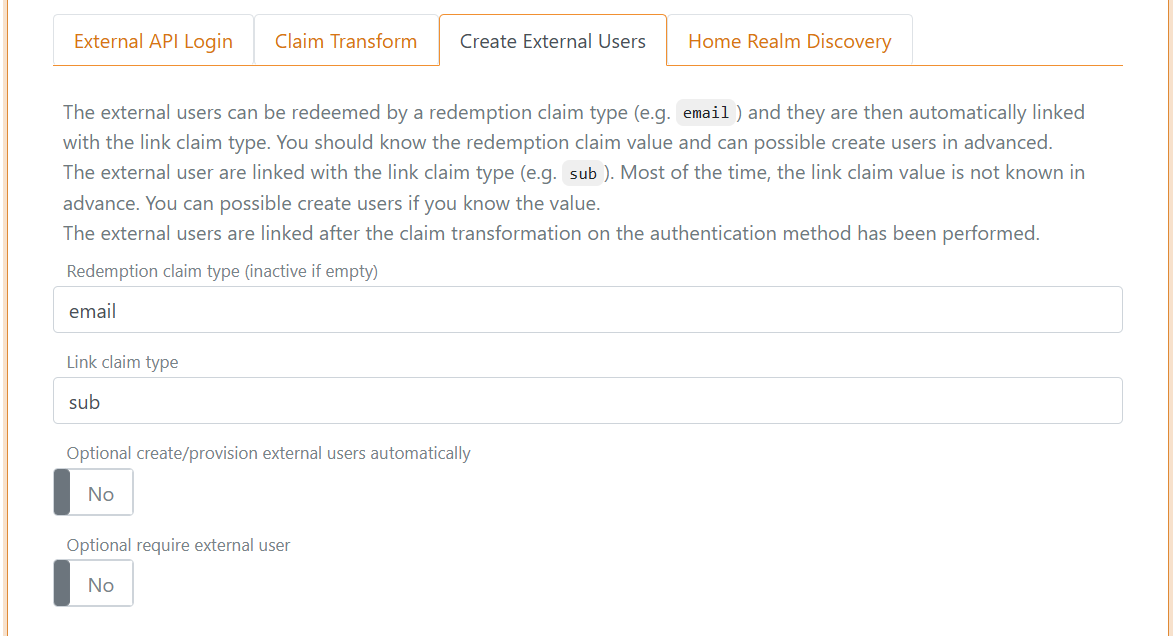

De externe gebruikers kunnen worden ingewisseld met een redemption claim type (bijv. email) en worden dan automatisch gekoppeld aan de link claim type.

Het is slechte praktijk om gebruikers over een lange periode aan hun e-mail te koppelen, omdat e-mails kunnen veranderen. Maar de e-mail verandert waarschijnlijk niet binnen de korte redemption periode.

Zodra de gebruiker is ingewisseld, wordt de externe gebruiker vervolgens aangemeld op basis van de link claim waarde.

Deze authenticatiemethode is geconfigureerd met email claim redemption en sub link claim type.

En gebruikers worden toegevoegd met hun bekende e-mail als redemption claim waarde.

In dit voorbeeld is de gebruiker gekoppeld aan Google Workspace met een OpenID Connect authenticatiemethode en een app_user_id claim wordt toegevoegd met een interne user ID.

U kunt een ingewisselde gebruiker resetten door de link claim waarde te verwijderen en indien nodig ook de redemption claim waarde te wijzigen. De externe gebruiker wordt dan opnieuw ingewisseld bij de volgende login.