Usuarios externos

Puedes usar el aprovisionamiento just-in-time (JIT) para crear usuarios externos y asociarlos con una identidad externa. Un usuario externo se asocia con un método de autenticación (OpenID Connect, SAML 2.0, External Login o Environment Link) y solo puede autenticarse usando ese método de autenticación. Usar usuarios externos es opcional; no se crean por defecto.

Todos los usuarios externos agrupados bajo un método de autenticación están vinculados con el mismo tipo de claim (p. ej., el tipo de claim sub) y los usuarios se separan por valores de claim únicos.

Con usuarios externos puedes almacenar claims en cada usuario. Por ejemplo, almacenar tu claim de ID de usuario que representa al usuario en tu sistema y así mapear el ID de usuario externo a tu ID de usuario.

Se agrega por defecto un ID único generado automáticamente a cada usuario externo.

Para una visión general de los conceptos de usuarios (usuarios internos, usuarios externos y almacenes de usuarios externos), consulta el resumen de usuarios.

Crear usuario externo

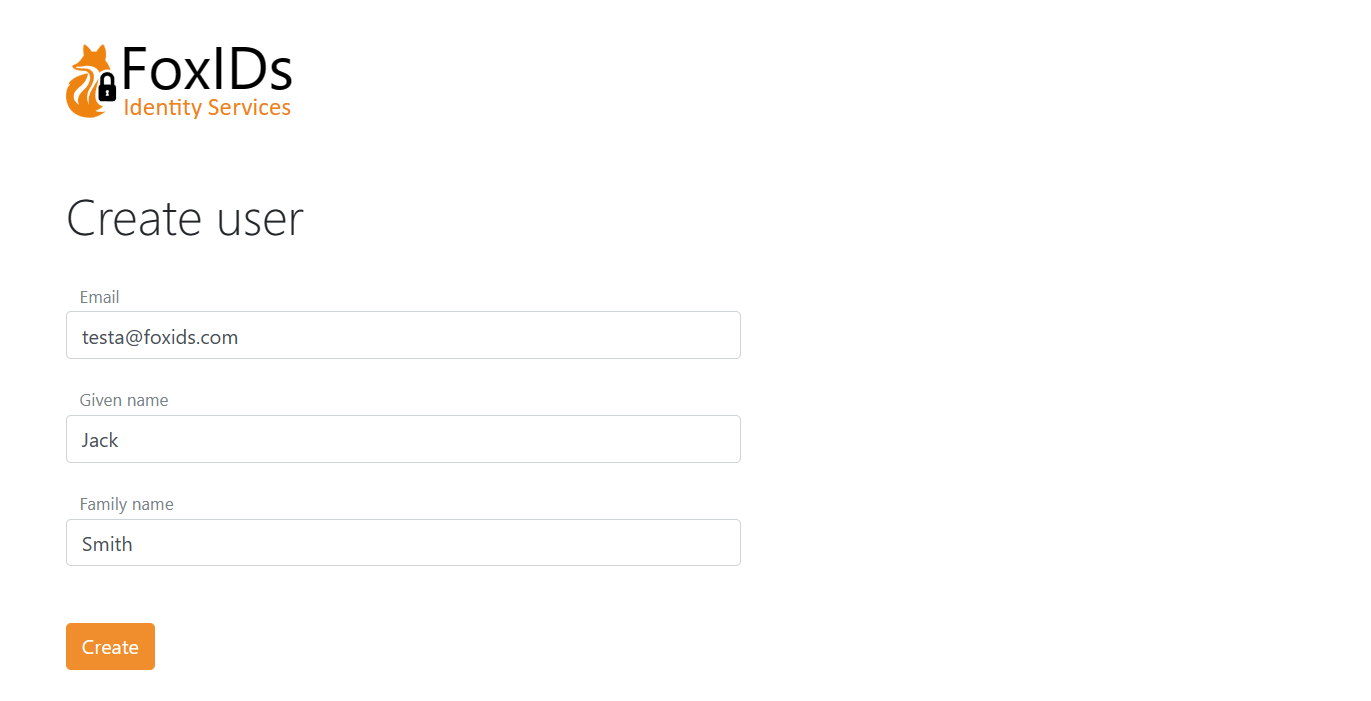

Dependiendo de la configuración del método de autenticación seleccionado, a los nuevos usuarios se les puede pedir que rellenen un formulario para crear un usuario.

La página se compone de elementos dinámicos que pueden personalizarse por método de autenticación. En este ejemplo, la página de creación de usuario se compone de tres elementos: Email, Given name y Family name, ordenados con el elemento Email en la parte superior.

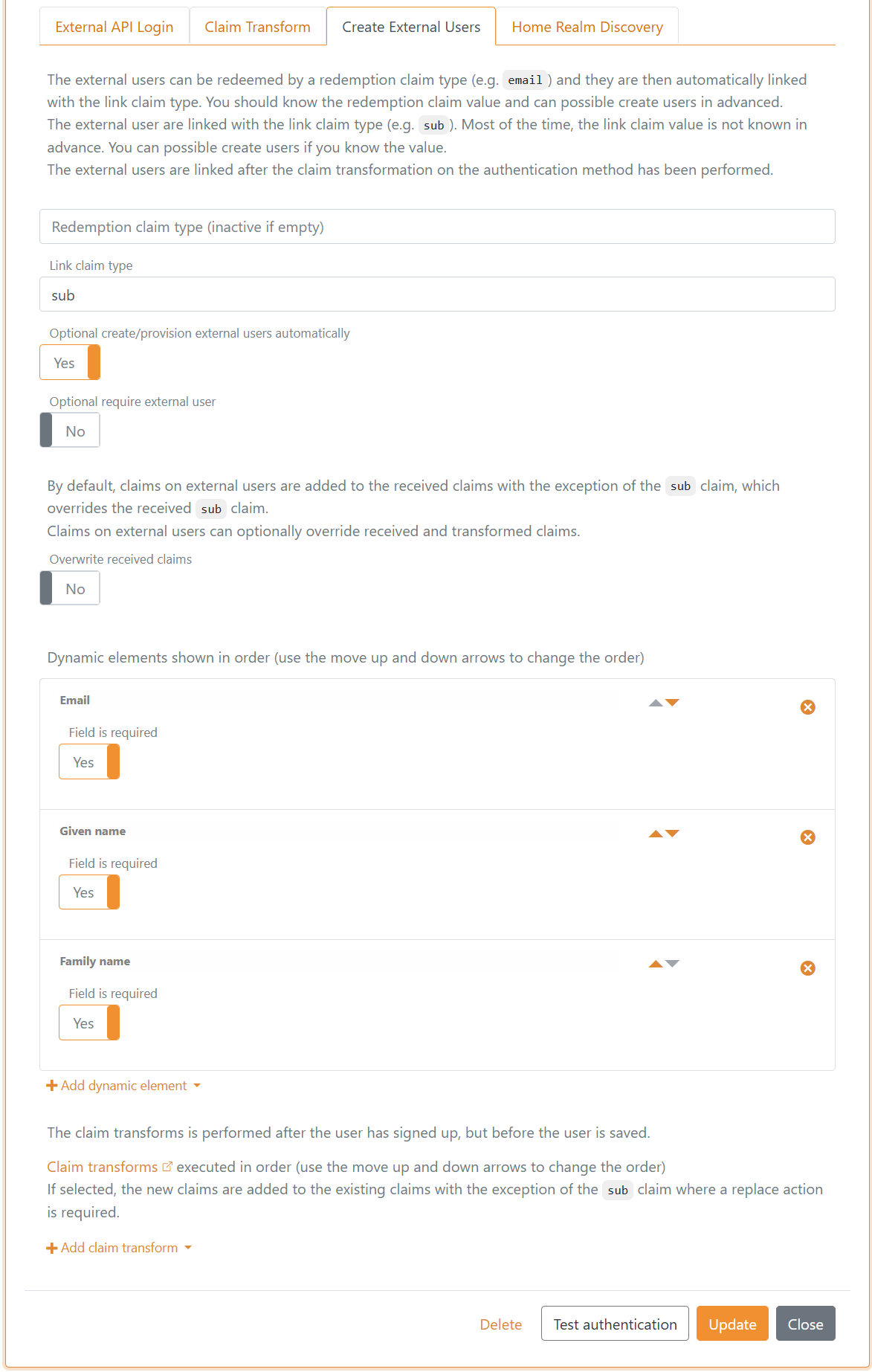

Esta es la configuración en un método de autenticación OpenID Connect.

Se pueden añadir transformaciones de claims que se ejecutan justo antes de crear el usuario externo.

Si la secuencia de login se inicia en base a un método de autenticación login, proporciona la base para el look and feel de la UI (customize). De lo contrario, el método de autenticación login predeterminado se selecciona como base.

Aprovisionar y canjear

Los usuarios externos pueden crearse, actualizarse y eliminarse con el Control Client o aprovisionarse mediante la Control API.

Probablemente no conoces de antemano el valor del claim de enlace porque es un ID de usuario externo. Pero si lo conoces, es posible crear usuarios y asociarlos con el valor del claim de enlace. La mayoría de las veces, conocerás en cambio un claim de canje.

Los usuarios externos pueden canjearse por un tipo de claim de canje (por ejemplo email) y luego se vinculan automáticamente con el tipo de claim de enlace.

Es una mala práctica vincular usuarios en base a su email durante un largo periodo, ya que los emails pueden cambiar. Pero es poco probable que el email cambie en el corto periodo de canje.

Una vez que el usuario ha sido canjeado, el usuario externo inicia sesión posteriormente en base al valor del claim de enlace.

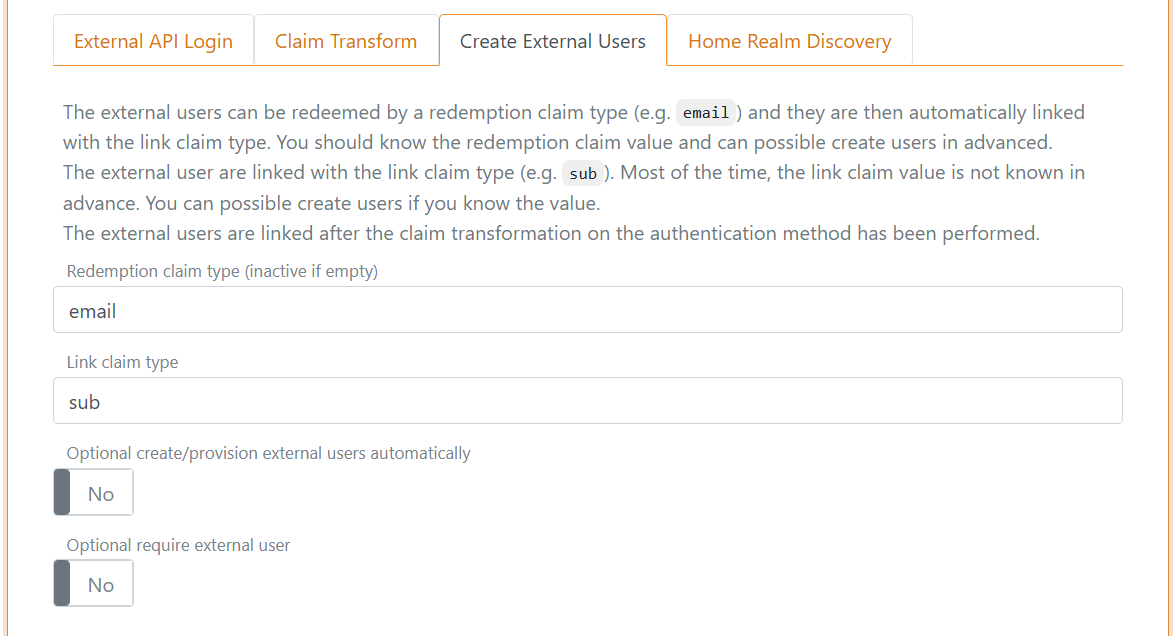

Este método de autenticación está configurado con canje del claim email y tipo de claim de enlace sub.

Y los usuarios se agregan con su email conocido como valor del claim de canje.

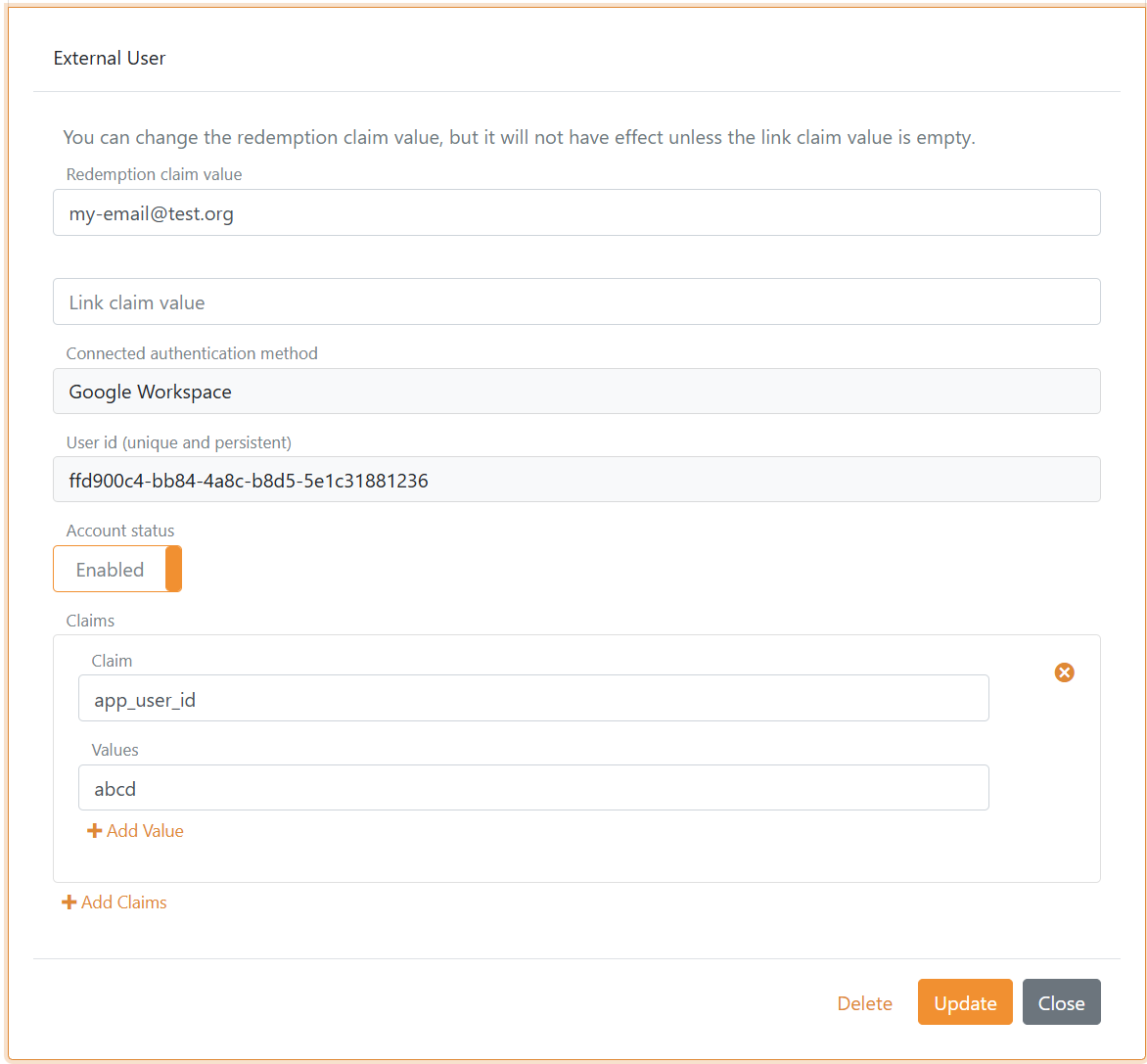

En este ejemplo, el usuario está conectado a Google Workspace con un método de autenticación OpenID Connect y se agrega un claim app_user_id con un ID de usuario interno.

Puedes restablecer un usuario canjeado eliminando el valor del claim de enlace y, si es necesario, también cambiando el valor del claim de canje. El usuario externo se canjeará de nuevo la próxima vez que inicie sesión.