Użytkownicy zewnętrzni

Możesz użyć just-in-time (JIT) provisioning do tworzenia użytkowników zewnętrznych i powiązania ich z tożsamością zewnętrzną. Użytkownik zewnętrzny jest powiązany z jedną metodą uwierzytelniania (OpenID Connect, SAML 2.0, External Login lub Environment Link) i może być uwierzytelniany tylko z użyciem tej metody. Użycie użytkowników zewnętrznych jest opcjonalne; domyślnie nie są tworzeni.

Wszyscy użytkownicy zewnętrzni zgrupowani pod metodą uwierzytelniania są powiązani z tym samym typem oświadczenia (np. typem oświadczenia sub), a użytkownicy są rozróżniani unikalnymi wartościami oświadczeń.

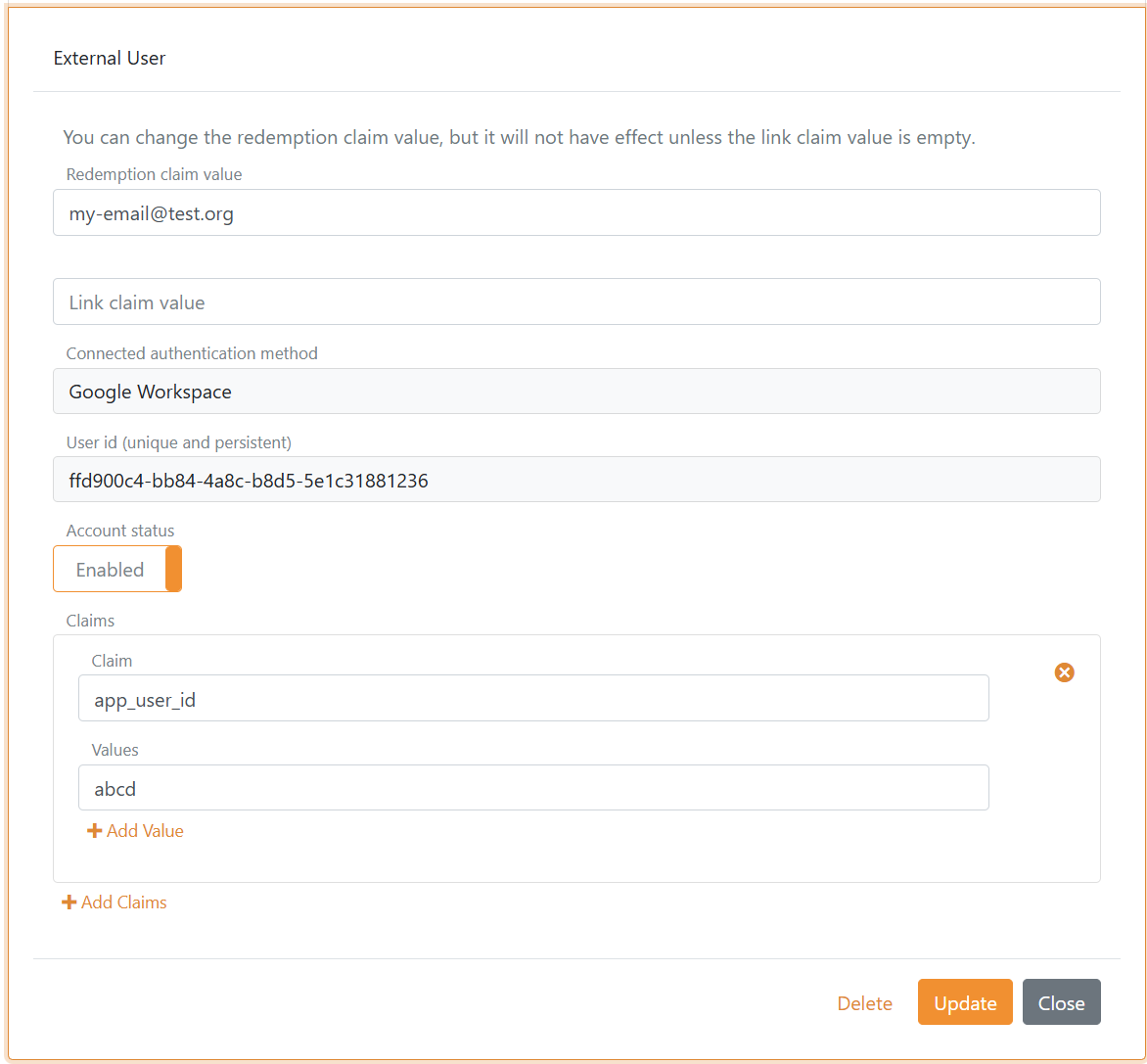

Dzięki użytkownikom zewnętrznym możesz przechowywać oświadczenia na każdym użytkowniku. Na przykład przechowuj oświadczenie z ID użytkownika reprezentującym użytkownika w Twoim systemie i mapuj zewnętrzne ID użytkownika do Twojego ID.

Domyślnie do każdego użytkownika zewnętrznego dodawany jest automatycznie generowany unikalny identyfikator.

Przegląd pojęć użytkowników (użytkownicy wewnętrzni, użytkownicy zewnętrzni i zewnętrzne magazyny użytkowników) znajdziesz w przeglądzie użytkowników.

Tworzenie użytkownika zewnętrznego

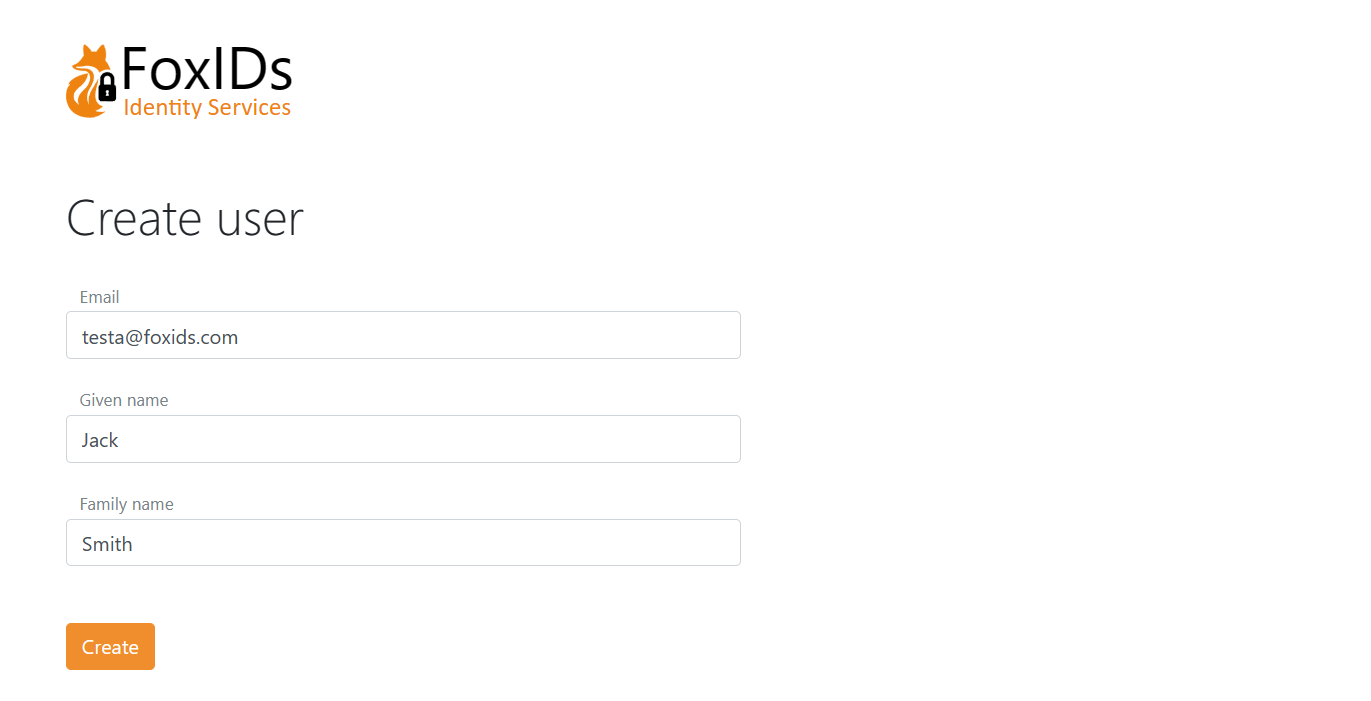

W zależności od konfiguracji wybranej metody uwierzytelniania, nowi użytkownicy są opcjonalnie proszeni o wypełnienie formularza tworzenia użytkownika.

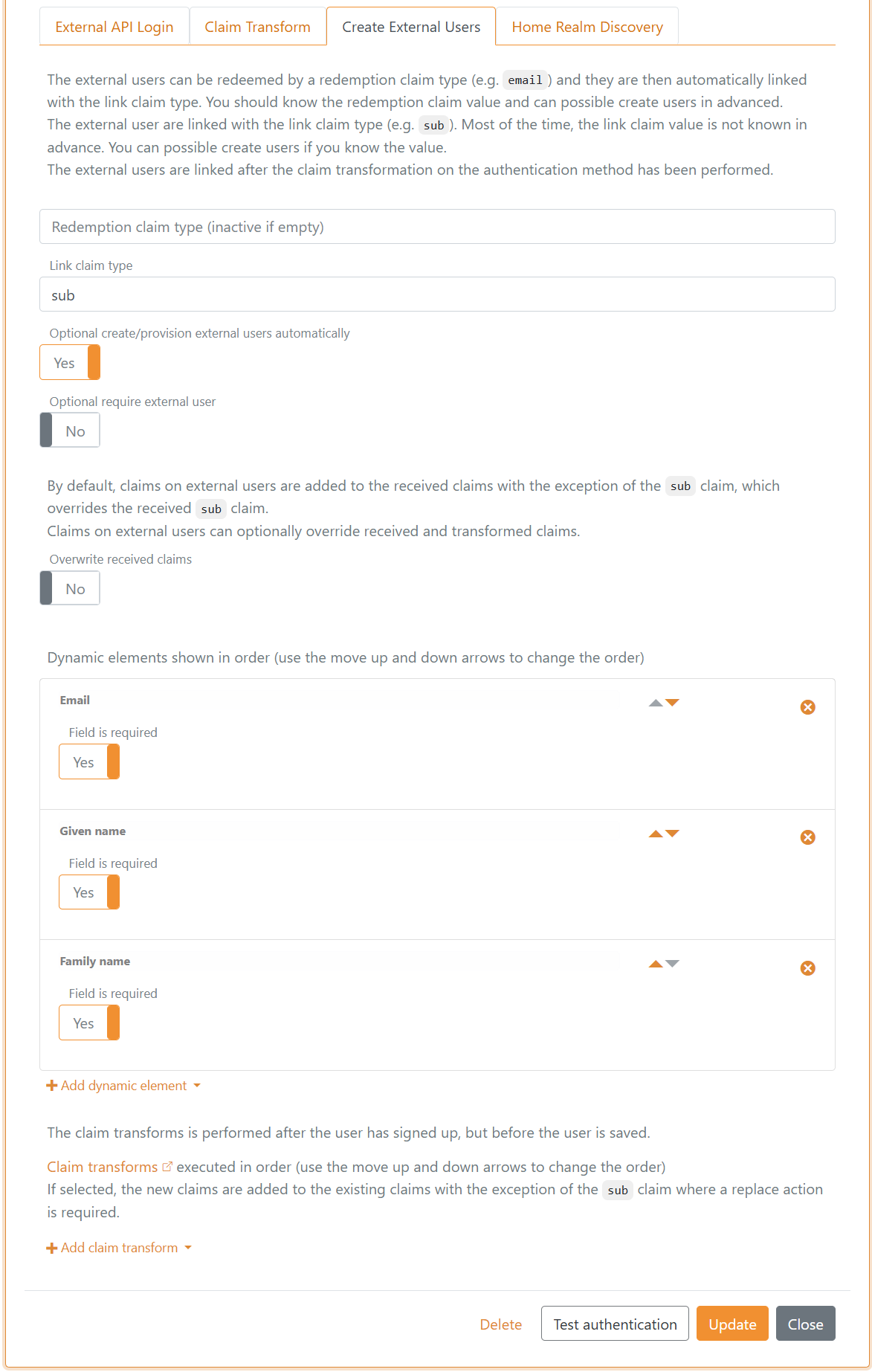

Strona składa się z dynamicznych elementów, które można dostosować dla każdej metody uwierzytelniania. W tym przykładzie strona tworzenia użytkownika składa się z trzech elementów: E-mail, Imię i Nazwisko, ułożonych tak, że element E-mail znajduje się na górze.

To jest konfiguracja w metodzie uwierzytelniania OpenID Connect.

Można dodać transformacje oświadczeń, które są wykonywane tuż przed utworzeniem użytkownika zewnętrznego.

Jeśli sekwencja logowania jest uruchamiana na podstawie metody uwierzytelniania login, stanowi ona bazę dla wyglądu i zachowania interfejsu (dostosuj). W przeciwnym razie jako baza wybierana jest domyślna metoda uwierzytelniania login.

Provisioning i redeem

Użytkownicy zewnętrzni mogą być tworzeni, aktualizowani i usuwani w Control Client lub provisioningowani przez Control API.

Zazwyczaj nie znasz z góry wartości oświadczenia link, ponieważ jest to zewnętrzne ID użytkownika. Jeśli jednak ją znasz, możesz utworzyć użytkowników i powiązać ich z wartością oświadczenia link. Najczęściej zamiast tego znasz z góry oświadczenie redemption.

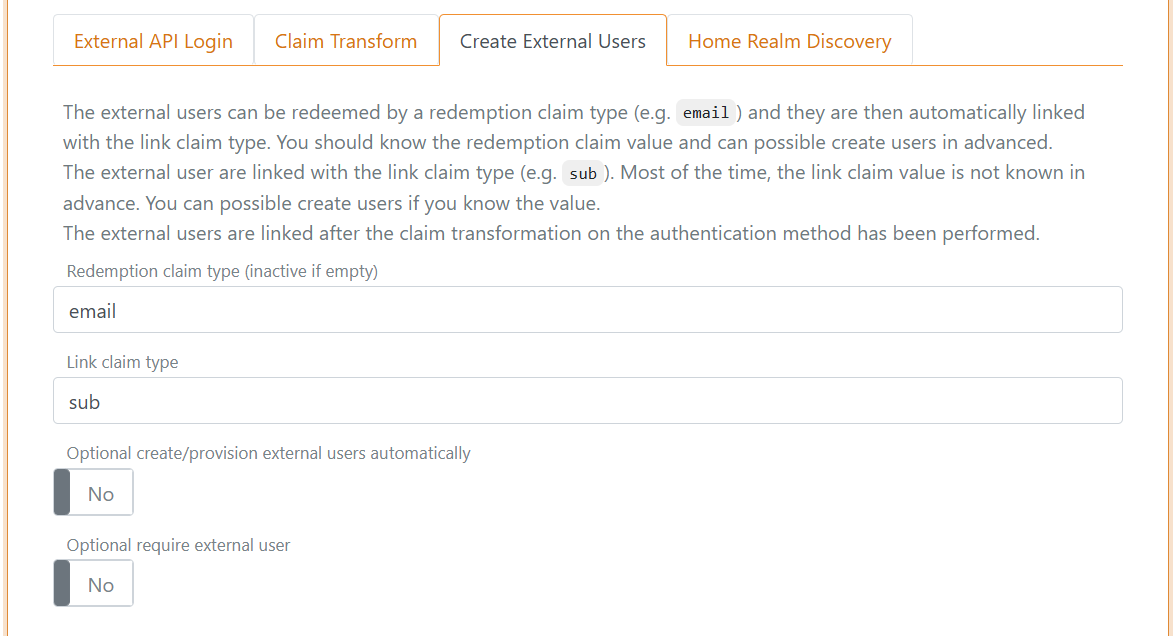

Użytkownicy zewnętrzni mogą być redeemed na podstawie typu oświadczenia redemption (np. email), a następnie są automatycznie łączeni z typem oświadczenia link.

Łączenie użytkowników na podstawie ich e-maili przez długi czas to zła praktyka, ponieważ adresy e-mail mogą się zmieniać. Jednak w krótkim okresie redemption e-mail raczej się nie zmienia.

Po redeem użytkownika, użytkownik zewnętrzny jest następnie logowany na podstawie wartości oświadczenia link.

Ta metoda uwierzytelniania jest skonfigurowana z redemption oświadczenia email i typem oświadczenia link sub.

Użytkownicy są dodawani ze znanym adresem e-mail jako wartością oświadczenia redemption.

W tym przykładzie użytkownik jest połączony z Google Workspace metodą uwierzytelniania OpenID Connect, a oświadczenie app_user_id jest dodawane z wewnętrznym ID użytkownika.

Możesz zresetować użytkownika po redeem, usuwając wartość oświadczenia link oraz, jeśli to konieczne, zmieniając wartość oświadczenia redemption. Użytkownik zewnętrzny zostanie wtedy redeemed ponownie przy następnym logowaniu.