Struktura dostępu

Struktura dostępu służy do modelowania hierarchicznego dostępu w środowisku zarówno dla użytkowników wewnętrznych, jak i użytkowników zewnętrznych.

Struktura dostępu może reprezentować klientów, działy, odpowiedzialności, role lub podobne biznesowe grupowania dostępu. Użytkownicy są przypisywani przez członkostwa do węzła w strukturze, a efektywny dostęp jest rozwiązywany podczas logowania.

Struktura dostępu i węzły

Każda struktura dostępu zawiera jedną hierarchię węzłów z dokładnie jednym węzłem głównym.

Węzeł zawiera:

- Nazwę

- Opcjonalnie claims opisujące dostęp reprezentowany przez węzeł

- Opcjonalnie ustawienia zasad dostępu użytkowników wewnętrznych

- Opcjonalnie węzły podrzędne poniżej w hierarchii

Hierarchia może być używana do modelowania dostępu, na przykład:

- Klient → Dział → Rola

- Organizacja → Zespół → Odpowiedzialność

- Partner → Region → Funkcja

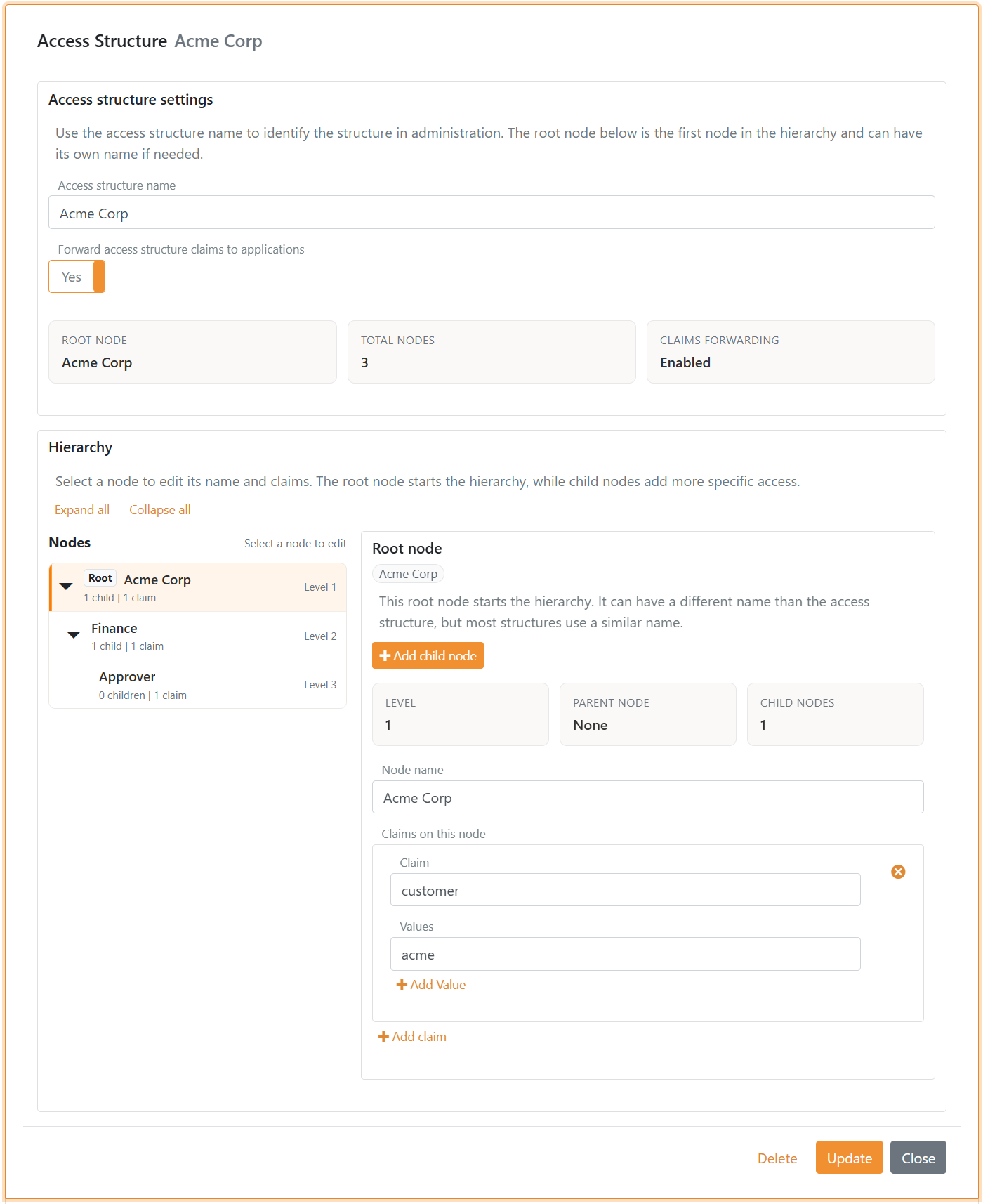

Przykład: struktura dostępu Acme Corp

Poniższy przykład modeluje dostęp dla klienta Acme Corp z działem finansów i rolą osoby zatwierdzającej:

Acme Corp (customer=acme)

Finance (department=finance)

Approver (role=approver)

W ustawieniach struktury dostępu węzłem najwyższego poziomu jest Acme Corp z claimem customer=acme. Węzeł podrzędny Finance dodaje claim department=finance, a węzeł podrzędny Approver dodaje claim role=approver i wymaga uwierzytelniania wieloskładnikowego (MFA).

Gdy użytkownik zostanie przypisany przez członkostwo do węzła Approver, FoxIDs rozwiązuje hierarchię od Approver do Acme Corp.

W transformacjach claims rozwiązane wartości są dostępne jako lokalne claims dostępu _local:.

Jeśli Forward access structure claims to applications jest włączone, claims dostępu są także przekazywane do transformacji claims i aplikacji. W tym przypadku claims customer=acme, department=finance i role=approver.

Zasady dostępu użytkowników wewnętrznych

Węzły struktury dostępu mogą stosować dodatkowe zasady logowania wobec użytkowników wewnętrznych. Te ustawienia nie dotyczą użytkowników zewnętrznych.

Dostępne są następujące ustawienia węzła:

- Grupa zasad haseł

- Wymagaj uwierzytelniania wieloskładnikowego

- Wyłącz użytkowników wewnętrznych

Ustawienia dotyczą użytkowników z aktywnym członkostwem w węźle oraz użytkowników z aktywnymi członkostwami w węzłach podrzędnych poniżej. Na przykład jeśli MFA jest wymagane w Finance, jest też wymagane dla użytkownika przypisanego do Approver poniżej Finance.

Jeśli użytkownik ma wiele aktywnych członkostw, FoxIDs łączy wszystkie odpowiednie zasady węzłów:

- Ustawienie wyłączenia na dowolnym odpowiednim węźle blokuje logowanie tak samo, jak gdyby sam użytkownik wewnętrzny był wyłączony.

- Wymaganie MFA na dowolnym odpowiednim węźle wymaga MFA, nawet jeśli użytkownik nie wymaga go bezpośrednio.

- Wszystkie odpowiednie grupy zasad haseł są rozpatrywane razem z grupą zasad haseł skonfigurowaną bezpośrednio na użytkowniku.

Grupy zasad haseł mają priorytet zgodny z ustawieniami środowiska. Jeśli do użytkownika ma zastosowanie wiele grup zasad haseł, FoxIDs używa pierwszej pasującej grupy na liście grup zasad haseł środowiska. Domyślne zasady haseł środowiska są używane, jeśli nie ma żadnej pasującej grupy.

Członkostwa

Użytkownicy są łączeni ze strukturą dostępu przez członkostwa. Użytkownik może być połączony z wieloma strukturami dostępu przez wiele członkostw i wiele węzłów w każdej strukturze.

Członkostwo:

- Dotyczy zarówno użytkowników wewnętrznych, jak i zewnętrznych

- Odwołuje się do jednego węzła w strukturze dostępu

- Może opcjonalnie zawierać czas ważności od i do

Członkostwa są zarządzane w FoxIDs Control Client:

- Na stronie Internal Users dla użytkowników wewnętrznych

- Na stronie External Users dla użytkowników zewnętrznych

- Na stronie Access Structures do zarządzania członkostwami z perspektywy użytkownika

Rozwiązany dostęp przy logowaniu

Podczas logowania FoxIDs rozwiązuje członkostwa użytkownika i przechodzi przez hierarchię węzłów od przypisanego węzła do węzła głównego.

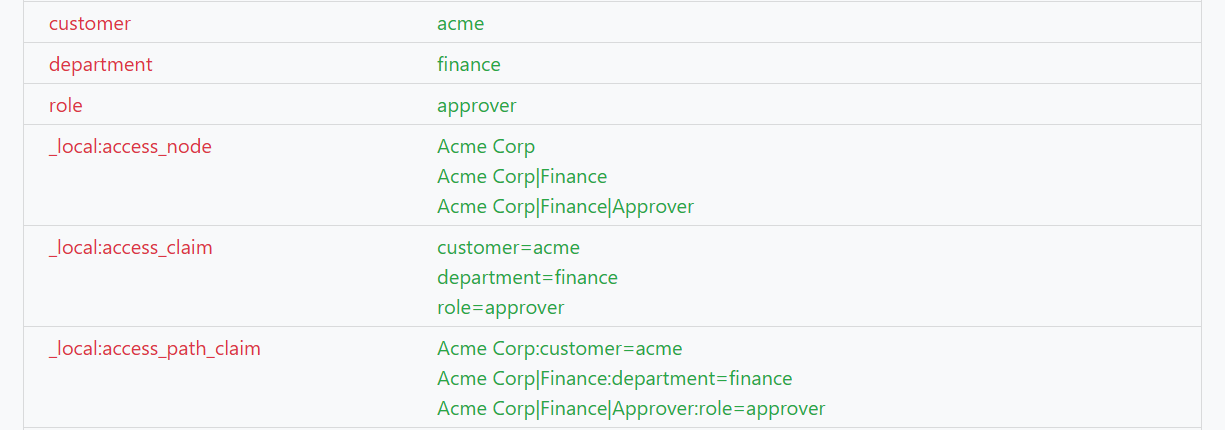

Rozwiązany wynik zawiera:

- Efektywne ścieżki węzłów

- Efektywne claims z hierarchii

- Claims kwalifikowane ścieżką

Te wartości są udostępniane przed wykonaniem normalnych transformacji claims, co oznacza, że mogą być używane bezpośrednio w istniejących przepływach transformacji claims i autoryzacji.

Lokalne claims

Rozwiązywanie struktury dostępu emituje stałe lokalne typy claims.

Następujące lokalne claims są dostępne w transformacjach claims:

_local:access_node_local:access_claim_local:access_path_claim

Pozwala to uniknąć dynamicznych typów claims, zachowując kontekst hierarchii w wartościach claims.

Przekazywanie claims do aplikacji

Każda struktura dostępu zawiera ustawienie Forward access structure claims to applications, domyślnie włączone.

Jeśli jest włączone, rozwiązane claims dostępu są przekazywane do aplikacji.

Jeśli jest wyłączone, rozwiązany dostęp jest nadal dostępny lokalnie wewnątrz transformacji claims, ale rozwiązane claims dostępu nie są przekazywane do aplikacji.

Typowe przypadki użycia

- Modelowanie dostępu specyficznego dla klienta dla użytkowników wewnętrznych i zewnętrznych

- Przypisywanie użytkowników do działów i ról przez członkostwa

- Rozwiązywanie odpowiedzialności zatwierdzającego lub czytającego z hierarchii

- Przekazywanie rozwiązanych claims dostępu do aplikacji w razie potrzeby