Użytkownicy wewnętrzni

Użytkownicy wewnętrzni mogą uwierzytelniać się w jednej lub wielu metodach uwierzytelniania login w środowisku. Dzięki temu można dostosować sposób logowania do różnych wymagań aplikacji.

Załaduj swoich użytkowników z pliku CSV, z hasłem lub bez.

Przegląd pojęć takich jak użytkownicy wewnętrzni, użytkownicy zewnętrzni i zewnętrzne magazyny użytkowników znajdziesz w przeglądzie użytkowników.

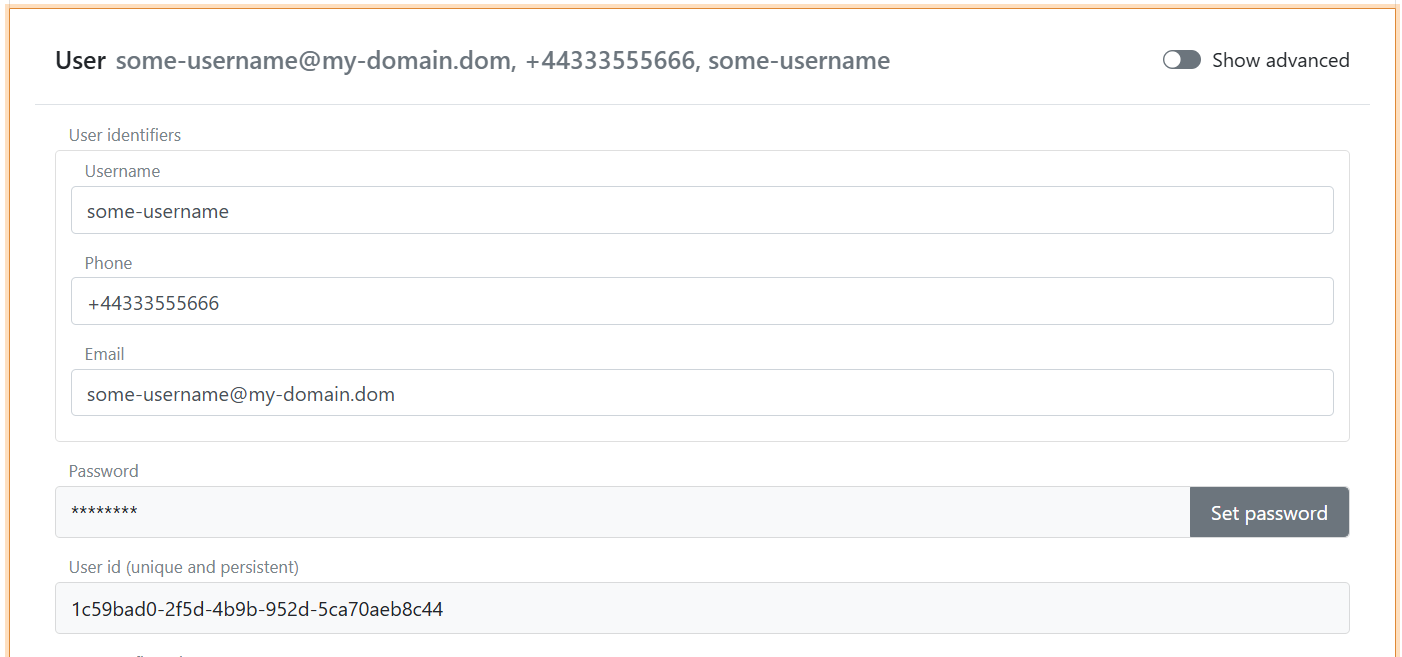

Identyfikatory użytkownika

Użytkownicy wewnętrzni obsługują trzy identyfikatory użytkownika: e-mail, numer telefonu i nazwę użytkownika. Te identyfikatory tworzą dane logowania, czyli część nazwy użytkownika, gdy użytkownik loguje się za pomocą nazwy użytkownika i hasła.

Możesz włączyć jeden, dwa albo wszystkie trzy identyfikatory w metodzie uwierzytelniania logowania. Jeśli włączony jest więcej niż jeden identyfikator, użytkownik może logować się przy użyciu dowolnego z nich.

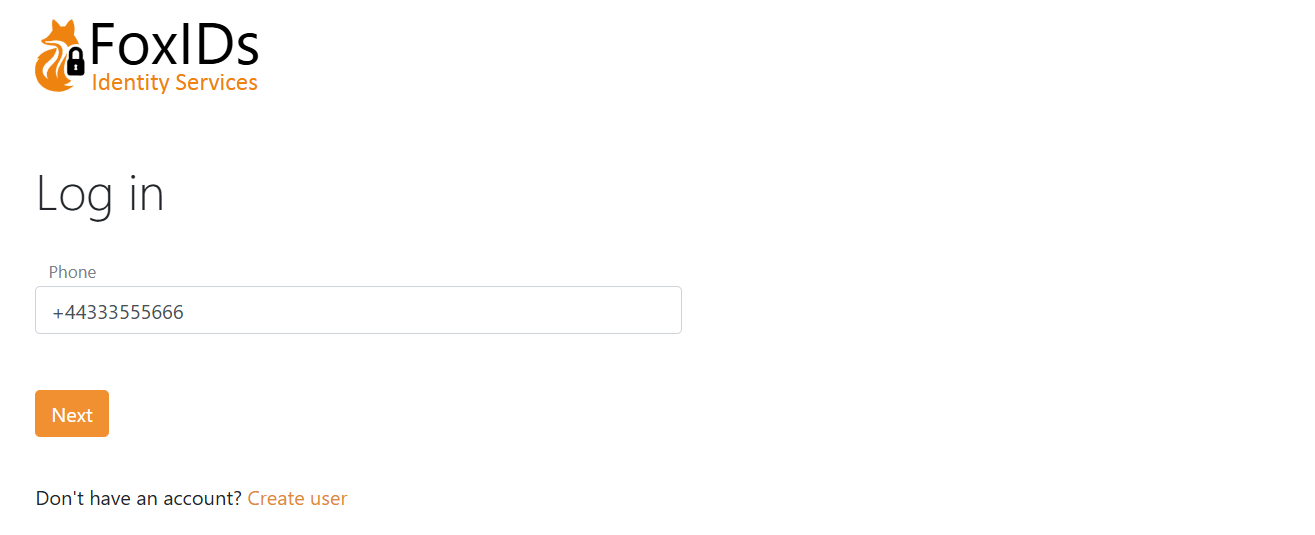

Tylko numer telefonu jako identyfikator użytkownika.

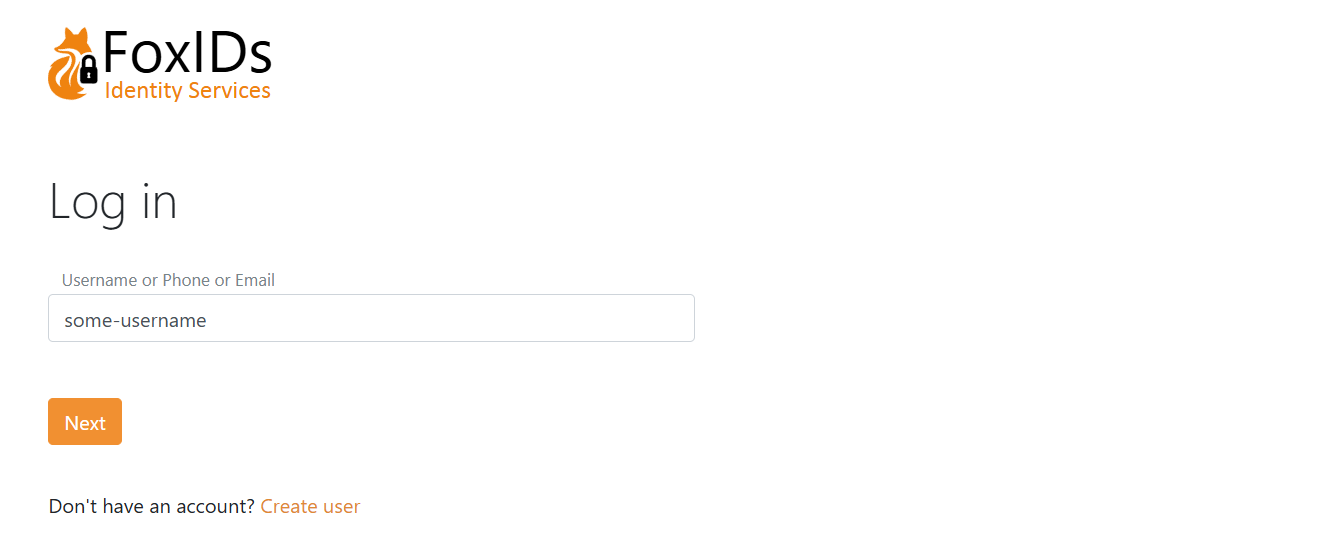

E-mail, numer telefonu i nazwa użytkownika jako identyfikatory użytkownika.

Sprawdzanie hasła

Użytkownicy wewnętrzni mogą uwierzytelniać się hasłem. Hasło jest weryfikowane względem wbudowanej polityki haseł (domyślnej lub grupy polityk) oraz opcjonalnie przez zewnętrzne API haseł.

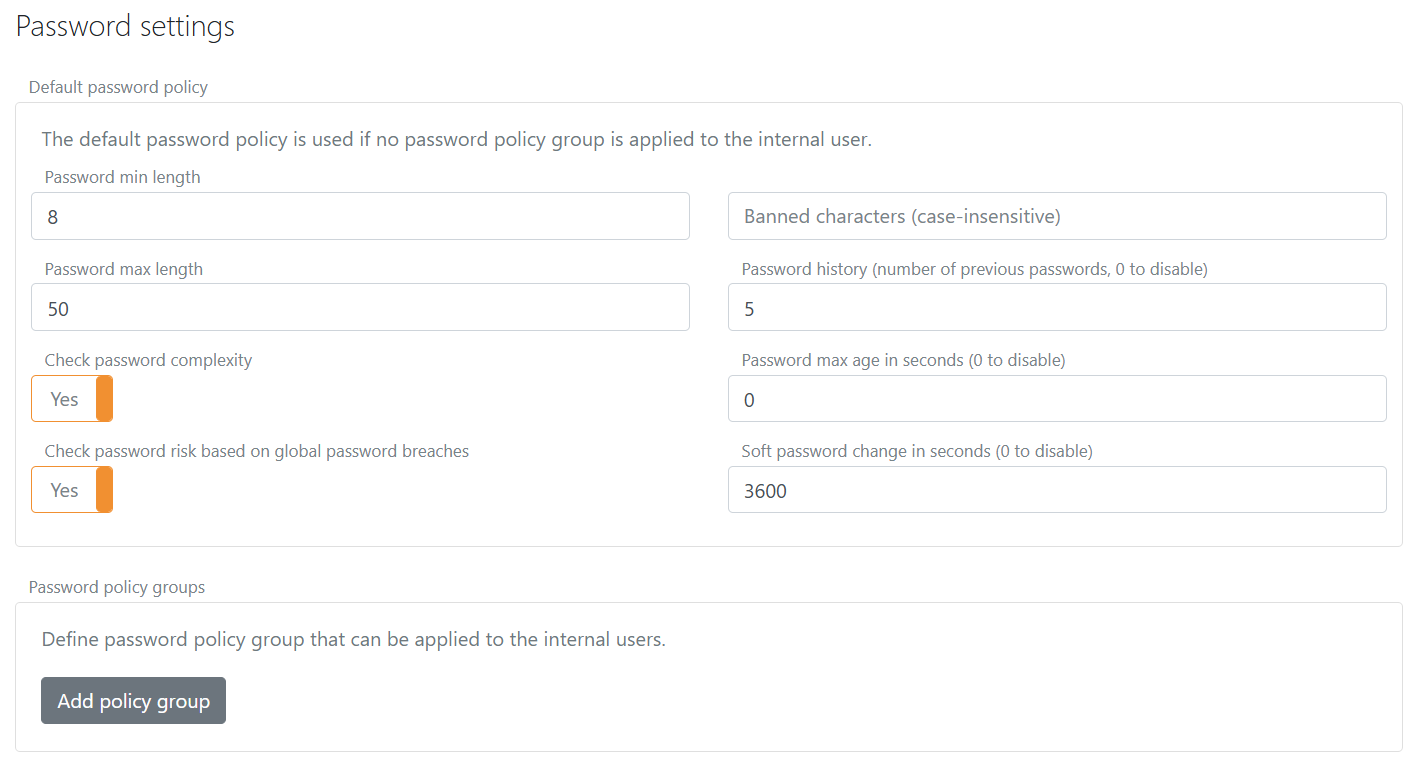

Wbudowana polityka haseł i wygasanie

Domyślna polityka haseł jest konfigurowana w ustawieniach środowiska w FoxIDs Control Client i obowiązuje, gdy do użytkownika nie przypisano grupy polityk haseł.

- Wybierz kartę Settings.

- Wybierz kartę Environment.

- Znajdź sekcję Password settings.

- Skonfiguruj pole Default password policy:

- Password min length i Password max length określają dozwolony zakres.

- Check password complexity wymusza różnorodność klas znaków i sprawdza, czy hasło nie zawiera fragmentów adresu URL ani identyfikatorów użytkownika, takich jak e-mail, telefon czy nazwa użytkownika.

- Check password risk based on global password breaches odrzuca hasła znalezione na listach ryzyka. W przypadku instalacji self-hosted zobacz risk passwords.

- Banned characters (case-insensitive) blokuje określone znaki.

- Password history (number of previous passwords, 0 to disable) zapobiega ponownemu użyciu ostatnich haseł.

- Password max age in seconds (0 to disable) wymusza zmianę hasła, gdy staje się ono zbyt stare.

- Soft password change in seconds (0 to disable) daje okres przejściowy. Podczas logowania użytkownik jest proszony o zmianę niezgodnego lub wygasłego hasła, ale może nadal się logować do końca tego okresu.

- Kliknij Update.

Grupy polityk haseł

Możesz zdefiniować do 10 grup polityk haseł na środowisko. Grupa zastępuje domyślną politykę haseł dla użytkowników, którzy są do niej przypisani.

- Wybierz kartę Settings.

- Wybierz kartę Environment.

- Znajdź sekcję Password settings.

- Skonfiguruj pole Password policy groups.

- Kliknij Add policy group i ustaw wartości polityki, czyli te same pola co w polityce domyślnej, a także nazwę i opcjonalnie nazwę wyświetlaną.

- Kliknij Update.

Zastosuj grupę do użytkownika w Internal Users → edytuj użytkownika → Advanced → Password policy, albo ustaw nazwę polityki haseł podczas provisionowania przez Control API. Jeśli żadna grupa nie zostanie wybrana, używana jest domyślna polityka środowiska.

Zewnętrzne API haseł

Opcjonalnie możesz skonfigurować zewnętrzne API haseł, aby walidować hasła i/lub powiadamiać o zmianach haseł.

Jeśli wbudowana polityka haseł odrzuci hasło, zewnętrzne API haseł nie zostanie wywołane. Metoda powiadomień w zewnętrznym API haseł jest wywoływana tylko wtedy, gdy hasło przejdzie wszystkie skonfigurowane kontrole polityki.

Hasło lub jednorazowy kod (bez hasła)

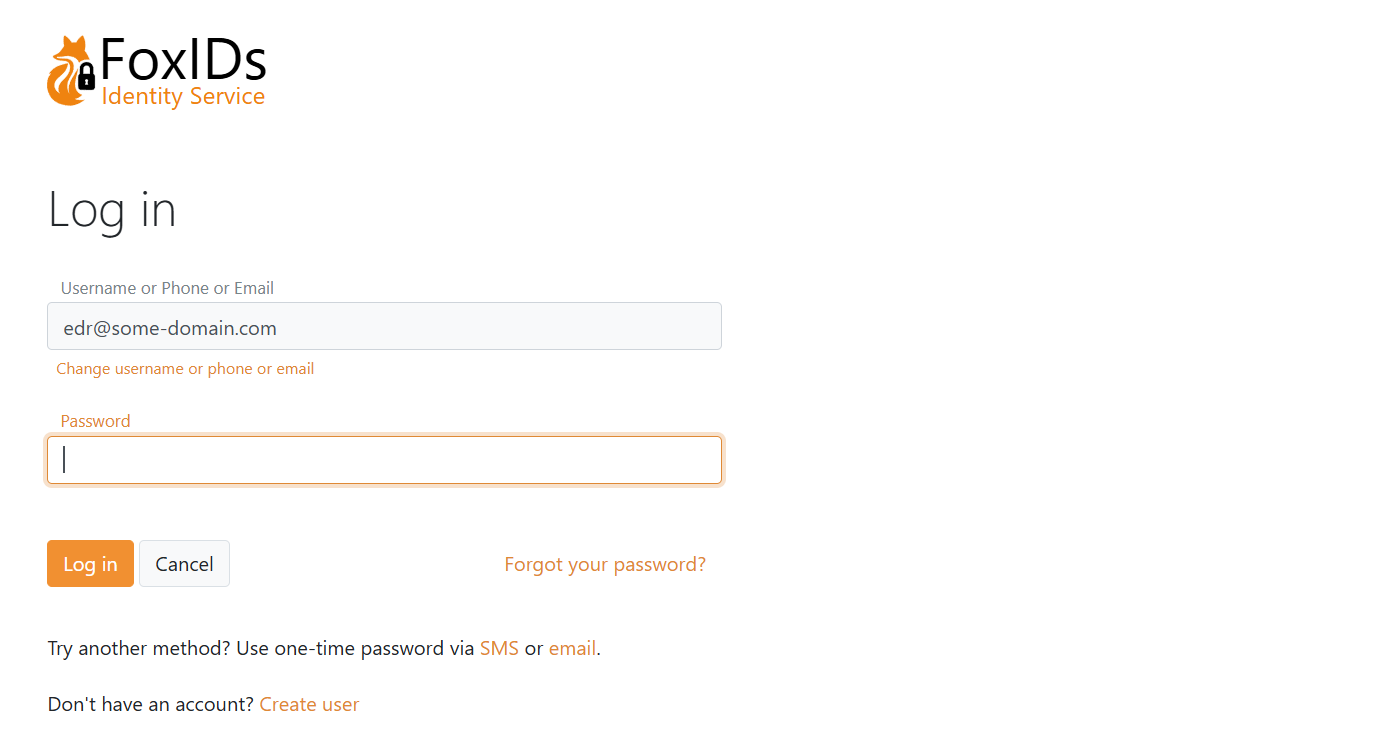

Metoda uwierzytelniania login jest domyślnie skonfigurowana dla identyfikatora użytkownika plus hasło.

Możesz również włączyć jednorazowy kod (OTP) przez e-mail i/lub SMS do logowania bez hasła, a także utworzyć wiele metod uwierzytelniania login z różnymi kombinacjami.

Jeśli włączone są zarówno hasło, jak i OTP, oferowane są wszystkie włączone metody. Interfejs może także umożliwiać samodzielne zakładanie kont.

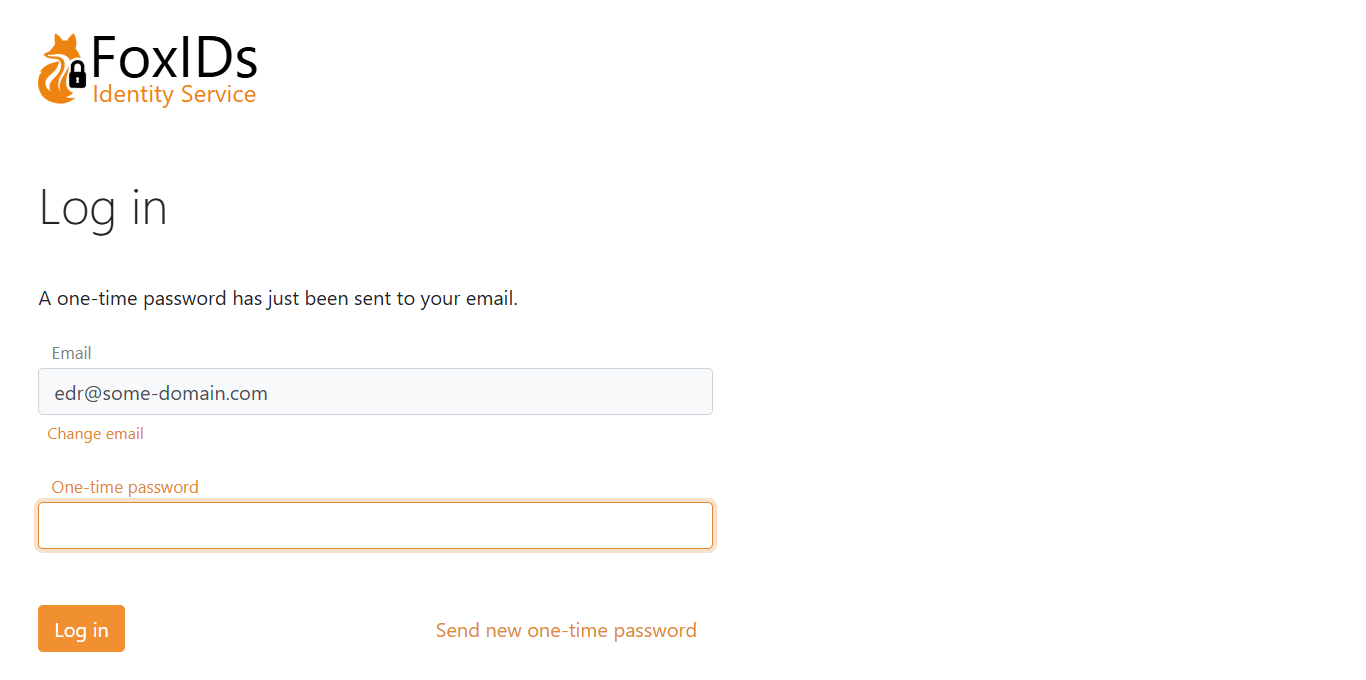

Jeśli włączone jest tylko OTP przez e-mail:

Tworzenie użytkownika

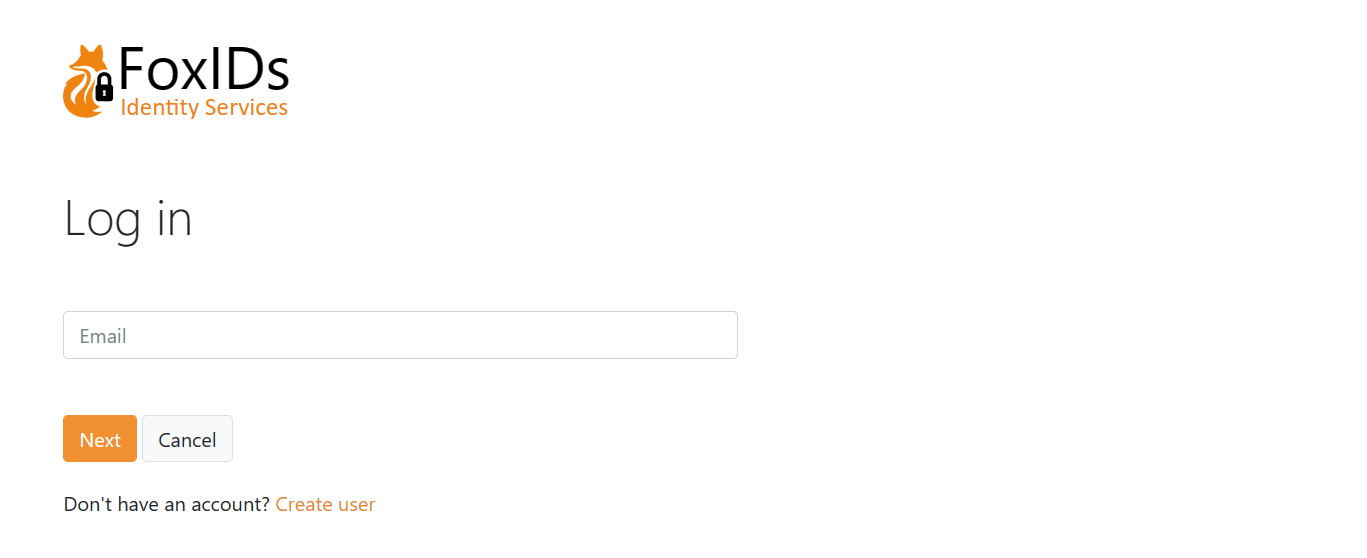

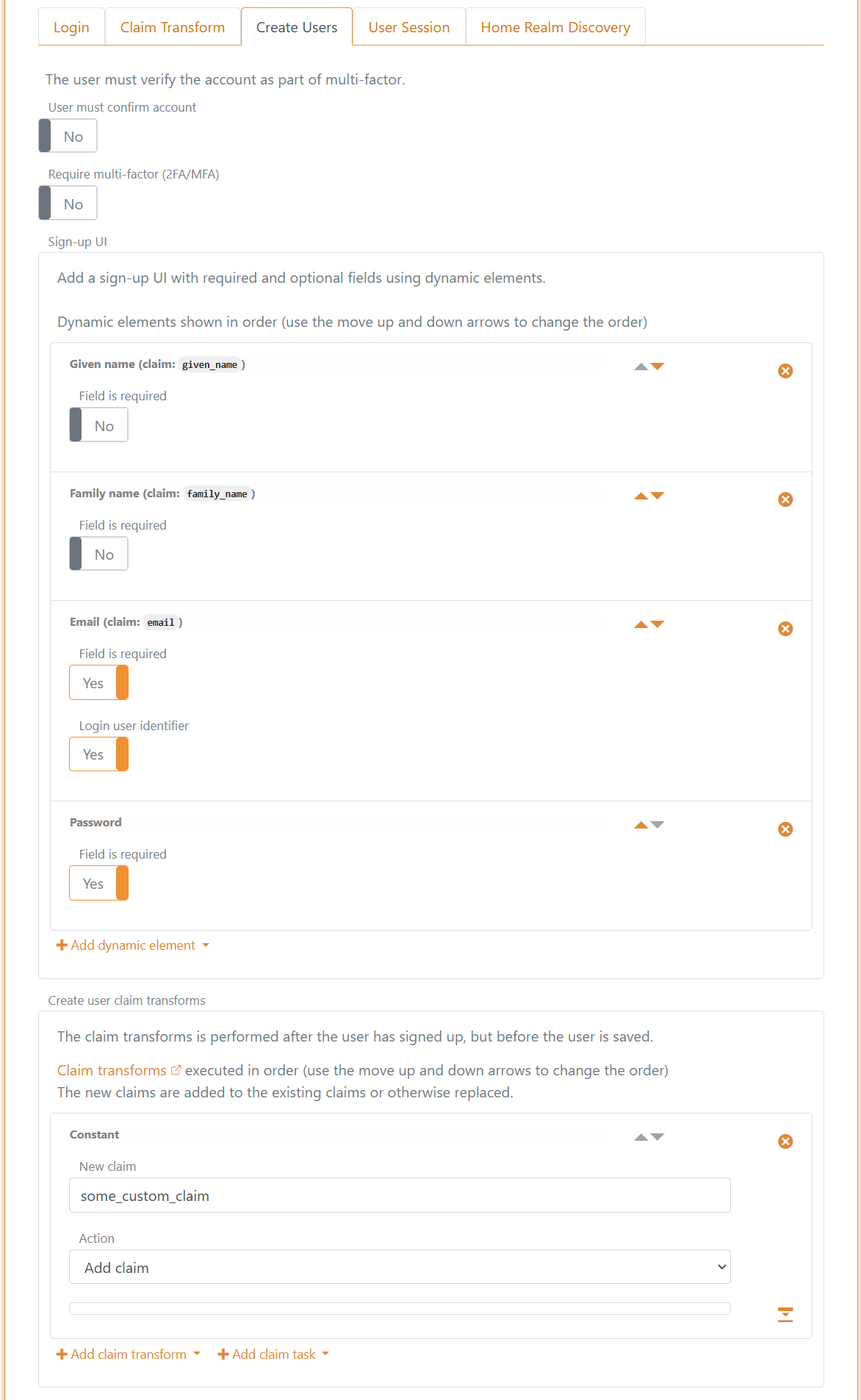

W zależności od konfiguracji wybranej metody login użytkownicy mogą tworzyć konto online.

Użytkownik wybiera utworzenie nowego konta na stronie logowania.

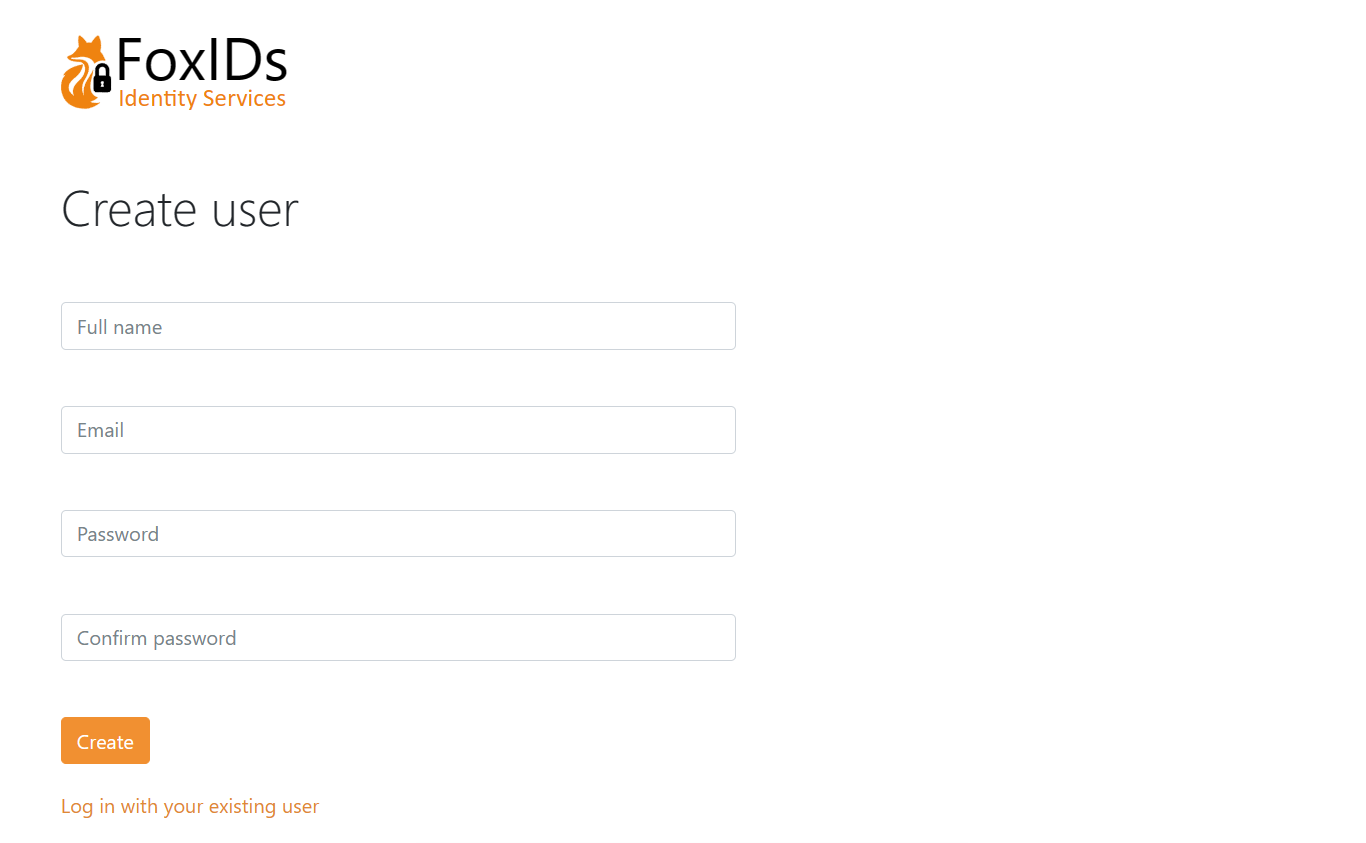

Ten przykład pokazuje formularz tworzenia użytkownika.

Strona składa się z dynamicznych elementów, które można dostosować dla każdej metody login. W tym przykładzie formularz zawiera pola Given name, Family name, Email i Password. Pole Email jest identyfikatorem użytkownika używanym do logowania.

To jest konfiguracja w metodzie login. Dodatkowo claim some_custom_claim jest dodawany do każdego użytkownika jako stała przez claim transform.

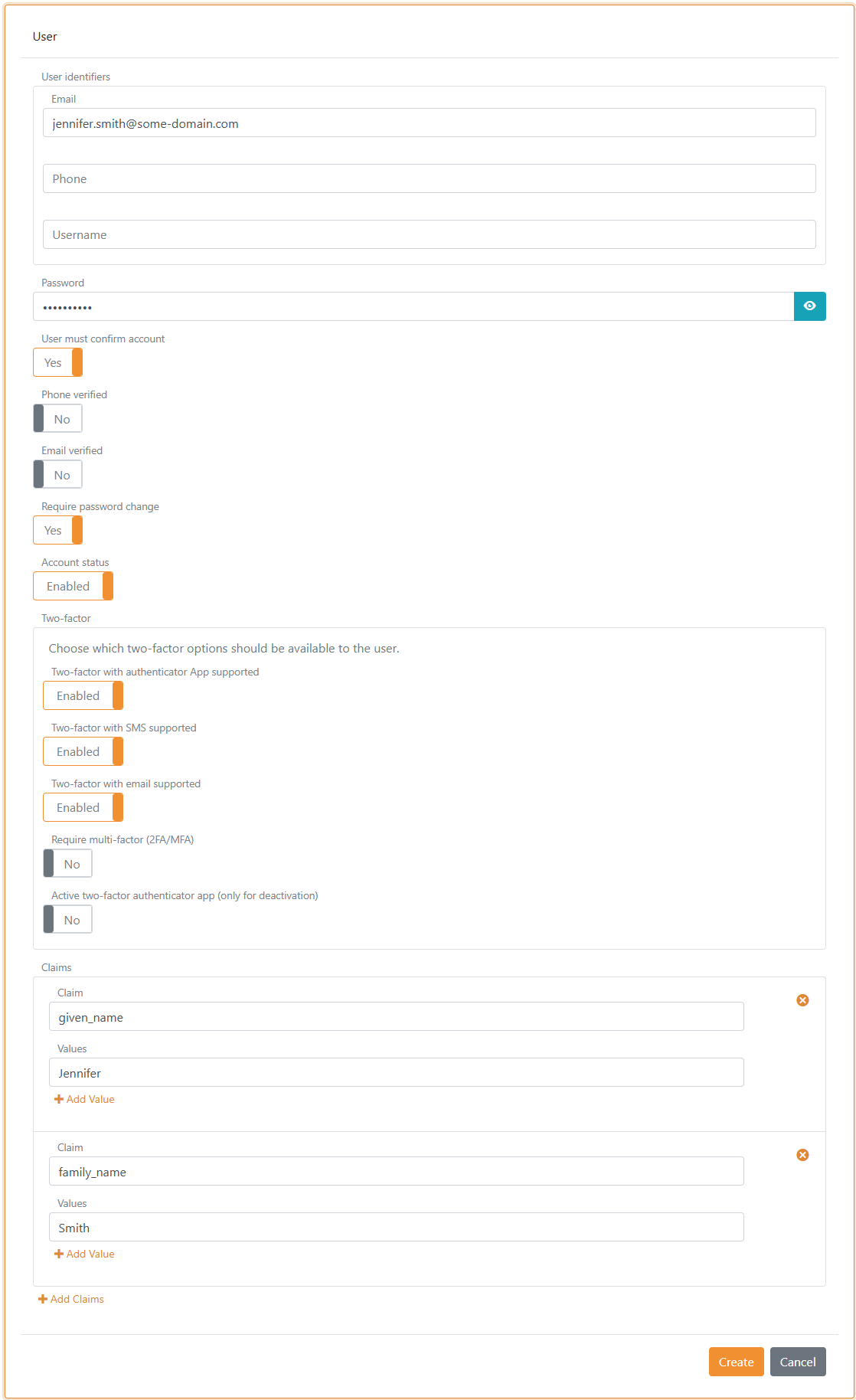

Provisionowanie

Użytkownicy wewnętrzni mogą być tworzeni, aktualizowani i usuwani w Control Client lub provisionowani przez Control API. Możesz też załadować wielu użytkowników z pliku CSV.

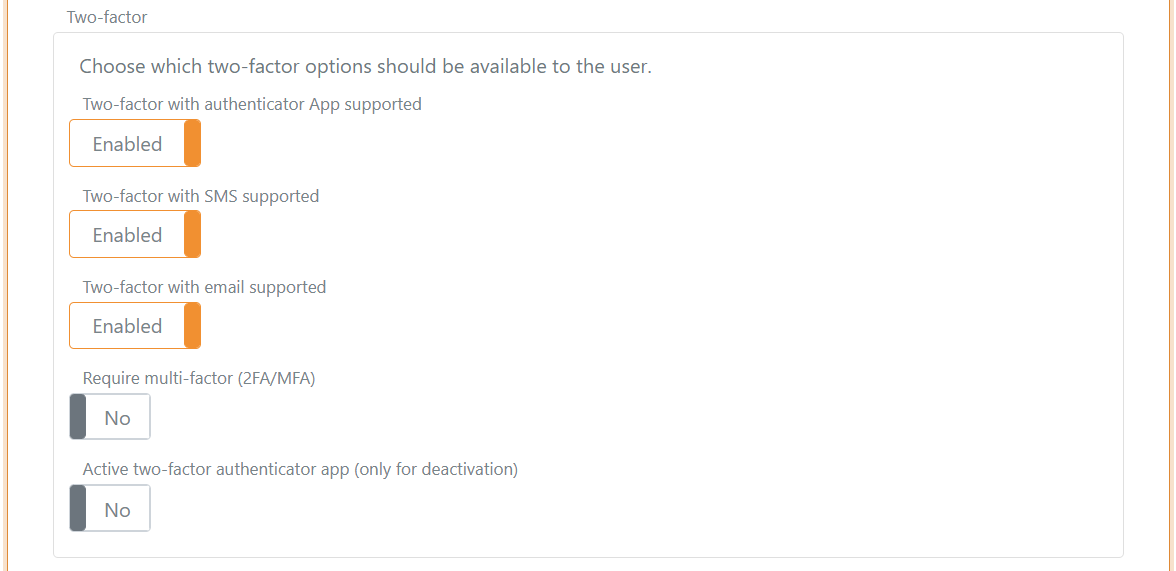

Uwierzytelnianie wieloskładnikowe (MFA)

Uwierzytelnianie dwuetapowe i wieloskładnikowe może być wymagane dla poszczególnych użytkowników. Użytkownik musi wtedy ukończyć dodatkowy czynnik i może zarejestrować authenticator app, jeśli nie jest jeszcze zarejestrowana.

Dostępne czynniki zależą od metody uwierzytelniania logowania oraz od danych i ustawień użytkownika. Zobacz uwierzytelnianie dwuetapowe i wieloskładnikowe.

Możesz sprawdzić, czy authenticator app jest zarejestrowana, a administrator może ją dezaktywować.

Hash hasła

Przechowywany jest tylko hash hasła.

Podsystem hashowania wspiera rozwój w czasie. Metadane hashu, czyli algorytm i parametry, są przechowywane razem z każdym hashem, dzięki czemu stare hashe nadal mogą być walidowane, podczas gdy nowe używają nowszych algorytmów lub parametrów.

Obecnie obsługiwany algorytm hashowania P2HS512:10:

- HMAC (

RFC 2104) z SHA-512 (FIPS 180-4) - 10 iteracji zapisanych w metadanych hashu, pomnożonych przez 10 000 rund PBKDF2, co daje łącznie 100 000 iteracji

- Długość soli: 64 bajty

- Długość pochodnego klucza: 80 bajtów

- Hash i sól są przechowywane jako ciągi zakodowane Base64 URL, czyli Base64 bez paddingu

Do obliczania hashu używane są standardowe biblioteki .NET.