Usuarios internos

Los usuarios internos pueden autenticarse en uno o varios métodos de autenticación login dentro de un entorno. Esto permite personalizar la experiencia de acceso para diferentes requisitos de aplicación.

Cargue sus usuarios desde un archivo CSV, con o sin contraseña.

Para obtener una visión general de conceptos de usuario como usuarios internos, usuarios externos y almacenes externos de usuarios, consulte la descripción general de usuarios.

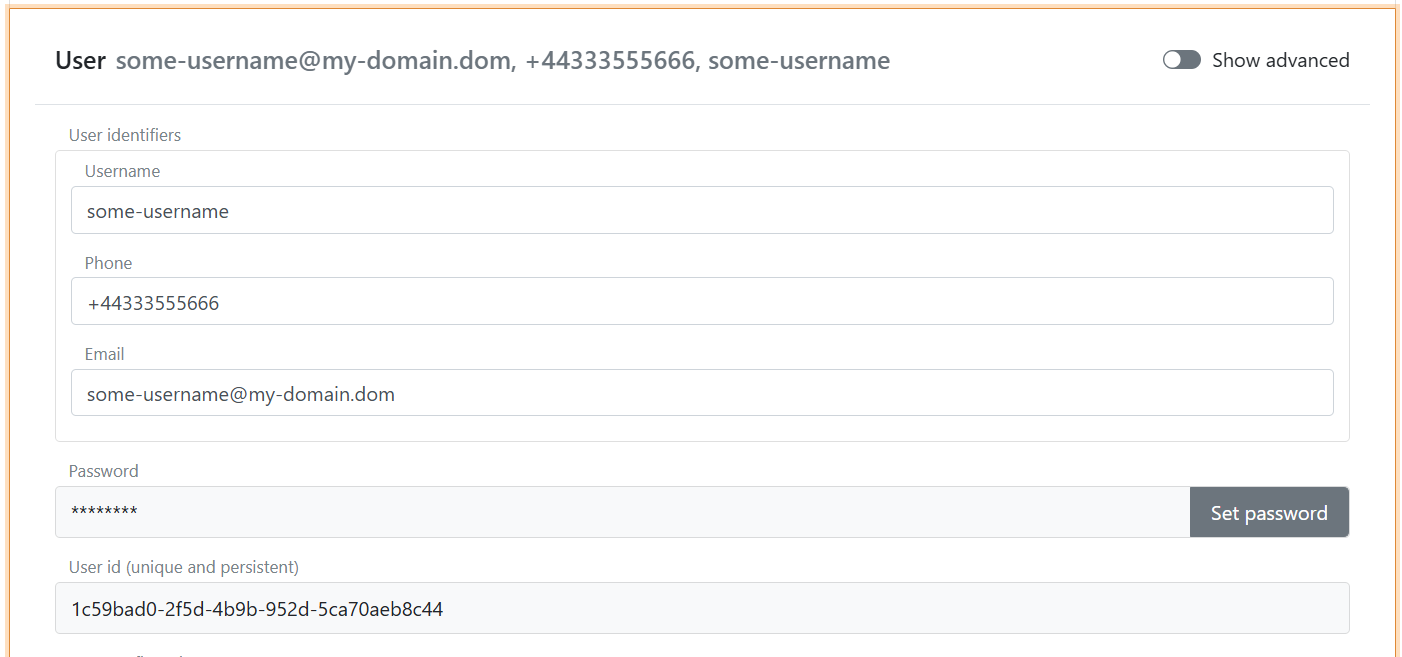

Identificadores de usuario

Los usuarios internos admiten tres identificadores de usuario: correo electrónico, número de teléfono y nombre de usuario. Estos identificadores forman la credencial, es decir, la parte de nombre de usuario cuando un usuario inicia sesión con nombre de usuario y contraseña.

Puede habilitar uno, dos o los tres identificadores en el método de autenticación de inicio de sesión. Si hay más de un identificador habilitado, el usuario puede iniciar sesión con cualquiera de los identificadores habilitados.

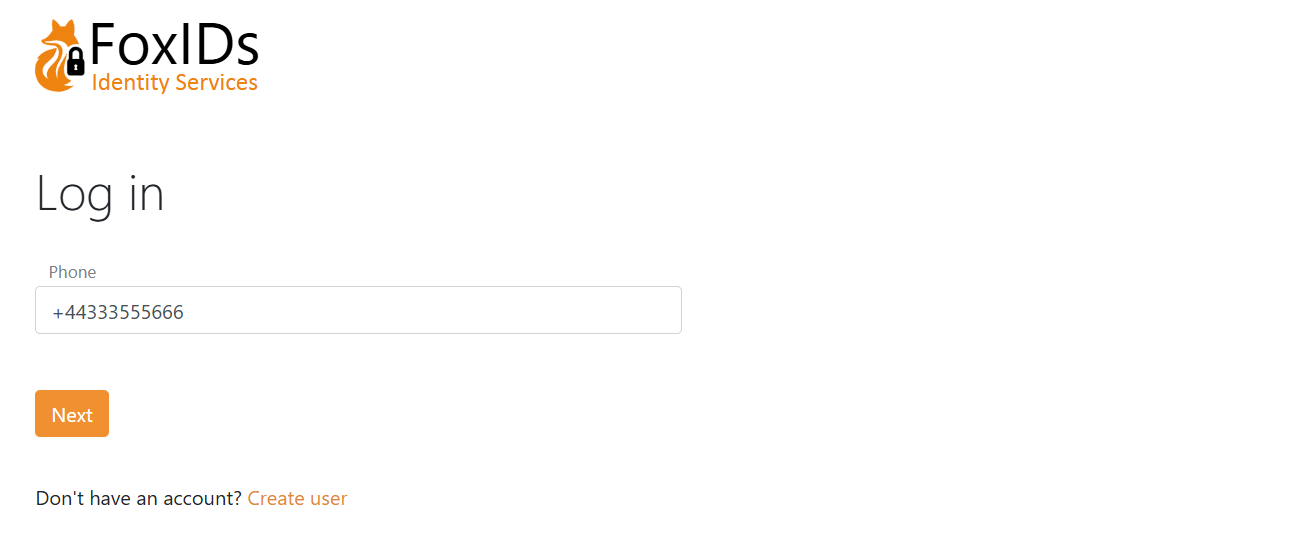

Solo número de teléfono como identificador de usuario.

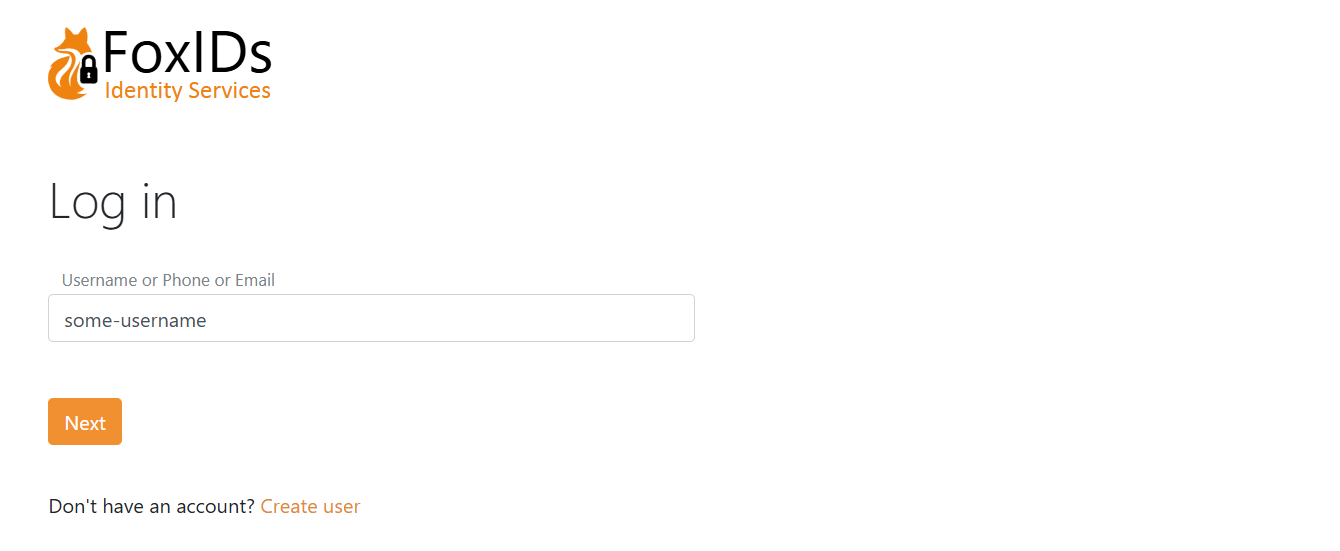

Correo electrónico, número de teléfono y nombre de usuario como identificadores de usuario.

Comprobación de contraseña

Los usuarios internos pueden autenticarse con una contraseña. La contraseña se valida contra la política de contraseñas integrada (predeterminada o grupo de políticas) y, opcionalmente, una API externa de contraseñas.

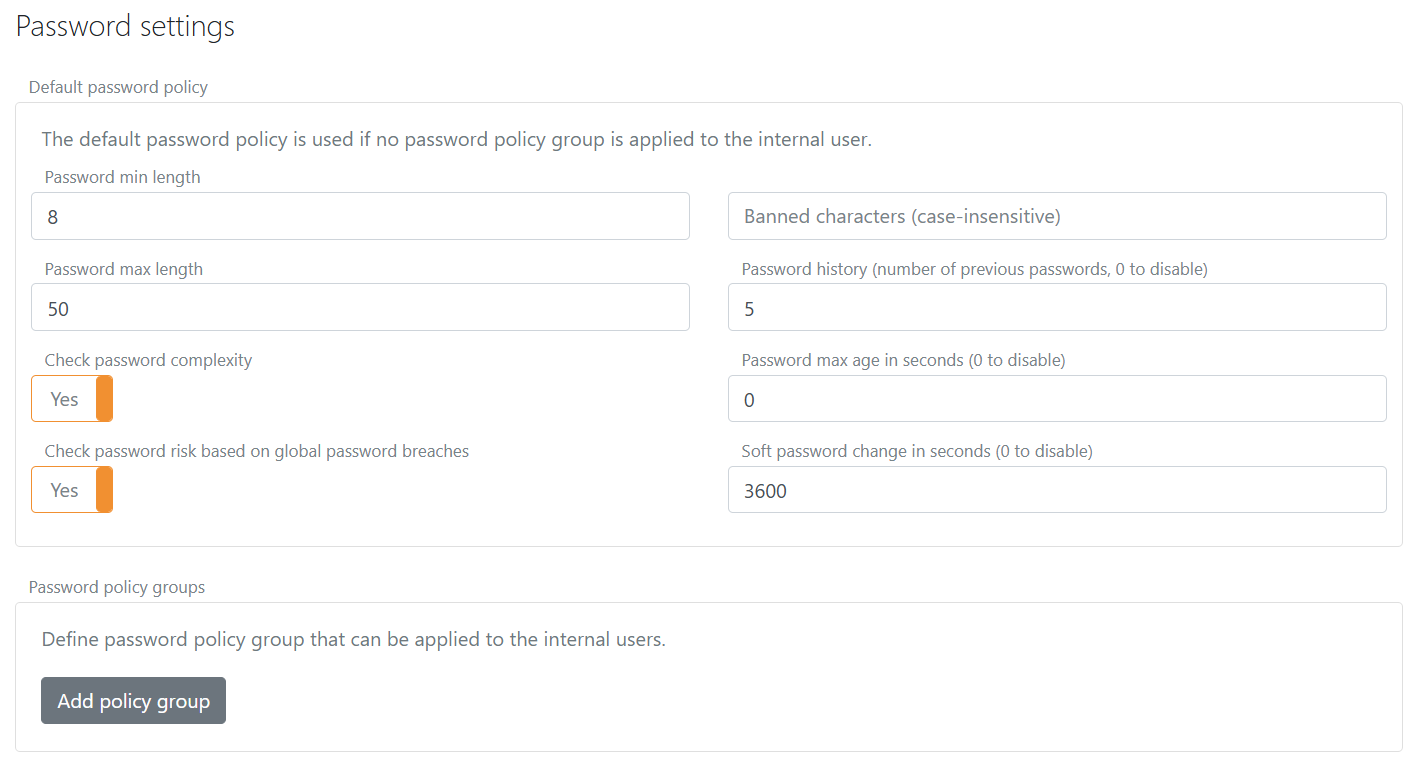

Política de contraseñas integrada y caducidad

La política de contraseñas predeterminada se configura en la configuración del entorno en el FoxIDs Control Client y se aplica cuando no hay ningún grupo de políticas de contraseña asignado al usuario.

- Seleccione la pestaña Settings.

- Seleccione la pestaña Environment.

- Busque la sección Password settings.

- Configure el cuadro Default password policy:

- Password min length y Password max length definen el rango permitido.

- Check password complexity exige variedad en las clases de caracteres y garantiza que la contraseña no contenga partes de la URL ni identificadores de usuario como correo electrónico, teléfono o nombre de usuario.

- Check password risk based on global password breaches rechaza contraseñas encontradas en listas de riesgo. Para instalaciones self-hosted, consulte risk passwords.

- Banned characters (case-insensitive) bloquea caracteres específicos.

- Password history (number of previous passwords, 0 to disable) evita la reutilización de contraseñas recientes.

- Password max age in seconds (0 to disable) obliga a cambiar la contraseña cuando es demasiado antigua.

- Soft password change in seconds (0 to disable) ofrece un periodo de gracia. Durante el inicio de sesión, se solicita al usuario que cambie una contraseña no conforme o caducada, pero puede seguir accediendo hasta que finalice ese periodo.

- Haga clic en Update.

Grupos de políticas de contraseña

Puede definir hasta 10 grupos de políticas de contraseña por entorno. Un grupo reemplaza la política de contraseñas predeterminada para los usuarios asignados a él.

- Seleccione la pestaña Settings.

- Seleccione la pestaña Environment.

- Busque la sección Password settings.

- Configure el cuadro Password policy groups.

- Haga clic en Add policy group y defina los valores de la política, que son los mismos campos que en la política predeterminada, además de un nombre y opcionalmente un nombre para mostrar.

- Haga clic en Update.

Aplique un grupo a un usuario en Internal Users → edite el usuario → Advanced → Password policy, o establezca el nombre de la política de contraseña al aprovisionar mediante la Control API. Si no se selecciona ningún grupo, se utiliza la política predeterminada del entorno.

API externa de contraseñas

Opcionalmente puede configurar una API externa de contraseñas para validar contraseñas y/o notificar cambios de contraseña.

Si la política de contraseñas integrada rechaza la contraseña, la API externa de contraseñas no se llama. El método de notificación de la API externa de contraseñas solo se llama si la contraseña supera todas las comprobaciones de política configuradas.

Contraseña o código de un solo uso (sin contraseña)

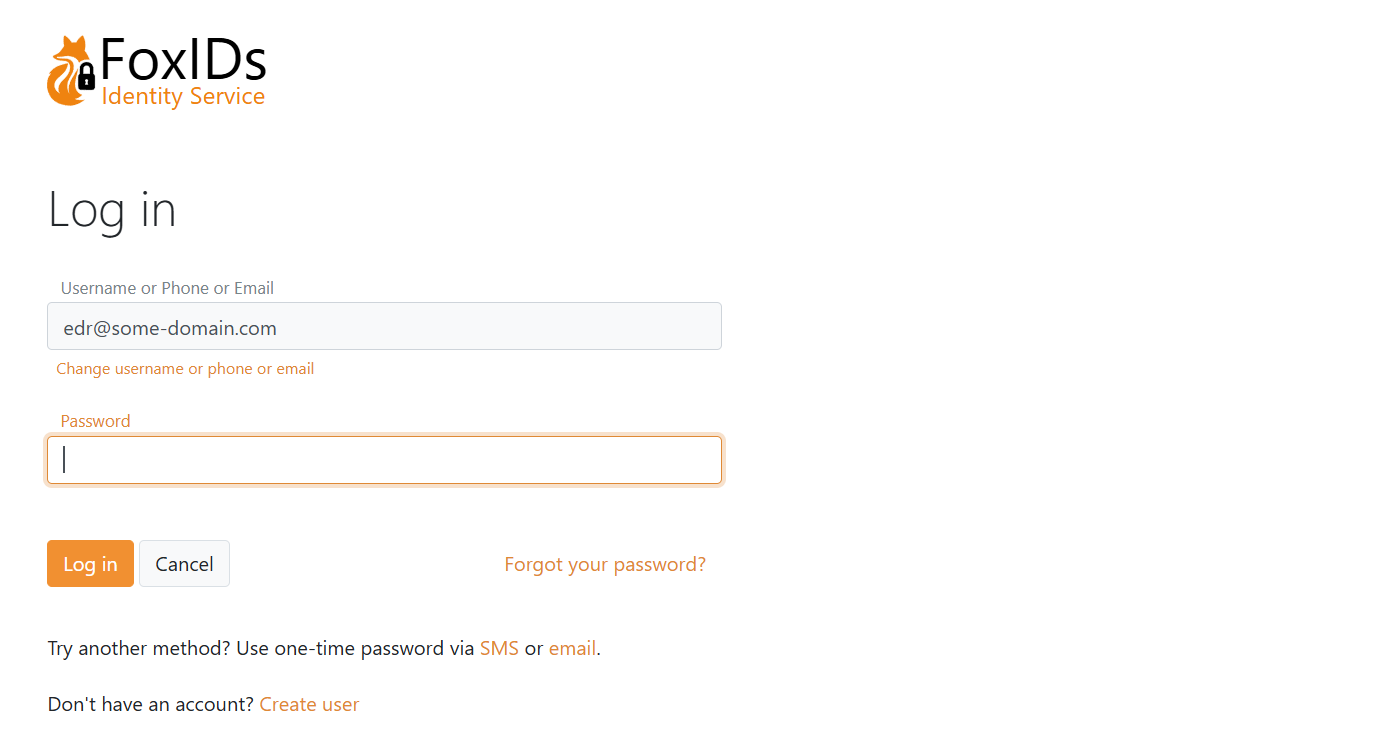

El método de autenticación login está configurado de forma predeterminada para identificador de usuario más contraseña.

También puede habilitar código de un solo uso (OTP) por correo electrónico y/o SMS para el acceso sin contraseña, y puede crear varios métodos de autenticación login con distintas combinaciones.

Si tanto la contraseña como el OTP están habilitados, se ofrecen todos los métodos habilitados. La interfaz también puede permitir la creación de cuentas en autoservicio.

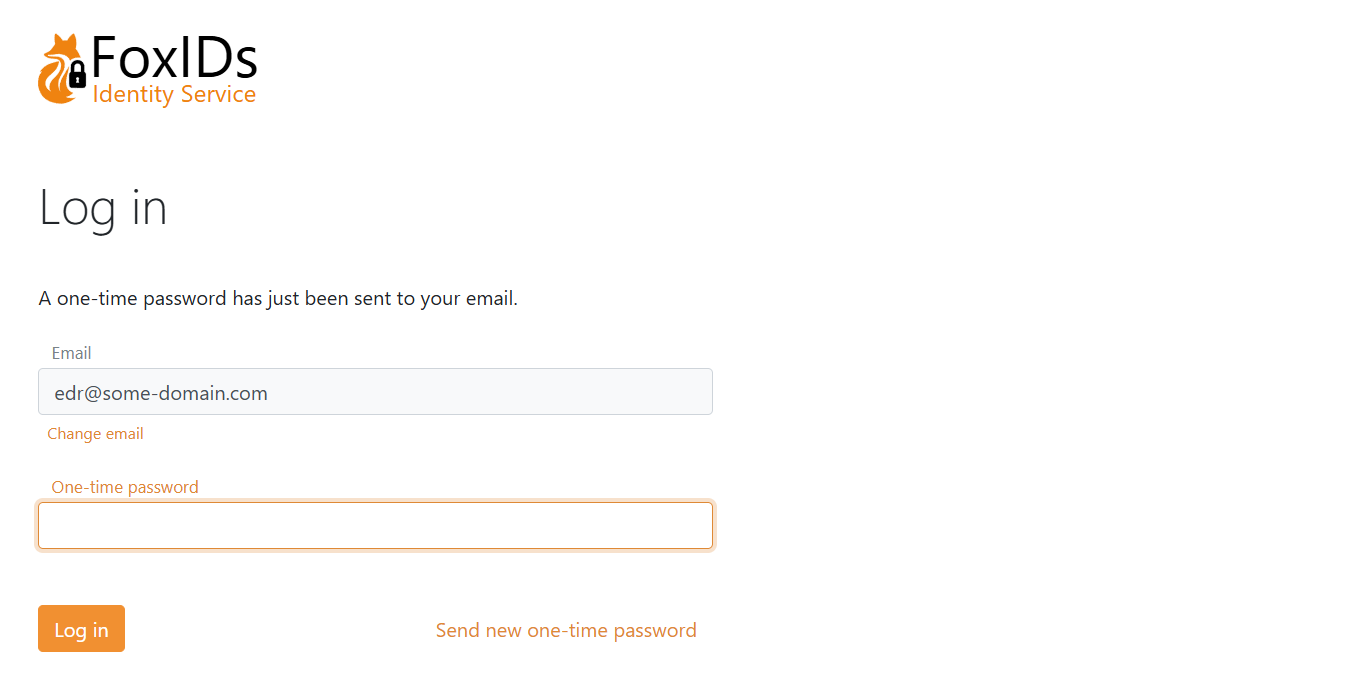

Si solo está habilitado el OTP por correo electrónico:

Crear usuario

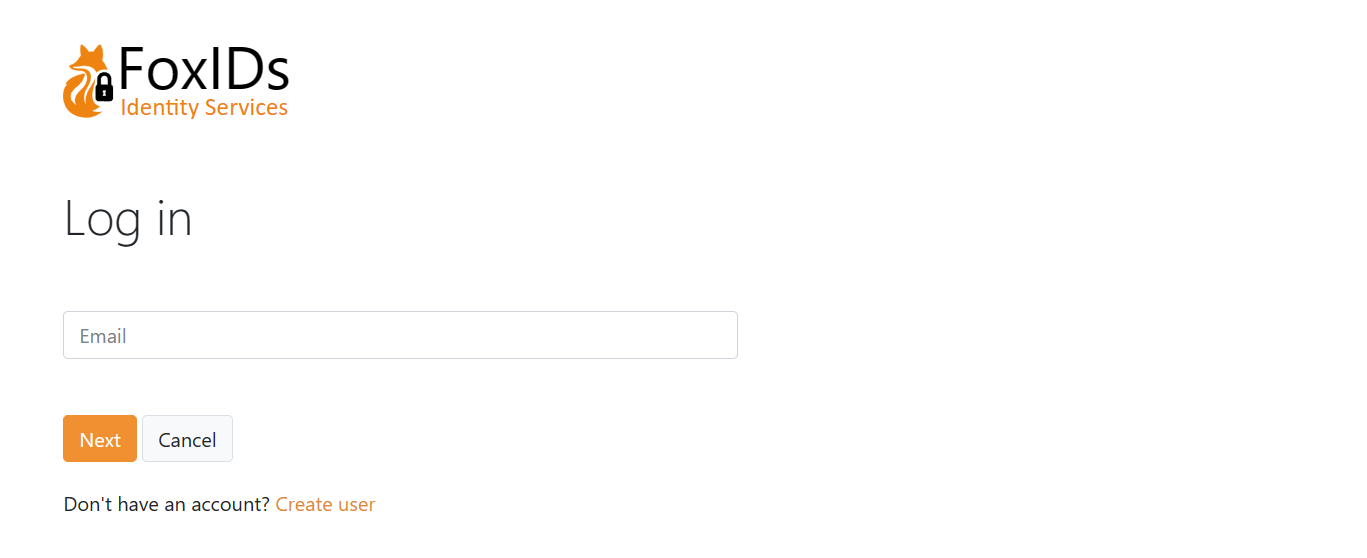

Según la configuración del método login seleccionado, los usuarios pueden crear una cuenta en línea.

El usuario elige crear una cuenta nueva en la página de inicio de sesión.

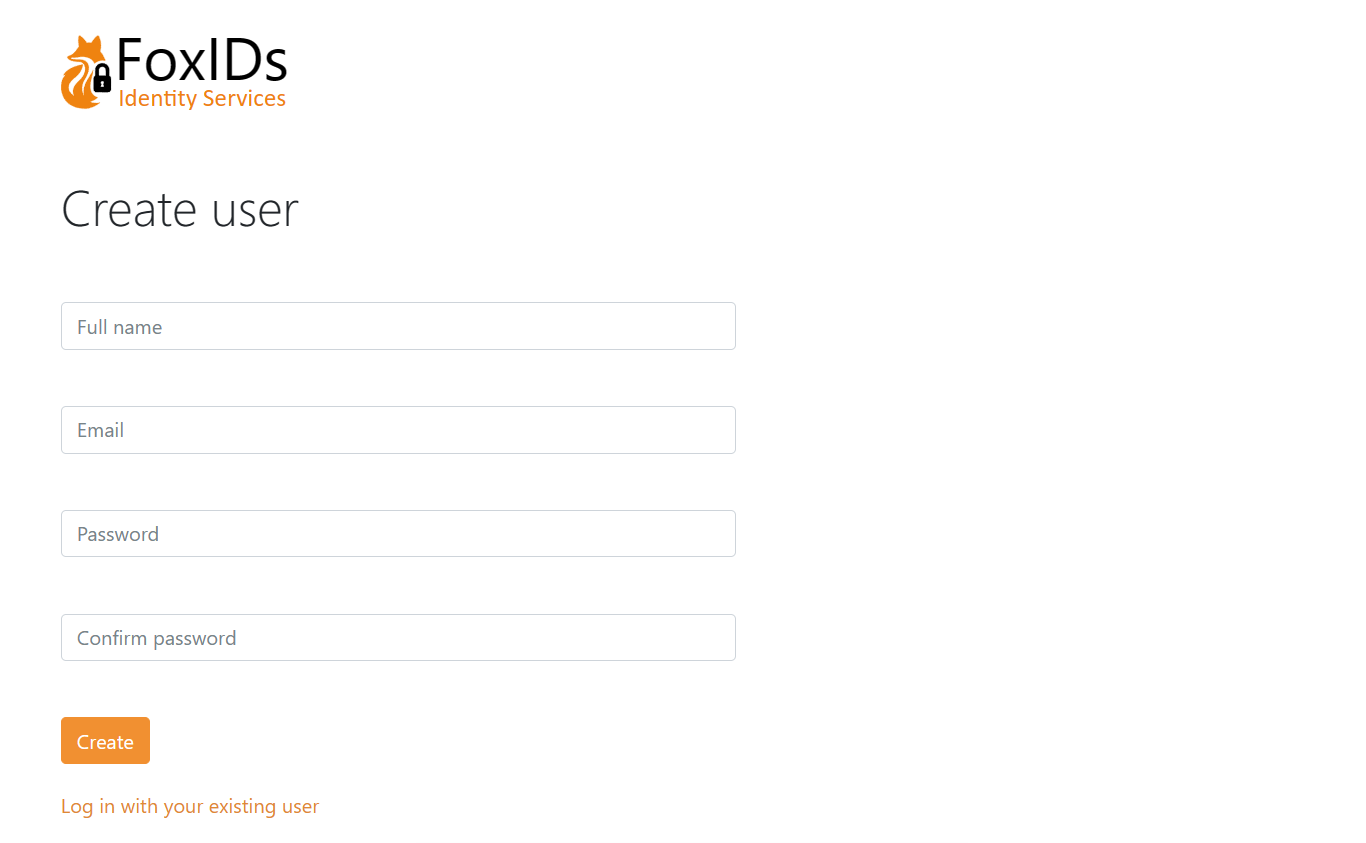

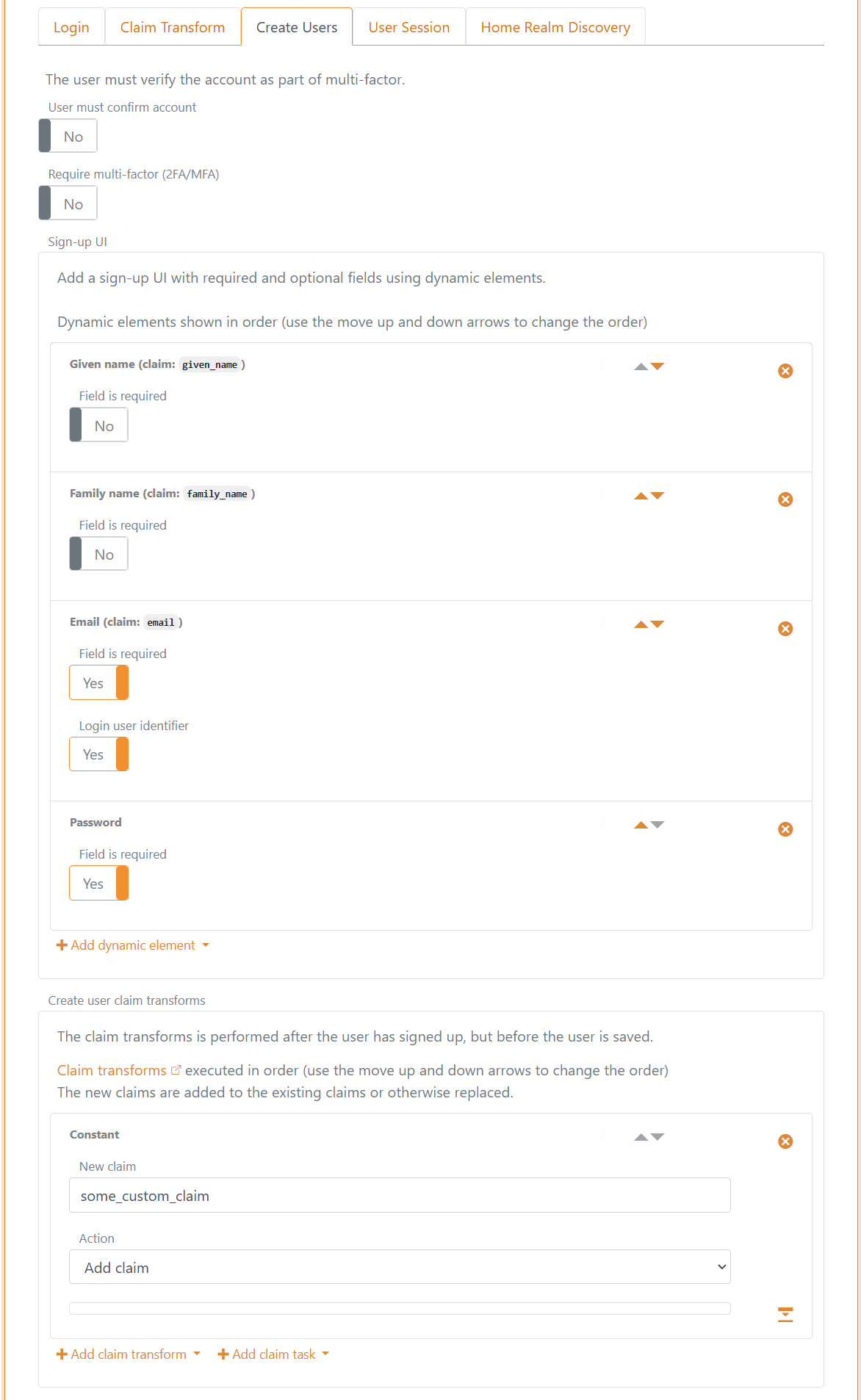

Este ejemplo muestra el formulario para crear un usuario.

La página se compone de elementos dinámicos que pueden personalizarse por método login. En este ejemplo, el formulario contiene los campos Given name, Family name, Email y Password. El campo Email es el identificador de usuario utilizado para iniciar sesión.

Esta es la configuración en el método login. Además, el claim some_custom_claim se agrega a cada usuario como una constante mediante un claim transform.

Aprovisionamiento

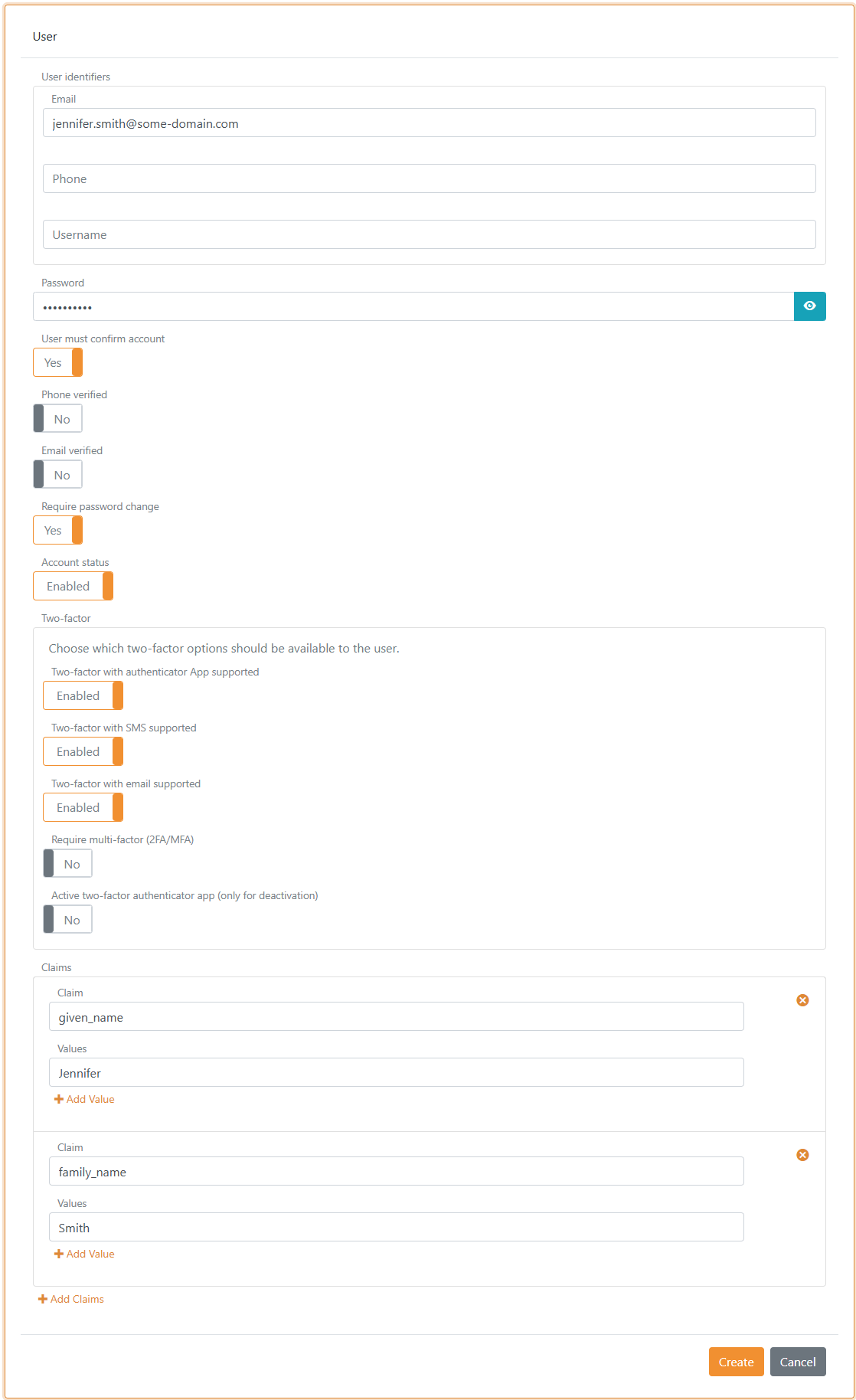

Los usuarios internos pueden crearse, actualizarse y eliminarse en el Control Client o aprovisionarse mediante la Control API. También puede cargar muchos usuarios desde un archivo CSV.

Autenticación multi-factor (MFA)

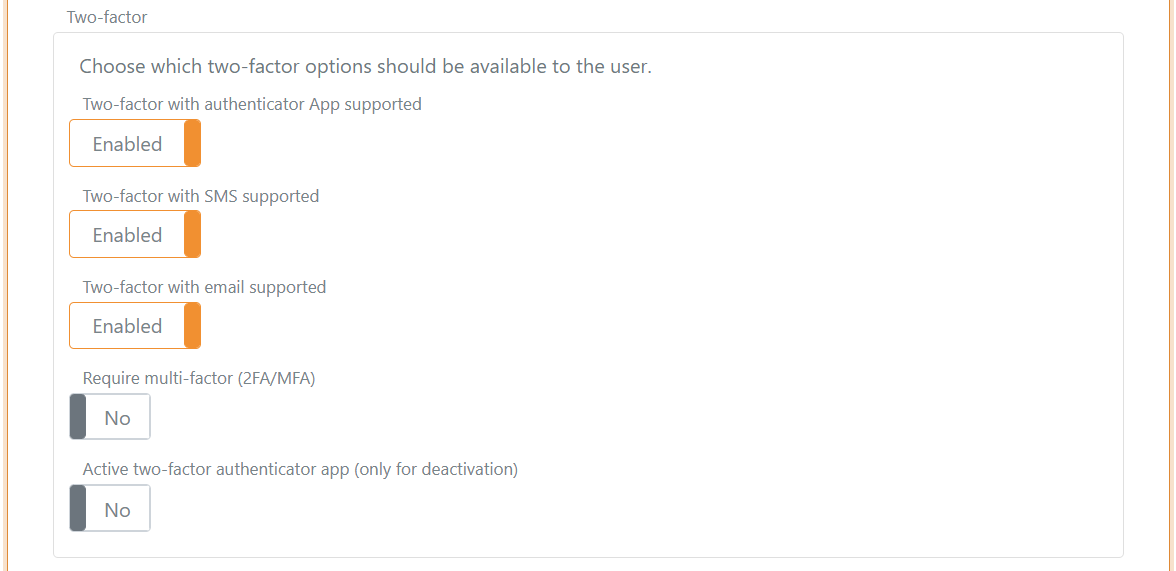

La autenticación de dos factores y multi-factor se puede requerir por usuario. El usuario debe completar entonces un factor adicional y puede registrar una authenticator app si aún no está registrada.

Los factores disponibles se determinan por el método de autenticación de login y por los datos y configuraciones del usuario. Consulte autenticación de dos factores y multi-factor.

Puede ver si una authenticator app está registrada y un administrador puede desactivarla.

Hash de contraseña

Solo se almacena un hash de la contraseña.

El subsistema de hashing admite evolución. Los metadatos del hash, es decir, el algoritmo y los parámetros, se almacenan con cada hash para que los hashes antiguos puedan seguir validándose mientras que los hashes nuevos usan algoritmos o parámetros más recientes.

Algoritmo hash admitido actualmente P2HS512:10:

- HMAC (

RFC 2104) con SHA-512 (FIPS 180-4) - 10 iteraciones almacenadas en los metadatos del hash, multiplicadas por 10.000 rondas PBKDF2 para un total de 100.000 iteraciones

- Longitud de sal: 64 bytes

- Longitud de clave derivada: 80 bytes

- El hash y la sal se almacenan como cadenas codificadas en Base64 URL, es decir, Base64 sin padding

Las bibliotecas estándar de .NET se utilizan para calcular el hash.