FAQ

¿Por qué no se pasan todas las reclamaciones a la aplicación?

Solo las reclamaciones sub, sid, acr y amr se pasan. Obtengo más reclamaciones del método de autenticación usando log claims trace. ¿Qué estoy haciendo mal?

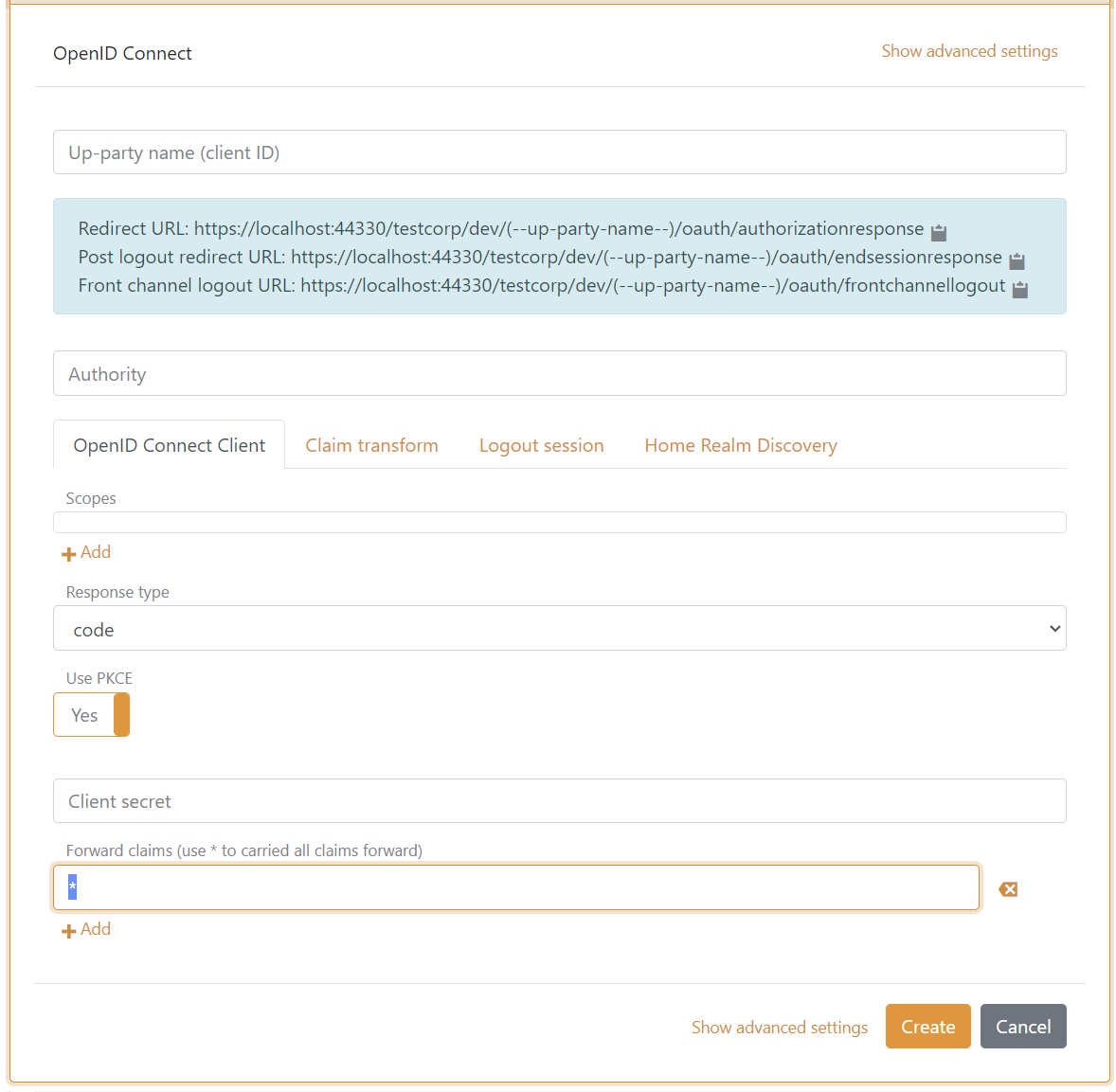

Por defecto, un método de autenticación debe pasar todas las reclamaciones al registro de la aplicación si Forward Claims tiene *.

También puede hacer que el registro de la aplicación (en este caso un cliente OpenID Connect) agregue todas las reclamaciones al token de acceso emitido a la aplicación (no es el valor predeterminado).

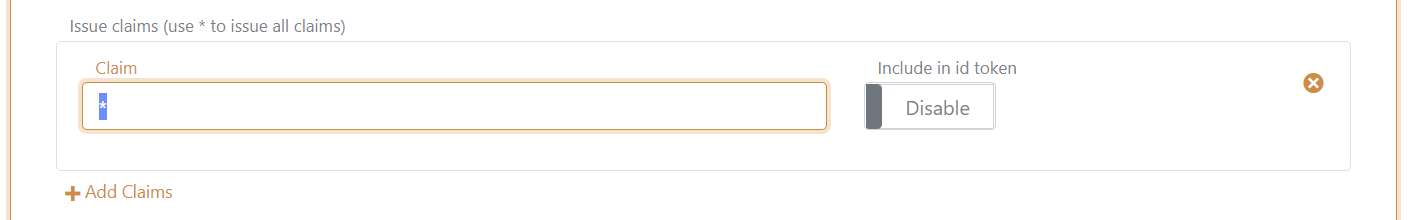

Vaya al registro de la aplicación, haga clic en Show advanced y agregue

También puede hacer que el registro de la aplicación (en este caso un cliente OpenID Connect) agregue todas las reclamaciones al token de acceso emitido a la aplicación (no es el valor predeterminado).

Vaya al registro de la aplicación, haga clic en Show advanced y agregue * en el campo Issue claims. Opcionalmente incluya también todas las reclamaciones en el token de ID emitido.

¿Es posible evitar el diálogo "Pick an account"?

Sí, FoxIDs admite reenviar el login hint desde un método de autenticación a un IdP externo o a otro registro de aplicación de FoxIDs. En OpenID Connect el login hint se reenvía en el parámetro login_hint.

En SAML 2.0 el login hint se reenvía como un NameID en el elemento Subject y, de lo contrario, acepta un parámetro de consulta / formulario login_hint/LoginHint/username del relying party SAML.

¿Por qué no puedo cerrar sesión si se cambia el tipo de contenedor de certificados?

No puedo cerrar sesión de un cliente que usa OIDC si inicio sesión y luego cambio el tipo de contenedor de certificados.

El problema ocurre si el cierre de sesión OIDC requiere un ID Token antes de aceptar el cierre de sesión. En este caso el ID Token es inválido porque el tipo de contenedor y por lo tanto el certificado de firma han cambiado. Solución: Debe cerrar el navegador y comenzar de nuevo.

¿Cómo se actualiza el certificado de un IdP SAML 2.0 externo y puede automatizarse?

FoxIDs comenzará automáticamente a aceptar el nuevo certificado si el IdP externo agrega el nuevo certificado al archivo/endpoint de metadatos SAML 2.0 existente con al menos 24 horas de anticipación. Un archivo de metadatos SAML 2.0 puede tener muchos certificados. Puede forzar una actualización de metadatos haciendo clic en Update en el método de autenticación en FoxIDs.

Si el IdP externo crea un nuevo archivo de metadatos SAML 2.0 o solo entrega el certificado, solo existe la vía manual.

¿Quién es dueño de los componentes de seguridad usados para construir FoxIDs?

FoxIDs está construido con componentes de seguridad propiedad de FoxIDs ApS, y el código fuente se publica.

- SAML 2.0 está implementado con el componente ITfoxtec.Identity.Saml2 (docs)

- OAuth 2.0 y OpenID Connect están implementados con el componente ITfoxtec.Identity

- OpenID Connect en el Control Client está implementado con el componente ITfoxtec.Identity.BlazorWebAssembly.OpenidConnect.

FoxIDs era conocido anteriormente como ITfoxtec.

¿Hay soporte para coincidencia de issuer y authority?

El estándar OpenID Connect Discovery 1.0 especifica:

El valor issuer devuelto DEBE ser idéntico a la URL Issuer que se usó como prefijo de /.well-known/openid-configuration para recuperar la información de configuración.

Sin embargo, esta parte de la especificación es conocida por ser problemática, obligando al proveedor OpenID a proporcionar issuers separados para clientes y recursos para permitir una detección OIDC específica para clientes y recursos. Por defecto, FoxIDs proporciona un issuer por entorno.

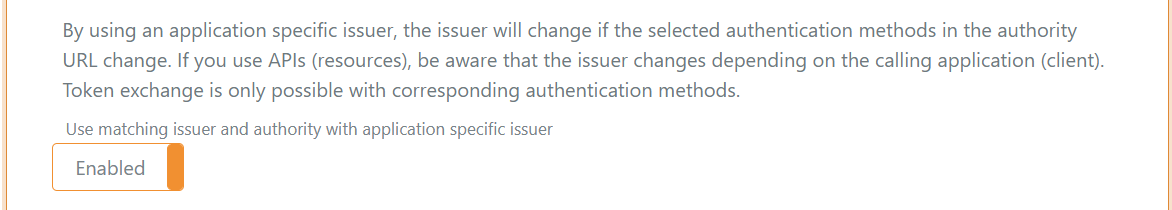

Puede habilitar la coincidencia de issuer y authority en aplicaciones OpenID Connect y OAuth 2.0.

- Busque y abra el registro de la aplicación

- Seleccione Show advanced

- Habilite Use matching issuer and authority with application specific issuer

Al usar un issuer específico de la aplicación, el issuer cambiará si los métodos de autenticación seleccionados en la URL de authority cambian. Si usa API (resources), tenga en cuenta que el issuer cambia dependiendo de la aplicación que llama (cliente). El intercambio de tokens solo es posible con métodos de autenticación correspondientes.

¿Cómo puedo borrar todos los usuarios en un entorno?

Puede borrar usuarios en un entorno usando el SeedTool, que permite eliminar usuarios en masa. Alternativamente, eliminar el entorno también elimina sus usuarios.

¿Cómo puedo eliminar un entorno?

Para eliminar un entorno, vaya a la pestaña Settings en el entorno, luego a la pestaña Environment. Desplácese hacia abajo y haga clic en Delete environment.

¿Por qué no puedo crear nuevos tenants en self-hosting?

Si aloja FoxIDs por su cuenta y solo puede abrir tenants existentes, configure MainTenantSeedEnabled = false en el archivo appsettings.json de FoxIDs Control.

Cuando MainTenantSeedEnabled es true, FoxIDs Control asume que el tenant principal se crea automáticamente y oculta la opción para crear un nuevo tenant. Después de cambiar la configuración, reinicie FoxIDs Control y podrá crear tenants usted mismo.

¿Por qué mi dominio personalizado no cambia en el entorno Master?

Esto es esperado. En el entorno Master, el dominio personalizado no se usa. El dominio personalizado se aplica en todos los demás entornos (por ejemplo, dev, test y prod). Cambie a un entorno que no sea Master para ver su dominio personalizado aplicado.