FAQ

Pourquoi toutes les revendications ne sont-elles pas transmises à l’application ?

Seules les revendications sub, sid, acr et amr sont transmises. J’obtiens plus de revendications depuis la méthode d’authentification en utilisant log claims trace. Que fais-je de mal ?

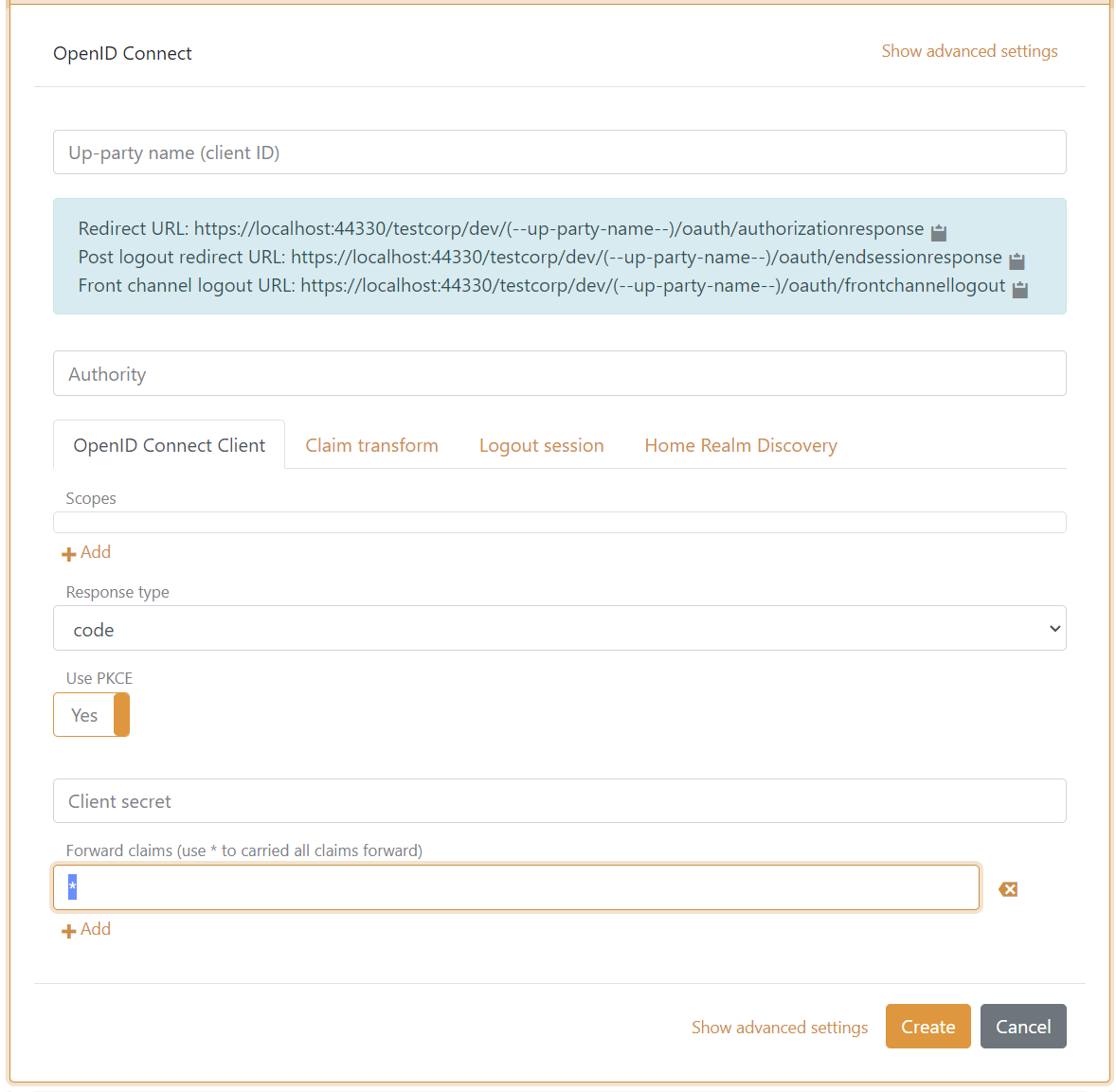

Par défaut, une méthode d’authentification doit transmettre toutes les revendications à l’inscription d’application si Forward Claims contient *.

Vous pouvez aussi faire en sorte que l’inscription d’application (dans ce cas un client OpenID Connect) ajoute toutes les revendications au jeton d’accès émis pour l’application (non par défaut).

Allez dans l’inscription d’application puis cliquez sur Show advanced et ajoutez

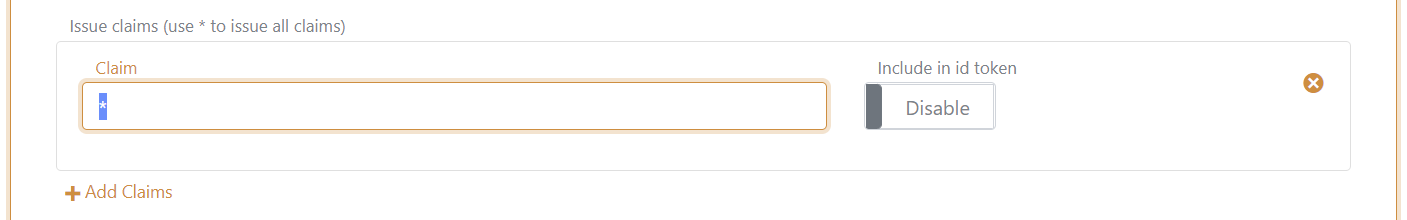

Vous pouvez aussi faire en sorte que l’inscription d’application (dans ce cas un client OpenID Connect) ajoute toutes les revendications au jeton d’accès émis pour l’application (non par défaut).

Allez dans l’inscription d’application puis cliquez sur Show advanced et ajoutez * dans le champ Issue claims. Optionnellement, incluez aussi toutes les revendications dans le jeton d’ID émis.

Est-il possible d’éviter la boîte de dialogue « Pick an account » ?

Oui, FoxIDs prend en charge le transfert du login hint d’une méthode d’authentification vers un IdP externe ou une autre inscription d’application FoxIDs. En OpenID Connect, le login hint est transféré dans le paramètre login_hint.

En SAML 2.0, le login hint est transféré comme un NameID dans l’élément Subject et accepte sinon un paramètre de requête / formulaire login_hint/LoginHint/username du relying party SAML.

Pourquoi ne puis-je pas me déconnecter si le type de conteneur de certificats est modifié ?

Je ne peux pas me déconnecter d’un client utilisant OIDC si je me connecte puis modifie le type de conteneur de certificats.

Le problème survient si la déconnexion OIDC exige un ID Token avant d’accepter la déconnexion. Dans ce cas, le jeton ID est invalide parce que le type de conteneur et donc le certificat de signature ont changé. Solution : Vous devez fermer le navigateur et recommencer.

Comment le certificat d’un IdP SAML 2.0 externe est-il mis à jour et peut-il être automatisé ?

FoxIDs commencera automatiquement à accepter le nouveau certificat si l’IdP externe ajoute le nouveau certificat au fichier/endpoint de métadonnées SAML 2.0 existant au moins 24 heures à l’avance. Un fichier de métadonnées SAML 2.0 peut contenir plusieurs certificats. Vous pouvez forcer un rafraîchissement des métadonnées en cliquant sur Update dans la méthode d’authentification FoxIDs.

Si l’IdP externe crée un nouveau fichier de métadonnées SAML 2.0 ou ne fournit que le certificat, il n’existe qu’une méthode manuelle.

Qui possède les composants de sécurité utilisés pour construire FoxIDs ?

FoxIDs est construit avec des composants de sécurité appartenant à FoxIDs ApS, et le code source est publié.

- SAML 2.0 est implémenté avec le composant ITfoxtec.Identity.Saml2 (docs)

- OAuth 2.0 et OpenID Connect sont implémentés avec le composant ITfoxtec.Identity

- OpenID Connect dans le Control Client est implémenté avec le composant ITfoxtec.Identity.BlazorWebAssembly.OpenidConnect.

FoxIDs était auparavant connu sous le nom ITfoxtec.

La correspondance entre issuer et authority est-elle prise en charge ?

La norme OpenID Connect Discovery 1.0 spécifie :

La valeur issuer retournée DOIT être identique à l’URL Issuer utilisée comme préfixe de /.well-known/openid-configuration pour récupérer les informations de configuration.

Cependant, cette partie de la spécification est connue pour être problématique, forçant le fournisseur OpenID à fournir des issuers distincts pour les clients et les ressources afin de permettre une découverte OIDC spécifique pour les clients et les ressources. Par défaut, FoxIDs fournit donc un issuer par environnement.

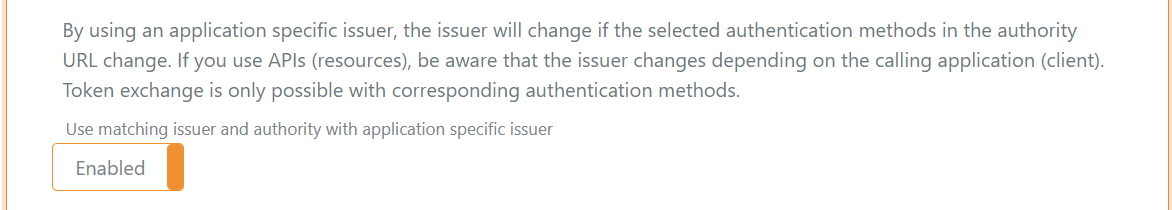

Vous pouvez activer la correspondance issuer/authority sur les applications OpenID Connect et OAuth 2.0.

- Trouvez et ouvrez l’inscription d’application

- Sélectionnez Show advanced

- Activez Use matching issuer and authority with application specific issuer

En utilisant un issuer spécifique à l’application, l’issuer changera si les méthodes d’authentification sélectionnées dans l’URL d’autorité changent. Si vous utilisez des API (resources), sachez que l’issuer change en fonction de l’application appelante (client). L’échange de jetons n’est possible qu’avec des méthodes d’authentification correspondantes.

Comment puis-je supprimer tous les utilisateurs dans un environnement ?

Vous pouvez supprimer des utilisateurs dans un environnement en utilisant le SeedTool, qui permet de supprimer des utilisateurs en masse. Sinon, la suppression de l’environnement supprime également ses utilisateurs.

Comment puis-je supprimer un environnement ?

Pour supprimer un environnement, allez dans l’onglet Settings de l’environnement, puis dans l’onglet Environment. Faites défiler vers le bas et cliquez sur Delete environment.

Pourquoi ne puis-je pas créer de nouveaux tenants en self-hosting ?

Si vous hébergez FoxIDs vous-même et ne pouvez ouvrir que des tenants existants, définissez MainTenantSeedEnabled = false dans le fichier appsettings.json de FoxIDs Control.

Lorsque MainTenantSeedEnabled vaut true, FoxIDs Control suppose que le tenant principal est créé automatiquement et masque l’option permettant de créer un nouveau tenant. Après avoir modifié ce paramètre, redémarrez FoxIDs Control et vous pourrez créer vous-même des tenants.

Pourquoi mon domaine personnalisé ne change-t-il pas dans l’environnement Master ?

C’est normal. Dans l’environnement Master, le domaine personnalisé n’est pas utilisé. Le domaine personnalisé s’applique dans tous les autres environnements (par exemple dev, test et prod). Passez à un environnement non Master pour voir votre domaine personnalisé appliqué.