Vanliga frågor

Varför skickas inte alla claims till applikationen?

Endast sub, sid, acr och amr claims skickas vidare. Jag får fler claims från autentiseringsmetoden när jag använder log claim trace. Vad gör jag fel?

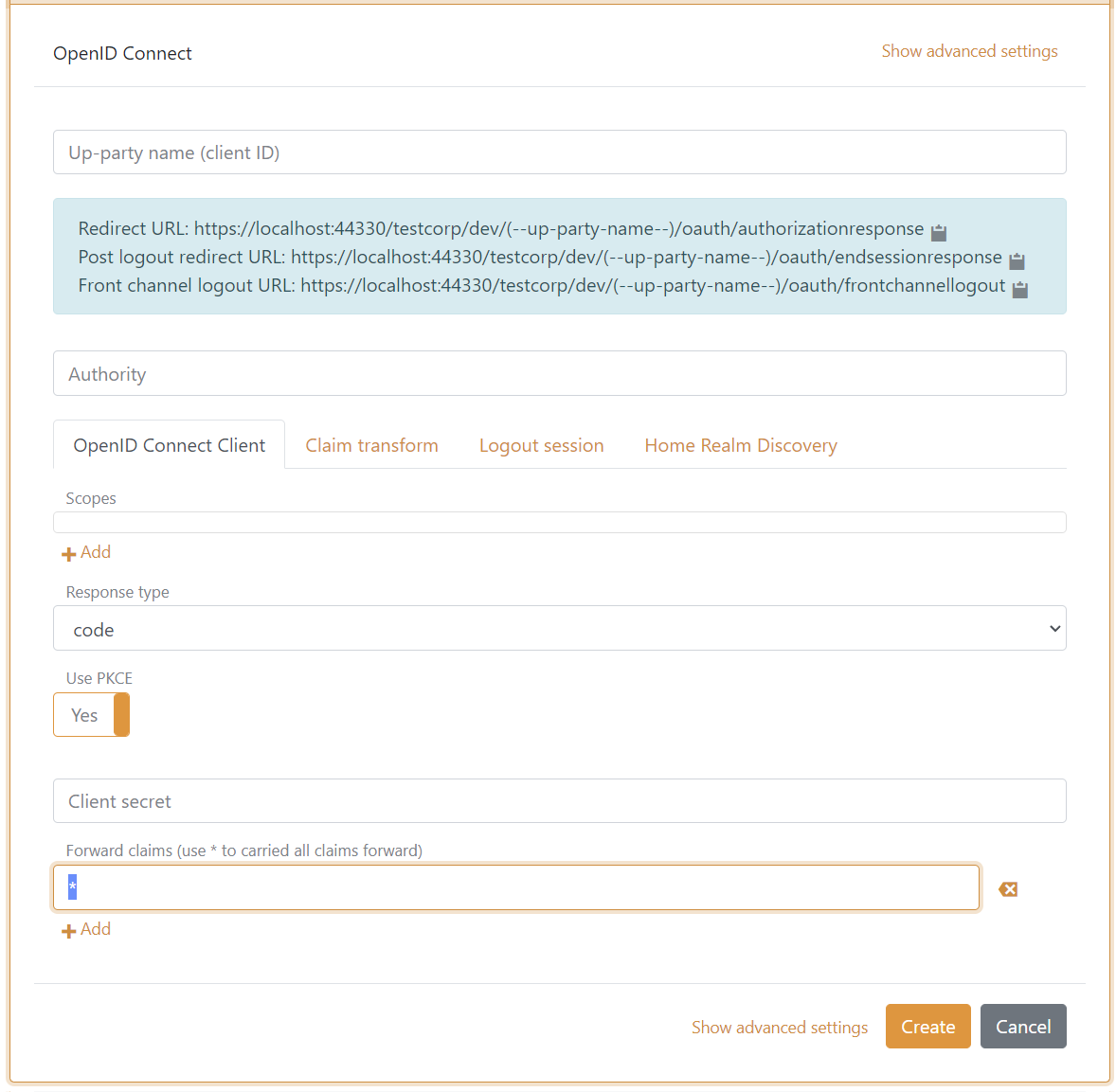

Som standard ska en autentiseringsmetod skicka alla claims vidare till applikationsregistreringen om Forward Claims har *.

Du kan även få applikationsregistreringen (i det här fallet en OpenID Connect klient) att lägga till alla claims i access token som utfärdas till applikationen (inte standard).

Gå till applikationsregistreringen, klicka Show advanced och lägg till

Du kan även få applikationsregistreringen (i det här fallet en OpenID Connect klient) att lägga till alla claims i access token som utfärdas till applikationen (inte standard).

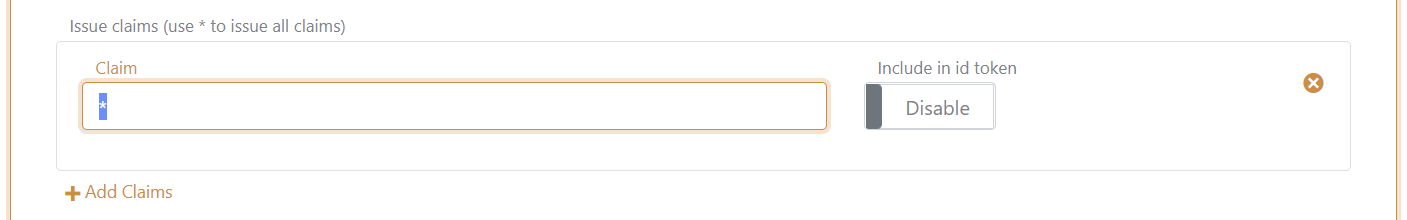

Gå till applikationsregistreringen, klicka Show advanced och lägg till * i fältet Issue claims. Valfritt kan du också inkludera alla claims i det utfärdade ID token.

Är det möjligt att undvika dialogen "Välj ett konto"?

Ja, FoxIDs stödjer att vidarebefordra login hint från en autentiseringsmetod till en extern IdP eller en annan FoxIDs applikationsregistrering. I OpenID Connect vidarebefordras login hint i parametern login_hint.

I SAML 2.0 vidarebefordras login hint som ett NameID i Subject elementet och accepterar annars en login_hint/LoginHint/username query eller form parameter från SAML relying party.

Varför kan jag inte logga ut om certifikatcontainer typen ändras?

Jag kan inte logga ut från en klient som använder OIDC om jag loggar in och därefter ändrar certifikatcontainer typen.

Problemet uppstår om OIDC logout kräver ett ID Token innan logout accepteras. I detta fall är ID token ogiltigt eftersom container typen och därmed signeringscertifikatet har ändrats. Lösning: Du måste stänga webbläsaren och börja om.

Hur uppdateras ett externt SAML 2.0 IdP certifikat och kan det automatiseras?

FoxIDs börjar automatiskt acceptera det nya certifikatet om den externa IdP lägger till det nya certifikatet i den befintliga SAML 2.0 metadatafilen eller metadata endpointet minst 24 timmar i förväg. En SAML 2.0 metadatafil kan innehålla flera certifikat. Du kan tvinga en metadata uppdatering genom att klicka Update på autentiseringsmetoden i FoxIDs.

Om extern IdP skapar en ny SAML 2.0 metadatafil eller endast överlämnar certifikatet finns det bara den manuella vägen.

Vem äger säkerhetskomponenterna som används för att bygga FoxIDs?

FoxIDs är byggt med säkerhetskomponenter som ägs av FoxIDs ApS, och källkoden är publicerad.

- SAML 2.0 är implementerat med ITfoxtec.Identity.Saml2 (docs) komponenten

- OAuth 2.0 och OpenID Connect är implementerat med ITfoxtec.Identity komponenten

- OpenID Connect i Control Client är implementerat med ITfoxtec.Identity.BlazorWebAssembly.OpenidConnect komponenten.

FoxIDs hette tidigare ITfoxtec.

Stöds matching issuer och authority?

Standarden OpenID Connect Discovery 1.0 specificerar:

Issuer värdet som returneras MÅSTE vara identiskt med Issuer URL som användes som prefix för /.well-known/openid-configuration för att hämta konfigurationsinformationen.

Denna del av specifikationen är dock känd för att vara problematisk, vilket tvingar OpenID Providern att tillhandahålla separata issuers för klienter och resurser för att möjliggöra specifik OIDC Discovery för klienter och resurser. Som standard tillhandahåller FoxIDs därför en issuer per miljö.

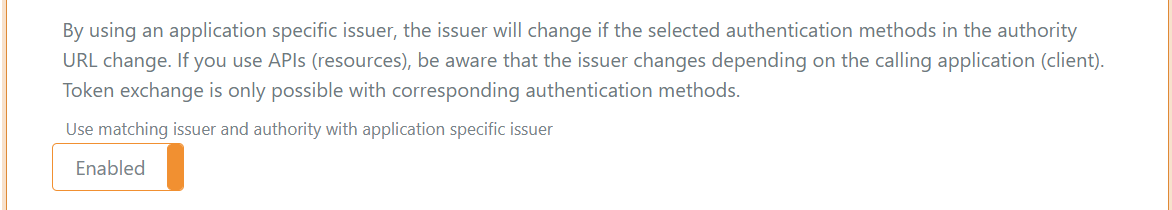

Du kan aktivera matching issuer och authority på OpenID Connect och OAuth 2.0 applikationer.

- Hitta och öppna applikationsregistreringen

- Välj Show advanced

- Aktivera Use matching issuer and authority with application specific issuer

Genom att använda en applikationsspecifik issuer ändras issuer om de valda autentiseringsmetoderna i authority URL ändras. Om du använder APIer (resurser), var medveten om att issuer ändras beroende på den anropande applikationen (klienten). Token exchange är endast möjligt med motsvarande autentiseringsmetoder.

Hur kan jag rensa alla användare i en miljö?

Du kan radera användare i en miljö med SeedTool, vilket gör det möjligt att ta bort användare i bulk. Alternativt raderar även miljön alla användare.

Hur kan jag radera en miljö?

För att radera en miljö, gå till fliken Settings i miljön, och sedan fliken Environment. Scrolla ner och klicka Delete environment.

Varför kan jag inte skapa nya tenants vid self-hosting?

Om du self-hostar FoxIDs och bara kan öppna befintliga tenants, ska du sätta MainTenantSeedEnabled = false i FoxIDs Control filen appsettings.json.

När MainTenantSeedEnabled är true antar FoxIDs Control att main tenant skapas automatiskt och döljer möjligheten att skapa en ny tenant. När du har ändrat inställningen ska du starta om FoxIDs Control, och därefter kan du själv skapa tenants.

Varför ändras inte min anpassade domän i Master miljön?

Detta är förväntat. I Master miljön används inte den anpassade domänen. Den anpassade domänen gäller i alla andra miljöer (till exempel dev, test och prod). Byt till en icke Master miljö för att se din anpassade domän tillämpas.