Häufig gestellte Fragen

Warum werden nicht alle Claims an die Anwendung weitergegeben?

Nur die Claims sub, sid, acr und amr werden weitergegeben. Ich erhalte mehr Claims aus der Authentifizierungsmethode, wenn ich Log Claim Trace verwende. Was mache ich falsch?

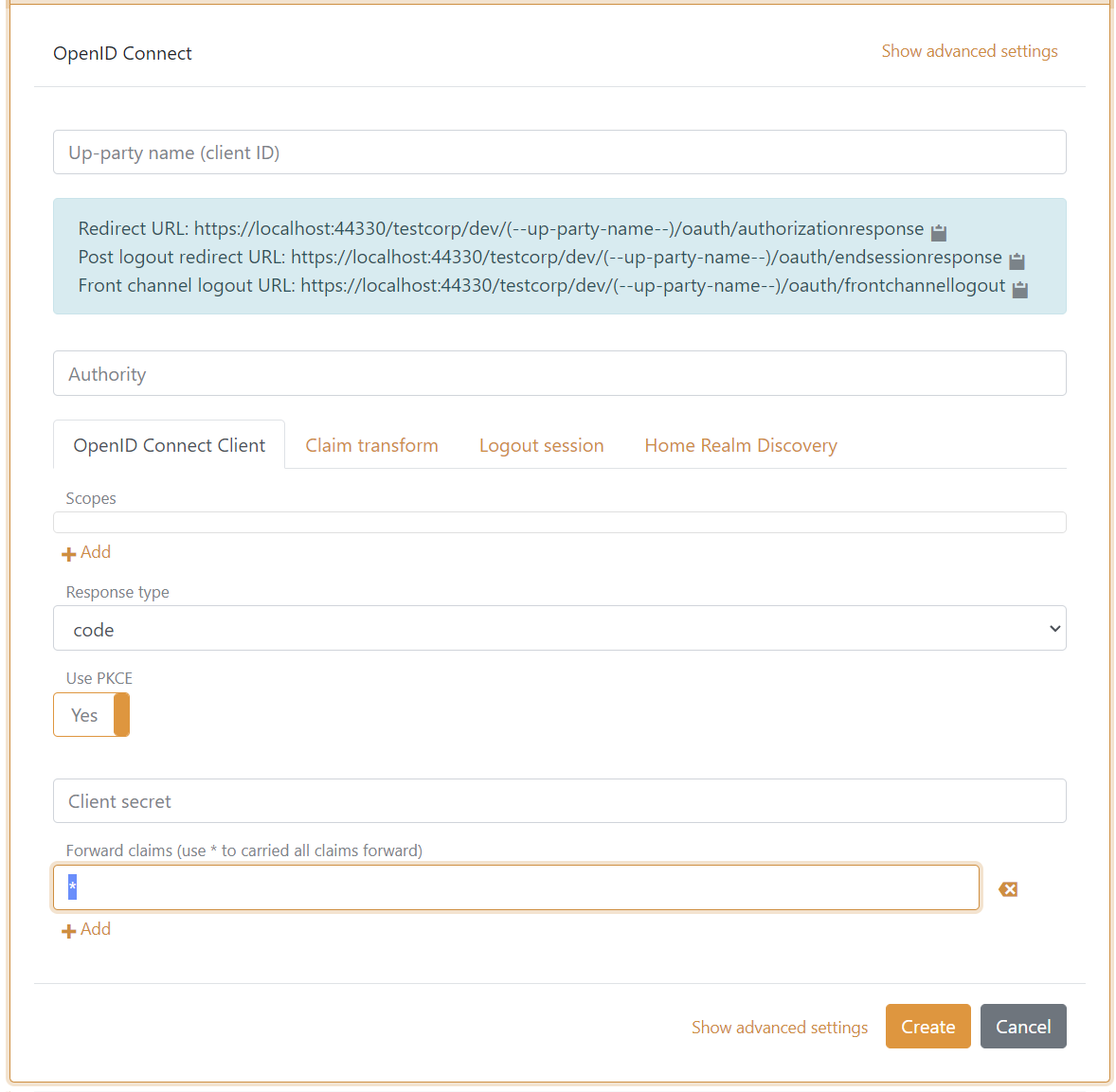

Standardmäßig soll eine Authentifizierungsmethode alle Claims an die Anwendungsregistrierung weitergeben, wenn Forward Claims ein * enthält.

Du kannst außerdem die Anwendungsregistrierung (in diesem Fall ein OpenID Connect Client) so konfigurieren, dass sie alle Claims in das für die Anwendung ausgestellte Access Token aufnimmt (nicht Standard).

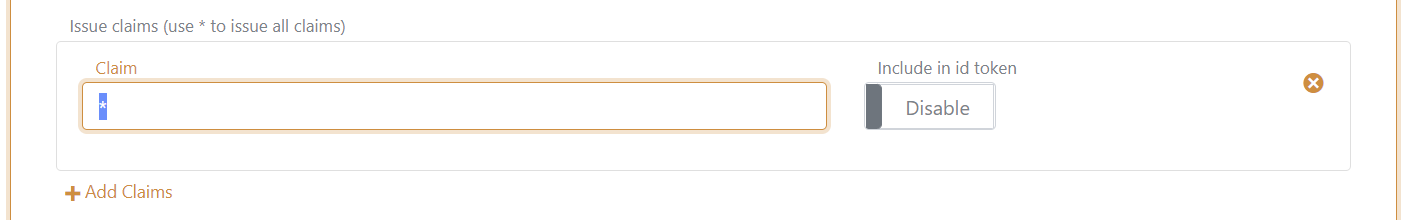

Navigiere zur Anwendungsregistrierung, klicke Show advanced und füge im Feld Issue claims ein

Du kannst außerdem die Anwendungsregistrierung (in diesem Fall ein OpenID Connect Client) so konfigurieren, dass sie alle Claims in das für die Anwendung ausgestellte Access Token aufnimmt (nicht Standard).

Navigiere zur Anwendungsregistrierung, klicke Show advanced und füge im Feld Issue claims ein * hinzu. Optional kannst du auch alle Claims im ausgestellten ID Token aufnehmen.

Ist es möglich, den Dialog "Konto auswählen" zu vermeiden?

Ja, FoxIDs unterstützt das Weiterleiten des Login Hint von einer Authentifizierungsmethode an einen externen IdP oder eine andere FoxIDs Anwendungsregistrierung. In OpenID Connect wird der Login Hint im Parameter login_hint weitergegeben.

In SAML 2.0 wird der Login Hint als NameID im Subject Element weitergegeben und akzeptiert ansonsten einen login_hint/LoginHint/username Query oder Form Parameter vom SAML Relying Party.

Warum kann ich mich nicht abmelden, wenn der Zertifikatcontainer Typ geändert wird?

Ich kann mich nicht über OIDC von einem Client abmelden, wenn ich mich anmelde und danach den Zertifikatcontainer Typ ändere.

Das Problem tritt auf, wenn der OIDC Logout ein ID Token erfordert, bevor der Logout akzeptiert wird. In diesem Fall ist das ID Token ungültig, weil sich der Container Typ und damit das Signaturzertifikat geändert hat. Lösung: Du musst den Browser schließen und neu starten.

Wie wird das Zertifikat eines externen SAML 2.0 IdP aktualisiert und kann es automatisiert werden?

FoxIDs beginnt automatisch, das neue Zertifikat zu akzeptieren, wenn der externe IdP das neue Zertifikat mindestens 24 Stunden im Voraus zur bestehenden SAML 2.0 Metadatendatei oder zum Metadaten Endpoint hinzufügt. Eine SAML 2.0 Metadatendatei kann mehrere Zertifikate enthalten. Du kannst eine Metadaten Aktualisierung erzwingen, indem du Update bei der Authentifizierungsmethode in FoxIDs anklickst.

Wenn der externe IdP eine neue SAML 2.0 Metadatendatei erstellt oder nur das Zertifikat übergibt, gibt es nur den manuellen Weg.

Wem gehören die Sicherheitskomponenten, die zum Aufbau von FoxIDs verwendet werden?

FoxIDs wurde mit Sicherheitskomponenten von FoxIDs ApS erstellt und der Quellcode ist veröffentlicht.

- SAML 2.0 wird mit der Komponente ITfoxtec.Identity.Saml2 (docs) implementiert

- OAuth 2.0 und OpenID Connect werden mit der Komponente ITfoxtec.Identity implementiert

- OpenID Connect im Control Client wird mit der Komponente ITfoxtec.Identity.BlazorWebAssembly.OpenidConnect implementiert.

FoxIDs war früher als ITfoxtec bekannt.

Wird die Übereinstimmung von Issuer und Authority unterstützt?

Der Standard OpenID Connect Discovery 1.0 legt fest:

Der zurückgegebene Issuer Wert MUSS identisch mit der Issuer URL sein, die als Präfix für /.well-known/openid-configuration verwendet wurde, um die Konfigurationsinformationen abzurufen.

Dieser Teil der Spezifikation ist jedoch als problematisch bekannt, da er den OpenID Provider zwingt, separate Issuer für Clients und Ressourcen bereitzustellen, um spezifisches OIDC Discovery für Clients und Ressourcen zu ermöglichen. Standardmäßig stellt FoxIDs daher pro Environment einen Issuer bereit.

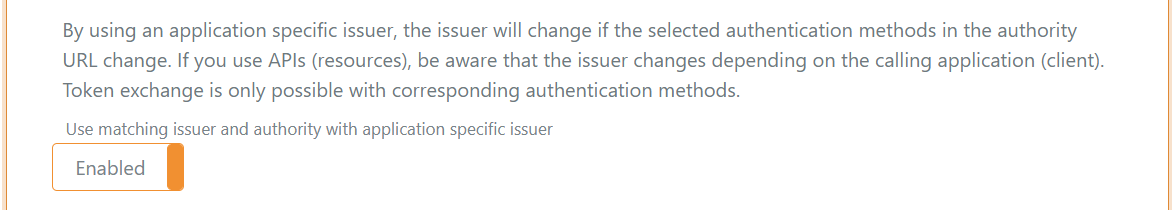

Du kannst Matching Issuer und Authority für OpenID Connect und OAuth 2.0 Anwendungen aktivieren.

- Finde und öffne die Anwendungsregistrierung

- Wähle Show advanced

- Aktiviere Use matching issuer and authority with application specific issuer

Durch die Verwendung eines anwendungsspezifischen Issuer ändert sich der Issuer, wenn sich die ausgewählten Authentifizierungsmethoden in der Authority URL ändern. Wenn du APIs (Ressourcen) verwendest, beachte, dass sich der Issuer je nach aufrufender Anwendung (Client) ändert. Token exchange ist nur mit entsprechenden Authentifizierungsmethoden möglich.

Wie kann ich alle Benutzer in einem Environment löschen?

Du kannst Benutzer in einem Environment mit dem SeedTool löschen, das das Entfernen von Benutzern in größeren Mengen ermöglicht. Alternativ löscht das Löschen des Environments auch dessen Benutzer.

Wie kann ich ein Environment löschen?

Um ein Environment zu löschen, gehe zur Registerkarte Settings im Environment und dann zur Registerkarte Environment. Scrolle nach unten und klicke Delete environment.

Warum kann ich beim Self-Hosting keine neuen Tenants erstellen?

Wenn du FoxIDs selbst hostest und nur bestehende Tenants öffnen kannst, setze MainTenantSeedEnabled = false in der FoxIDs Control Datei appsettings.json.

Wenn MainTenantSeedEnabled auf true steht, geht FoxIDs Control davon aus, dass der main Tenant automatisch angelegt wird, und blendet die Option zum Erstellen eines neuen Tenants aus. Starte FoxIDs Control nach der Änderung neu, dann kannst du Tenants selbst erstellen.

Warum ändert sich meine benutzerdefinierte Domain nicht im Master Environment?

Das ist erwartet. Im Master Environment wird die benutzerdefinierte Domain nicht verwendet. Die benutzerdefinierte Domain wird in allen anderen Environments wirksam (zum Beispiel dev, test und prod). Wechsle in ein Nicht Master Environment, um deine benutzerdefinierte Domain anzuwenden.