OpenID Connect Authentifizierungsmethode

FoxIDs OpenID Connect Authentifizierungsmethode, die einem externen OpenID Provider (OP) / Identity Provider (IdP) vertraut.

Es ist möglich, mehrere OpenID Connect Authentifizierungsmethoden zu konfigurieren, die dann von Anwendungsregistrierungen ausgewählt werden können.

Anleitungen:

- Verbinde IdentityServer

- Verbinde Microsoft Entra ID

- Verbinde Azure AD B2C

- Verbinde Amazon Cognito

- Verbinde Google

- Verbinde Facebook

- Verbinde Signicat

- Verbinde Nets eID Broker

Es wird empfohlen, den OpenID Connect Authorization Code Flow mit PKCE zu verwenden, da er als sicher gilt.

FoxIDs Umgebungen verbinden

- Environment Link für Umgebungen im selben Tenant.

- OpenID Connect für Umgebungen im selben oder in unterschiedlichen Tenants.

Configuration

So konfigurieren Sie einen externen OpenID Provider (OP) als Authority.

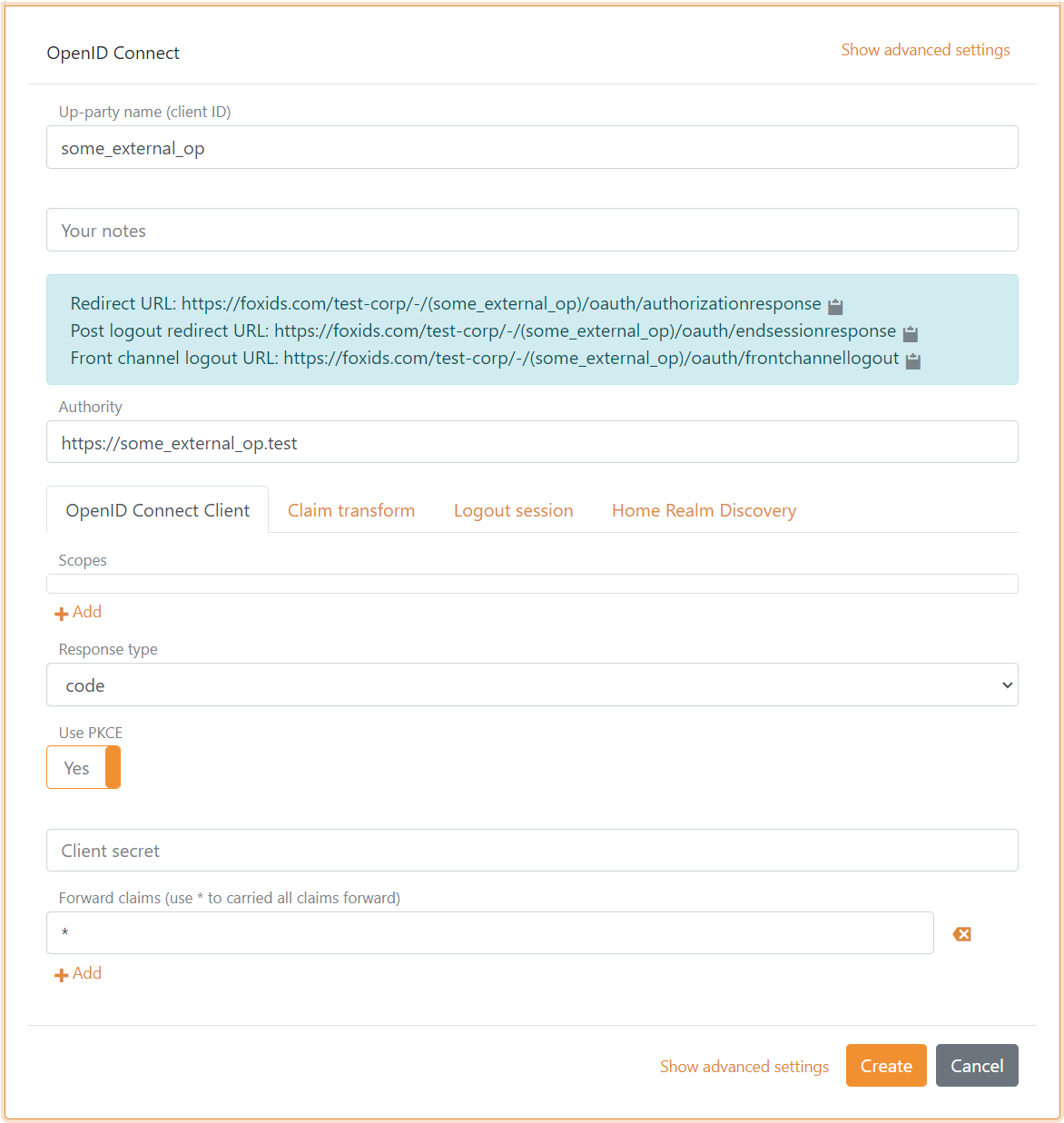

Der folgende Screenshot zeigt die grundlegende FoxIDs OpenID Connect Authentifizierungsmethode Konfiguration im FoxIDs Control Client.

Weitere Konfigurationsoptionen werden durch Klick auf

Show advancedverfügbar.

FoxIDs ruft den OpenID Configuration Endpoint (.well-known/openid-configuration) beim Erstellen automatisch auf. Sie können die hinzugefügte Konfiguration sehen, wenn Sie die Authentifizierungsmethode erneut öffnen.

FoxIDs liest zukünftige Updates automatisch. Wenn der Endpoint für einen Zeitraum nicht verfügbar ist, stoppt FoxIDs den automatischen Update-Prozess. Er kann durch ein Update der Authentifizierungsmethode im FoxIDs Control Client oder der API neu gestartet werden.

FoxIDs Control Client unterstützt nur das Erstellen automatisch aktualisierter Authentifizierungsmethoden über den OpenID Configuration Endpoint. Die FoxIDs Control API unterstützt sowohl automatisch als auch manuell aktualisierte Authentifizierungsmethoden. Im manuellen Modus können Sie alle Werte angeben; der OpenID Configuration Endpoint (

.well-known/openid-configuration) wird nicht aufgerufen.

Standardmäßig ist die Authentifizierungsmethode für Authorization Code Flow konfiguriert, um PKCE zu verwenden und Claims aus dem externen Access Token zu lesen. Diese Einstellungen können geändert werden.

Die Default Client Authentication Method ist client secret post und kann auf client secret basic oder private key JWT geändert werden. Client Authentication Method none wird mit PKCE unterstützt.

Die Scopes, die die FoxIDs Authentifizierungsmethode in der Anfrage an den externen OP senden soll, können konfiguriert werden, z. B. profile oder email.

Die Authentifizierungsmethode leitet nur Default Claims und Claims aus der Liste Forward claims an die Anwendungsregistrierungen weiter. Alle Claims werden weitergeleitet, wenn Sie * (Standard) zur Liste Forward claims hinzufügen.

Default übertragene Claims sind sub, sid, acr und amr.

Sie können Claims ändern und Claim Tasks mit claim transforms und claim tasks durchführen.

FoxIDs verwendet standardmäßig das Klammer-Verbindungsmuster .../(auth-method)/.... Wenn dies vom externen OP nicht unterstützt wird (z. B. Microsoft Entra ID), kann das Muster auf das Tilde-Verbindungsmuster .../~auth-method~/... oder das Punkt-Verbindungsmuster .../.auth-method./... geändert werden.

Bei Bedarf kann eine benutzerdefinierte Client ID konfiguriert werden, andernfalls wird der Name der Authentifizierungsmethode als Client ID verwendet.

Optional kann der Issuer geändert werden, ansonsten wird er aus dem OpenID Configuration Endpoint gelesen. Außerdem können mehrere Issuer konfiguriert werden, um Tokens von mehreren Issuern zu vertrauen, die mit demselben Schlüssel signiert sind (oft mit Microsoft Entra ID verwendet).