Mit Nets eID Broker über OpenID Connect verbinden

FoxIDs kann mit Nets eID Broker über OpenID Connect verbunden werden und damit Endbenutzer mit MitID und anderen von Nets eID Broker unterstützten Anmeldedaten authentifizieren.

So konfigurieren Sie Nets eID Broker in

- Testumgebung mit Nets eID Broker test

- Produktionsumgebung mit Nets eID Broker admin portal

Es ist möglich, die CPR Nummer nur einmal anzufordern beim ersten Login und nicht bei späteren Logins.

Sie können den Nets eID Broker test Login mit dem online web app sample (sample docs) testen, indem Sie

Log inund anschließendNets eID Broker TESTanklicken. Sehen Sie sich die Nets eID Broker sample Konfiguration in FoxIDs Control an: https://control.foxids.com/test-corp Erhalten Sie read Zugriff mit dem Benutzerreader@foxids.comund dem PasswortgEh#V6kSwund wählen Sie anschließend dieProductionUmgebung und die RegisterkarteAuthentication.

Nets eID Broker test als OpenID Provider (OP) konfigurieren

Dieser Leitfaden beschreibt, wie Sie eine FoxIDs Authentifizierungsmethode mit dem Nets eID Broker test in der Testumgebung verbinden. Alle redirect URIs werden akzeptiert und daher können alle clients ohne vorherige Registrierung verbinden.

Diese Verbindung verwendet OpenID Connect Authorization Code flow mit PKCE, was der empfohlene OpenID Connect flow ist.

Erstellen Sie eine OpenID Connect Authentifizierungsmethode in FoxIDs Control Client

- Fügen Sie Name hinzu

- Fügen Sie die Nets eID Broker test authority

https://pp.netseidbroker.dk/opim Feld Authority hinzu - Fügen Sie in der Scopes Liste

mitidhinzu, um MitID zu verwenden und optionalssnscope, um die CPR Nummer anzufordern (siehe CPR Nummer nur einmal anfordern) - Wählen Sie Show advanced

- Optional fügen Sie einen Additionally parameter mit dem Namen

idp_valuesund z.B. dem Wertmitidhinzu, um den MitID IdP zu zeigen, oder z.B. dem Wertmitid_erhverv, um den MitID Erhverv IdP zu zeigen. - Fügen Sie den Nets eID Broker test secret

rnlguc7CM/wmGSti4KCgCkWBQnfslYr0lMDZeIFsCJweROTROy2ajEigEaPQFl76Py6AVWnhYofl/0oiSAgdtg==im Feld Client secret hinzu - Fügen Sie die Nets eID Broker test client id

0a775a87-878c-4b83-abe3-ee29c720c3e7im Feld Optional customer SP client ID hinzu - Wählen Sie Read claims from the UserInfo Endpoint instead of the access token or ID token

- Klicken Sie Create

Das war's.

Die neue Authentifizierungsmethode kann nun als zulässige Authentifizierungsmethode in einer Applikationsregistrierung ausgewählt werden. Die Applikation kann die claims aus der Authentifizierungsmethode lesen. Optional können Sie ein

*in der Applikationsregistrierung Issue claims Liste hinzufügen, um alle claims auszugeben. Oder definieren Sie ein scope zur Ausgabe von claims.

Nets eID Broker als OpenID Provider (OP) konfigurieren

Dieser Leitfaden beschreibt, wie Sie eine FoxIDs Authentifizierungsmethode mit dem Nets eID Broker in der Produktionsumgebung verbinden.

Sie erhalten Zugriff auf das Nets eID Broker admin portal durch Nets. Die Nets eID Broker Dokumentation.

Diese Verbindung verwendet OpenID Connect Authorization Code flow mit PKCE, was der empfohlene OpenID Connect flow ist.

1 - Beginnen Sie mit der Erstellung eines API client im Nets eID Broker admin portal

- Gehen Sie zu Services & Clients

- Wählen Sie den Service Provider

- Erstellen oder wählen Sie einen Service

- Klicken Sie Add new client

- Fügen Sie einen Client name hinzu

- Wählen Sie Web

- Klicken Sie Create

- Kopieren Sie die Client ID

- Klicken Sie Create new Client Secret

- Wählen Sie Based on password

- Fügen Sie einen Namen für das neue client secret hinzu

- Klicken Sie Generate on server

- Kopieren Sie das Secret

- Klicken Sie die IDP Registerkarte

- Wählen Sie MitID und klicken Sie

Add to pre-selected login options, optional wählen Sie weitere - Klicken Sie die Advanced Registerkarte

- Setzen Sie PKCE auf Active

2 - Erstellen Sie dann eine OpenID Connect Authentifizierungsmethode in FoxIDs Control Client

- Fügen Sie Name hinzu

- Fügen Sie die Nets eID Broker authority

https://netseidbroker.dk/opim Feld Authority hinzu - Kopieren Sie die beiden URLs:

Redirect URLundPost logout redirect URL - Fügen Sie in der Scopes Liste

mitidhinzu, um MitID zu verwenden und optionalssnscope, um die CPR Nummer anzufordern (siehe CPR Nummer nur einmal anfordern) - Wählen Sie Show advanced

- Optional fügen Sie einen Additionally parameter mit dem Namen

idp_valuesund z.B. dem Wertmitidhinzu, um den MitID IdP zu zeigen, oder z.B. dem Wertmitid_erhverv, um den MitID Erhverv IdP zu zeigen. - Fügen Sie den Nets eID Broker secret im Feld Client secret hinzu

- Fügen Sie die Nets eID Broker client id im Feld Optional customer SP client ID hinzu

- Wählen Sie Read claims from the UserInfo Endpoint instead of the access token or ID token

- Klicken Sie Create

3 - Gehen Sie zurück zum Nets eID Broker admin portal

- Klicken Sie die Endpoints Registerkarte

- Fügen Sie die beiden URLs aus dem FoxIDs Authentifizierungsmethoden client:

Redirect URLundPost logout redirect URLin die FelderLogin redirectsundLogout redirectsein.

Das war's.

Die neue Authentifizierungsmethode kann nun als zulässige Authentifizierungsmethode in einer Applikationsregistrierung ausgewählt werden. Die Applikation kann die claims aus der Authentifizierungsmethode lesen. Optional können Sie ein

*in der Applikationsregistrierung Issue claims Liste hinzufügen, um alle claims auszugeben. Oder definieren Sie ein scope zur Ausgabe von claims.

CPR Nummer nur einmal anfordern

Es ist möglich, dass FoxIDs die CPR Nummer des Benutzers in externen Benutzern speichert. Dann werden die Benutzer nur beim ersten Login nach CPR gefragt.

Um dies zu erreichen, konfigurieren wir die Nets eID Broker Authentifizierungsmethode so, dass sie ohne CPR Anfrage einloggt und erstellen ein Profil, das CPR anfordert.

Beim ersten Login initiiert FoxIDs anschließend eine Authentifizierung mit dem Profil, um die CPR Nummer zu erhalten, und speichert die Relation von sub zur CPR Nummer als claim auf einem externen Benutzer.

In der Nets eID Broker Authentifizierungsmethode.

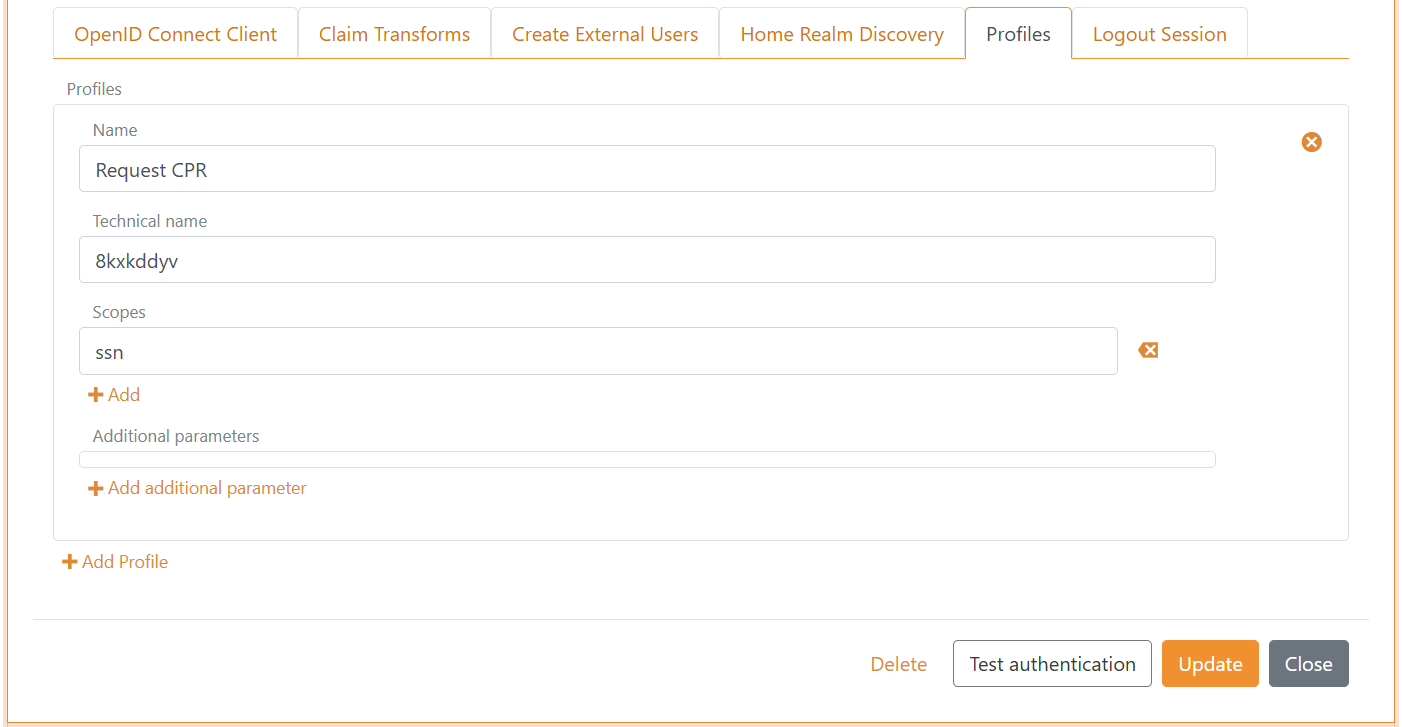

A) Erstellen Sie zuerst ein Profil

- Nehmen Sie nur

mitidscope in der Scopes Liste auf - Wählen Sie Show advanced

- Wählen Sie die Registerkarte Profiles

- Klicken Sie Add Profile

- Fügen Sie Name z.B.

Request CPRhinzu - Fügen Sie

ssnin der Scopes Liste hinzu - Klicken Sie Update - Wichtig bevor Sie fortfahren!

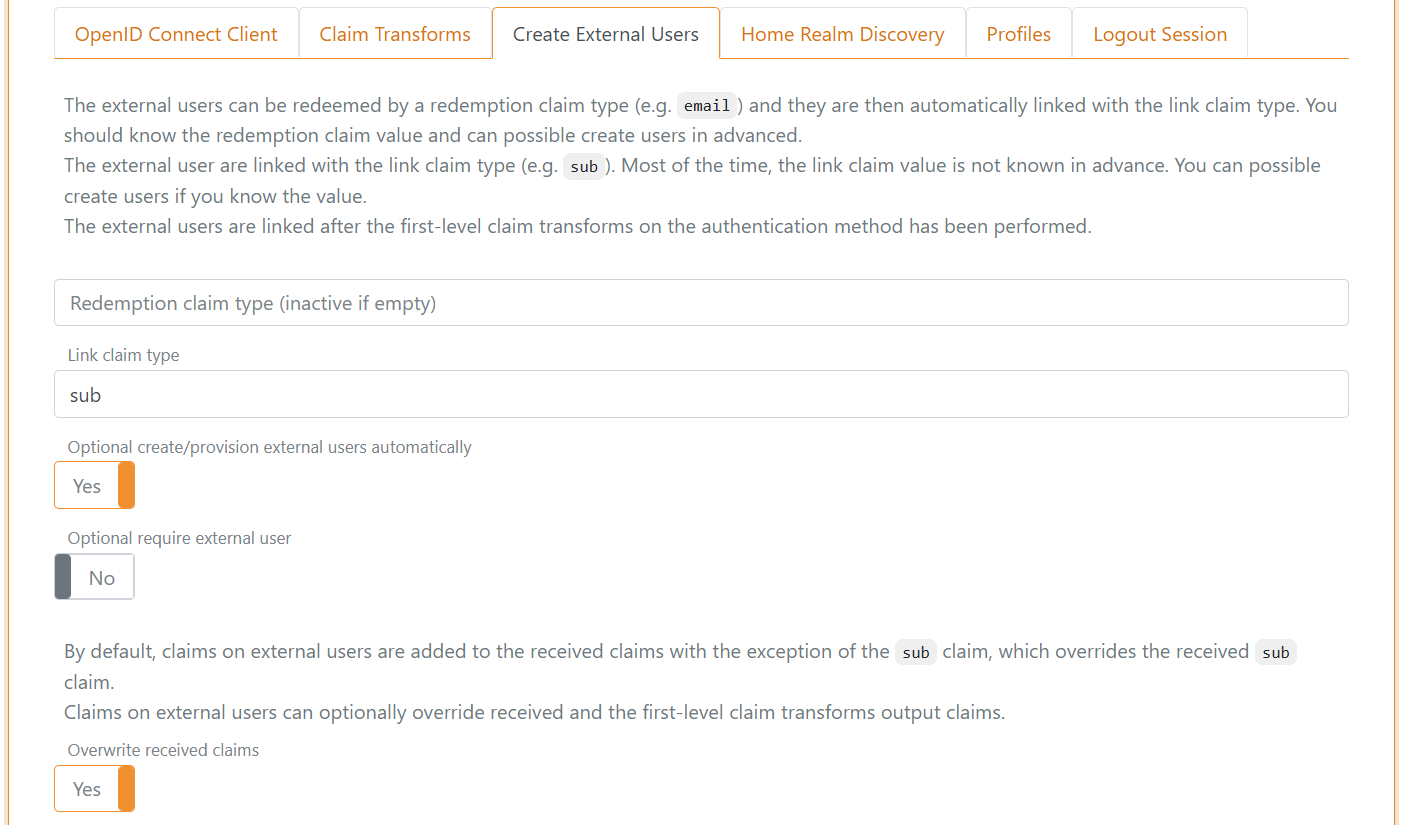

b) Beginnen Sie dann externe Benutzer zu erstellen

- Wählen Sie die Registerkarte Create External Users

- Fügen Sie

subin das Feld Link claim type hinzu - Wählen Sie Yes bei Optional create/provision external users automatically

- Wählen Sie Yes bei Overwrite received claims

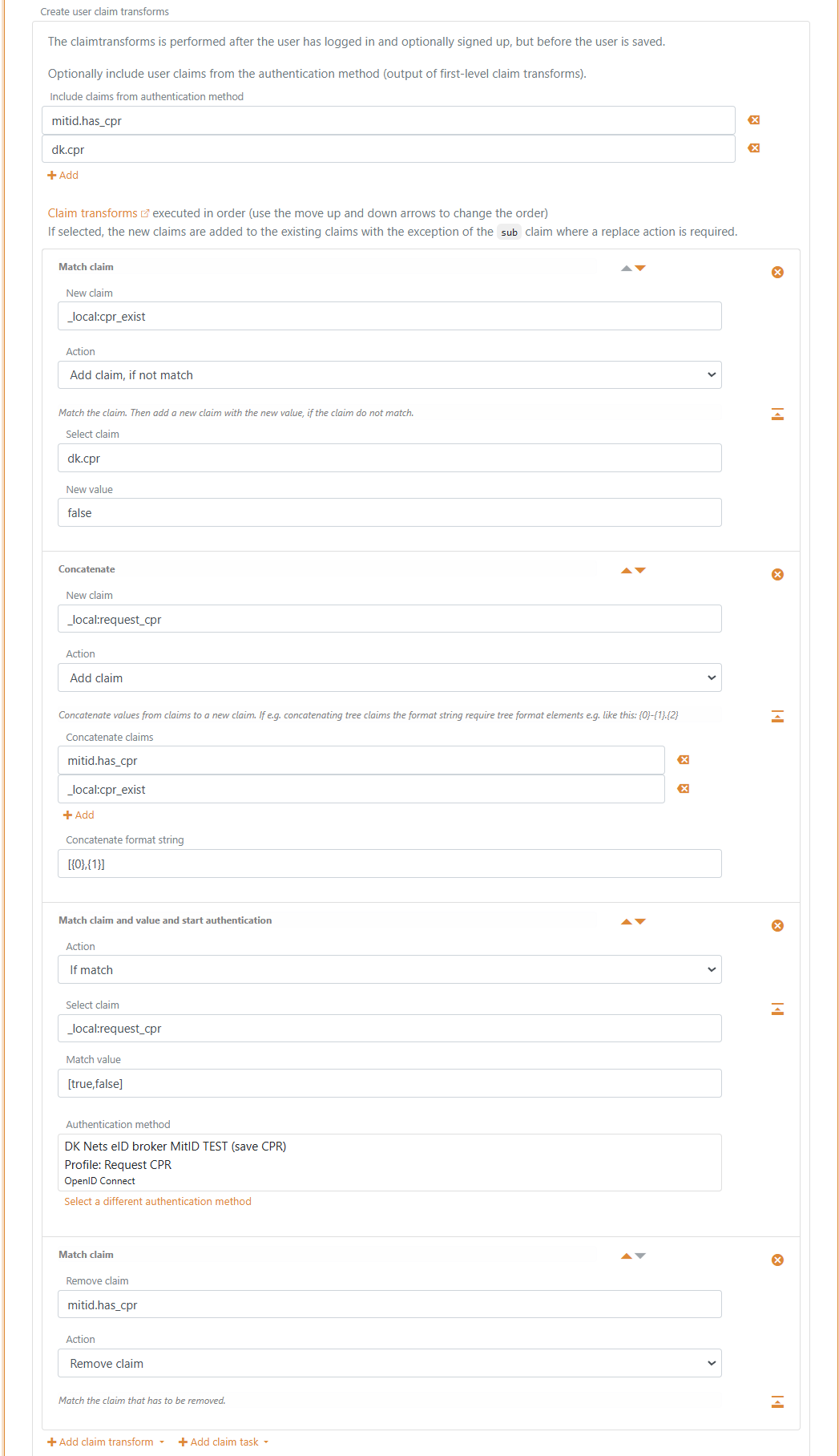

c) Claims transforms einrichten

- Im Abschnitt Create user claim transforms auf der Registerkarte Create External Users

- Fügen Sie die claims

mitid.has_cprunddk.cprin Include claims from authentication method hinzu - Klicken Sie Add claim transform und klicken Sie Match claim

- In der claim transformation

- Fügen Sie

_local:cpr_existim Feld New claim hinzu - Wählen Sie Add claim, if not match in Action

- Fügen Sie

dk.cprim Feld Select claim hinzu - Fügen Sie

falseim Feld New value hinzu

- Klicken Sie Add claim transform und klicken Sie Concatenate

- In der claim transformation

- Fügen Sie

_local:request_cprim Feld New claim hinzu - Wählen Sie Add claim in Action

- Fügen Sie

mitid.has_cprund_local:cpr_existin die Liste Concatenate claims hinzu - Fügen Sie

[{0},{1}]im Feld Concatenate format string hinzu

- Klicken Sie Add claim task und klicken Sie Match claim and value and start authentication

- In der claim transformation

- Wählen Sie If match in Action

- Fügen Sie

_local:request_cprim Feld Select claim hinzu - Fügen Sie

[true,false]im Feld Match value hinzu - Wählen Sie das

Request CPRProfil dieser Authentifizierungsmethode bei Authentication method

- Klicken Sie Add claim transform und klicken Sie Match claim

- In der claim transformation

- Wählen Sie Remove claim in Action

- Fügen Sie

mitid.has_cprim Feld Remove claim hinzu

- Klicken Sie Update

Scope und claims

Optional können Sie in der Applikationsregistrierung einen scope mit Nets eID Broker claims als Voluntary claims erstellen. Der scope kann dann von einem OpenID Connect client oder einer anderen FoxIDs Authentifizierungsmethode verwendet werden, die als OpenID Connect client fungiert.

Der Name des scope kann z.B. nets_eid_broker sein

Die am häufigsten verwendeten Nets eID Broker claims:

idpidp_identity_idloamitid.uuidmitid.has_cprdk.cprmitid.agemitid.date_of_birthmitid.identity_namemitid.transaction_id