Koble til Nets eID Broker med OpenID Connect

FoxIDs kan kobles til Nets eID Broker med OpenID Connect og dermed autentisere sluttbrukere med MitID og andre legitimasjoner støttet av Nets eID Broker.

Hvordan konfigurere Nets eID Broker i

- testmiljø med Nets eID Broker test

- produksjonsmiljø med Nets eID Broker admin portal

Det er mulig å kun be om CPR nummer én gang ved første innlogging og ikke ved senere innlogginger.

Du kan teste Nets eID Broker test innlogging med online web app sample (sample docs) ved å klikke

Log inog deretterNets eID Broker TEST. Se Nets eID Broker sample konfigurasjonen i FoxIDs Control: https://control.foxids.com/test-corp Få read tilgang med brukerenreader@foxids.comog passordgEh#V6kSwog velg deretterProductionmiljøet og fanenAuthentication.

Konfigurer Nets eID Broker test som OpenID Provider (OP)

Denne guiden beskriver hvordan du kobler en FoxIDs autentiseringsmetode til Nets eID Broker test i testmiljøet. Alle redirect URI-er aksepteres og dermed kan alle klienter koble til uten forhåndsregistrering.

Denne forbindelsen bruker OpenID Connect Authorization Code flow med PKCE, som er det anbefalte OpenID Connect flowet.

Opprett en OpenID Connect autentiseringsmetode i FoxIDs Control Client

- Legg til Name

- Legg til Nets eID Broker test authority

https://pp.netseidbroker.dk/opi Authority feltet - I Scopes listen legg til

mitidfor å bruke MitID og eventueltssnscope for å be om CPR nummer (vurder be om CPR nummer kun en gang) - Velg Show advanced

- Legg eventuelt til en Additionally parameter med navnet

idp_valuesog f.eks. verdienmitidfor å vise MitID IdP eller f.eks. verdienmitid_erhvervfor å vise MitID Erhverv IdP. - Legg til Nets eID Broker test secret

rnlguc7CM/wmGSti4KCgCkWBQnfslYr0lMDZeIFsCJweROTROy2ajEigEaPQFl76Py6AVWnhYofl/0oiSAgdtg==i Client secret feltet - Legg til Nets eID Broker test client id

0a775a87-878c-4b83-abe3-ee29c720c3e7i Optional customer SP client ID feltet - Velg Read claims from the UserInfo Endpoint instead of the access token or ID token

- Klikk Create

Det var det.

Den nye autentiseringsmetoden kan nå velges som en tillatt autentiseringsmetode i en applikasjonsregistrering. Applikasjonen kan lese claims fra autentiseringsmetoden. Du kan eventuelt legge til en

*i applikasjonsregistreringen Issue claims listen for å utstede alle claims til applikasjonen. Eller definere et scope for å utstede claims.

Konfigurer Nets eID Broker som OpenID Provider (OP)

Denne guiden beskriver hvordan du kobler en FoxIDs autentiseringsmetode til Nets eID Broker i produksjonsmiljøet.

Du får tilgang til Nets eID Broker admin portal av Nets. Nets eID Broker dokumentasjonen.

Denne forbindelsen bruker OpenID Connect Authorization Code flow med PKCE, som er det anbefalte OpenID Connect flowet.

1 - Start med å opprette en API client i Nets eID Broker admin portal

- Gå til Services & Clients

- Velg Service Provider

- Opprett eller velg en Service

- Klikk Add new client

- Legg til et Client name

- Velg Web

- Klikk Create

- Kopier Client ID

- Klikk Create new Client Secret

- Velg Based on password

- Legg til et navn for den nye client secret

- Klikk Generate on server

- Kopier Secret

- Klikk IDP fanen

- Velg MitID og klikk

Add to pre-selected login options, eventuelt velg andre - Klikk Advanced fanen

- Sett PKCE til Active

2 - Opprett deretter en OpenID Connect autentiseringsmetode i FoxIDs Control Client

- Legg til Name

- Legg til Nets eID Broker authority

https://netseidbroker.dk/opi Authority feltet - Kopier de to URL-ene:

Redirect URLogPost logout redirect URL - I Scopes listen legg til

mitidfor å bruke MitID og eventueltssnscope for å be om CPR nummer (vurder be om CPR nummer kun en gang) - Velg Show advanced

- Legg eventuelt til en Additionally parameter med navnet

idp_valuesog f.eks. verdienmitidfor å vise MitID IdP eller f.eks. verdienmitid_erhvervfor å vise MitID Erhverv IdP. - Legg til Nets eID Broker secret i Client secret feltet

- Legg til Nets eID Broker client id i Optional customer SP client ID feltet

- Velg Read claims from the UserInfo Endpoint instead of the access token or ID token

- Klikk Create

3 - Gå tilbake til Nets eID Broker admin portal

- Klikk Endpoints fanen

- Legg til de to URL-ene fra FoxIDs autentiseringsmetode klienten:

Redirect URLogPost logout redirect URLi felteneLogin redirectsogLogout redirects.

Det var det.

Den nye autentiseringsmetoden kan nå velges som en tillatt autentiseringsmetode i en applikasjonsregistrering. Applikasjonen kan lese claims fra autentiseringsmetoden. Du kan eventuelt legge til en

*i applikasjonsregistreringen Issue claims listen for å utstede alle claims til applikasjonen. Eller definere et scope for å utstede claims.

Be om CPR nummer kun en gang

Det er mulig å la FoxIDs lagre brukerens CPR nummer på eksterne brukere. Da blir brukerne bare bedt om CPR første gang de logger inn.

For å få dette til å skje konfigurerer vi Nets eID Broker autentiseringsmetoden til å logge inn uten å be om CPR nummer og oppretter en profil som ber om CPR nummer.

Ved første innlogging initierer FoxIDs deretter autentisering med profilen for å få CPR nummeret og lagrer brukerens sub til CPR nummer relasjon i en claim på en ekstern bruker.

I Nets eID Broker autentiseringsmetoden.

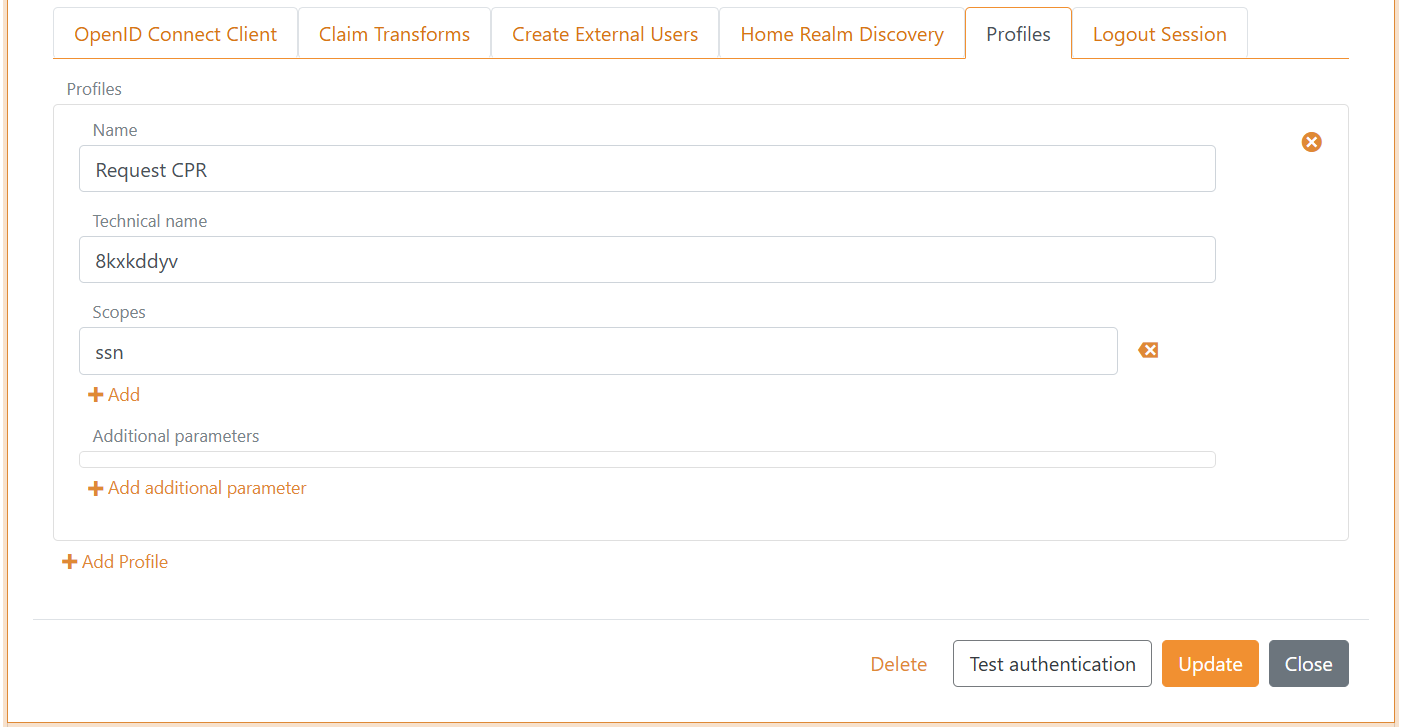

A) Opprett først en profil

- Inkluder kun

mitidscope i Scopes listen - Velg Show advanced

- Velg fanen Profiles

- Klikk Add Profile

- Legg til Name f.eks.

Request CPR - Legg til

ssni Scopes listen - Klikk Update - Viktig før du fortsetter!

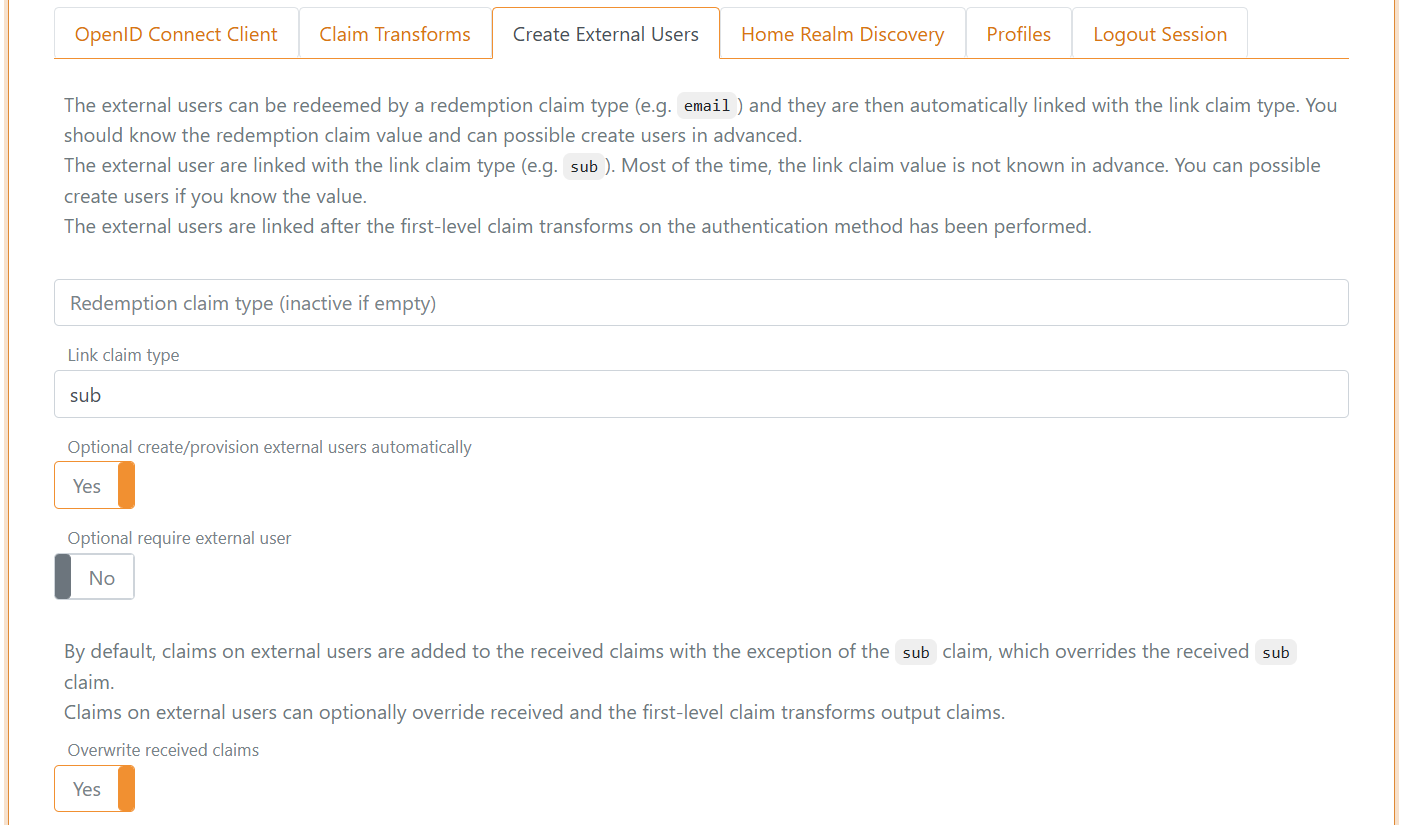

b) Begynn deretter å opprette eksterne brukere

- Velg fanen Create External Users

- Legg til

subi Link claim type feltet - Velg Yes i Optional create/provision external users automatically

- Velg Yes i Overwrite received claims

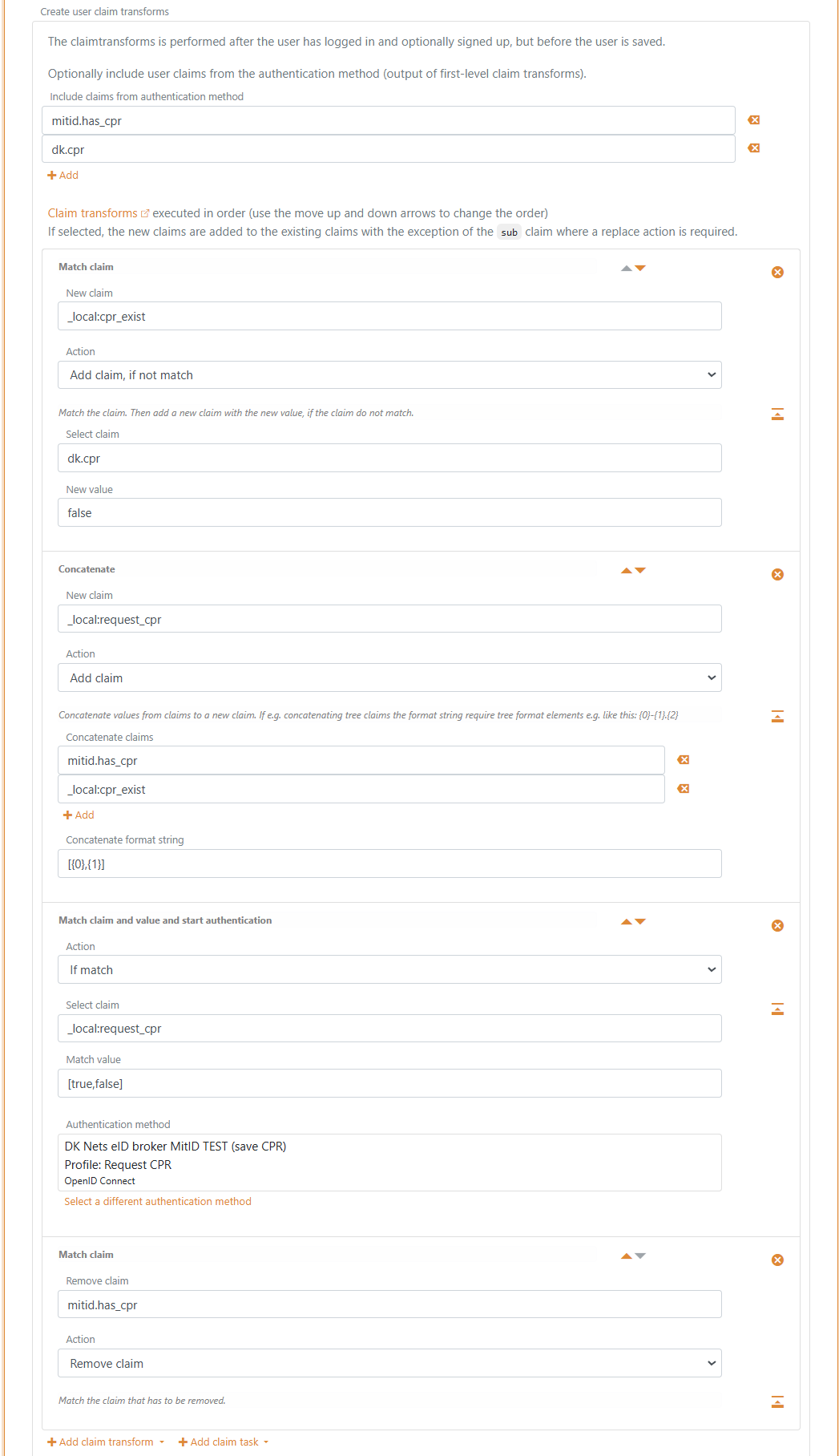

c) Sett opp claim transforms

- I Create user claim transforms seksjonen på Create External Users fanen

- Legg til claims

mitid.has_cprogdk.cpri Include claims from authentication method - Klikk Add claim transform og klikk Match claim

- I claim transformation

- Legg til

_local:cpr_existi New claim feltet - Velg Add claim, if not match i Action

- Legg til

dk.cpri Select claim feltet - Legg til

falsei New value feltet

- Klikk Add claim transform og klikk Concatenate

- I claim transformation

- Legg til

_local:request_cpri New claim feltet - Velg Add claim i Action

- Legg til

mitid.has_cprog_local:cpr_existi Concatenate claims listen - Legg til

[{0},{1}]i Concatenate format string feltet

- Klikk Add claim task og klikk Match claim and value and start authentication

- I claim transformation

- Velg If match i Action

- Legg til

_local:request_cpri Select claim feltet - Legg til

[true,false]i Match value feltet - Velg denne autentiseringsmetodens

Request CPRprofil i Authentication method

- Klikk Add claim transform og klikk Match claim

- I claim transformation

- Velg Remove claim i Action

- Legg til

mitid.has_cpri Remove claim feltet

- Klikk Update

Scope og claims

Du kan eventuelt opprette et scope i applikasjonsregistreringen med Nets eID Broker claims som Voluntary claims. Scopet kan deretter brukes av en OpenID Connect client eller en annen FoxIDs autentiseringsmetode som fungerer som en OpenID Connect client.

Navnet på scopet kan f.eks. være nets_eid_broker

De mest brukte Nets eID Broker claims:

idpidp_identity_idloamitid.uuidmitid.has_cprdk.cprmitid.agemitid.date_of_birthmitid.identity_namemitid.transaction_id