Se connecter à Nets eID Broker avec OpenID Connect

FoxIDs peut être connecté à Nets eID Broker avec OpenID Connect et ainsi authentifier les utilisateurs finaux avec MitID et d’autres identifiants pris en charge par Nets eID Broker.

Comment configurer Nets eID Broker en

- environnement de test en utilisant Nets eID Broker test

- environnement de production en utilisant le portail d’administration Nets eID Broker

Il est possible de ne demander le numéro CPR qu’une seule fois lors de la première connexion et pas lors des connexions suivantes.

Vous pouvez tester la connexion Nets eID Broker test avec l’exemple d’application web en ligne (docs de l’exemple) en cliquant sur

Log inpuisNets eID Broker TEST. Consultez la configuration d’exemple Nets eID Broker dans FoxIDs Control : https://control.foxids.com/test-corp Obtenez l’accès en lecture avec l’utilisateurreader@foxids.comet le mot de passegEh#V6kSw, puis sélectionnez l’environnementProductionet l’ongletAuthentication.

Configurer Nets eID Broker test comme OpenID Provider (OP)

Ce guide décrit comment connecter une méthode d’authentification FoxIDs à Nets eID Broker test dans l’environnement de test. Tous les URI de redirection sont acceptés et par conséquent tous les clients peuvent se connecter sans enregistrement préalable.

Cette connexion utilise le flux OpenID Connect Authorization Code avec PKCE, qui est le flux OpenID Connect recommandé.

Créer une méthode d’authentification OpenID Connect dans FoxIDs Control Client

- Ajoutez le Name

- Ajoutez l’authority de test Nets eID Broker

https://pp.netseidbroker.dk/opdans le champ Authority - Dans la liste Scopes ajoutez

mitidpour utiliser MitID et éventuellement le scopessnpour demander le numéro CPR (considérez ne demander le CPR qu’une seule fois) - Sélectionnez Show advanced

- Ajoutez éventuellement un Additionally parameter avec le nom

idp_valueset par ex. la valeurmitidpour afficher l’IdP MitID ou par ex. la valeurmitid_erhvervpour afficher l’IdP MitID Erhverv. - Ajoutez le secret de test Nets eID Broker

rnlguc7CM/wmGSti4KCgCkWBQnfslYr0lMDZeIFsCJweROTROy2ajEigEaPQFl76Py6AVWnhYofl/0oiSAgdtg==dans le champ Client secret - Ajoutez l’ID client de test Nets eID Broker

0a775a87-878c-4b83-abe3-ee29c720c3e7dans le champ Optional customer SP client ID - Sélectionnez Read claims from the UserInfo Endpoint instead of the access token or ID token

- Cliquez sur Create

C’est tout, vous avez terminé.

La nouvelle méthode d’authentification peut maintenant être sélectionnée comme méthode d’authentification autorisée dans un enregistrement d’application. L’application peut lire les revendications de la méthode d’authentification. Vous pouvez éventuellement ajouter un

*dans la liste Issue claims de l’enregistrement d’application pour émettre toutes les revendications à votre application. Ou définir un scope pour émettre des revendications.

Configurer Nets eID Broker comme OpenID Provider (OP)

Ce guide décrit comment connecter une méthode d’authentification FoxIDs à Nets eID Broker dans l’environnement de production.

Vous recevez un accès au portail d’administration Nets eID Broker par Nets. La documentation Nets eID Broker.

Cette connexion utilise le flux OpenID Connect Authorization Code avec PKCE, qui est le flux OpenID Connect recommandé.

1 - Commencez par créer un client API dans le portail d’administration Nets eID Broker

- Accédez à Services & Clients

- Sélectionnez le Service Provider

- Créez ou sélectionnez un Service

- Cliquez sur Add new client

- Ajoutez un nom de client

- Sélectionnez Web

- Cliquez sur Create

- Copiez le Client ID

- Cliquez sur Create new Client Secret

- Sélectionnez Based on password

- Ajoutez un nom pour le nouveau client secret

- Cliquez sur Generate on server

- Copiez le Secret

- Cliquez sur l’onglet IDP

- Sélectionnez MitID et cliquez sur

Add to pre-selected login options, optionnellement sélectionnez d’autres - Cliquez sur l’onglet Advanced

- Définissez PKCE sur Active

2 - Puis créez une méthode d’authentification OpenID Connect dans FoxIDs Control Client

- Ajoutez le Name

- Ajoutez l’authority Nets eID Broker

https://netseidbroker.dk/opdans le champ Authority - Copiez les deux URL :

Redirect URLetPost logout redirect URL - Dans la liste Scopes ajoutez

mitidpour utiliser MitID et éventuellement le scopessnpour demander le numéro CPR (considérez ne demander le CPR qu’une seule fois) - Sélectionnez Show advanced

- Ajoutez éventuellement un Additionally parameter avec le nom

idp_valueset par ex. la valeurmitidpour afficher l’IdP MitID ou par ex. la valeurmitid_erhvervpour afficher l’IdP MitID Erhverv. - Ajoutez le secret Nets eID Broker dans le champ Client secret

- Ajoutez l’ID client Nets eID Broker dans le champ Optional customer SP client ID

- Sélectionnez Read claims from the UserInfo Endpoint instead of the access token or ID token

- Cliquez sur Create

3 - Revenez au portail d’administration Nets eID Broker

- Cliquez sur l’onglet Endpoints

- Ajoutez les deux URL du client de méthode d’authentification FoxIDs :

Redirect URLetPost logout redirect URLdans les champsLogin redirectsetLogout redirects.

C’est tout, vous avez terminé.

La nouvelle méthode d’authentification peut maintenant être sélectionnée comme méthode d’authentification autorisée dans un enregistrement d’application. L’application peut lire les revendications de la méthode d’authentification. Vous pouvez éventuellement ajouter un

*dans la liste Issue claims de l’enregistrement d’application pour émettre toutes les revendications à votre application. Ou définir un scope pour émettre des revendications.

Ne demander le numéro CPR qu’une seule fois

Il est possible de laisser FoxIDs enregistrer le numéro CPR de l’utilisateur dans les utilisateurs externes. Les utilisateurs ne sont alors interrogés pour leur CPR que lors de leur première connexion.

Pour cela, nous allons configurer la méthode d’authentification Nets eID Broker pour se connecter sans demander un numéro CPR et créer un profil qui demande le numéro CPR.

Lors de la première connexion, FoxIDs initie ensuite une authentification avec le profil pour obtenir le numéro CPR et enregistrer la relation sub de l’utilisateur au numéro CPR dans une revendication d’un utilisateur externe.

Dans la méthode d’authentification Nets eID Broker.

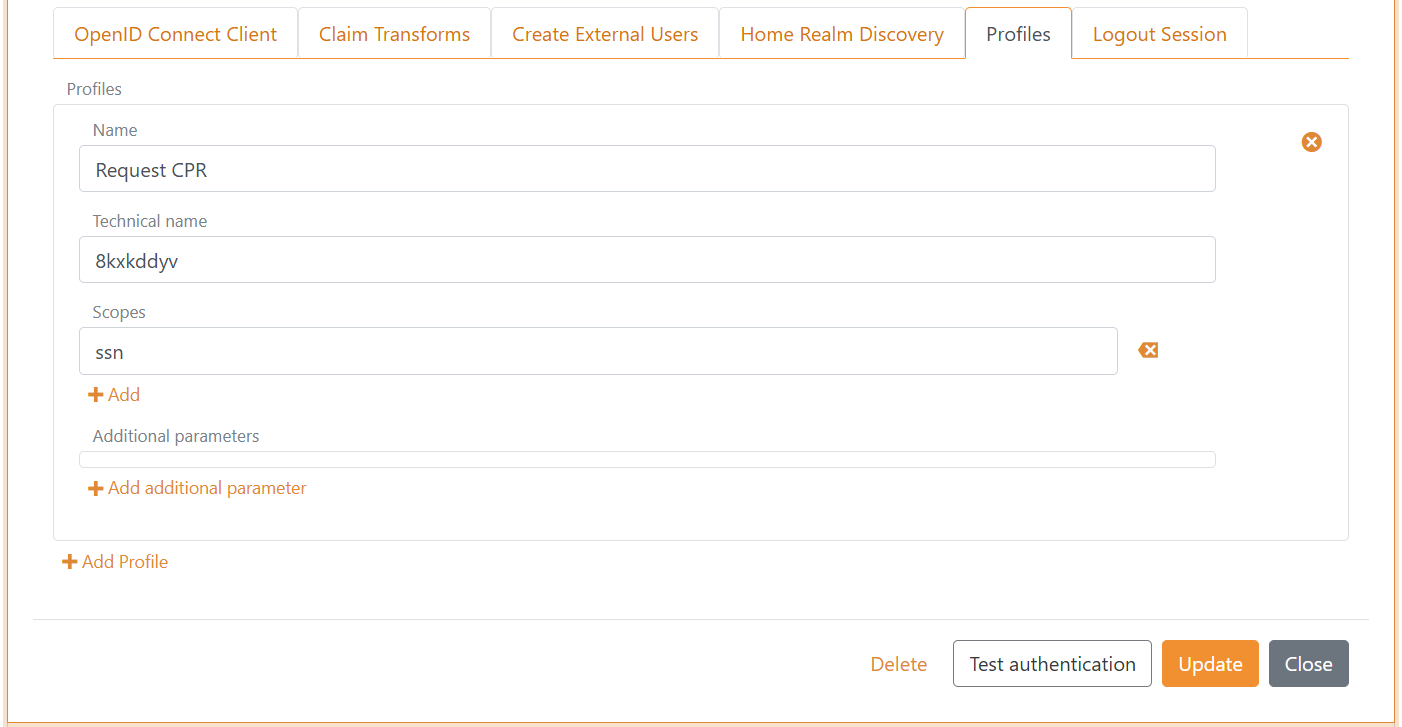

A) D’abord créer un profil

- N’incluez que le scope

mitiddans la liste Scopes - Sélectionnez Show advanced

- Sélectionnez l’onglet Profiles

- Cliquez sur Add Profile

- Ajoutez un Name par ex.,

Request CPR - Ajoutez

ssndans la liste Scopes - Cliquez sur Update - Imported before you continue!

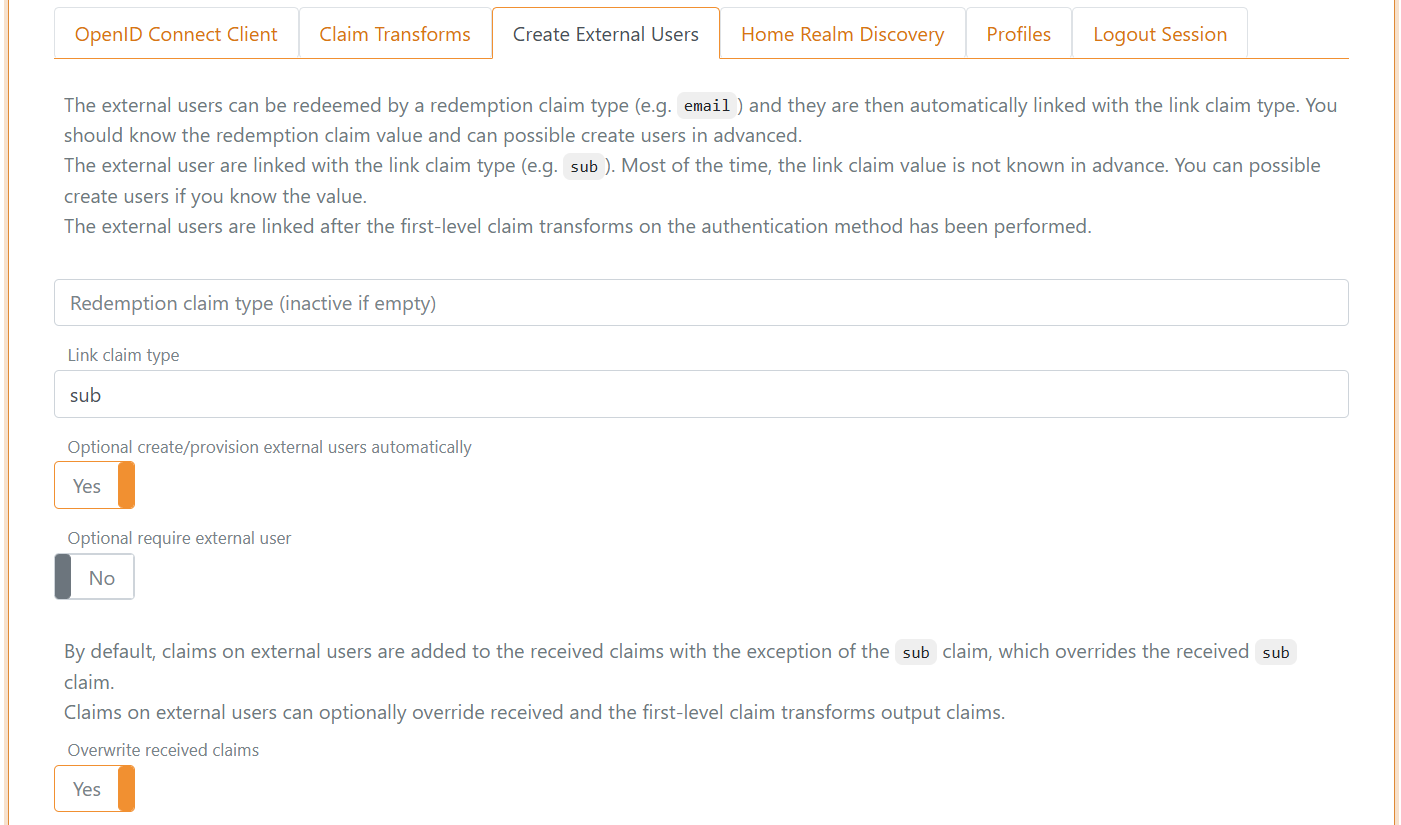

b) Puis commencez à créer des utilisateurs externes

- Sélectionnez l’onglet Create External Users

- Ajoutez

subdans le champ Link claim type - Sélectionnez Yes dans Optional create/provision external users automatically

- Sélectionnez Yes dans Overwrite received claims

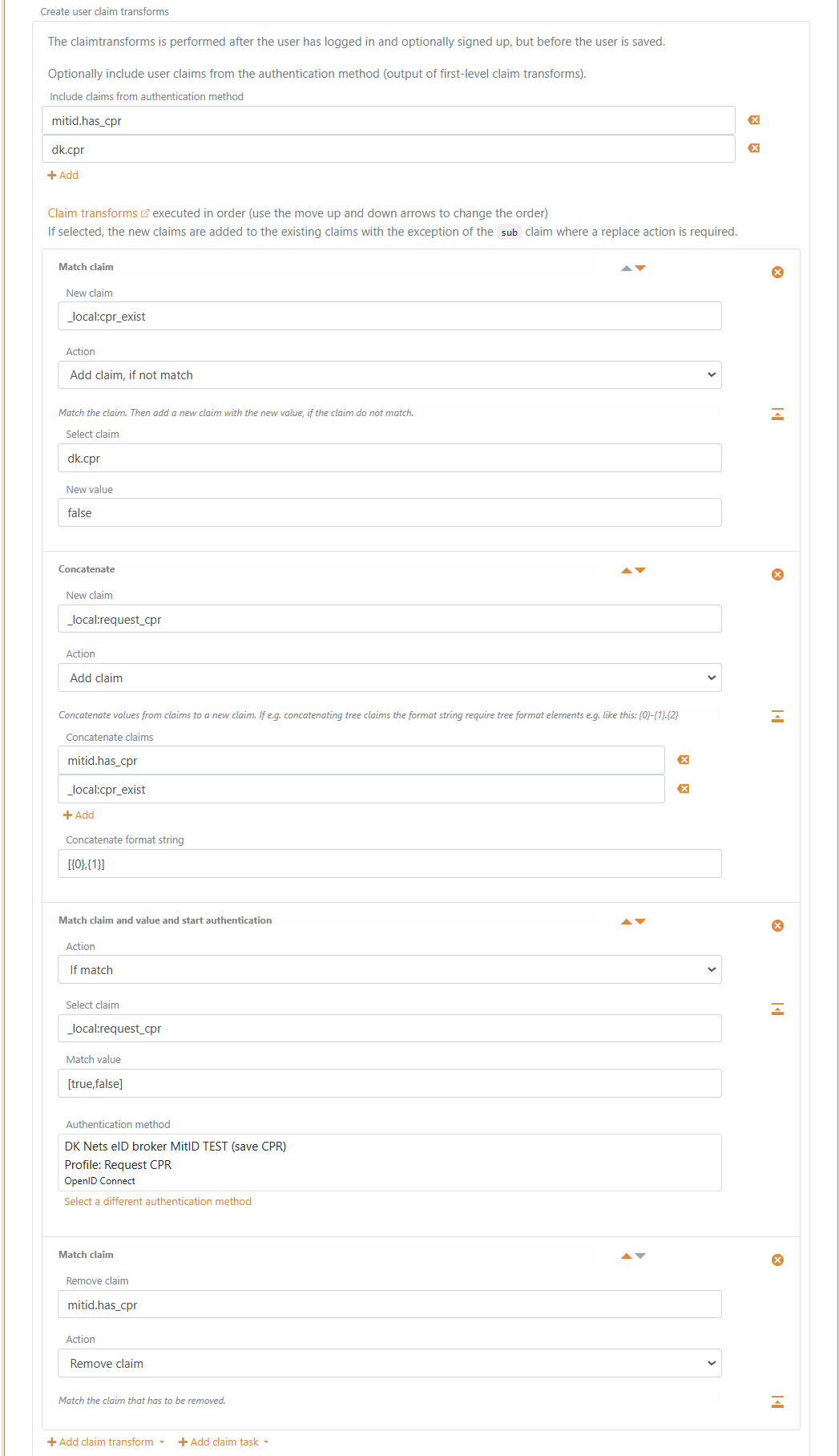

c) Configurer les transformations de revendications

- Dans la section Create user claim transforms de l’onglet Create External Users

- Ajoutez les revendications

mitid.has_cpretdk.cprdans Include claims from authentication method - Cliquez sur Add claim transform puis Match claim

- Dans la transformation de revendication

- Ajoutez

_local:cpr_existdans le champ New claim - Sélectionnez Add claim, if not match dans Action

- Ajoutez

dk.cprdans le champ Select claim - Ajoutez

falsedans le champ New value

- Cliquez sur Add claim transform puis Concatenate

- Dans la transformation de revendication

- Ajoutez

_local:request_cprdans le champ New claim - Sélectionnez Add claim dans Action

- Ajoutez

mitid.has_cpret_local:cpr_existdans la liste Concatenate claims - Ajoutez

[{0},{1}]dans le champ Concatenate format string

- Cliquez sur Add claim task puis Match claim and value and start authentication

- Dans la transformation de revendication

- Sélectionnez If match dans Action

- Ajoutez

_local:request_cprdans le champ Select claim - Ajoutez

[true,false]dans le champ Match value - Sélectionnez le profil

Request CPRde cette méthode d’authentification dans Authentication method

- Cliquez sur Add claim transform puis Match claim

- Dans la transformation de revendication

- Sélectionnez Remove claim dans Action

- Ajoutez

mitid.has_cprdans le champ Remove claim

- Cliquez sur Update

Scope and claims

Vous pouvez éventuellement créer un scope sur l’enregistrement d’application avec les revendications Nets eID Broker comme Voluntary claims. Le scope peut ensuite être utilisé par un client OpenID Connect ou par une autre méthode d’authentification FoxIDs agissant comme client OpenID Connect.

Le nom du scope peut par ex. être nets_eid_broker

Les revendications Nets eID Broker les plus utilisées :

idpidp_identity_idloamitid.uuidmitid.has_cprdk.cprmitid.agemitid.date_of_birthmitid.identity_namemitid.transaction_id