Méthode d’authentification OpenID Connect

La méthode d’authentification OpenID Connect FoxIDs fait confiance à un fournisseur OpenID (OP) / fournisseur d’identité (IdP) externe.

Il est possible de configurer plusieurs méthodes d’authentification OpenID Connect qui peuvent ensuite être sélectionnées par les enregistrements d’applications.

Guides pratiques :

- Connecter IdentityServer

- Connecter Microsoft Entra ID

- Connecter Azure AD B2C

- Connecter Amazon Cognito

- Connecter Google

- Connecter Facebook

- Connecter Signicat

- Connecter Nets eID Broker

Il est recommandé d'utiliser le flux OpenID Connect Authorization Code avec PKCE, car il est considéré comme sûr.

Connecter des environnements FoxIDs

- Environment Link pour des environnements dans le même tenant.

- OpenID Connect pour des environnements dans le même tenant ou dans des tenants différents.

Configuration

Comment configurer un fournisseur OpenID (OP) externe en tant qu’autorité.

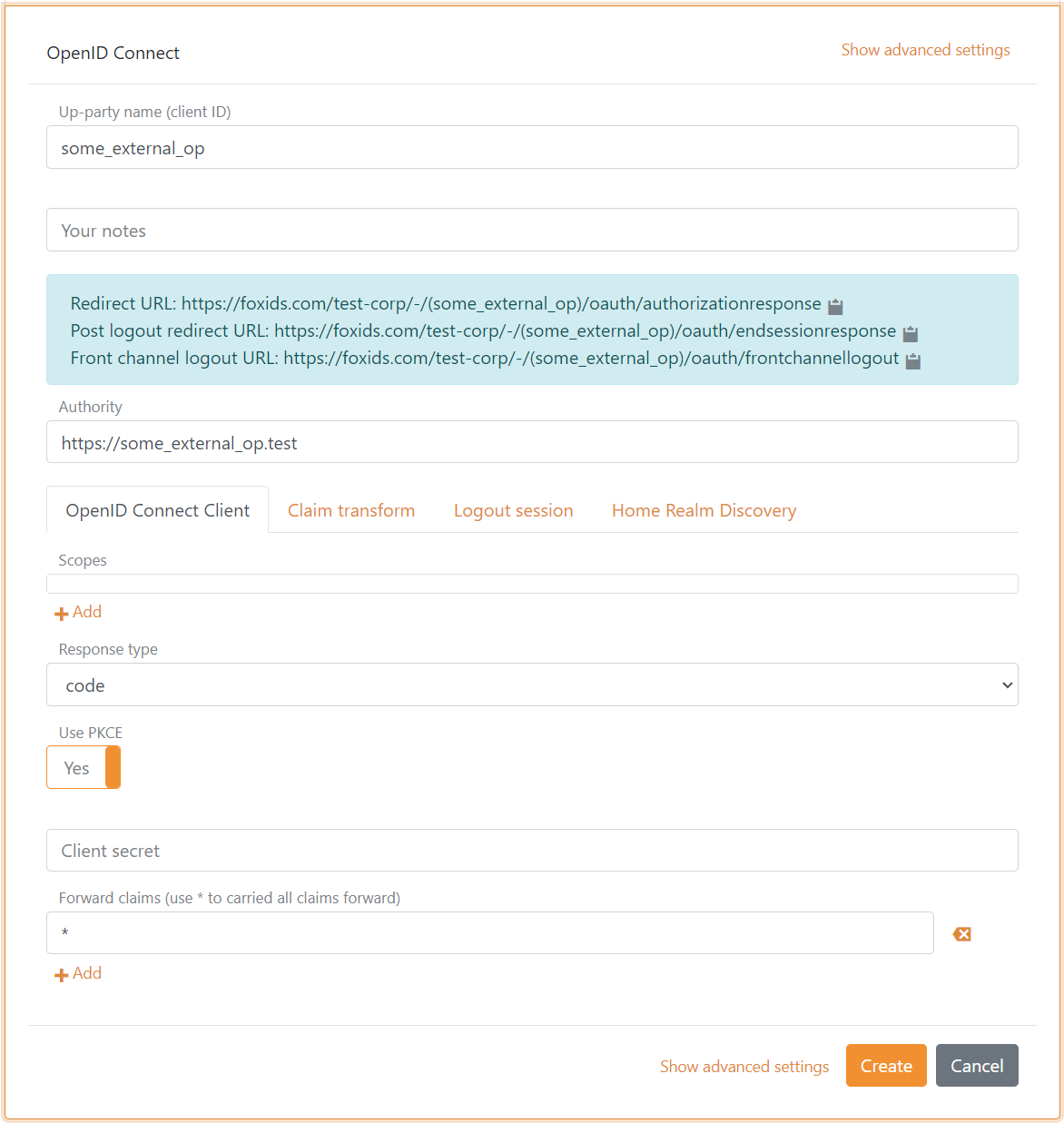

La capture d’écran suivante montre la configuration de base de la méthode d’authentification OpenID Connect FoxIDs disponible dans FoxIDs Control Client.

Davantage d’options de configuration sont disponibles en cliquant sur

Show advanced.

FoxIDs appelle automatiquement l’endpoint de configuration OpenID (.well-known/openid-configuration) lors de la création. Vous pouvez voir la configuration ajoutée en ouvrant de nouveau la méthode d’authentification.

FoxIDs lit automatiquement les mises à jour futures. Si l’endpoint devient indisponible pendant une période, FoxIDs arrêtera le processus de mise à jour automatique. Il peut être redémarré en effectuant une mise à jour de la méthode d’authentification dans FoxIDs Control Client ou via l’API.

FoxIDs Control Client prend uniquement en charge la création de méthodes d’authentification mises à jour automatiquement via l’endpoint de configuration OpenID. FoxIDs Control API prend en charge à la fois les méthodes d’authentification mises à jour automatiquement et manuellement. En mode manuel, vous pouvez spécifier toutes les valeurs et l’endpoint de configuration OpenID (

.well-known/openid-configuration) ne sera pas appelé.

Par défaut, la méthode d’authentification est configurée pour le flux Authorization Code, pour utiliser PKCE et lire les revendications depuis l’access token externe. Ces paramètres peuvent être modifiés.

La méthode d’authentification client par défaut est client secret post et peut être modifiée en client secret basic ou private key JWT. La méthode d’authentification client none est prise en charge avec PKCE.

Les portées que la méthode d’authentification FoxIDs doit envoyer dans la requête à l’OP externe peuvent être configurées. Par exemple, profile ou email.

La méthode d’authentification ne transfère que les revendications par défaut et les revendications ajoutées dans la liste Forward claims vers les enregistrements d’applications. Toutes les revendications sont transférées si vous ajoutez * (par défaut) à la liste Forward claims.

Les revendications transférées par défaut sont sub, sid, acr et amr.

Vous pouvez modifier les revendications et effectuer des tâches de revendications avec transformations de revendications et tâches de revendications.

Par défaut, FoxIDs utilise le modèle de connexion avec parenthèses .../(auth-method)/.... Si ce modèle n’est pas pris en charge par l’OP externe (par exemple, Microsoft Entra ID), il peut être remplacé par le modèle de connexion avec tildes .../~auth-method~/... ou le modèle de connexion avec points .../.auth-method./....

Si nécessaire, un ID client personnalisé peut être configuré, sinon le nom de la méthode d’authentification est utilisé comme ID client.

L’émetteur peut être modifié en option. Sinon, il est lu depuis l’endpoint de configuration OpenID. En outre, plusieurs émetteurs peuvent être configurés pour faire confiance à des tokens provenant de plusieurs émetteurs signés avec la même clé (souvent utilisé avec Microsoft Entra ID).