Se connecter à Google avec OpenID Connect

FoxIDs peut être connecté à Google avec OpenID Connect et authentifier les utilisateurs avec Google login.

Vous pouvez tester Google login avec l’exemple d’application web en ligne (docs de l’exemple) en cliquant sur

Log inpuisreader@foxids.comet le mot de passegEh#V6kSw, puis sélectionnez l’environnementProductionet l’ongletAuthentication.

Configurer Google

Ce chapitre décrit comment configurer une connexion avec le flux OpenID Connect Authorization Code + PKCE et lire les revendications des utilisateurs à partir de l’ID token.

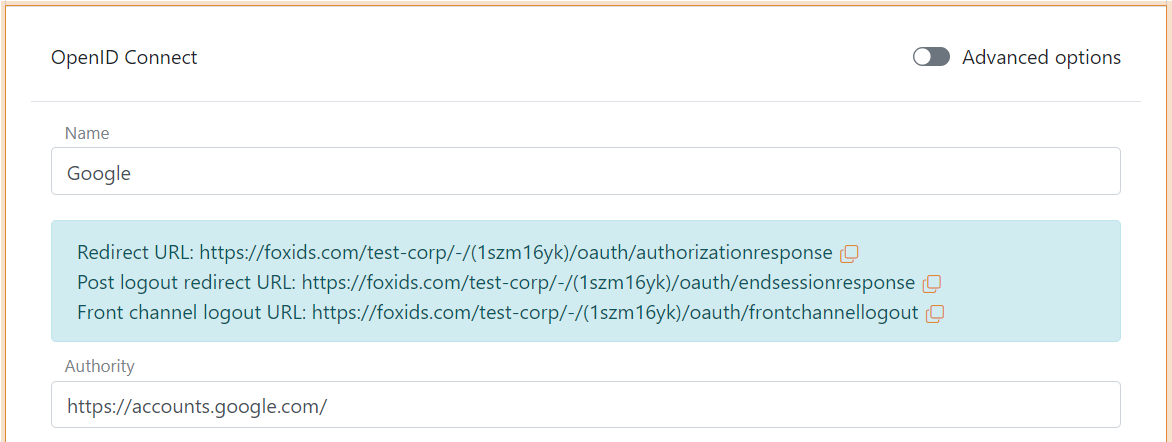

1 - Commencez par créer une méthode d’authentification OpenID Connect dans FoxIDs Control Client

- Accédez à l’onglet Authentication

- Cliquez sur New authentication

- Sélectionnez OpenID Provider

- Ajoutez le Name par ex. Google

- Ajoutez l’authority Google

https://accounts.google.com/dans Authority

- Lisez l’Redirect URL et conservez-la pour plus tard

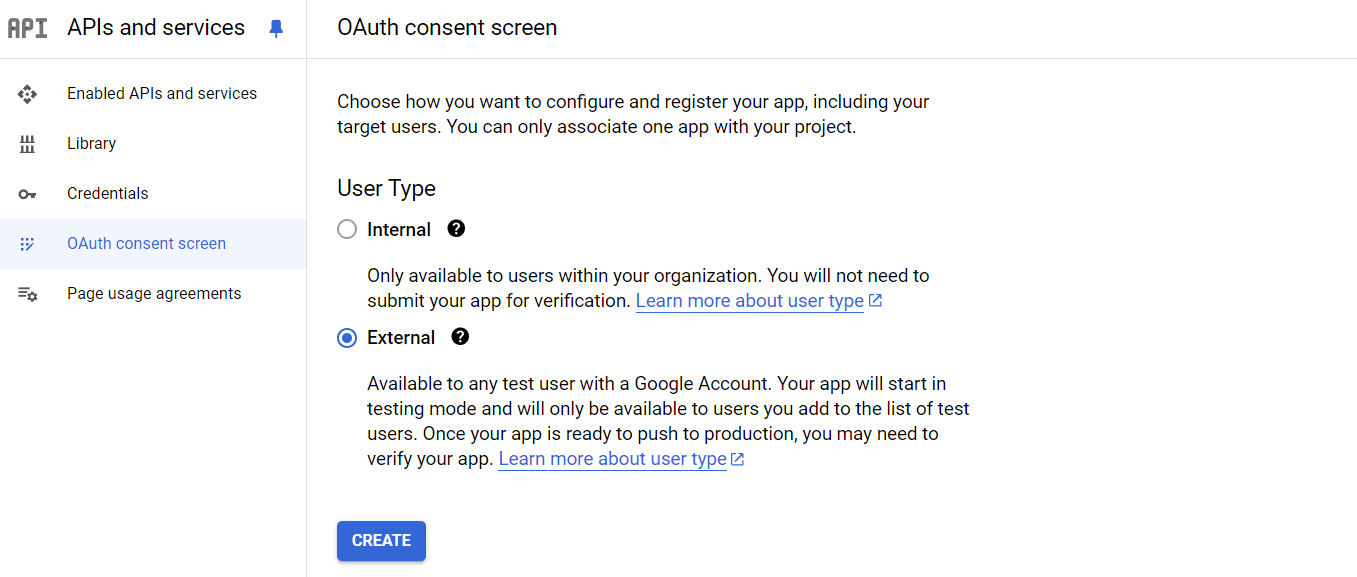

2 - Allez ensuite dans Google API & Services

- Un Project doit exister, vous devrez peut-être en créer un. Une fois le projet sélectionné, ouvrez le Dashboard.

- Dans la barre de navigation de gauche, cliquez sur OAuth consent screen

- Dans User Type sélectionnez External

- Cliquez sur CREATE

- Dans l’étape App information dialog, renseignez les informations (nom de l’application, e-mail de support utilisateur et informations de contact développeur)

- Cliquez sur SAVE AND CONTINUE

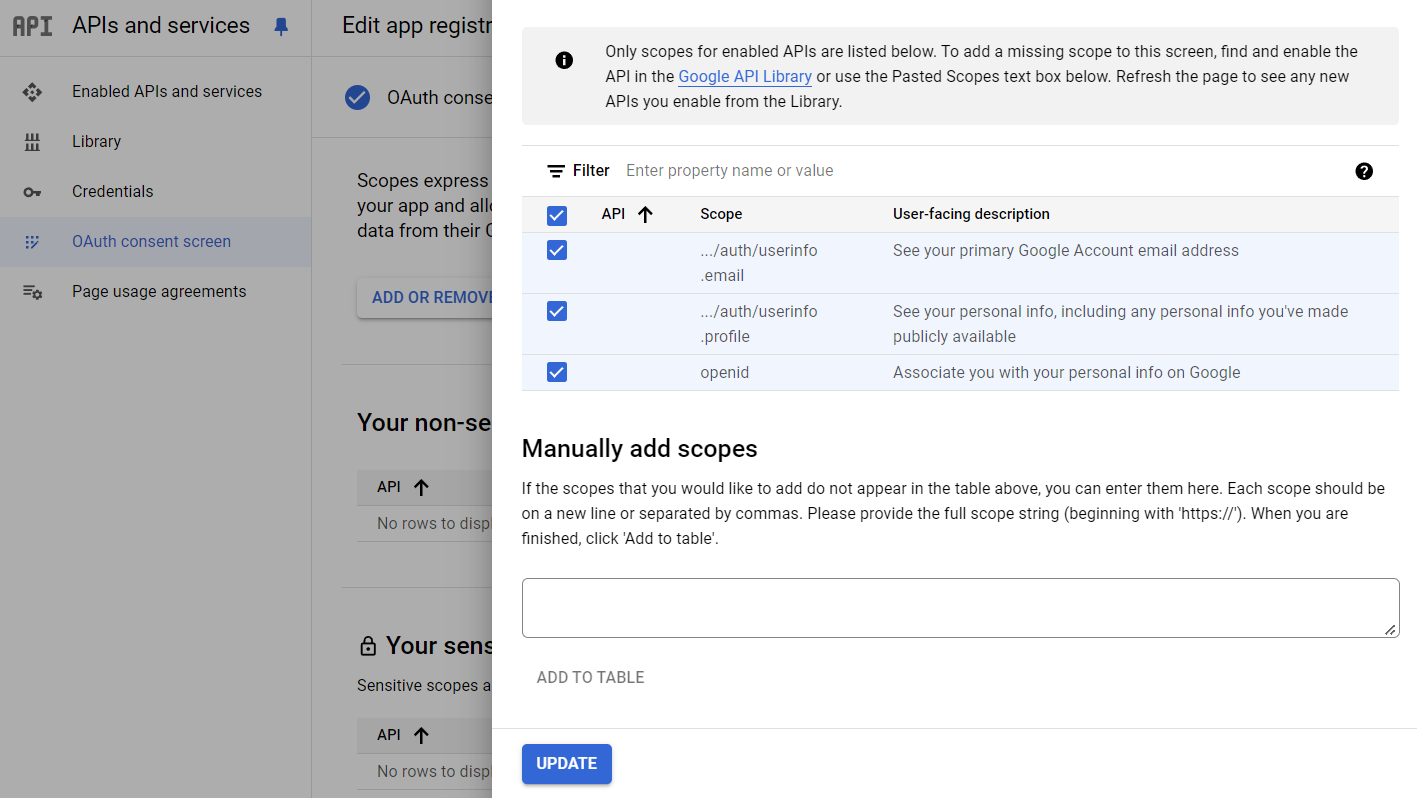

- À l’étape Scopes, cliquez sur ADD OR REMOVE SCOPES

- Sélectionnez les scopes

email,profileetopenid

- Cliquez sur UPDATE

- Cliquez sur SAVE AND CONTINUE

- Passez l’étape Test users

- À l’étape OAuth consent screen, cliquez sur BACK TO DASHBOARD

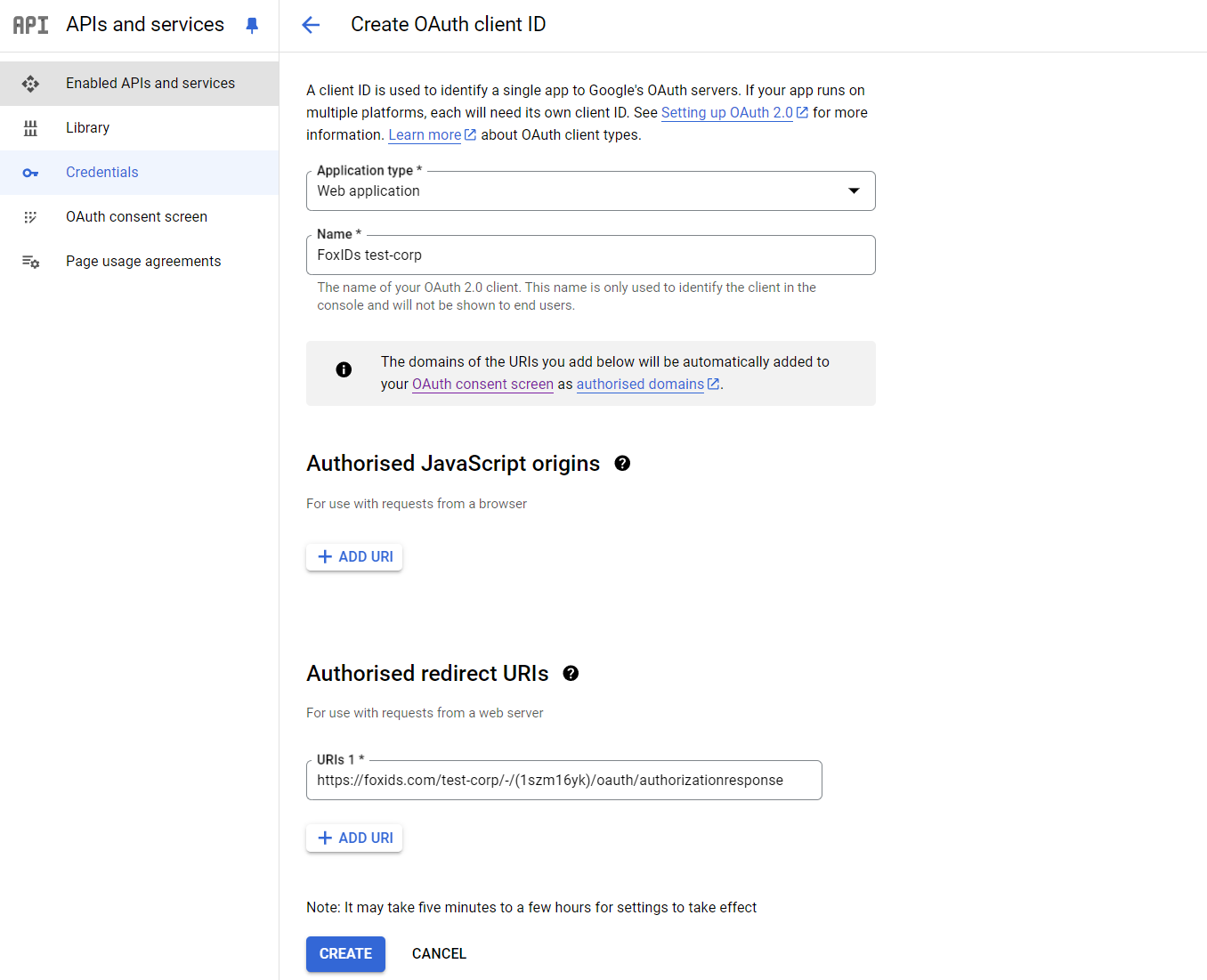

- Dans la barre de navigation de gauche, cliquez sur Credentials

- En haut, cliquez sur CREATE CREDENTIALS puis OAuth client ID

- Dans Application type sélectionnez Web application

- Ajoutez le Name

- Dans la section Authorized redirect URIs, cliquez sur ADD URI et ajoutez l’Redirect URL FoxIDs d’avant

- Cliquez sur CREATE

- Lisez le Client ID et le Client Secret et conservez-les pour plus tard

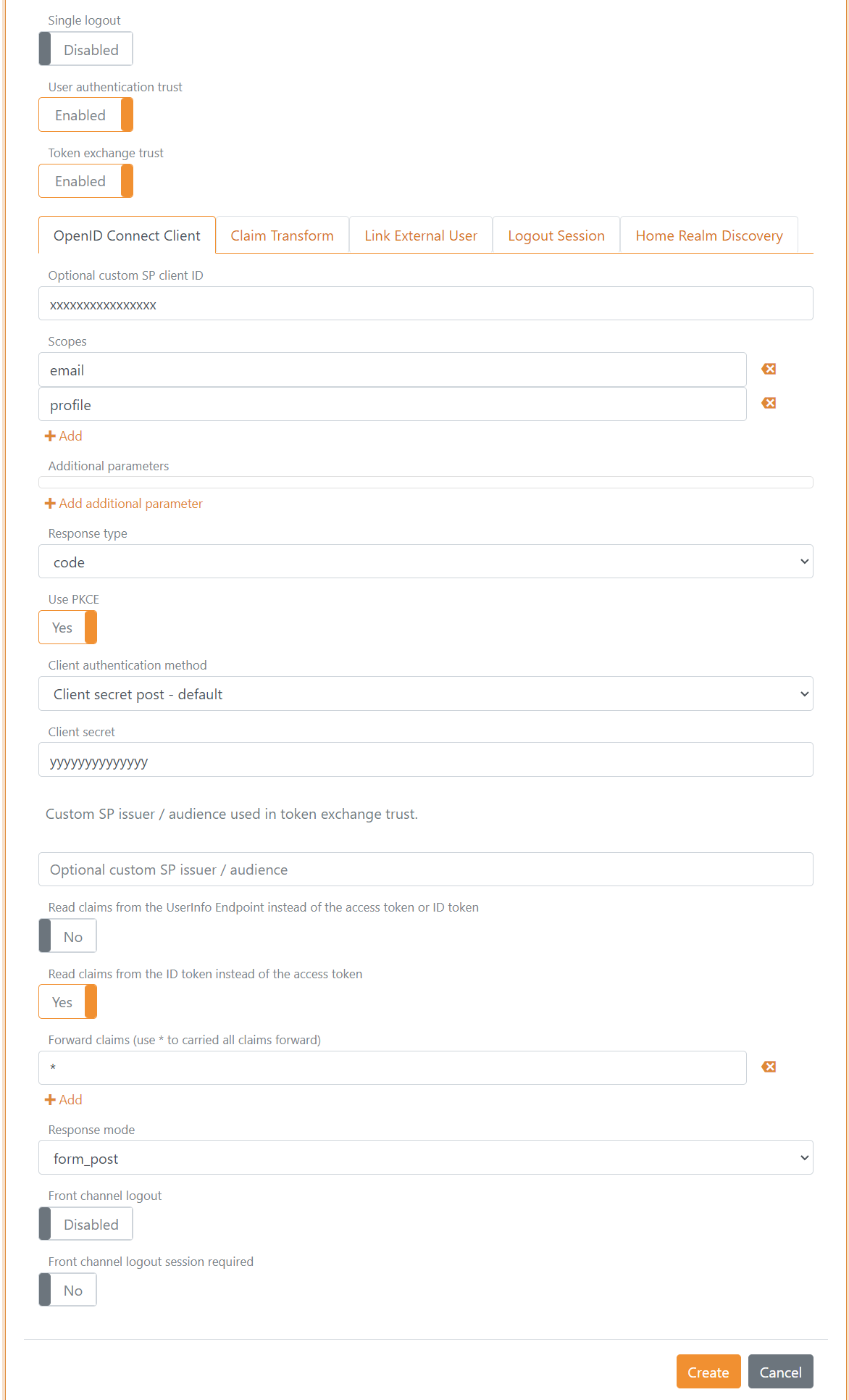

3 - Revenez à la méthode d’authentification FoxIDs dans FoxIDs Control Client

- Cliquez sur Show advanced en haut à droite de cette section de configuration

- Désactivez le commutateur Single logout

- Ajoutez l’Optional custom SP client ID de Google appelé Client ID

- Ajoutez les deux scopes

emailetprofile - Ajoutez le Client secret de Google

- Définissez l’option Read claims from the ID token instead of the access token sur Yes

- Désactivez le commutateur Front channel logout

- Désactivez le commutateur Front channel logout session required

- Cliquez sur Create

- Cliquez sur Test authentication pour tester la connexion Google

C’est tout, vous avez terminé.

Votre nouvelle méthode d’authentification Google peut être sélectionnée comme méthode d’authentification autorisée dans un enregistrement d’application.