Structure d’accès

La structure d’accès sert à modéliser un accès hiérarchique dans un environnement pour les utilisateurs internes et les utilisateurs externes.

Une structure d’accès peut représenter des clients, des départements, des responsabilités, des rôles ou des regroupements métier d’accès similaires. Les utilisateurs sont assignés à un nœud de la structure via des adhésions, et l’accès effectif est résolu lors de la connexion.

Structure d’accès et nœuds

Chaque structure d’accès contient une seule hiérarchie de nœuds avec exactement un nœud racine.

Un nœud contient :

- Un nom

- Éventuellement des claims décrivant l’accès représenté par le nœud

- Éventuellement des paramètres de politique d’accès pour les utilisateurs internes

- Éventuellement des nœuds enfants en dessous dans la hiérarchie

La hiérarchie peut être utilisée pour modéliser un accès tel que :

- Client → Département → Rôle

- Organisation → Équipe → Responsabilité

- Partenaire → Région → Fonction

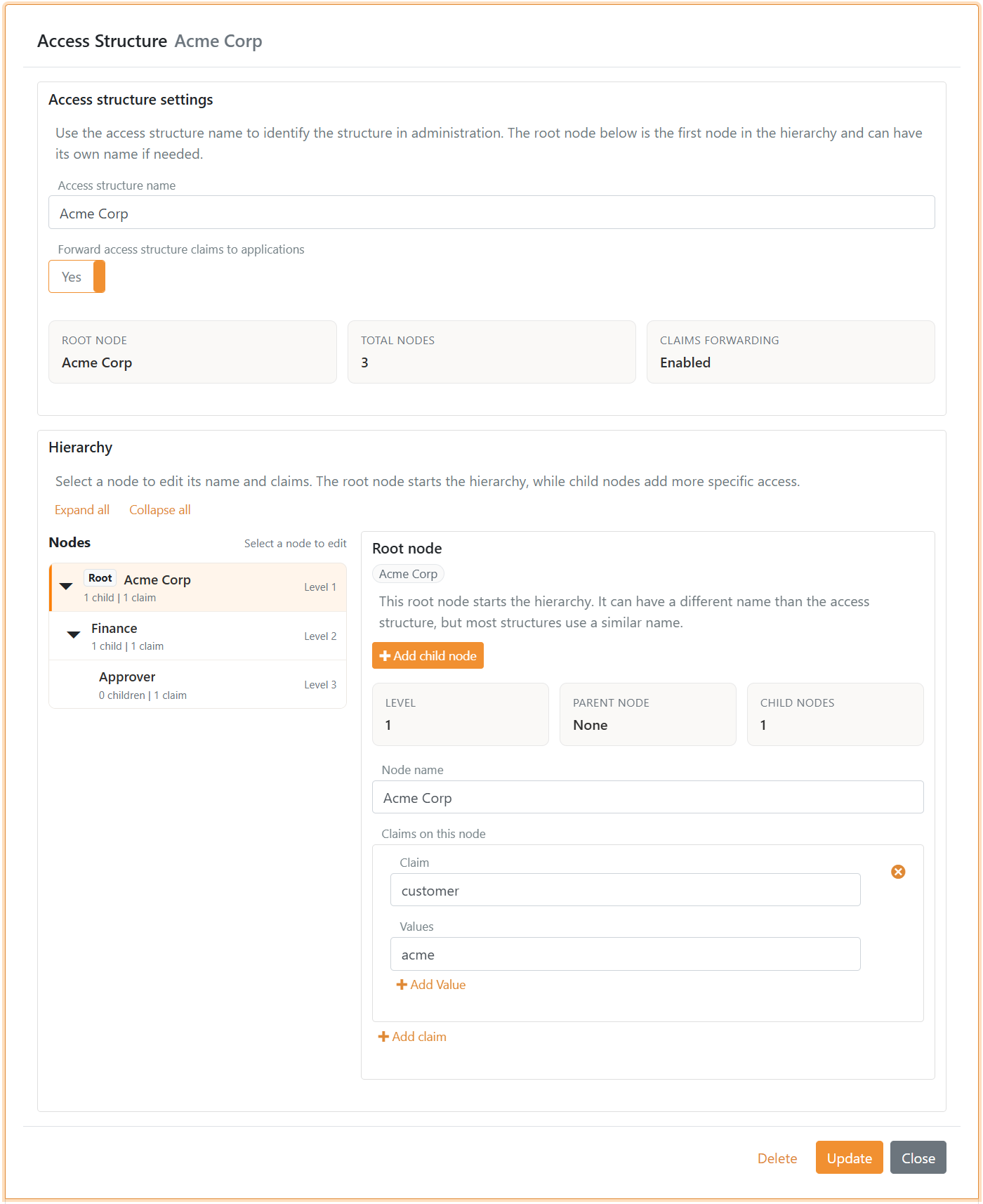

Exemple : structure d’accès Acme Corp

L’exemple suivant modélise l’accès pour le client Acme Corp avec un département financier et un rôle d’approbateur :

Acme Corp (customer=acme)

Finance (department=finance)

Approver (role=approver)

Dans les paramètres de la structure d’accès, le nœud supérieur est Acme Corp avec le claim customer=acme. Le nœud enfant Finance ajoute le claim department=finance, et le nœud enfant Approver ajoute le claim role=approver et exige l’authentification multifacteur (MFA).

Lorsqu’un utilisateur est assigné au nœud Approver via une adhésion, FoxIDs résout la hiérarchie de Approver jusqu’à Acme Corp.

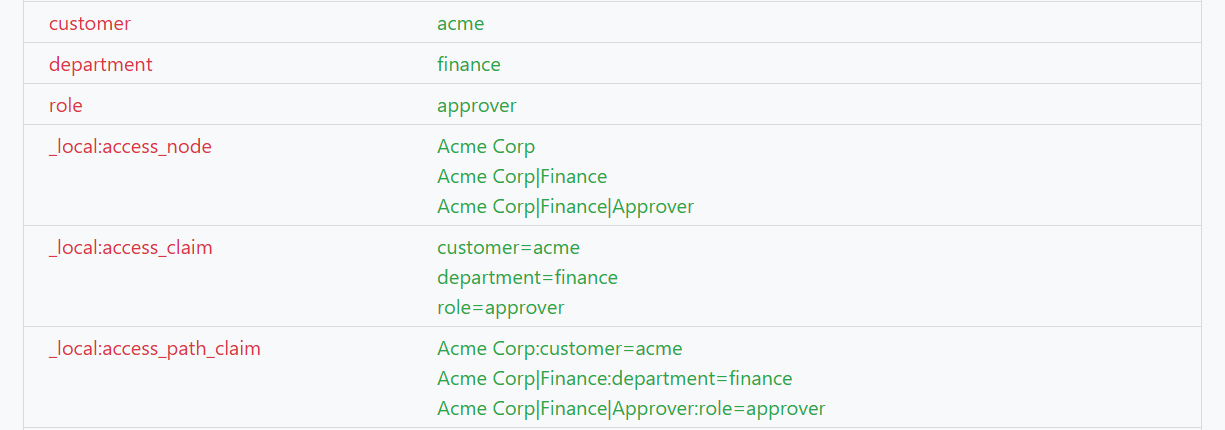

Dans les transformations de claims, les valeurs résolues sont disponibles comme claims d’accès _local:.

Si Forward access structure claims to applications est activé, les claims d’accès sont également transmis aux transformations de claims et aux applications. Dans ce cas, les claims customer=acme, department=finance et role=approver.

Politique d’accès des utilisateurs internes

Les nœuds de structure d’accès peuvent appliquer une politique de connexion supplémentaire aux utilisateurs internes. Ces paramètres ne s’appliquent pas aux utilisateurs externes.

Les paramètres de nœud suivants sont disponibles :

- Groupe de politique de mot de passe

- Exiger l’authentification multifacteur

- Désactiver les utilisateurs internes

Les paramètres s’appliquent aux utilisateurs ayant une adhésion active sur le nœud et aux utilisateurs ayant des adhésions actives sur les nœuds enfants en dessous. Par exemple, si la MFA est requise sur Finance, elle est également requise pour un utilisateur assigné à Approver sous Finance.

Si un utilisateur a plusieurs adhésions actives, FoxIDs combine toutes les politiques de nœud pertinentes :

- Un paramètre de désactivation sur un nœud pertinent bloque la connexion, comme si l’utilisateur interne lui-même était désactivé.

- Une exigence MFA sur un nœud pertinent impose la MFA, même si l’utilisateur ne l’exige pas directement.

- Tous les groupes de politique de mot de passe pertinents sont pris en compte avec le groupe de politique de mot de passe configuré directement sur l’utilisateur.

Les groupes de politique de mot de passe sont priorisés dans les paramètres de l’environnement. Si plusieurs groupes de politique de mot de passe s’appliquent à l’utilisateur, FoxIDs utilise le premier groupe correspondant dans la liste des groupes de politique de mot de passe de l’environnement. La politique de mot de passe par défaut de l’environnement est utilisée si aucun groupe correspondant ne s’applique.

Adhésions

Les utilisateurs sont connectés à une structure d’accès via des adhésions. Un utilisateur peut être connecté à plusieurs structures d’accès via plusieurs adhésions et plusieurs nœuds dans chaque structure.

Une adhésion :

- S’applique aux utilisateurs internes comme aux utilisateurs externes

- Référence un nœud dans une structure d’accès

- Peut éventuellement inclure une date de validité de début et de fin

Les adhésions sont gérées dans le FoxIDs Control Client :

- Sur la page Internal Users pour les utilisateurs internes

- Sur la page External Users pour les utilisateurs externes

- Sur la page Access Structures pour une gestion des adhésions centrée sur l’utilisateur

Accès résolu lors de la connexion

Lors de la connexion, FoxIDs résout les adhésions de l’utilisateur et parcourt la hiérarchie de nœuds depuis le nœud assigné jusqu’au nœud racine.

Le résultat résolu inclut :

- Les chemins de nœuds effectifs

- Les claims effectifs issus de la hiérarchie

- Les claims qualifiés par chemin

Ces valeurs sont mises à disposition avant l’exécution des transformations de claims normales, ce qui signifie qu’elles peuvent être utilisées directement dans les flux existants de transformation de claims et d’autorisation.

Claims locaux

La résolution de structure d’accès émet des types de claims locaux fixes.

Les claims locaux suivants sont disponibles dans les transformations de claims :

_local:access_node_local:access_claim_local:access_path_claim

Cela évite les types de claims dynamiques tout en conservant le contexte hiérarchique dans les valeurs des claims.

Transmettre les claims aux applications

Chaque structure d’accès inclut le paramètre Forward access structure claims to applications, activé par défaut.

S’il est activé, les claims d’accès résolus sont transmis aux applications.

S’il est désactivé, l’accès résolu reste disponible localement dans les transformations de claims, mais les claims d’accès résolus ne sont pas transmis aux applications.

Cas d’utilisation typiques

- Modéliser un accès propre à un client pour les utilisateurs internes et externes

- Assigner des utilisateurs à des départements et à des rôles via des adhésions

- Résoudre des responsabilités d’approbateur ou de lecteur à partir d’une hiérarchie

- Transmettre les claims d’accès résolus aux applications si nécessaire