Zugriffsstruktur

Eine Zugriffsstruktur wird verwendet, um hierarchischen Zugriff in einem Environment für interne Benutzer und externe Benutzer zu modellieren.

Eine Zugriffsstruktur kann Kunden, Abteilungen, Zuständigkeiten, Rollen oder ähnliche fachliche Zugriffsgruppierungen darstellen. Benutzer werden über Mitgliedschaften einem Knoten in der Struktur zugeordnet, und der effektive Zugriff wird beim Login aufgelöst.

Zugriffsstruktur und Knoten

Jede Zugriffsstruktur enthält eine einzelne Knotenhierarchie mit genau einem Wurzelknoten.

Ein Knoten enthält:

- Einen Namen

- Optional Claims, die den vom Knoten dargestellten Zugriff beschreiben

- Optional Richtlinieneinstellungen für den Zugriff interner Benutzer

- Optional untergeordnete Knoten unterhalb des Knotens in der Hierarchie

Die Hierarchie kann verwendet werden, um Zugriff wie folgt zu modellieren:

- Kunde → Abteilung → Rolle

- Organisation → Team → Zuständigkeit

- Partner → Region → Funktion

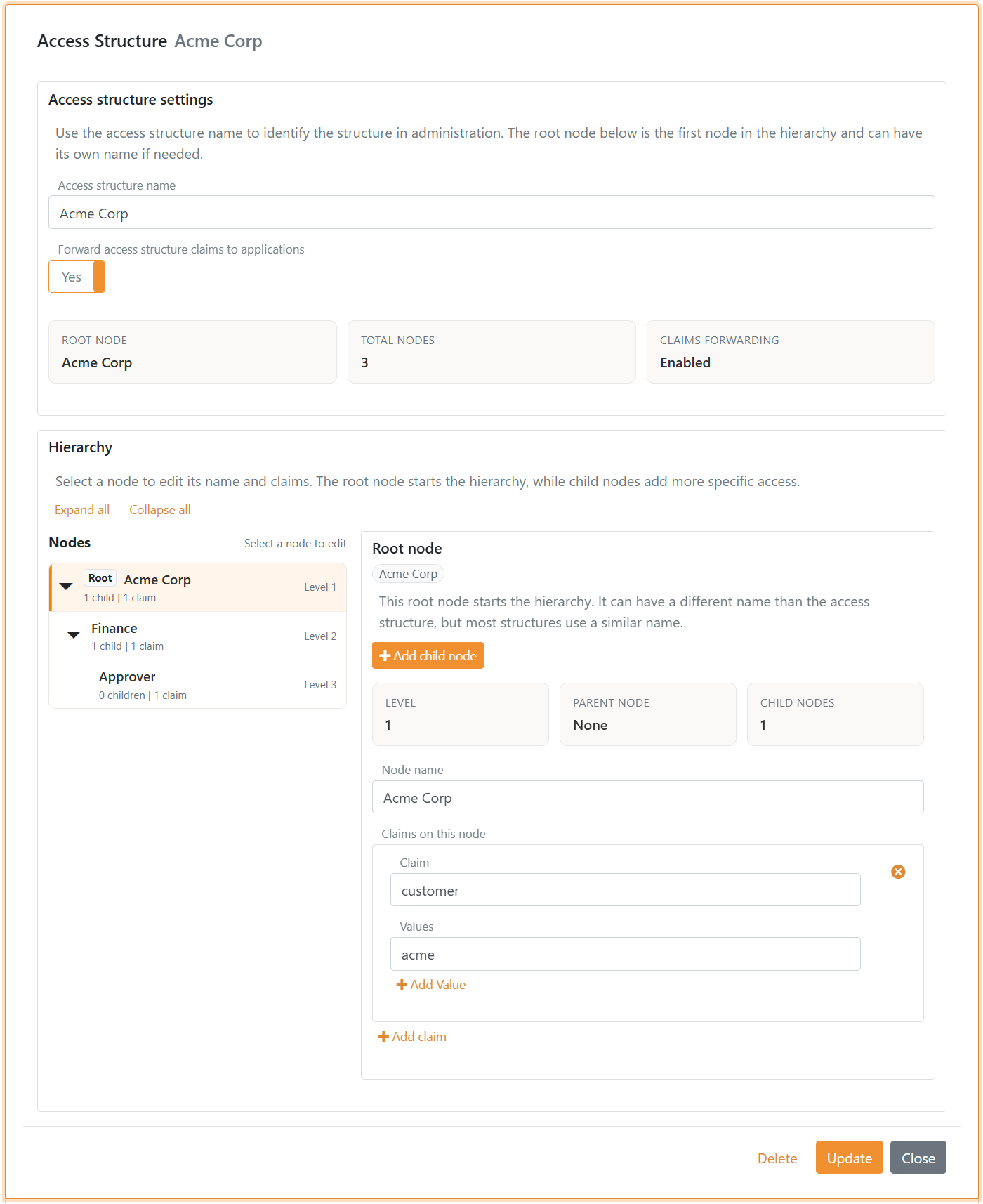

Beispiel: Acme Corp Zugriffsstruktur

Das folgende Beispiel modelliert Zugriff für den Kunden Acme Corp mit einer Finanzabteilung und einer Genehmigerrolle:

Acme Corp (customer=acme)

Finance (department=finance)

Approver (role=approver)

In den Einstellungen der Zugriffsstruktur ist der oberste Knoten Acme Corp mit dem Claim customer=acme. Der untergeordnete Knoten Finance fügt den Claim department=finance hinzu, und der untergeordnete Knoten Approver fügt den Claim role=approver hinzu und erfordert Multi-Faktor-Authentifizierung (MFA).

Wenn ein Benutzer über eine Mitgliedschaft dem Knoten Approver zugeordnet wird, löst FoxIDs die Hierarchie von Approver bis Acme Corp auf.

In Claim-Transformationen sind die aufgelösten Werte als _local: Zugriffsclaims verfügbar.

Wenn Forward access structure claims to applications aktiviert ist, werden die Zugriffsclaims auch an Claim-Transformationen und Anwendungen weitergeleitet. In diesem Fall die Claims customer=acme, department=finance und role=approver.

Richtlinie für den Zugriff interner Benutzer

Zugriffsstrukturknoten können zusätzliche Login-Richtlinien auf interne Benutzer anwenden. Diese Einstellungen gelten nicht für externe Benutzer.

Die folgenden Knoteneinstellungen sind verfügbar:

- Kennwortrichtliniengruppe

- Multi-Faktor-Authentifizierung erforderlich

- Interne Benutzer deaktivieren

Die Einstellungen gelten für Benutzer mit einer aktiven Mitgliedschaft am Knoten und für Benutzer mit aktiven Mitgliedschaften an untergeordneten Knoten darunter. Wenn zum Beispiel MFA für Finance erforderlich ist, ist sie auch für einen Benutzer erforderlich, der Approver unterhalb von Finance zugeordnet ist.

Wenn ein Benutzer mehrere aktive Mitgliedschaften hat, kombiniert FoxIDs alle relevanten Knotenrichtlinien:

- Eine Deaktivierungseinstellung an einem relevanten Knoten blockiert den Login genauso, als wäre der interne Benutzer selbst deaktiviert.

- Eine MFA-Anforderung an einem relevanten Knoten erfordert MFA, auch wenn der Benutzer MFA nicht direkt erfordert.

- Alle relevanten Kennwortrichtliniengruppen werden zusammen mit der direkt am Benutzer konfigurierten Kennwortrichtliniengruppe berücksichtigt.

Kennwortrichtliniengruppen werden in den Environment-Einstellungen priorisiert. Wenn mehrere Kennwortrichtliniengruppen für den Benutzer gelten, verwendet FoxIDs die erste passende Gruppe in der Kennwortrichtliniengruppenliste des Environments. Die Standardkennwortrichtlinie des Environments wird verwendet, wenn keine passende Gruppe gilt.

Mitgliedschaften

Benutzer werden über Mitgliedschaften mit einer Zugriffsstruktur verbunden. Ein Benutzer kann über mehrere Mitgliedschaften mit mehreren Zugriffsstrukturen und mehreren Knoten innerhalb jeder Struktur verbunden werden.

Eine Mitgliedschaft:

- Gilt für interne Benutzer und externe Benutzer

- Referenziert einen Knoten in einer Zugriffsstruktur

- Kann optional eine gültig-von- und gültig-bis-Zeit enthalten

Mitgliedschaften werden im FoxIDs Control Client verwaltet:

- Auf der Seite Internal Users für interne Benutzer

- Auf der Seite External Users für externe Benutzer

- Auf der Seite Access Structures für benutzerzentrierte Mitgliedschaftsverwaltung

Aufgelöster Zugriff beim Login

Beim Login löst FoxIDs die Mitgliedschaften des Benutzers auf und durchläuft die Knotenhierarchie vom zugeordneten Knoten bis zum Wurzelknoten.

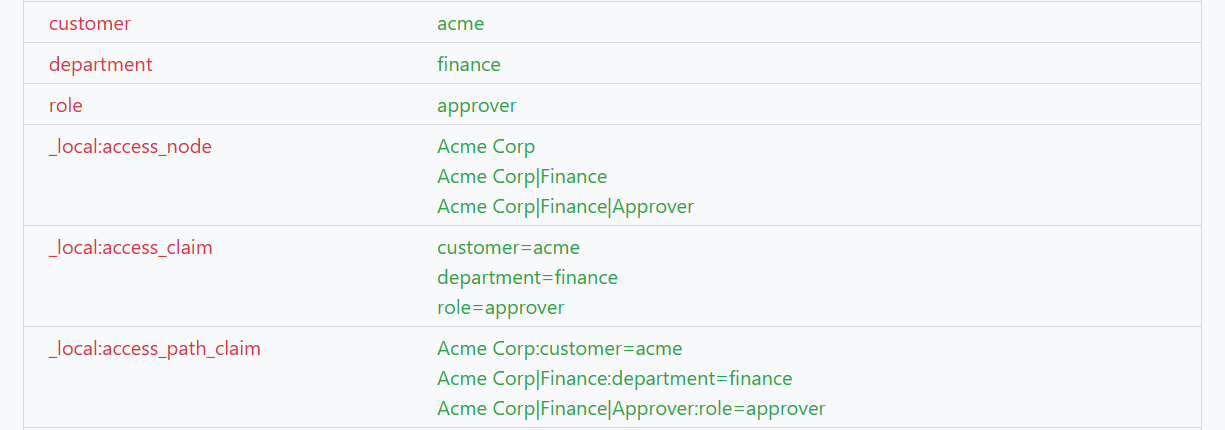

Das aufgelöste Ergebnis enthält:

- Effektive Knotenpfade

- Effektive Claims aus der Hierarchie

- Pfadqualifizierte Claims

Diese Werte werden verfügbar gemacht, bevor normale Claim-Transformationen ausgeführt werden. Dadurch können sie direkt in bestehenden Claim-Transformations- und Autorisierungsflows verwendet werden.

Lokale Claims

Die Auflösung der Zugriffsstruktur gibt feste lokale Claimtypen aus.

Die folgenden lokalen Claims sind in Claim-Transformationen verfügbar:

_local:access_node_local:access_claim_local:access_path_claim

Dies vermeidet dynamische Claimtypen, während der Hierarchiekontext weiterhin in den Claimwerten enthalten ist.

Claims an Anwendungen weiterleiten

Jede Zugriffsstruktur enthält die Einstellung Forward access structure claims to applications, die standardmäßig aktiviert ist.

Wenn sie aktiviert ist, werden aufgelöste Zugriffsclaims an Anwendungen weitergeleitet.

Wenn sie deaktiviert ist, ist der aufgelöste Zugriff weiterhin lokal in Claim-Transformationen verfügbar, aber die aufgelösten Zugriffsclaims werden nicht an Anwendungen weitergeleitet.

Typische Anwendungsfälle

- Kundenspezifischen Zugriff für interne und externe Benutzer modellieren

- Benutzer über Mitgliedschaften Abteilungen und Rollen zuordnen

- Genehmiger- oder Leserzuständigkeiten aus einer Hierarchie auflösen

- Aufgelöste Zugriffsclaims bei Bedarf an Anwendungen weiterleiten