Zwei-Faktor und Multi-Faktor Authentifizierung (2FA/MFA)

FoxIDs unterstützt sowohl einen einfachen Zwei-Faktor Modus als auch einen erweiterten Multi-Faktor Modus in der Login-Authentifizierungsmethode.

- Zwei-Faktor Modus:

Advanced multi-factorist deaktiviert (Standard). - Multi-Faktor Modus:

Advanced multi-factorist aktiviert.

Verwenden Sie den Zwei-Faktor Modus, wenn ein zusätzlicher Faktor ausreicht. Verwenden Sie den Multi-Faktor Modus, wenn Sie eine geordnete MFA-Kette benötigen oder Authentifizierungsmethoden als MFA-Schritte verwenden möchten.

Konzepte

Zwei-Faktor Authentifizierung (2FA) und Multi-Faktor Authentifizierung (MFA) fügen beide einen oder mehrere Verifizierungsschritte nach der primären Anmeldung hinzu.

- 2FA: eine primäre Anmeldung plus ein zusätzlicher Faktor.

- MFA: eine primäre Anmeldung plus ein oder mehrere geordnete zusätzliche Faktoren.

Unterstützte Faktoren

FoxIDs unterstützt integrierte Faktoren und Authentifizierungsmethoden als MFA-Elemente.

| Faktor | Typ | AMR-Wert |

|---|---|---|

| SMS-Code | Integriert | sms |

| E-Mail-Code | Integriert | email |

| Authenticator App-Code | Integriert | otp |

| Recovery code | Integriert (Authenticator App) | otp |

| Authentifizierungsmethode (OIDC, SAML 2.0, TrackLink) | Konfigurierbares Element | Konfiguriertes AMR oder Methoden-/Profilname, wenn das Feld leer ist |

Sie können jede kompatible Authenticator App verwenden, zum Beispiel Google Authenticator, Microsoft Authenticator, Authy und andere TOTP-Apps.

Wann MFA erforderlich ist

MFA wird ausgelöst, wenn eine der folgenden Bedingungen zutrifft:

- Der Benutzer hat

Require multi-factor (2FA/MFA)aktiviert. - Die Login-Authentifizierungsmethode hat

Require multi-factor (2FA/MFA)aktiviert. - Die aufrufende Anwendung fordert MFA mit ACR

urn:foxids:mfaan.

MFA-Anforderungen gelten in beiden Modi. Wenn Advanced multi-factor deaktiviert ist, wird die Anforderung durch den einfachen Zwei-Faktor Flow erfüllt.

Wenn spezifische ACR-Werte zusammen mit urn:foxids:mfa angefordert werden, sind nur die passenden ACR-Werte erforderlich.

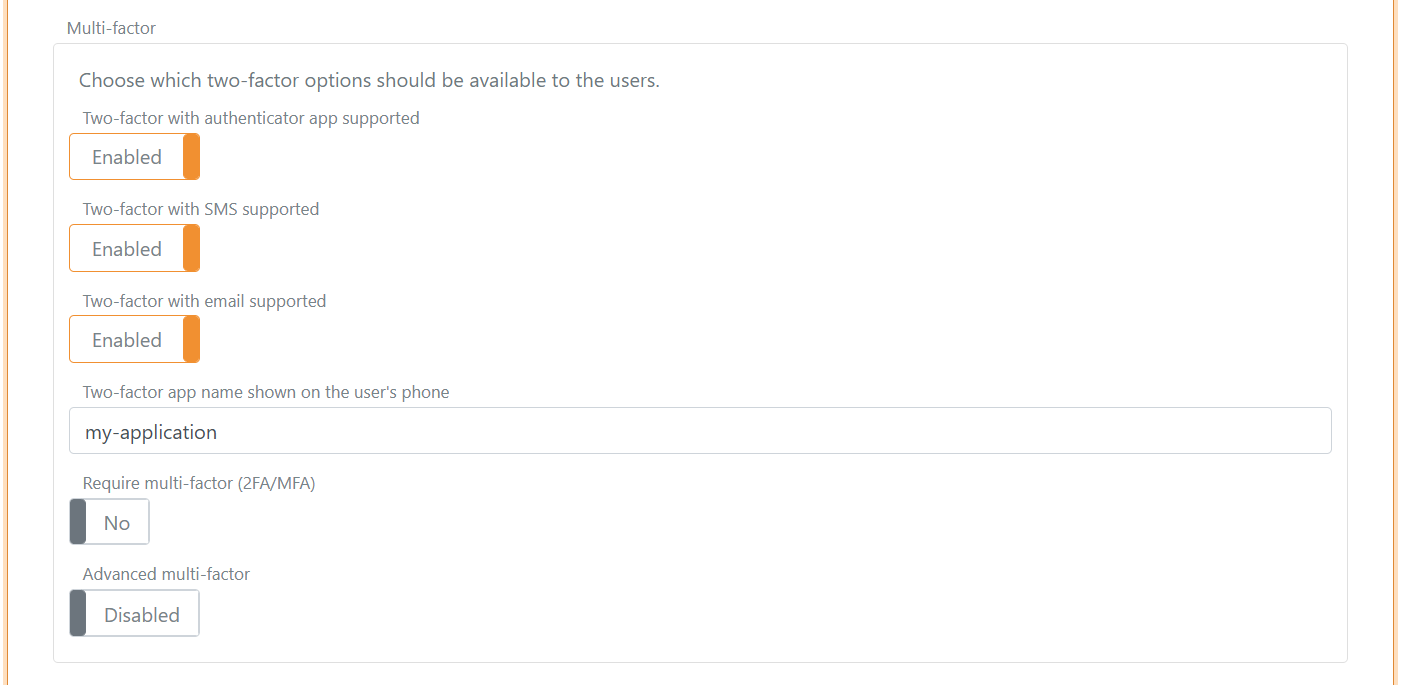

Zwei-Faktor Modus (Advanced multi-factor ist deaktiviert)

In diesem Modus werden integrierte Zwei-Faktor Optionen direkt konfiguriert:

- Authenticator App

- SMS

So konfigurieren Sie den Zwei-Faktor Modus:

- Öffnen Sie die Registerkarte Authentication.

- Klicken Sie auf die Login-Authentifizierungsmethode Login, um sie zu bearbeiten.

- Klicken Sie auf Show advanced.

- Gehen Sie zum Abschnitt Multi-factor.

- Lassen Sie

Advanced multi-factordeaktiviert und konfigurieren Sie die Optionen für Authenticator App, SMS und E-Mail.

Der Name der Authenticator App, der den Benutzern angezeigt wird, kann konfiguriert werden. Standardmäßig wird der Tenant-Name verwendet.

SMS- und E-Mail-Faktoren benötigen Kontaktinformationen des Benutzers. Diese können als Benutzerkennungen oder als Claims (phone_number und email) bereitgestellt werden.

Auswahl des Zwei-Faktor Typs

Im Zwei-Faktor Modus bevorzugt FoxIDs eine bereits registrierte Authenticator App. Wenn keine Authenticator App registriert ist, wird SMS gegenüber E-Mail bevorzugt, wenn beides verfügbar ist.

| SMS Zwei-Faktor aktiviert und Benutzer hat Telefonnummer | E-Mail Zwei-Faktor aktiviert und Benutzer hat E-Mail | Benutzer hat eine Authenticator App registriert | Mögliche Zwei-Faktor Typen | Ausgewählter Zwei-Faktor Typ |

|---|---|---|---|---|

| false | false | false | Einrichtung der Authenticator App | Einrichtung der Authenticator App |

| false | false | true | Authenticator App | Authenticator App |

| true | false | false | SMS mit optionaler Einrichtung der Authenticator App nach SMS-Verifizierung | SMS |

| true | false | true | SMS und Authenticator App | Authenticator App |

| false | true | false | E-Mail mit optionaler Einrichtung der Authenticator App nach E-Mail-Verifizierung | |

| false | true | true | E-Mail und Authenticator App | Authenticator App |

| true | true | false | SMS und E-Mail mit optionaler Einrichtung der Authenticator App nach SMS- oder E-Mail-Verifizierung | SMS |

| true | true | true | SMS, E-Mail und Authenticator App | Authenticator App |

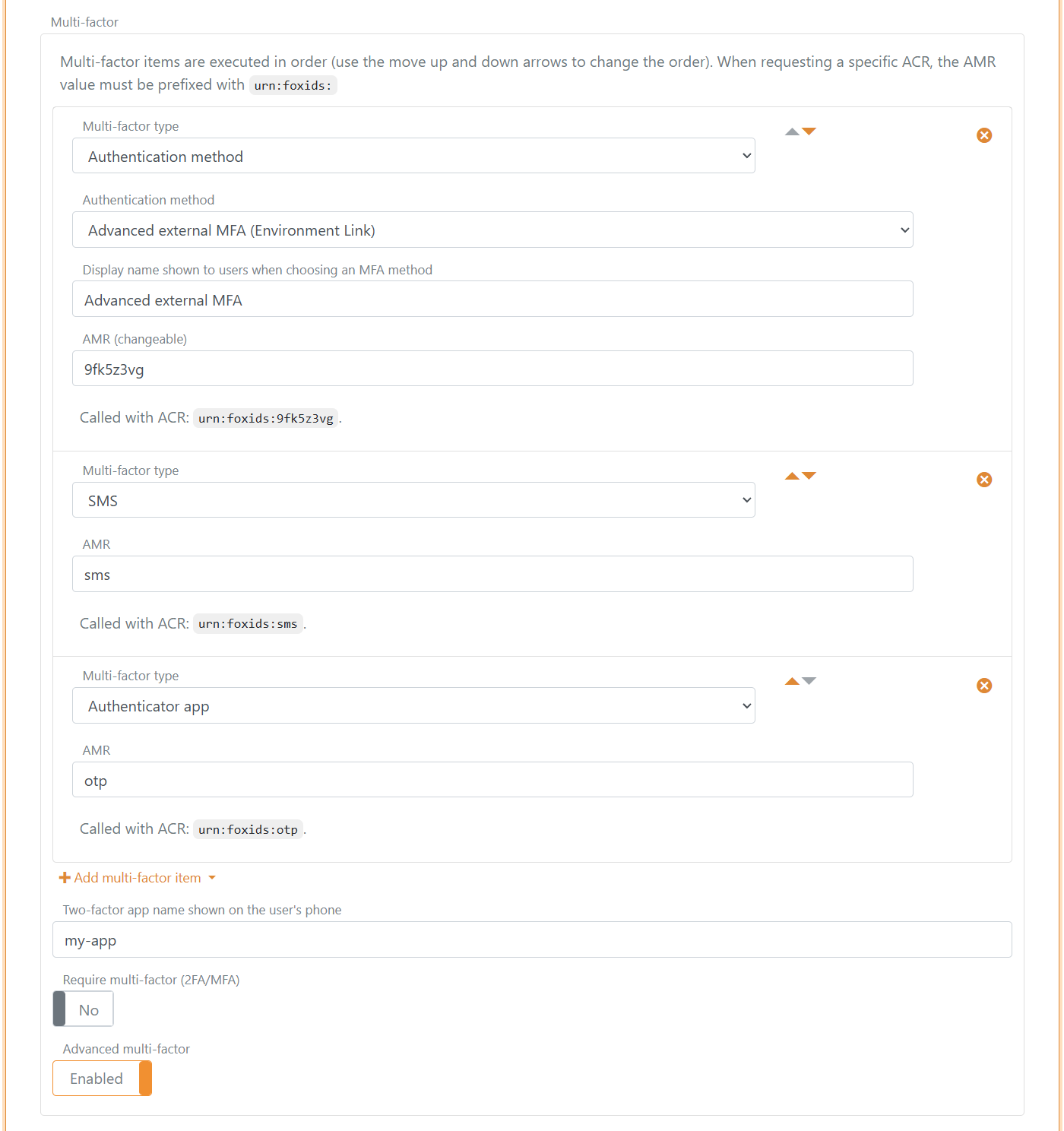

Multi-Faktor Modus (Advanced multi-factor ist aktiviert)

Wenn Advanced multi-factor aktiviert ist, wird MFA als geordnete Liste von bis zu 5 MFA-Elementen konfiguriert.

So konfigurieren Sie den Multi-Faktor Modus:

- Öffnen Sie die Registerkarte Authentication.

- Klicken Sie auf die Login-Authentifizierungsmethode Login, um sie zu bearbeiten.

- Klicken Sie auf Show advanced.

- Gehen Sie zum Abschnitt Multi-factor.

- Aktivieren Sie

Advanced multi-factorund konfigurieren Sie die geordneten MFA-Elemente.

Unterstützte MFA-Elementtypen:

- Integriert:

- SMS

- Authenticator App

- Authentifizierungsmethode:

Konfigurationsregeln:

- Integrierte Elementtypen können jeweils nur einmal konfiguriert werden.

- Elemente vom Typ Authentifizierungsmethode können mehrfach konfiguriert werden, zum Beispiel mit unterschiedlichen Profilen.

- Die Elemente werden in Listenreihenfolge ausgeführt.

- Sie können Elemente hinzufügen, entfernen und neu anordnen.

AMR- und ACR-Verhalten von MFA-Elementen

Jedes abgeschlossene MFA-Element liefert AMR-Claimwerte für die Sitzung.

- Integrierte AMR-Werte sind fest:

- SMS:

sms - E-Mail:

email - Authenticator App und Recovery Code:

otp

- SMS:

- MFA-Element vom Typ Authentifizierungsmethode:

- Ein optionaler benutzerdefinierter AMR kann konfiguriert werden.

- Wenn das AMR leer ist, wird der Name der Authentifizierungsmethode oder des Profils verwendet.

Angeforderte ACR-Werte werden in diesem Format mit den AMR-Werten der MFA-Elemente abgeglichen:

urn:foxids:<amr>- Beispiel:

urn:foxids:link

urn:foxids:mfa ist die allgemeine MFA-Anforderung, und FoxIDs fügt AMR mfa hinzu, wenn MFA abgeschlossen ist.

Auswahl und Verkettung von MFA-Elementen

- Wenn spezifische ACR-Werte angefordert werden, muss eines der passenden MFA-Elemente abgeschlossen werden.

- Wenn nur allgemeine MFA angefordert wird, kann jedes verfügbare konfigurierte MFA-Element die Anforderung erfüllen.

- Wenn mehr als ein geeignetes MFA-Element vorhanden ist und FoxIDs nicht automatisch auswählen kann, wird eine Auswahloberfläche angezeigt.

- Wenn eine Authenticator App konfiguriert und bereits registriert ist, bevorzugt FoxIDs diese für allgemeine MFA-Anforderungen.

- Wenn die Einrichtung der Authenticator App ausgewählt wird und noch keine Registrierung vorhanden ist, kann der Einrichtungsflow nach einem gewählten SMS-, E-Mail- oder Authentifizierungsmethodenschritt fortgesetzt werden.

- Wenn nur die Authenticator App konfiguriert ist, kann die Einrichtung direkt nach der Anmeldung mit dem ersten Faktor beginnen.

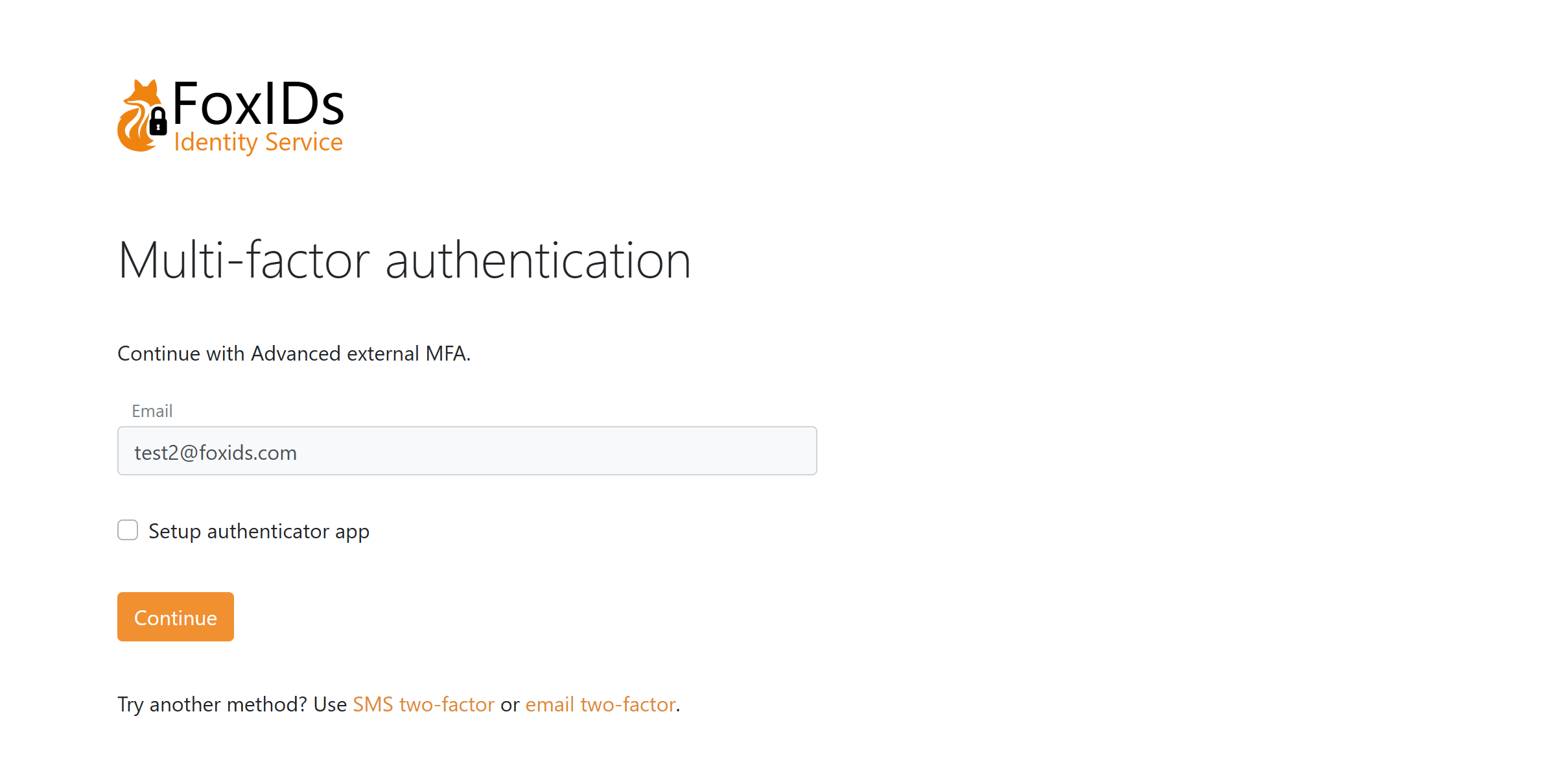

MFA-Seite für Authentifizierungsmethoden mit optionaler Registrierung einer Authenticator App und der Möglichkeit, ein anderes MFA-Element auszuwählen.

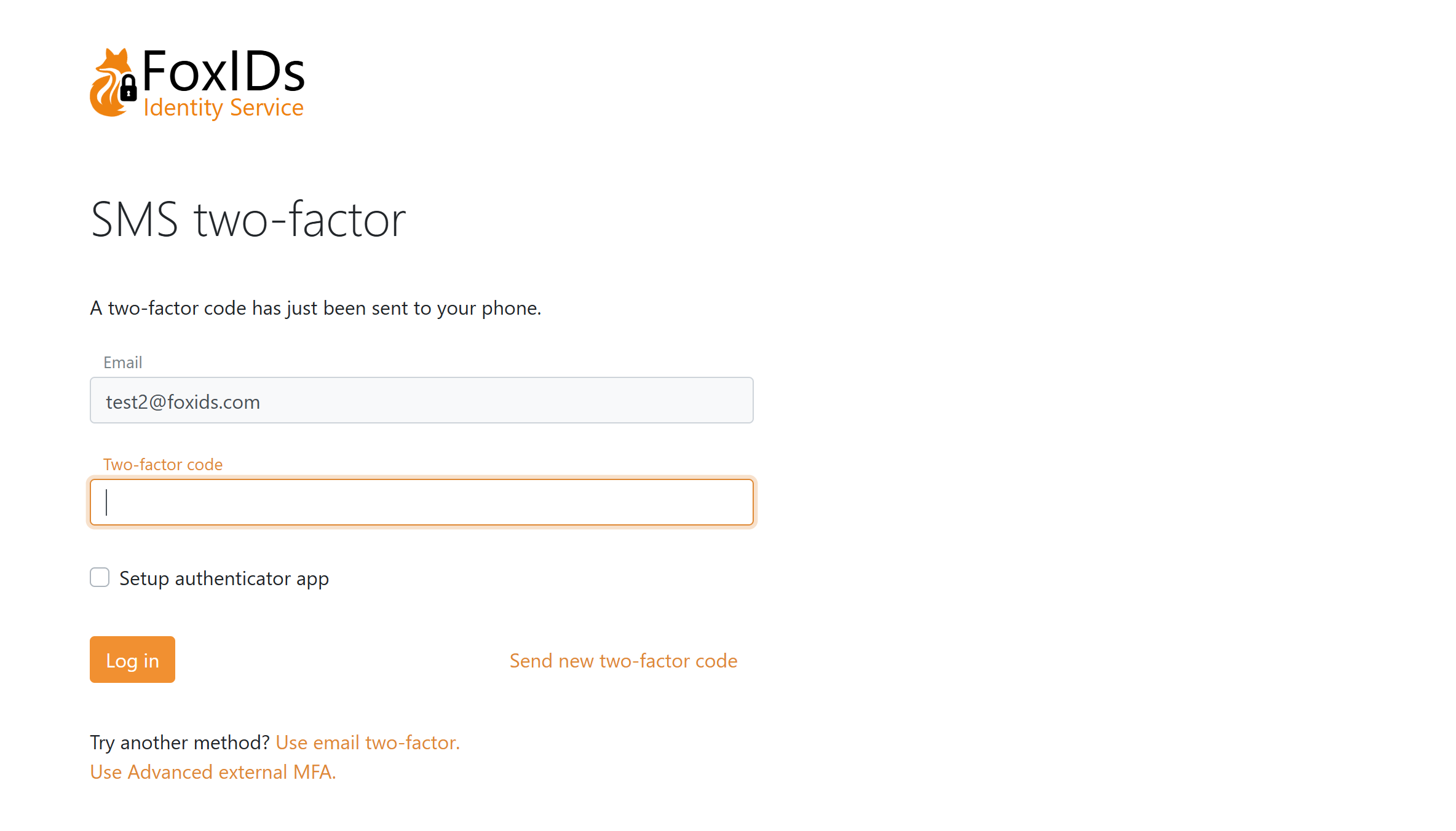

MFA-SMS-Seite mit optionaler Registrierung einer Authenticator App und der Möglichkeit, ein anderes MFA-Element auszuwählen.

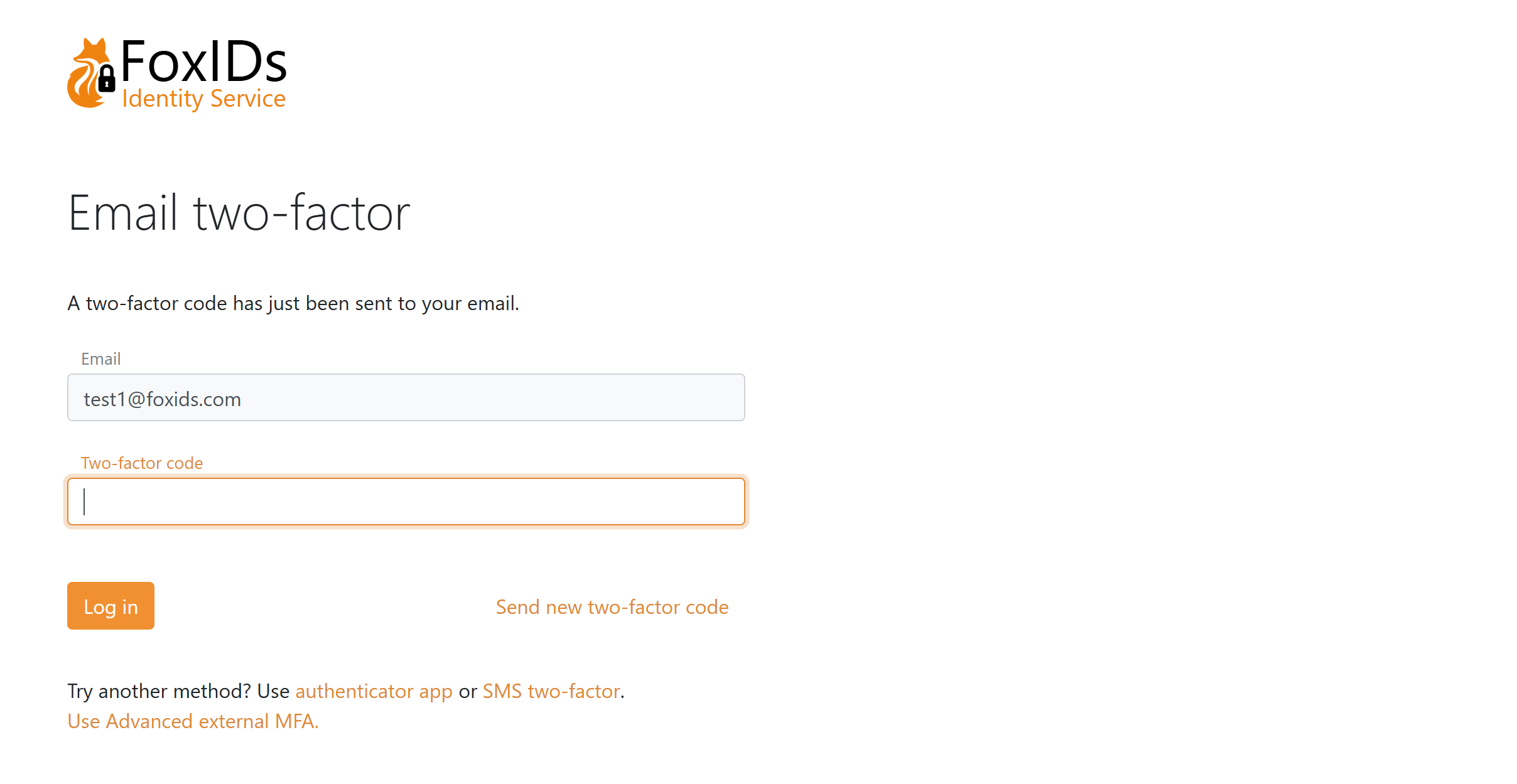

MFA-E-Mail-Seite, auf der die Authenticator App eingerichtet wird, mit der Möglichkeit, ein anderes MFA-Element auszuwählen.

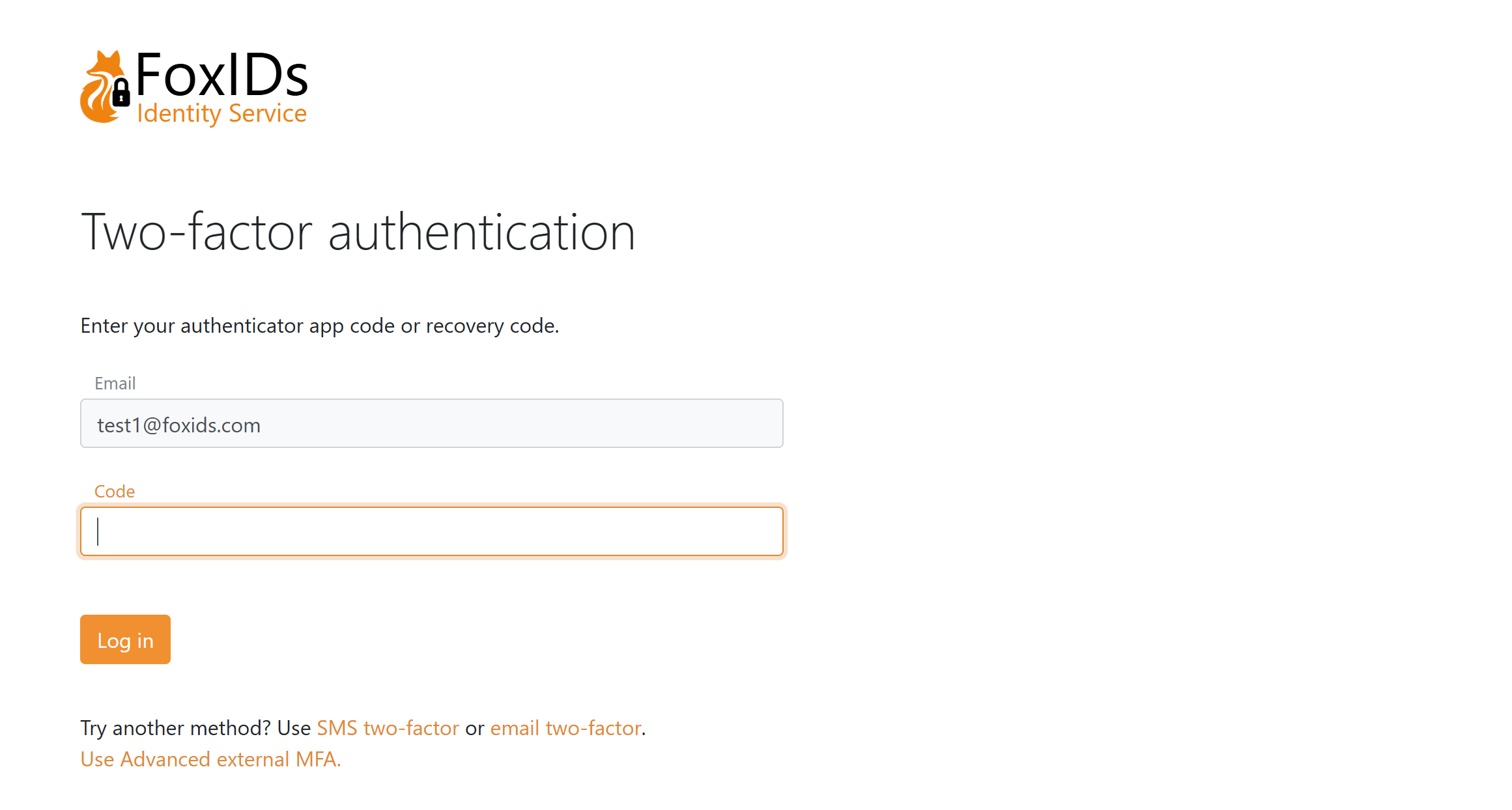

MFA-Seite für die Authenticator App mit der Möglichkeit, ein anderes MFA-Element auszuwählen.

Authentifizierungsmethoden als MFA-Elemente

Authentifizierungsmethoden (OIDC, SAML 2.0, TrackLink) können mit folgenden Regeln als MFA-Elemente verwendet werden:

- MFA-spezifische ACR-Werte werden nicht an die Anfrage der MFA-Authentifizierungsmethode weitergegeben.

- Die Antwort der Authentifizierungsmethode muss den erforderlichen AMR-Wert für das ausgewählte MFA-Element enthalten.

- Der AMR-Wert wird normalerweise im Claim Transform hinzugefügt, wenn die zurückgegebene Identität mit der erwarteten Identität übereinstimmt. Siehe das Beispiel für Claim Transform.

- Wenn der erforderliche AMR-Wert fehlt, schlägt die Anmeldung fehl.

- Nach erfolgreicher Validierung fügt FoxIDs AMR

mfazur resultierenden Sitzung hinzu.

MFA von Anwendungen anfordern

Anwendungen können MFA sowohl in OpenID Connect als auch in SAML 2.0 anfordern.

Wenn spezifische ACR-Werte angefordert werden, aber nicht auf MFA-Elementen in der ausgewählten Login-Authentifizierungsmethode konfiguriert sind, schlägt die Authentifizierung fehl.

OpenID Connect

Verwenden Sie acr_values:

- Allgemeine MFA:

acr_values=urn:foxids:mfa - Allgemeine MFA und spezifische Methode:

acr_values=urn:foxids:mfa urn:foxids:link

SAML 2.0

Verwenden Sie RequestedAuthnContext.AuthnContextClassRef:

- Allgemeine MFA:

urn:foxids:mfaeinschließen - Allgemeine MFA und spezifische Methode:

urn:foxids:mfaund spezifische Werte wieurn:foxids:linkeinschließen

Sitzungsverhalten

FoxIDs validiert die erforderlichen AMR-Werte gegen die aktuelle Anmeldesitzung.

- Neue Anmeldung: Die Sitzung wird erstellt, wenn alle Anforderungen erfüllt sind.

- Step-up Login: Eine bestehende Sitzung wird aktualisiert, wenn alle zusätzlichen MFA-Anforderungen erfüllt sind.

- Wiederverwendung der Sitzung: Wenn die Sitzung die erforderlichen AMR-Werte bereits erfüllt, verwendet FoxIDs die Sitzung erneut und fordert keine neue Anmeldung an.

Fehlerbehebung

Häufige Gründe für MFA-Fehler:

- Angeforderte ACR-Werte sind nicht als MFA-Elemente in der Login-Authentifizierungsmethode konfiguriert.

- Eine Authentifizierungsmethode, die als MFA verwendet wird, gibt den erforderlichen AMR-Wert nicht zurück.

- Für den Benutzer ist aktuell kein konfiguriertes MFA-Element verfügbar, zum Beispiel weil Telefonnummer oder E-Mail für SMS oder E-Mail fehlen.