Utilisateurs internes

Les utilisateurs internes peuvent s'authentifier dans une ou plusieurs méthodes d'authentification login dans un environnement. Cela permet de personnaliser l'expérience de connexion pour différentes exigences d'application.

Importez vos utilisateurs à partir d'un fichier CSV, avec ou sans mot de passe.

Pour une vue d'ensemble des concepts utilisateurs tels que les utilisateurs internes, les utilisateurs externes et les magasins d'utilisateurs externes, voir la vue d'ensemble des utilisateurs.

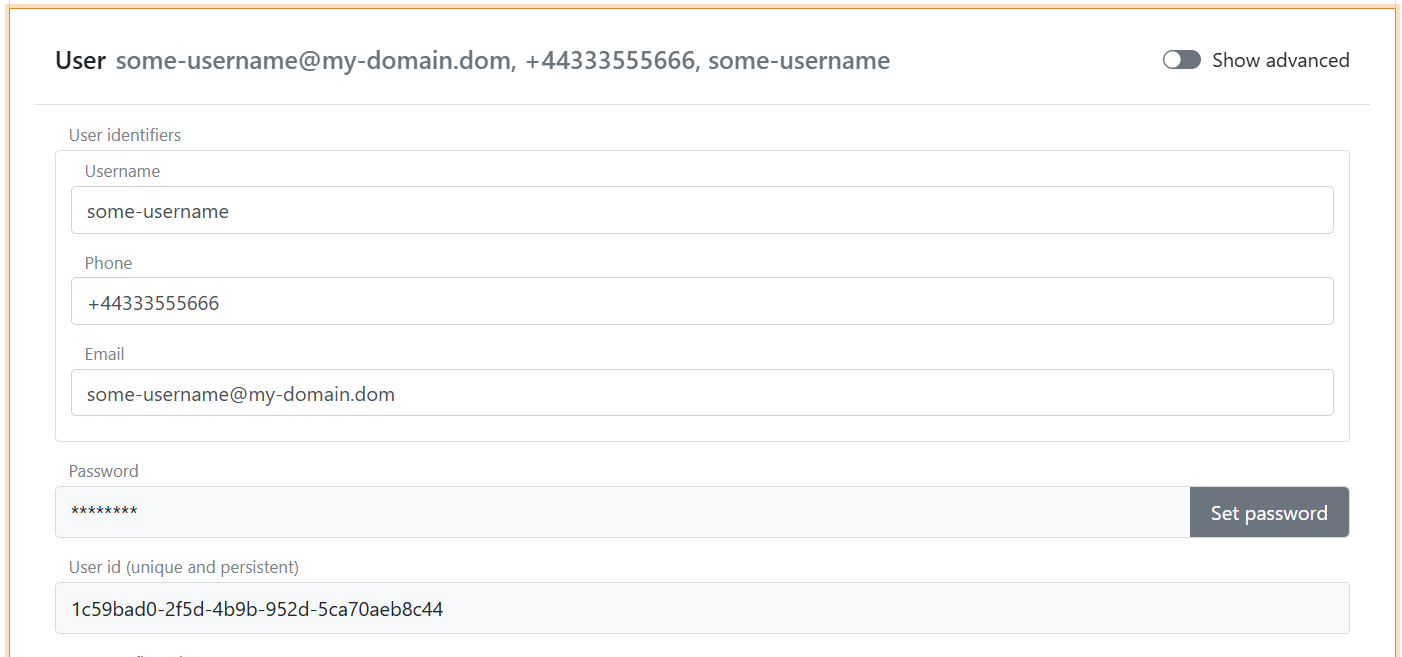

Identifiants utilisateur

Les utilisateurs internes prennent en charge trois identifiants utilisateur : e-mail, numéro de téléphone et nom d'utilisateur. Ces identifiants constituent la référence de connexion, c'est-à-dire la partie nom d'utilisateur, lorsqu'un utilisateur se connecte avec un nom d'utilisateur et un mot de passe.

Vous pouvez activer un, deux ou les trois identifiants dans la méthode d'authentification de connexion. Si plus d'un identifiant est activé, l'utilisateur peut se connecter avec n'importe quel identifiant activé.

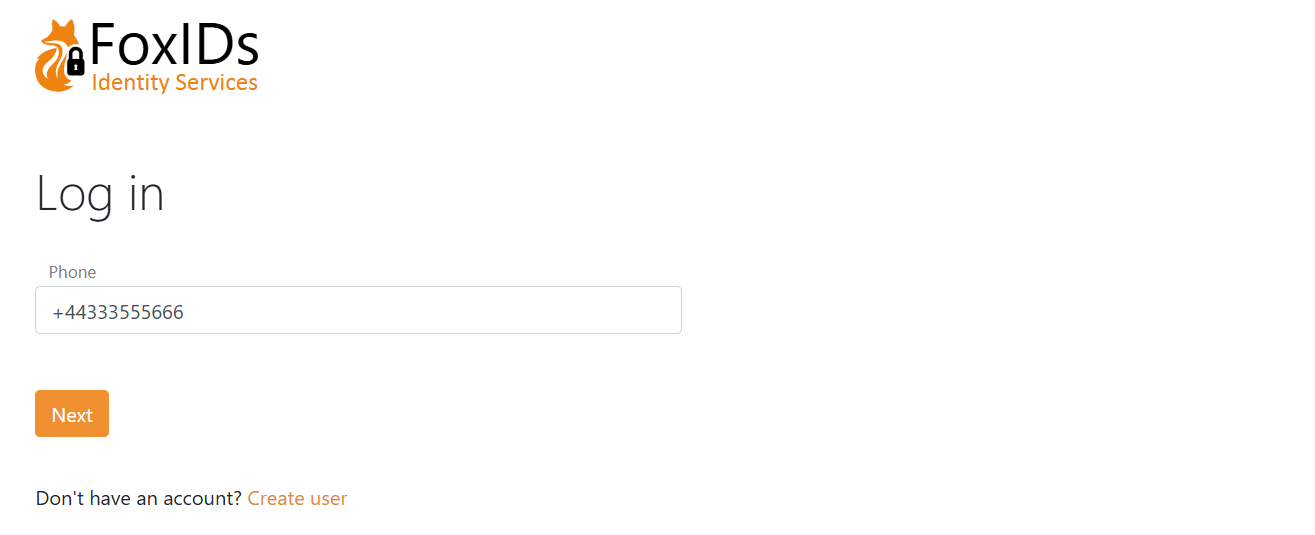

Numéro de téléphone uniquement comme identifiant utilisateur.

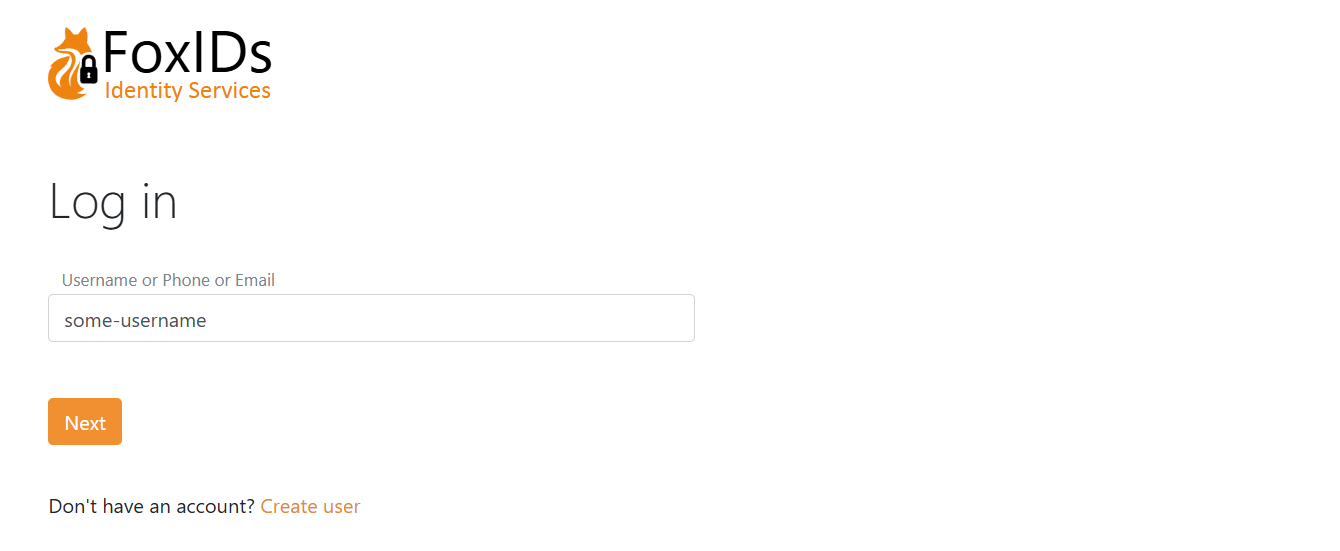

E-mail, numéro de téléphone et nom d'utilisateur comme identifiants utilisateur.

Vérification du mot de passe

Les utilisateurs internes peuvent s'authentifier avec un mot de passe. Le mot de passe est validé par rapport à la politique de mot de passe intégrée (par défaut ou groupe de politiques) et éventuellement une API de mot de passe externe.

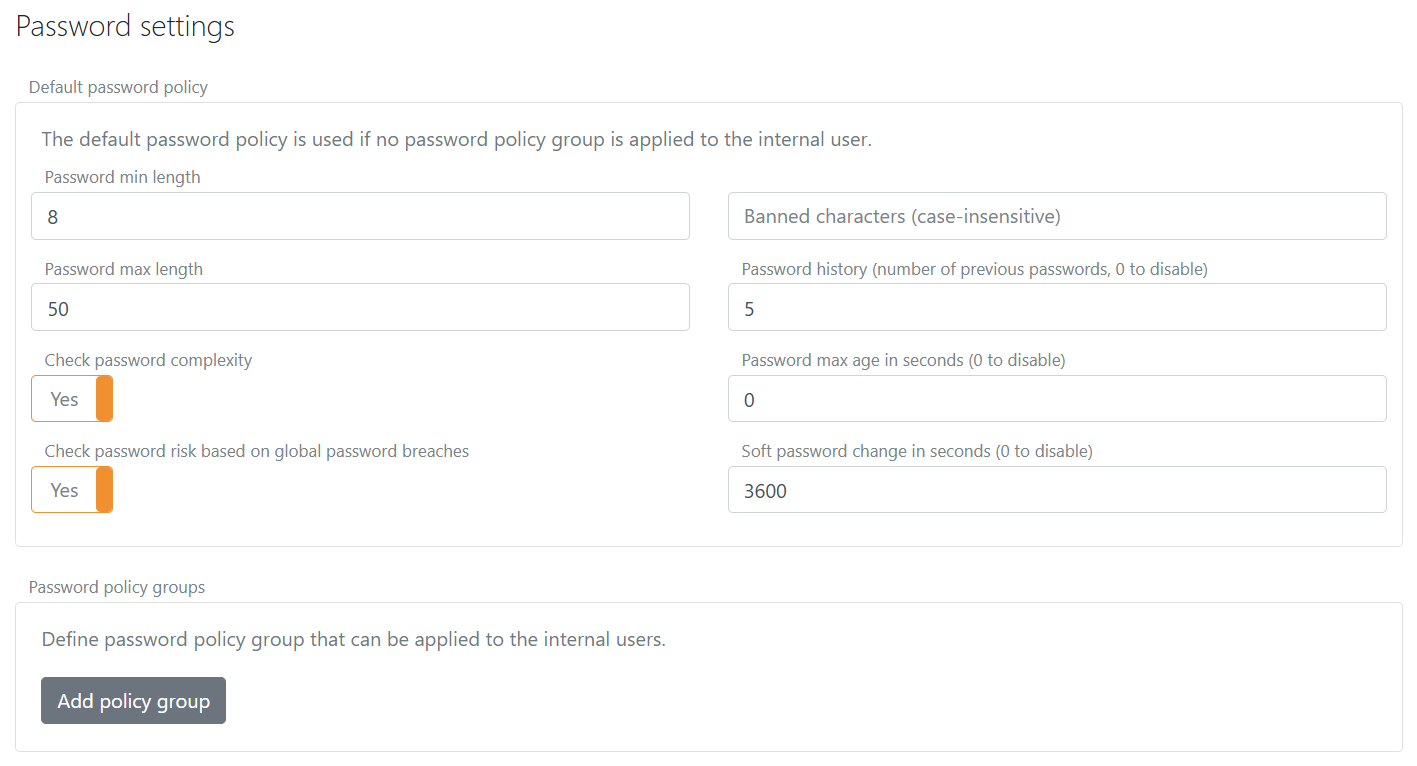

Politique de mot de passe intégrée et vieillissement

La politique de mot de passe par défaut est configurée dans les paramètres de l'environnement dans le FoxIDs Control Client et s'applique lorsqu'aucun groupe de politique de mot de passe n'est attribué à l'utilisateur.

- Sélectionnez l'onglet Settings.

- Sélectionnez l'onglet Environment.

- Recherchez la section Password settings.

- Configurez la zone Default password policy :

- Password min length et Password max length définissent la plage autorisée.

- Check password complexity impose la variété des classes de caractères et garantit que le mot de passe ne contient pas de parties de l'URL ou d'identifiants utilisateur tels que l'e-mail, le téléphone ou le nom d'utilisateur.

- Check password risk based on global password breaches rejette les mots de passe trouvés dans des listes à risque. Pour les installations self-hosted, voir risk passwords.

- Banned characters (case-insensitive) bloque des caractères spécifiques.

- Password history (number of previous passwords, 0 to disable) empêche la réutilisation des mots de passe récents.

- Password max age in seconds (0 to disable) force un changement lorsqu'un mot de passe devient trop ancien.

- Soft password change in seconds (0 to disable) accorde une période transitoire. Pendant la connexion, l'utilisateur est invité à changer un mot de passe non conforme ou expiré, mais peut continuer à se connecter jusqu'à la fin de cette période.

- Cliquez sur Update.

Groupes de politiques de mot de passe

Vous pouvez définir jusqu'à 10 groupes de politiques de mot de passe par environnement. Un groupe remplace la politique de mot de passe par défaut pour les utilisateurs qui y sont affectés.

- Sélectionnez l'onglet Settings.

- Sélectionnez l'onglet Environment.

- Recherchez la section Password settings.

- Configurez la zone Password policy groups.

- Cliquez sur Add policy group et définissez les valeurs de la politique, c'est-à-dire les mêmes champs que pour la politique par défaut, ainsi qu'un nom et éventuellement un nom d'affichage.

- Cliquez sur Update.

Appliquez un groupe à un utilisateur dans Internal Users → modifier l'utilisateur → Advanced → Password policy, ou définissez le nom de la politique de mot de passe lors du provisionnement via la Control API. Si aucun groupe n'est sélectionné, la politique par défaut de l'environnement est utilisée.

API de mot de passe externe

Vous pouvez configurer en option une API de mot de passe externe pour valider les mots de passe et/ou notifier les changements de mot de passe.

Si la politique de mot de passe intégrée rejette le mot de passe, l'API de mot de passe externe n'est pas appelée. La méthode de notification de l'API de mot de passe externe n'est appelée que si le mot de passe passe tous les contrôles de politique configurés.

Mot de passe ou mot de passe à usage unique (sans mot de passe)

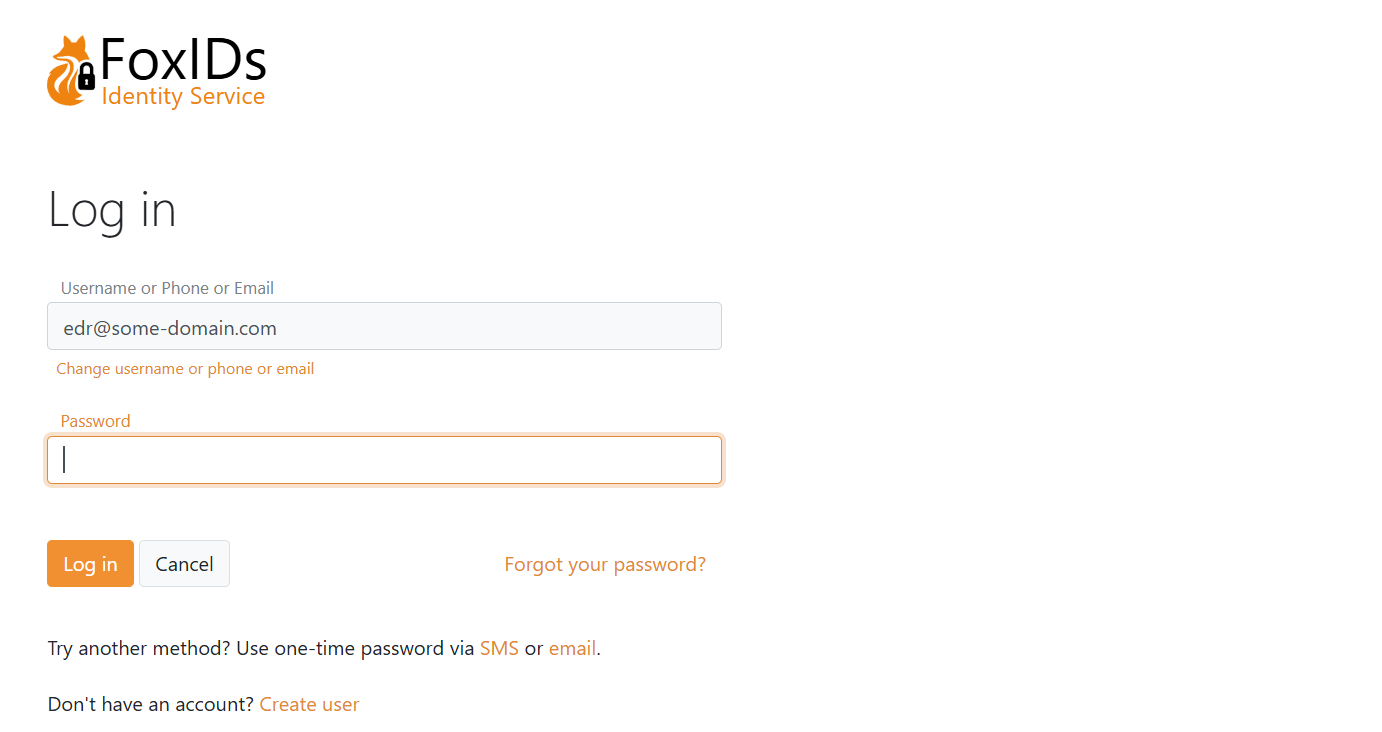

La méthode d'authentification login est configurée par défaut pour identifiant utilisateur plus mot de passe.

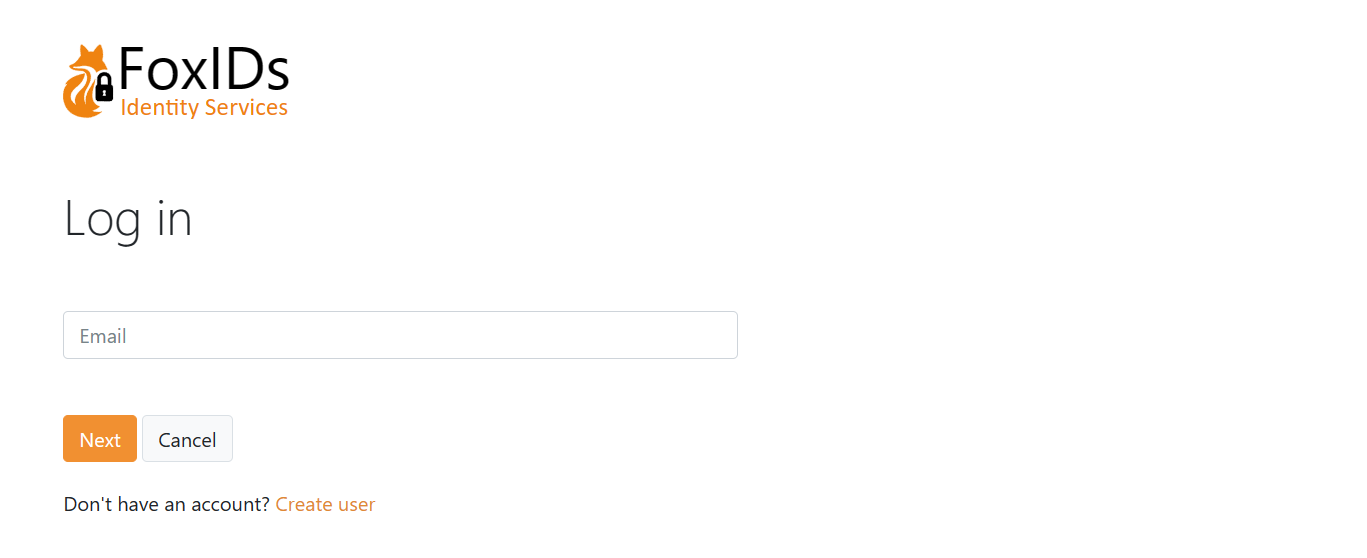

Vous pouvez aussi activer un mot de passe à usage unique (OTP) via e-mail et/ou SMS pour une connexion sans mot de passe, et vous pouvez créer plusieurs méthodes d'authentification login avec différentes combinaisons.

Si le mot de passe et l'OTP sont tous deux activés, toutes les méthodes activées sont proposées. L'interface peut également autoriser la création de compte en libre-service.

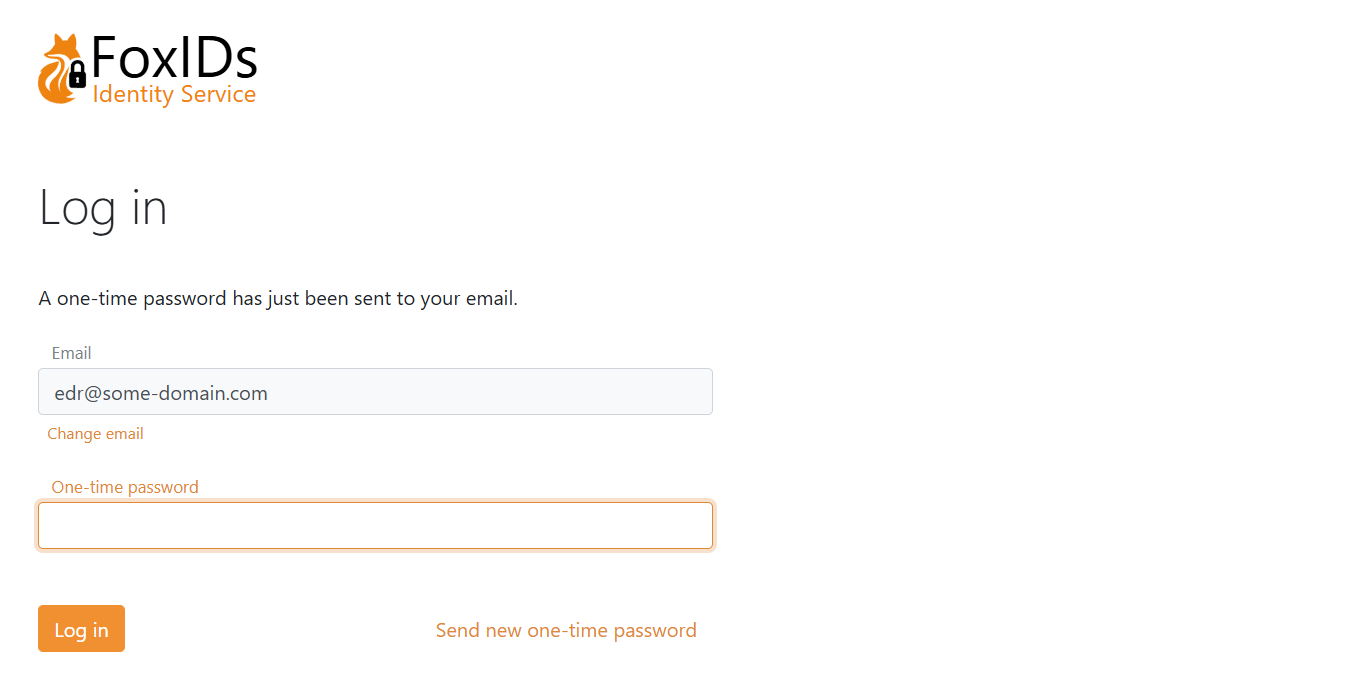

Si seul l'OTP par e-mail est activé :

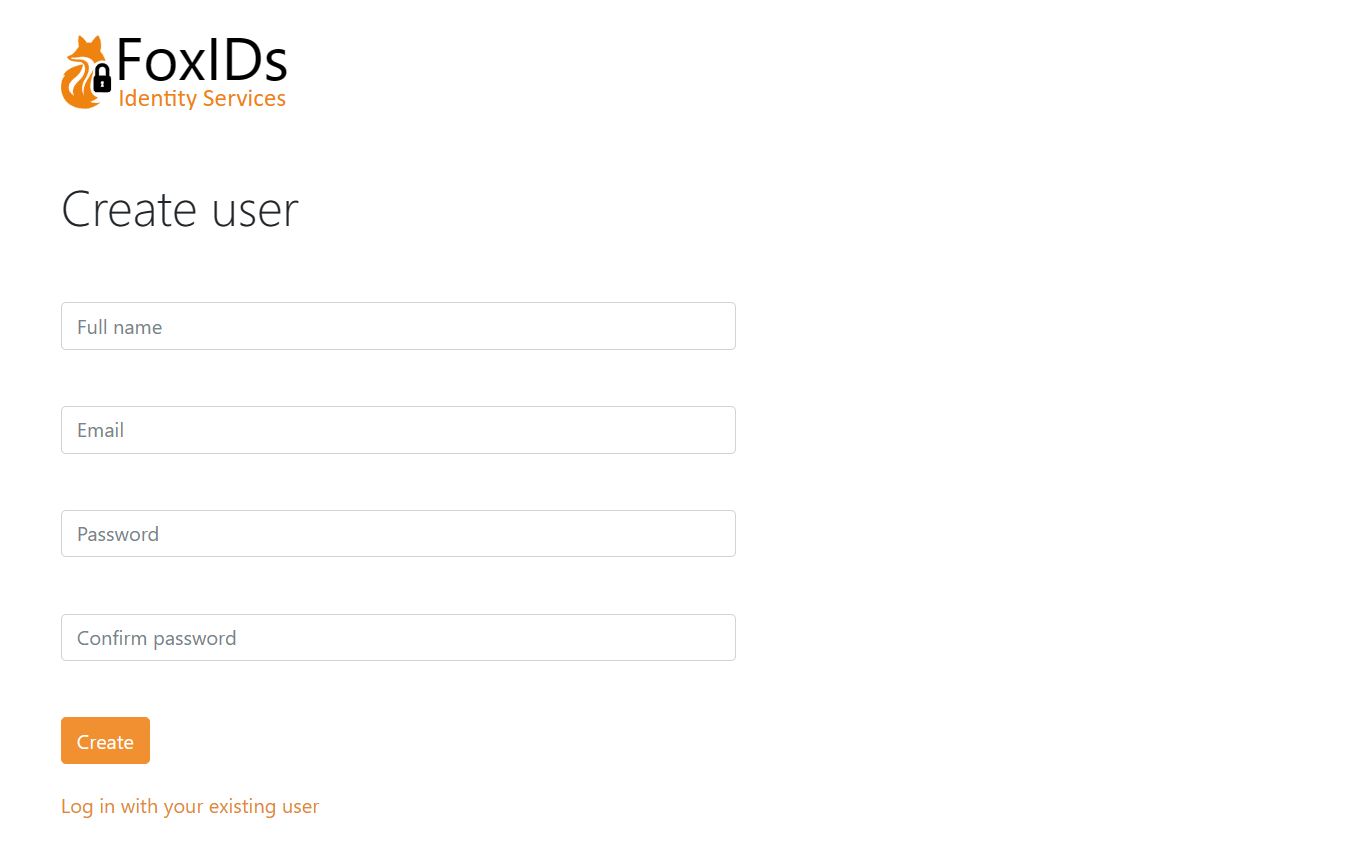

Créer un utilisateur

Selon la configuration de la méthode login sélectionnée, les utilisateurs peuvent créer un compte en ligne.

L'utilisateur choisit de créer un nouveau compte sur la page de connexion.

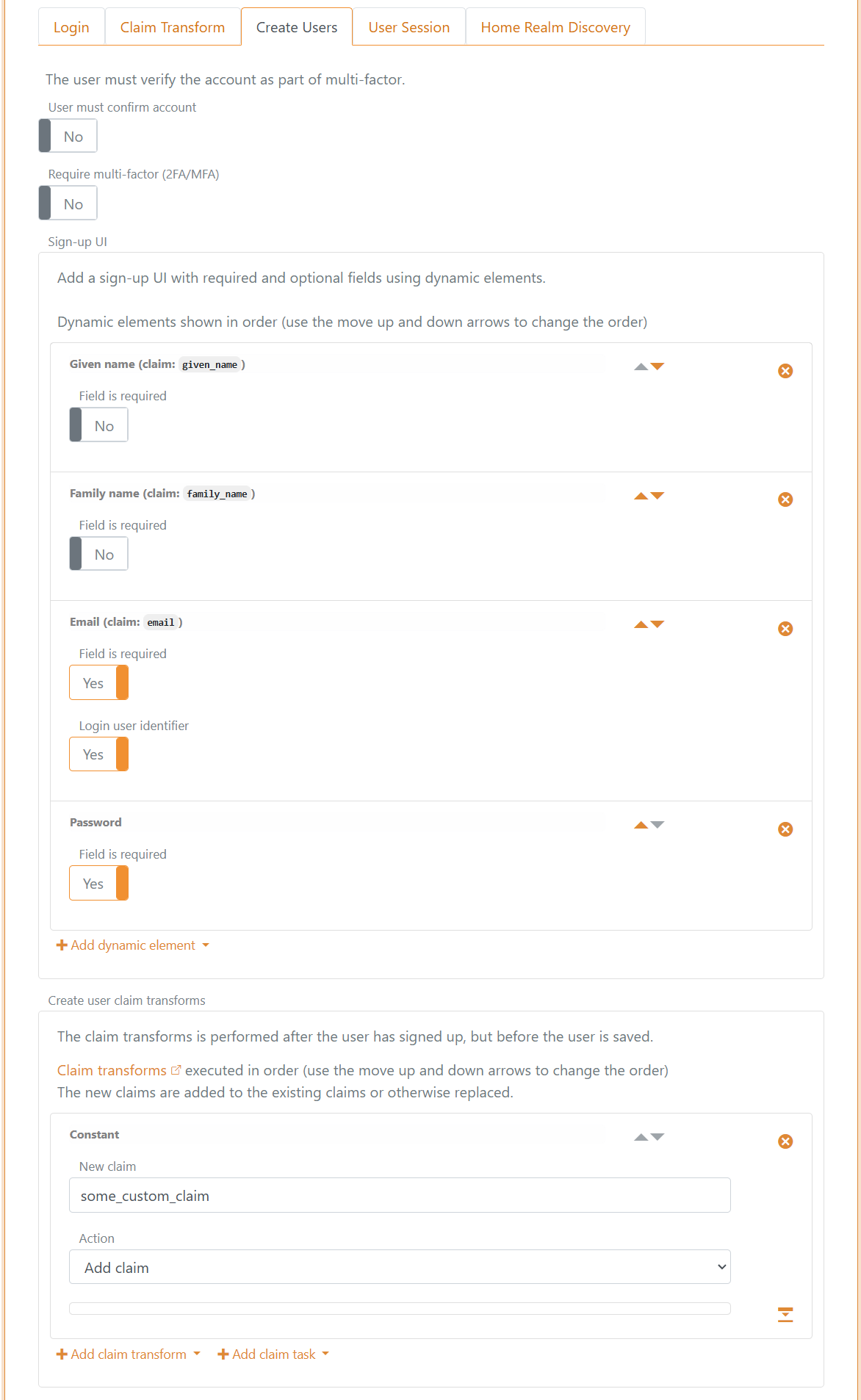

Cet exemple montre le formulaire de création d'utilisateur.

La page est composée d'éléments dynamiques qui peuvent être personnalisés par méthode login. Dans cet exemple, le formulaire contient les champs Given name, Family name, Email et Password. Le champ Email est l'identifiant utilisateur utilisé pour la connexion.

Voici la configuration de la méthode login. En outre, le claim some_custom_claim est ajouté à chaque utilisateur comme constante via un claim transform.

Provisionnement

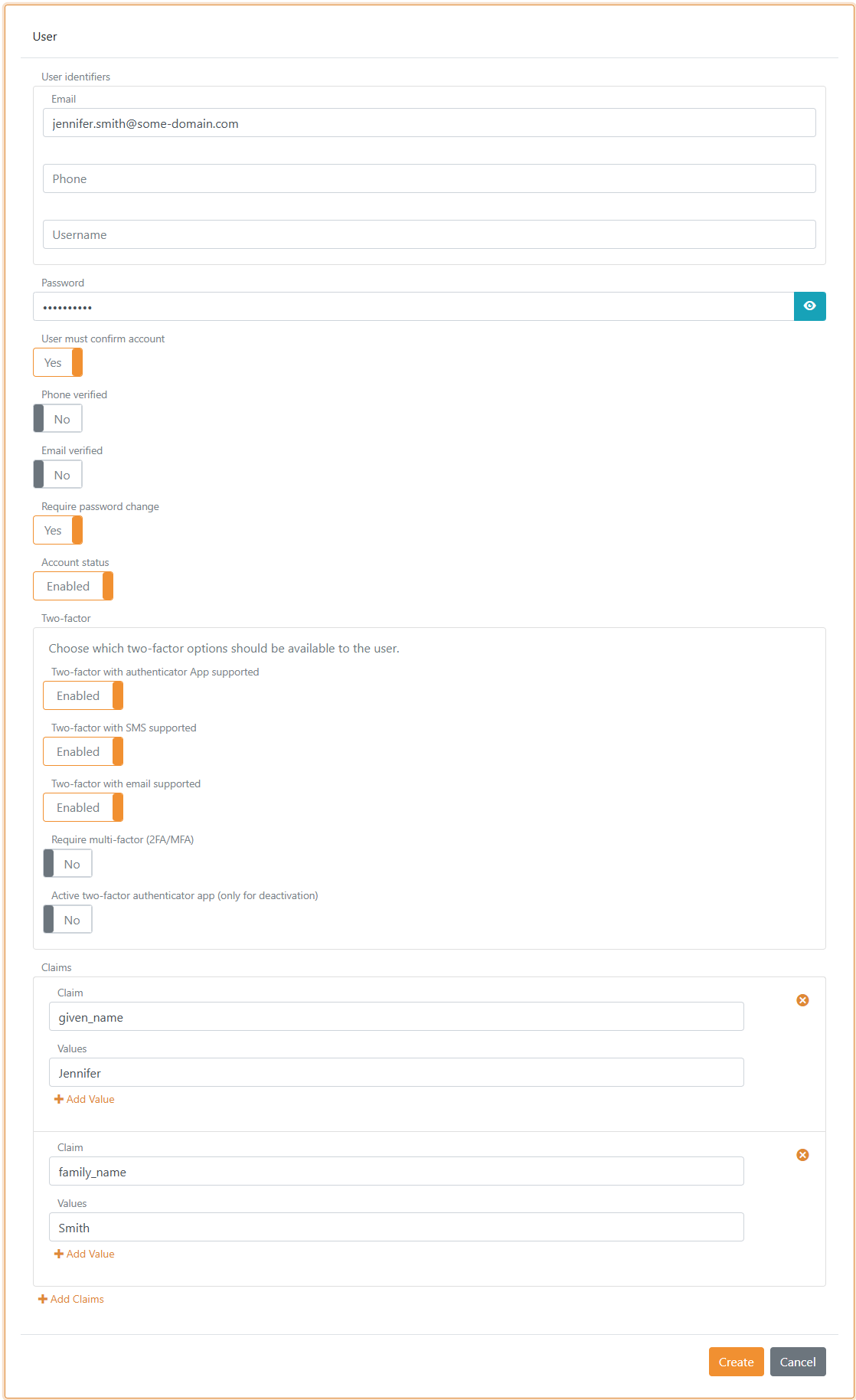

Les utilisateurs internes peuvent être créés, mis à jour et supprimés dans le Control Client ou provisionnés via la Control API. Vous pouvez également importer de nombreux utilisateurs à partir d'un fichier CSV.

Authentification multi-facteur (MFA)

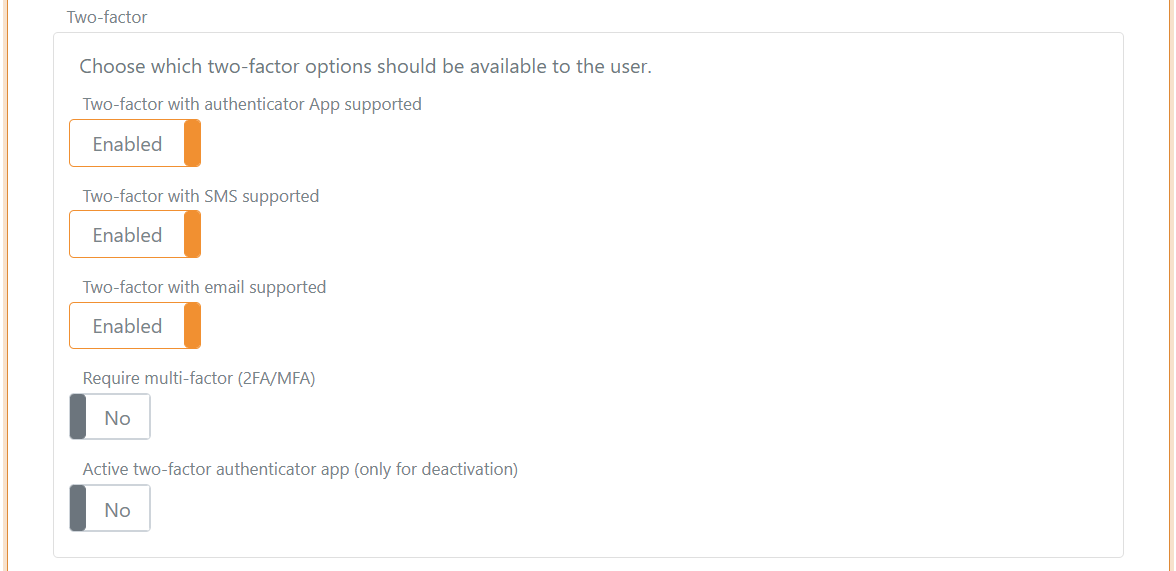

L'authentification à deux facteurs et multi-facteur peut être requise par utilisateur. L'utilisateur doit alors compléter un facteur supplémentaire et peut enregistrer une authenticator app si elle n'est pas déjà enregistrée.

Les facteurs disponibles sont déterminés par la méthode d'authentification de connexion ainsi que par les données et paramètres de l'utilisateur. Voir authentification à deux facteurs et multi-facteur.

Vous pouvez voir si une authenticator app est enregistrée et un administrateur peut la désactiver.

Hachage du mot de passe

Seul un hachage du mot de passe est stocké.

Le sous-système de hachage prend en charge l'évolution. Les métadonnées du hachage, c'est-à-dire l'algorithme et les paramètres, sont stockées avec chaque hachage afin que les anciens hachages puissent toujours être validés tandis que les nouveaux hachages utilisent des algorithmes ou paramètres plus récents.

Algorithme de hachage actuellement pris en charge P2HS512:10 :

- HMAC (

RFC 2104) avec SHA-512 (FIPS 180-4) - 10 itérations stockées dans les métadonnées du hachage, multipliées par 10 000 tours PBKDF2 pour un total de 100 000 itérations

- Longueur du sel : 64 octets

- Longueur de clé dérivée : 80 octets

- Le hachage et le sel sont stockés sous forme de chaînes Base64 URL encodées, c'est-à-dire Base64 sans padding

Les bibliothèques standard de .NET sont utilisées pour calculer le hachage.