Connexion et Home Realm Discovery

FoxIDs gère la connexion utilisateur dans la méthode d'authentification de connexion. Vous pouvez configurer plusieurs méthodes d'authentification de connexion par environnement, chacune avec ses propres options et son propre look and feel.

Un environnement contient un seul référentiel d'utilisateurs, et chaque méthode d'authentification de connexion de cet environnement authentifie les utilisateurs contre ce même référentiel.

Lorsqu'un utilisateur s'authentifie, sa session est associée à la méthode d'authentification de connexion sélectionnée. Le même utilisateur peut donc s'authentifier dans plusieurs méthodes d'authentification de connexion et conserver des sessions utilisateur distinctes. Aucune session utilisateur n'est créée dans la méthode d'authentification de connexion si la durée de vie de session est définie à 0 seconde.

Une inscription d'application OpenID Connect ou une inscription d'application SAML 2.0 peut authentifier des utilisateurs en sélectionnant une méthode d'authentification de connexion.

La méthode d'authentification de connexion utilise une interface de connexion en deux étapes : l'utilisateur saisit un identifiant sur la première page, puis termine l'étape de connexion configurée sur la page suivante.

Pour les scénarios avec double facteur et multi-facteur, voir Authentification à deux facteurs et multi-facteur (2FA/MFA).

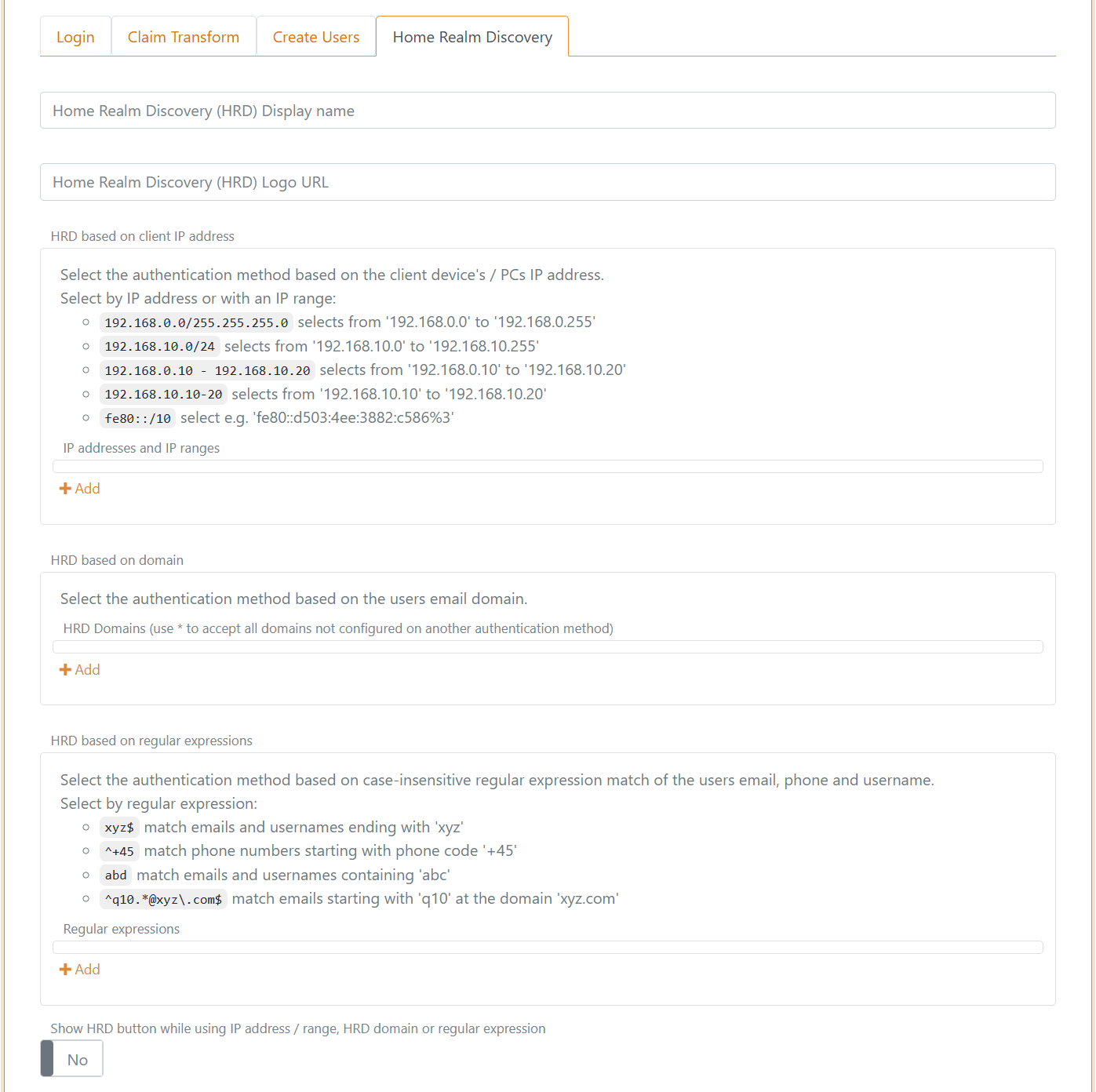

Home Realm Discovery (HRD)

Lorsque vous créez une inscription d'application, il est souvent préférable d'utiliser la notation étoile par défaut (*) pour sélectionner toutes les méthodes d'authentification.

- Si une seule méthode d'authentification est autorisée, l'utilisateur est redirigé directement vers cette méthode.

- Si plusieurs méthodes sont autorisées, l'utilisateur peut être routé via Home Realm Discovery (HRD).

- HRD peut choisir une méthode d'authentification selon l'adresse IP du client, le domaine d'e-mail ou une expression régulière insensible à la casse.

- L'interface de connexion est ignorée lorsqu'une méthode est sélectionnée à partir de l'adresse IP du client.

Adresse IP du client Sélectionnez la méthode d'authentification en fonction de l'adresse IP de l'appareil client.

Sélection par adresse IP ou plage IP :

192.168.0.0/255.255.255.0sélectionne de192.168.0.0à192.168.0.255192.168.10.0/24sélectionne de192.168.10.0à192.168.10.255192.168.0.10 - 192.168.10.20sélectionne de192.168.0.10à192.168.10.20192.168.10.10-20sélectionne de192.168.10.10à192.168.10.20fe80::/10sélectionne des adresses commefe80::d503:4ee:3882:c586%3

Domaine d'e-mail Sélectionnez la méthode d'authentification selon le domaine d'e-mail de l'utilisateur.

Sélectionnez par domaine, ou utilisez (*) pour sélectionner tous les domaines non configurés sur une autre méthode d'authentification.

Expression régulière Sélectionnez la méthode d'authentification selon une expression régulière insensible à la casse qui correspond à l'e-mail, au numéro de téléphone ou au nom d'utilisateur de l'utilisateur.

Sélection par expression régulière :

xyz$correspond aux e-mails et noms d'utilisateur qui se terminent parxyz^\+45correspond aux numéros de téléphone qui commencent par l'indicatif+45abccorrespond aux e-mails et noms d'utilisateur qui contiennentabc^q10.*@xyz\.com$correspond aux e-mails qui commencent parq10dans le domainexyz.com

Vous pouvez choisir d'afficher le bouton HRD pour une méthode d'authentification même lorsqu'une plage IP, un domaine HRD ou une expression régulière est configuré.

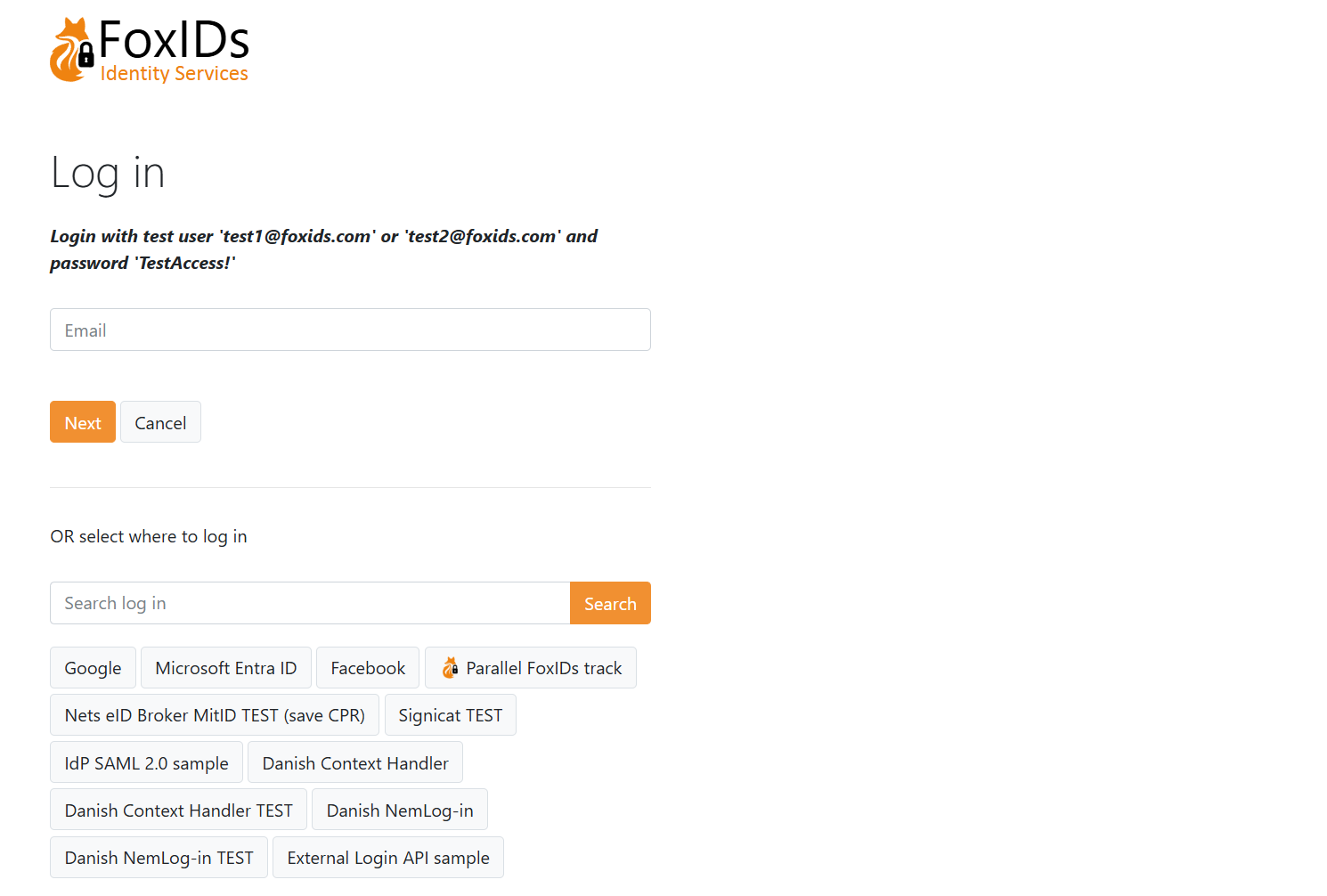

Cet exemple montre une page de connexion avec HRD. La page peut être personnalisée.

Le titre, l'icône et la feuille de style CSS configurés sur la première méthode d'authentification de connexion autorisée dans l'inscription d'application sont utilisés. Si aucune méthode d'authentification de connexion autorisée n'est configurée, FoxIDs utilise le titre, l'icône et la feuille de style CSS de la méthode d'authentification de connexion par défaut.

Configuration de la connexion

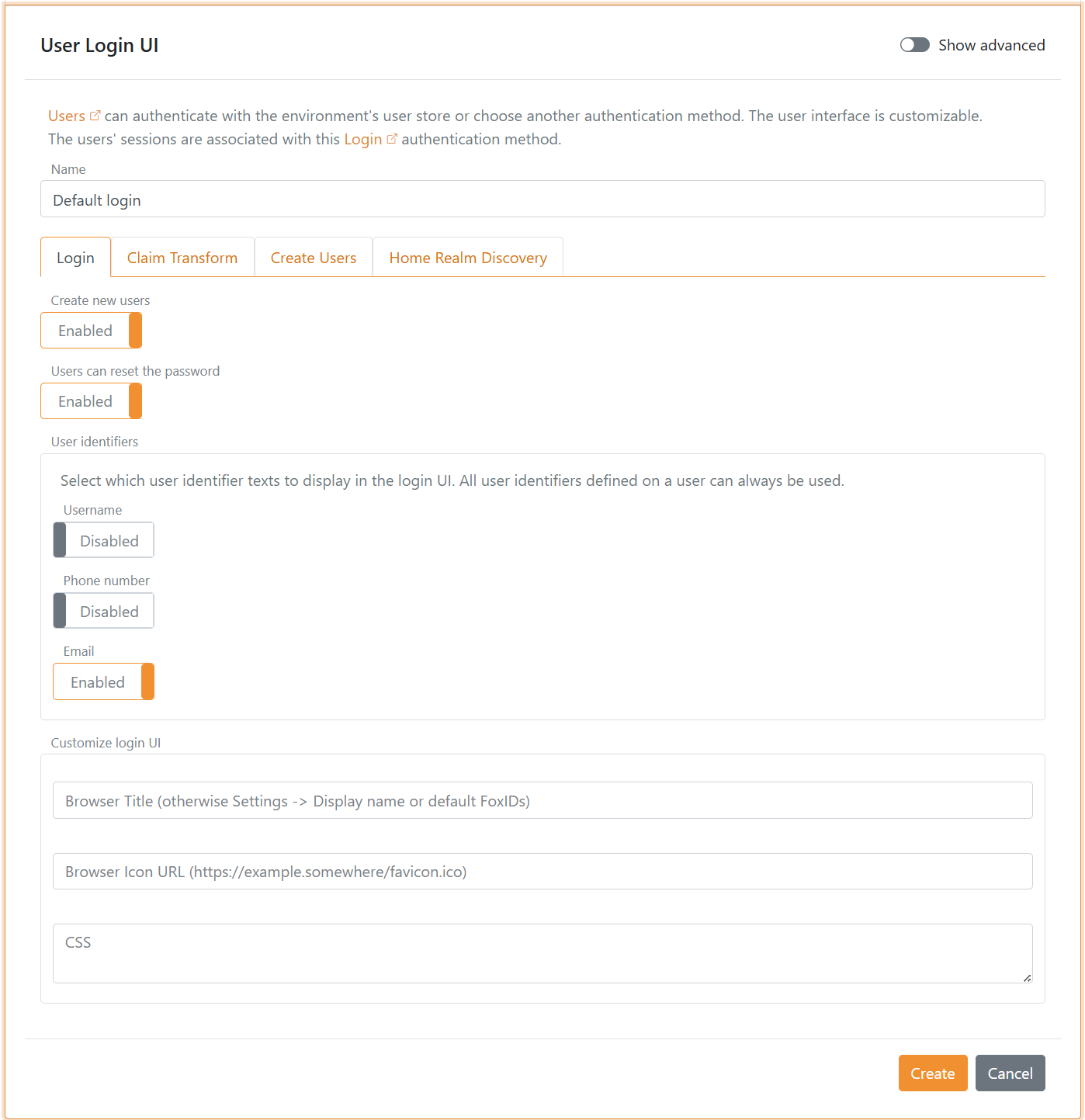

Une méthode d'authentification de connexion par défaut est créée dans chaque environnement.

La connexion par défaut nommée

loginpeut être modifiée mais pas supprimée. Modifiez-la donc avec précaution pour éviter de perdre l'accès.

Le titre, l'icône et la feuille de style CSS configurés sur la méthode d'authentification de connexion par défaut sont utilisés lorsqu'aucune méthode d'authentification de connexion spécifique n'est sélectionnée, par exemple sur la page d'erreur ou pendant HRD.

Configurer les options de connexion

Vous pouvez configurer si les utilisateurs peuvent définir leur propre mot de passe, si les utilisateurs peuvent créer un nouvel utilisateur en ligne, quels identifiants utilisateur sont activés et si la connexion utilise un mot de passe ou un mot de passe à usage unique (OTP) par e-mail ou SMS.

Vous pouvez également personnaliser l'interface. De nouveaux utilisateurs peuvent être créés par un administrateur dans le Control Client ou provisionnés via la Control API.

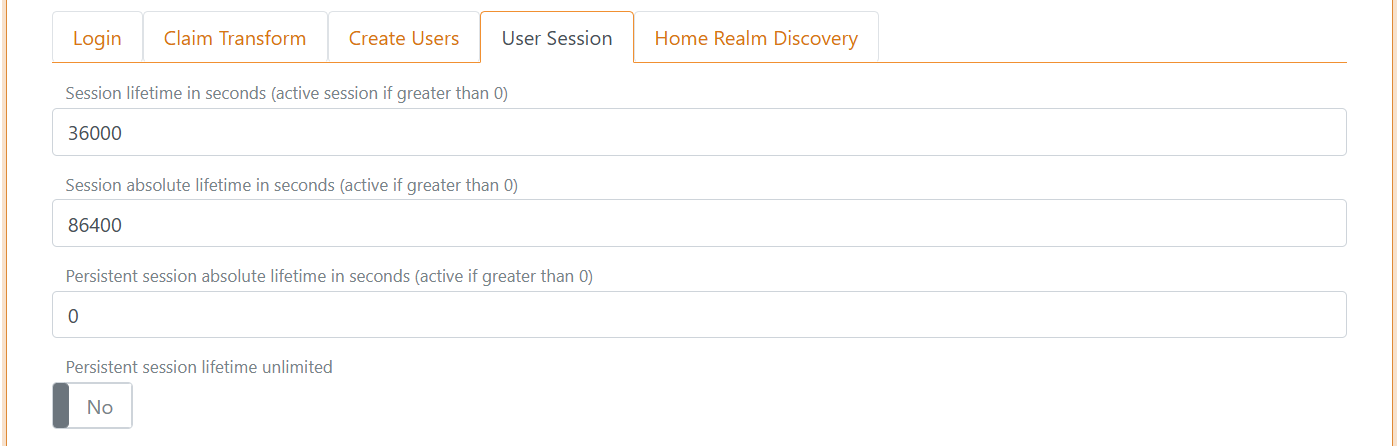

Configurer la session utilisateur

Cliquez sur Show advanced pour modifier la durée de vie de la session utilisateur. La durée par défaut est de 10 heures.

La session utilisateur est glissante, ce qui signifie que sa durée est prolongée chaque fois qu'une application effectue une demande de connexion jusqu'à ce que la durée absolue de session soit atteinte, si elle est configurée.

La session utilisateur peut également devenir persistante afin de survivre aux redémarrages du navigateur. Une session devient persistante lorsque Persistent session lifetime est supérieur à 0 ou lorsque Persistent session lifetime unlimited est défini sur Yes.

Cliquez sur l'onglet

User sessionpour afficher tous les paramètres de session.

Configurer les claims

Vous pouvez modifier les claims et implémenter des claim tasks avec claim transforms et claim tasks.