Inicio de sesión y Home Realm Discovery

FoxIDs gestiona el inicio de sesión de usuarios en el método de autenticación de inicio de sesión. Puede configurar varios métodos de autenticación de inicio de sesión por entorno, cada uno con sus propias opciones y su propio look and feel.

Un entorno contiene un único repositorio de usuarios y todos los métodos de autenticación de inicio de sesión de ese entorno autentican a los usuarios contra el mismo repositorio.

Cuando un usuario se autentica, su sesión se asocia al método de autenticación de inicio de sesión seleccionado. Por tanto, el mismo usuario puede autenticarse en varios métodos de autenticación de inicio de sesión y mantener sesiones de usuario separadas. No se crea una sesión de usuario en el método de autenticación de inicio de sesión si la duración de la sesión está configurada en 0 segundos.

Un registro de aplicación OpenID Connect o un registro de aplicación SAML 2.0 puede autenticar usuarios seleccionando un método de autenticación de inicio de sesión.

El método de autenticación de inicio de sesión utiliza una interfaz de acceso de dos pasos: el usuario introduce un identificador en la primera página y completa el paso de acceso configurado en la página siguiente.

Para escenarios con dos factores y multi-factor, vea Autenticación de dos factores y multi-factor (2FA/MFA).

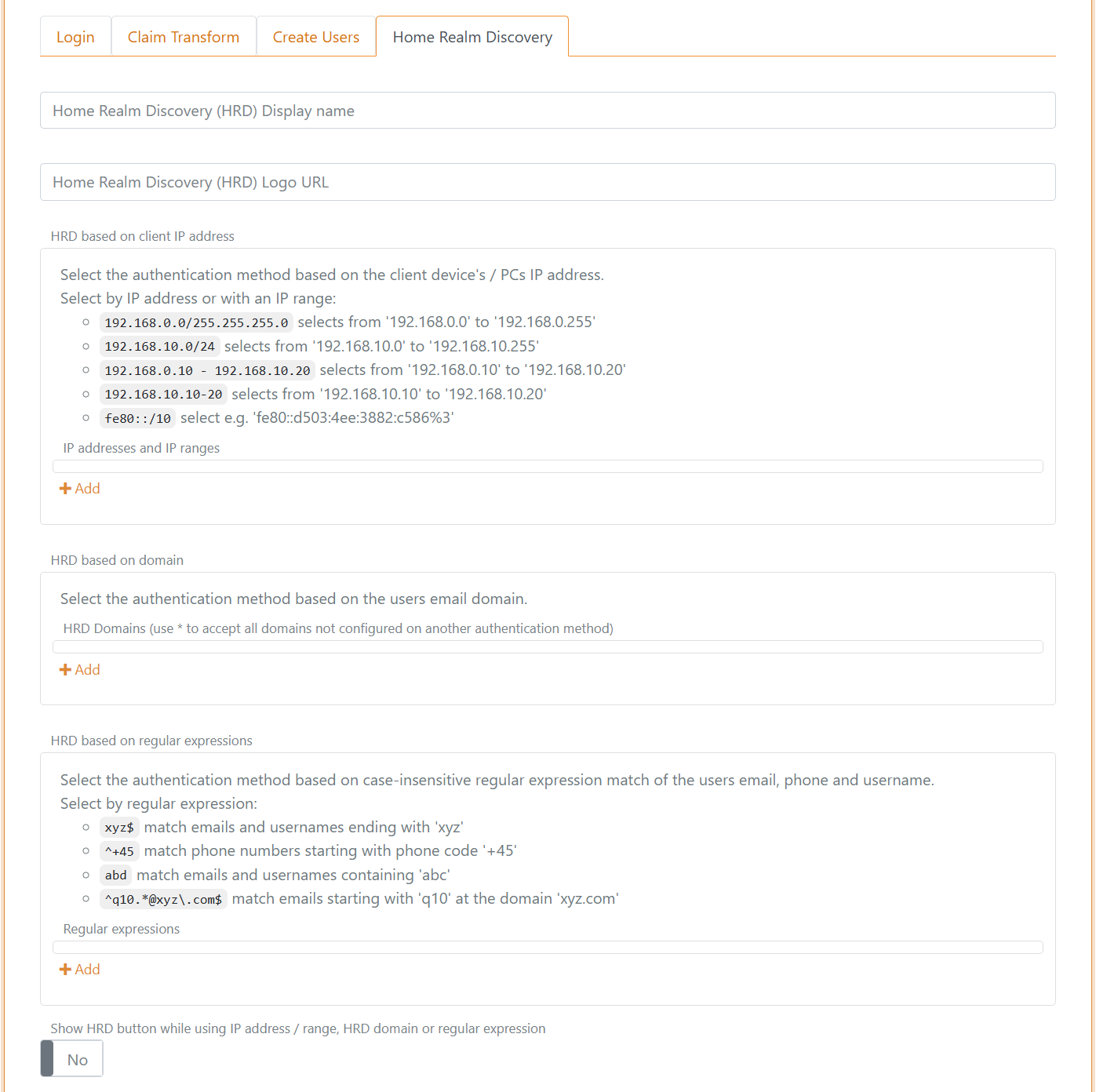

Home Realm Discovery (HRD)

Cuando crea un registro de aplicación, a menudo es mejor usar la notación de asterisco predeterminada (*) para seleccionar todos los métodos de autenticación.

- Si solo se permite un método de autenticación, el usuario es redirigido directamente a ese método.

- Si se permite más de un método, el usuario puede pasar por Home Realm Discovery (HRD).

- HRD puede elegir un método de autenticación según la dirección IP del cliente, el dominio de correo electrónico o una expresión regular sin distinción entre mayúsculas y minúsculas.

- La interfaz de inicio de sesión se omite cuando se selecciona un método según la dirección IP del cliente.

Dirección IP del cliente Seleccione el método de autenticación según la dirección IP del dispositivo cliente.

Seleccione por dirección IP o rango IP:

192.168.0.0/255.255.255.0selecciona desde192.168.0.0hasta192.168.0.255192.168.10.0/24selecciona desde192.168.10.0hasta192.168.10.255192.168.0.10 - 192.168.10.20selecciona desde192.168.0.10hasta192.168.10.20192.168.10.10-20selecciona desde192.168.10.10hasta192.168.10.20fe80::/10selecciona direcciones comofe80::d503:4ee:3882:c586%3

Dominio de correo electrónico Seleccione el método de autenticación según el dominio de correo electrónico del usuario.

Seleccione por dominio, o use (*) para seleccionar todos los dominios no configurados en otro método de autenticación.

Expresión regular Seleccione el método de autenticación según una expresión regular sin distinción entre mayúsculas y minúsculas que coincida con el correo electrónico, el número de teléfono o el nombre de usuario del usuario.

Seleccione por expresión regular:

xyz$coincide con correos electrónicos y nombres de usuario que terminan enxyz^\+45coincide con números de teléfono que comienzan con el prefijo+45abccoincide con correos electrónicos y nombres de usuario que contienenabc^q10.*@xyz\.com$coincide con correos electrónicos que comienzan conq10en el dominioxyz.com

Puede elegir mostrar el botón HRD para un método de autenticación incluso cuando haya un rango IP, un dominio HRD o una expresión regular configurados.

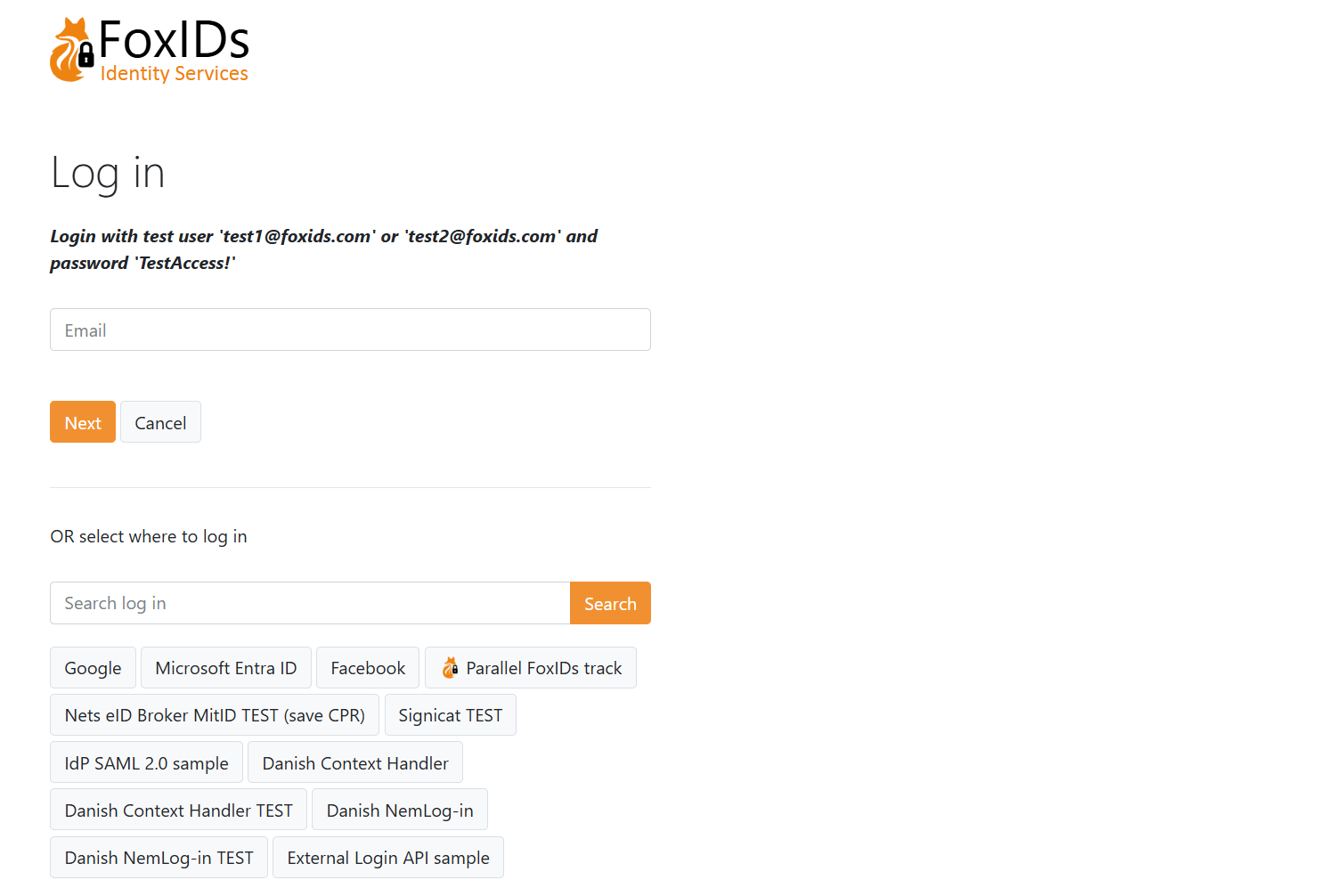

Este ejemplo muestra una página de inicio de sesión con HRD. La página se puede personalizar.

Se usan el título, el icono y la CSS configurados en el primer método de autenticación de inicio de sesión permitido del registro de aplicación. Si no hay ningún método de autenticación de inicio de sesión permitido configurado, FoxIDs usa el título, el icono y la CSS del método de autenticación de inicio de sesión predeterminado.

Configuración de inicio de sesión

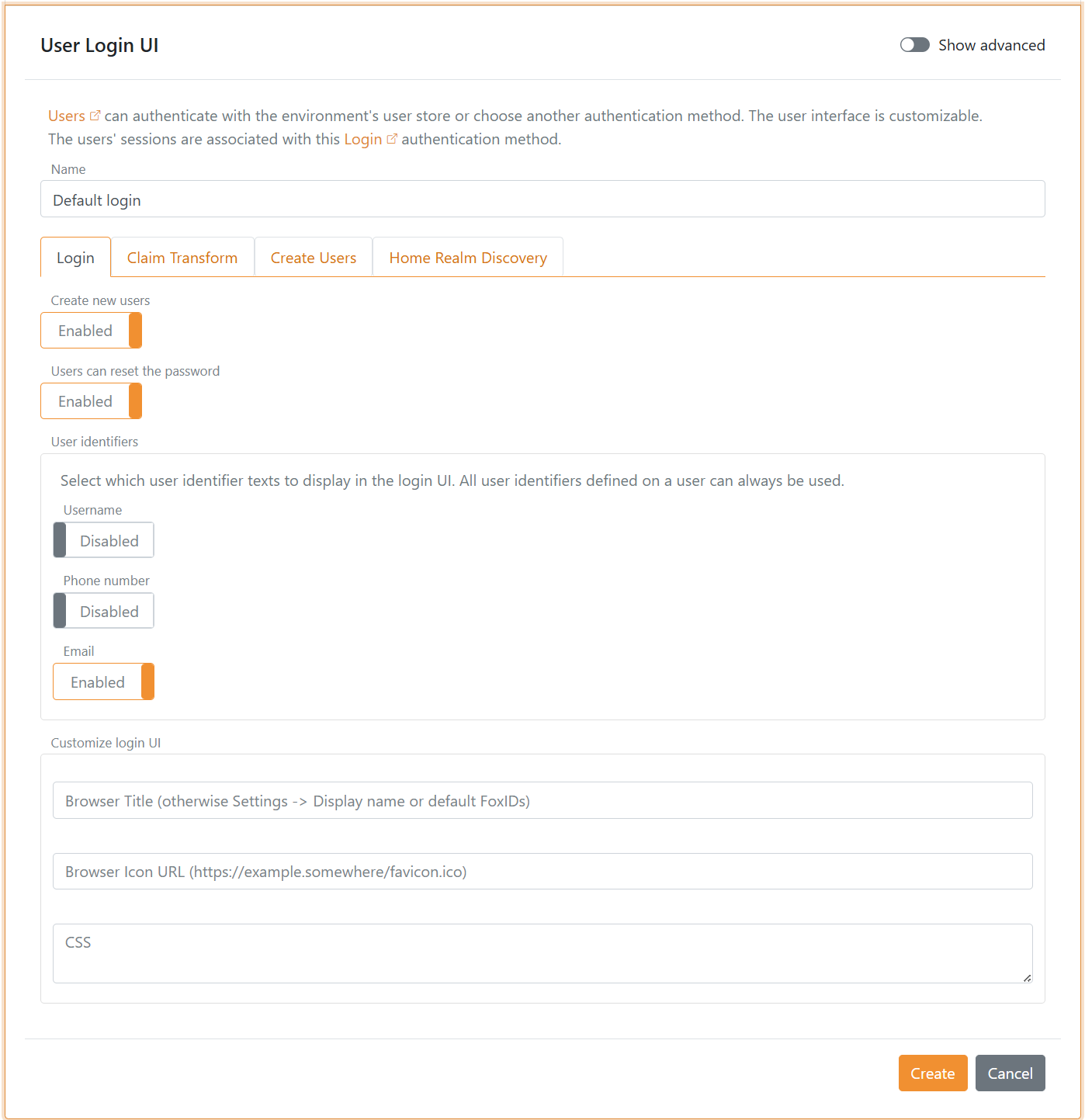

Se crea un método de autenticación de inicio de sesión predeterminado en cada entorno.

El inicio de sesión predeterminado con el nombre

loginse puede cambiar, pero no eliminar. Cámbielo con cuidado para no perder el acceso.

Se usan el título, el icono y la CSS configurados en el método de autenticación de inicio de sesión predeterminado cuando no se selecciona un método de autenticación de inicio de sesión específico, por ejemplo en la página de error o durante HRD.

Configurar opciones de inicio de sesión

Puede configurar si los usuarios pueden establecer su propia contraseña, si los usuarios pueden crear un nuevo usuario en línea, qué identificadores de usuario están habilitados y si el acceso usa contraseña o código de un solo uso (OTP) por correo electrónico o SMS.

También puede personalizar la interfaz. Un administrador puede crear nuevos usuarios en el Control Client o aprovisionarlos mediante la Control API.

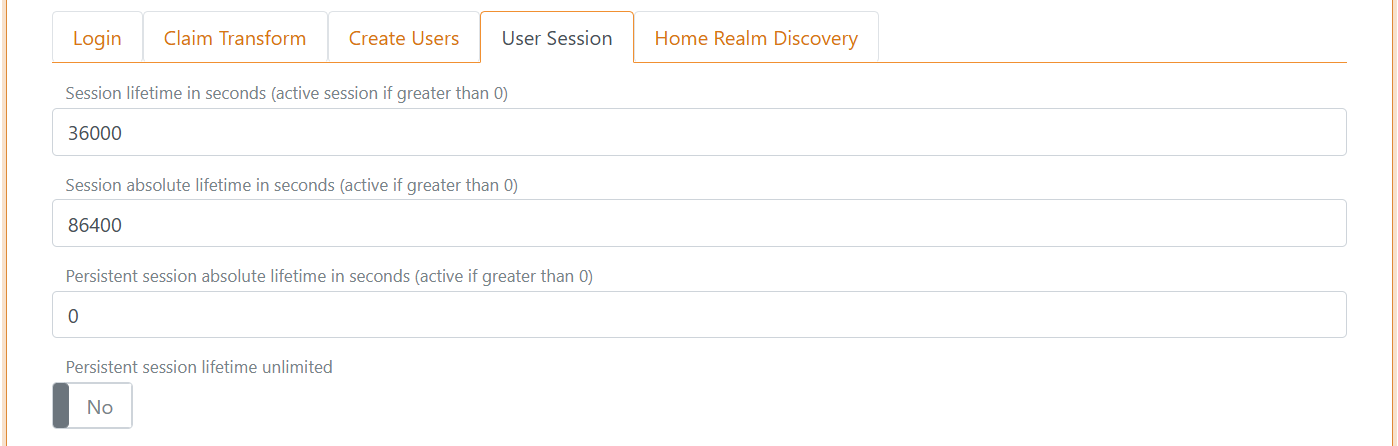

Configurar la sesión de usuario

Haga clic en Show advanced para cambiar la duración de la sesión del usuario. La duración predeterminada es de 10 horas.

La sesión del usuario es deslizante, lo que significa que la duración se amplía cada vez que una aplicación realiza una solicitud de inicio de sesión hasta que se alcanza la duración absoluta de la sesión, si está configurada.

La sesión del usuario también puede hacerse persistente para que sobreviva a los reinicios del navegador. Una sesión se vuelve persistente cuando Persistent session lifetime es mayor que 0 o Persistent session lifetime unlimited está configurado en Yes.

Haga clic en la pestaña

User sessionpara ver toda la configuración de sesión.

Configurar claims

Puede cambiar claims e implementar claim tasks con claim transforms y claim tasks.