Método de autenticación OpenID Connect

El método de autenticación OpenID Connect de FoxIDs confía en un proveedor OpenID (OP) / proveedor de identidad (IdP) externo.

Es posible configurar varios métodos de autenticación OpenID Connect que luego pueden ser seleccionados por los registros de aplicaciones.

Guías prácticas:

- Conectar IdentityServer

- Conectar Microsoft Entra ID

- Conectar Azure AD B2C

- Conectar Amazon Cognito

- Conectar Google

- Conectar Facebook

- Conectar Signicat

- Conectar Nets eID Broker

- Conectar dos entornos FoxIDs en el mismo tenant o en tenants diferentes con OpenID Connect

- Conectar dos entornos FoxIDs en el mismo tenant con un Environment Link

Se recomienda usar el flujo OpenID Connect Authorization Code con PKCE, porque se considera un flujo seguro.

Configuración

Cómo configurar un proveedor OpenID (OP) externo como autoridad.

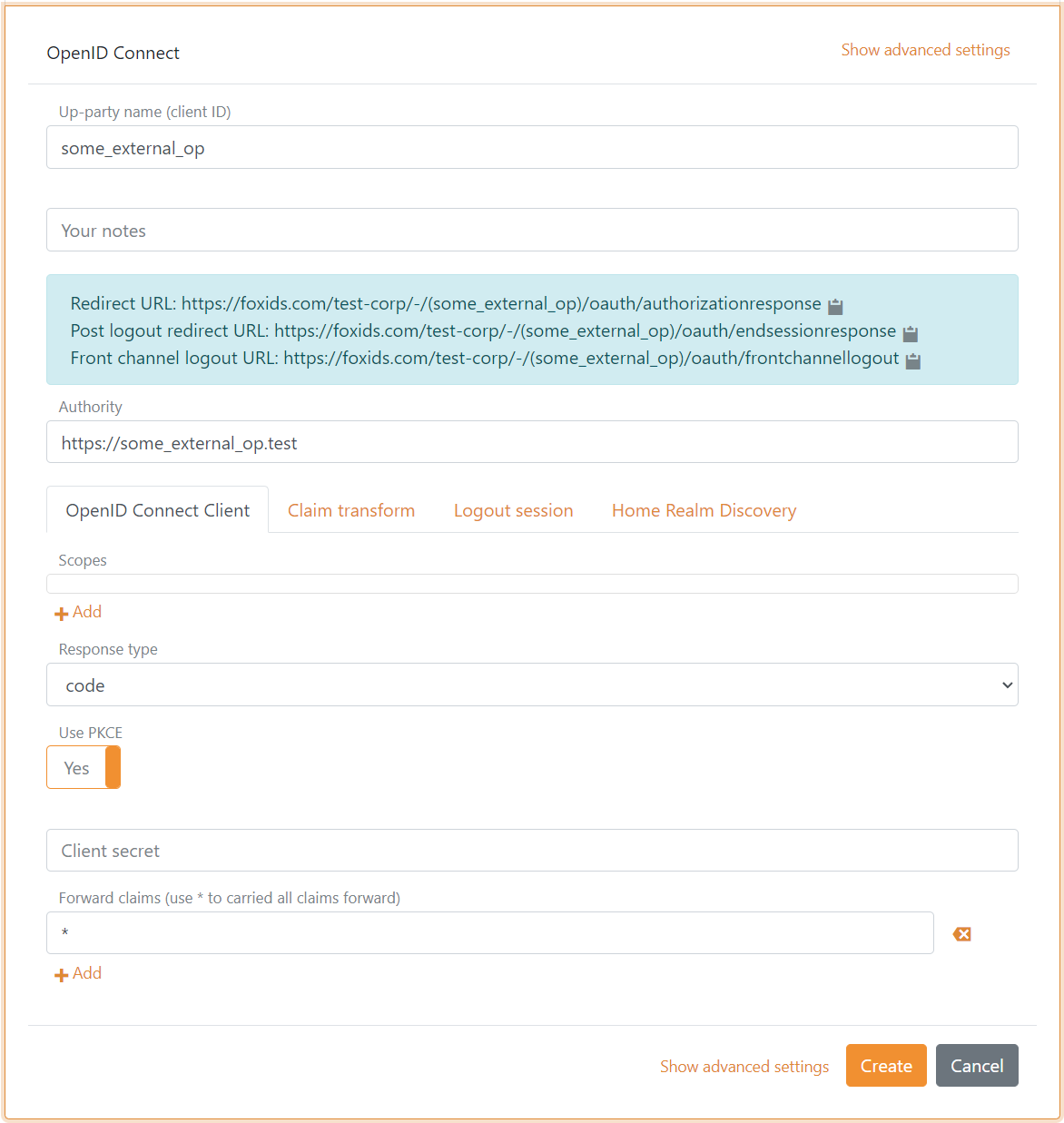

La siguiente captura de pantalla muestra la configuración básica del método de autenticación OpenID Connect de FoxIDs disponible en FoxIDs Control Client.

Hay más opciones de configuración disponibles al hacer clic en

Show advanced.

FoxIDs llama automáticamente al endpoint de configuración OpenID (.well-known/openid-configuration) al crear. Puede ver la configuración añadida al abrir de nuevo el método de autenticación.

FoxIDs lee automáticamente las actualizaciones futuras. Si el endpoint deja de estar disponible durante un periodo, FoxIDs detendrá el proceso de actualización automática. Se puede reiniciar realizando una actualización del método de autenticación en FoxIDs Control Client o a través de la API.

FoxIDs Control Client solo admite la creación de métodos de autenticación actualizados automáticamente usando el endpoint de configuración OpenID. FoxIDs Control API admite tanto métodos de autenticación actualizados automáticamente como manualmente. En modo manual puede especificar todos los valores y el endpoint de configuración OpenID (

.well-known/openid-configuration) no se llamará.

De forma predeterminada el método de autenticación está configurado para el flujo Authorization Code, usar PKCE y leer las claims desde el access token externo. Estos ajustes se pueden cambiar.

El método de autenticación de cliente predeterminado es client secret post y se puede cambiar a client secret basic o private key JWT. El método de autenticación de cliente none es compatible con PKCE.

Los scopes que el método de autenticación de FoxIDs debe enviar en la solicitud al OP externo se pueden configurar. Por ejemplo, profile o email.

El método de autenticación solo reenvía las claims predeterminadas y las claims añadidas en la lista Forward claims a los registros de aplicaciones. Todas las claims se reenvían si añade * (predeterminado) a la lista Forward claims.

Las claims transferidas de forma predeterminada son sub, sid, acr y amr.

Puede cambiar las claims y realizar tareas de claims con transformaciones de claims y tareas de claims.

FoxIDs usa de forma predeterminada el patrón de conexión con paréntesis .../(auth-method)/.... Si no es compatible con el OP externo (por ejemplo, Microsoft Entra ID), el patrón se puede cambiar al patrón con tildes .../~auth-method~/... o al patrón con puntos .../.auth-method./....

Si es necesario, se puede configurar un ID de cliente personalizado, de lo contrario el nombre del método de autenticación se usa como ID de cliente.

Opcionalmente se puede cambiar el emisor. En caso contrario se lee del endpoint de configuración OpenID. Además, se pueden configurar varios emisores para confiar en tokens de varios emisores firmados con la misma clave (a menudo se usa con Microsoft Entra ID).