Conectar a Amazon Cognito con OpenID Connect

FoxIDs puede conectarse a Amazon Cognito con OpenID Connect y autenticar usuarios en su pool de usuarios de Amazon Cognito.

Puede añadir soporte de SAML 2.0 a Amazon Cognito. Al configurar Amazon Cognito como un método de autenticación OpenID Connect y una aplicación SAML 2.0, FoxIDs se convierte en un bridge entre OpenID Connect y SAML 2.0 y convierte automáticamente las claims JWT (OAuth 2.0) en claims SAML 2.0.

Configurar Amazon Cognito

Este capítulo describe cómo configurar una conexión con el flujo OpenID Connect Authorization Code y leer las claims de los usuarios desde el ID token.

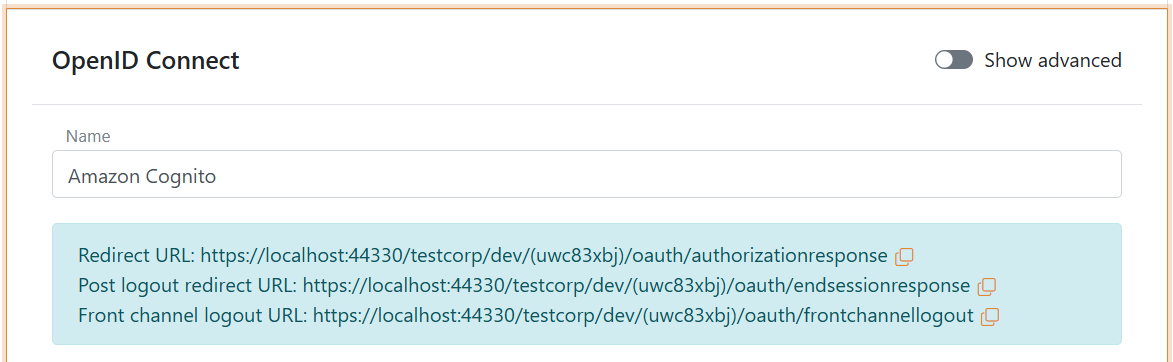

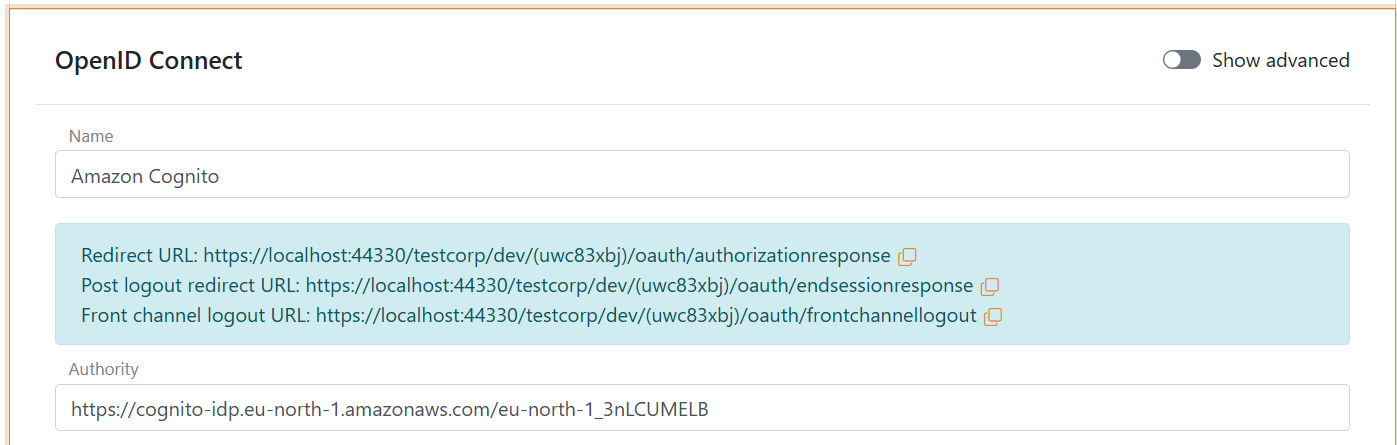

1 - Comience creando un método de autenticación OpenID Connect en FoxIDs Control Client

Navegue a la pestaña Authentication

Haga clic en New authentication

Seleccione OpenID Provider

Agregue el Name p. ej. Amazon Cognito

Lea el Redirect URL y el Post logout redirect URL y guárdelo para más tarde

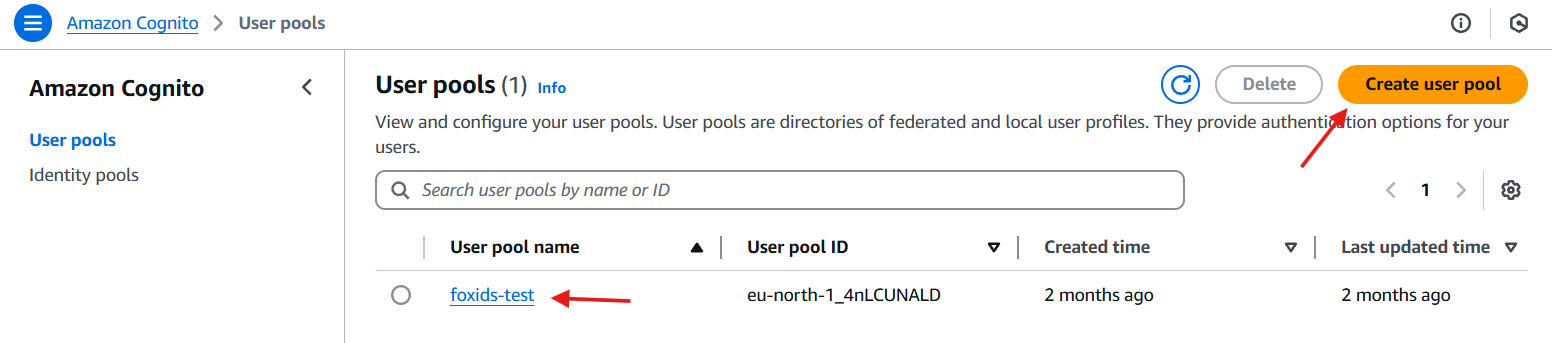

2 - Luego vaya al portal de AWS de Amazon Cognito y cree un nuevo cliente de aplicación

- Navegue a Amazon Cognito

- Seleccione User pools

- Seleccione un pool de usuarios existente o cree un nuevo pool de usuarios

- Busque Applications en el menú y haga clic en App clients

- Haga clic en Create app client en la esquina superior derecha

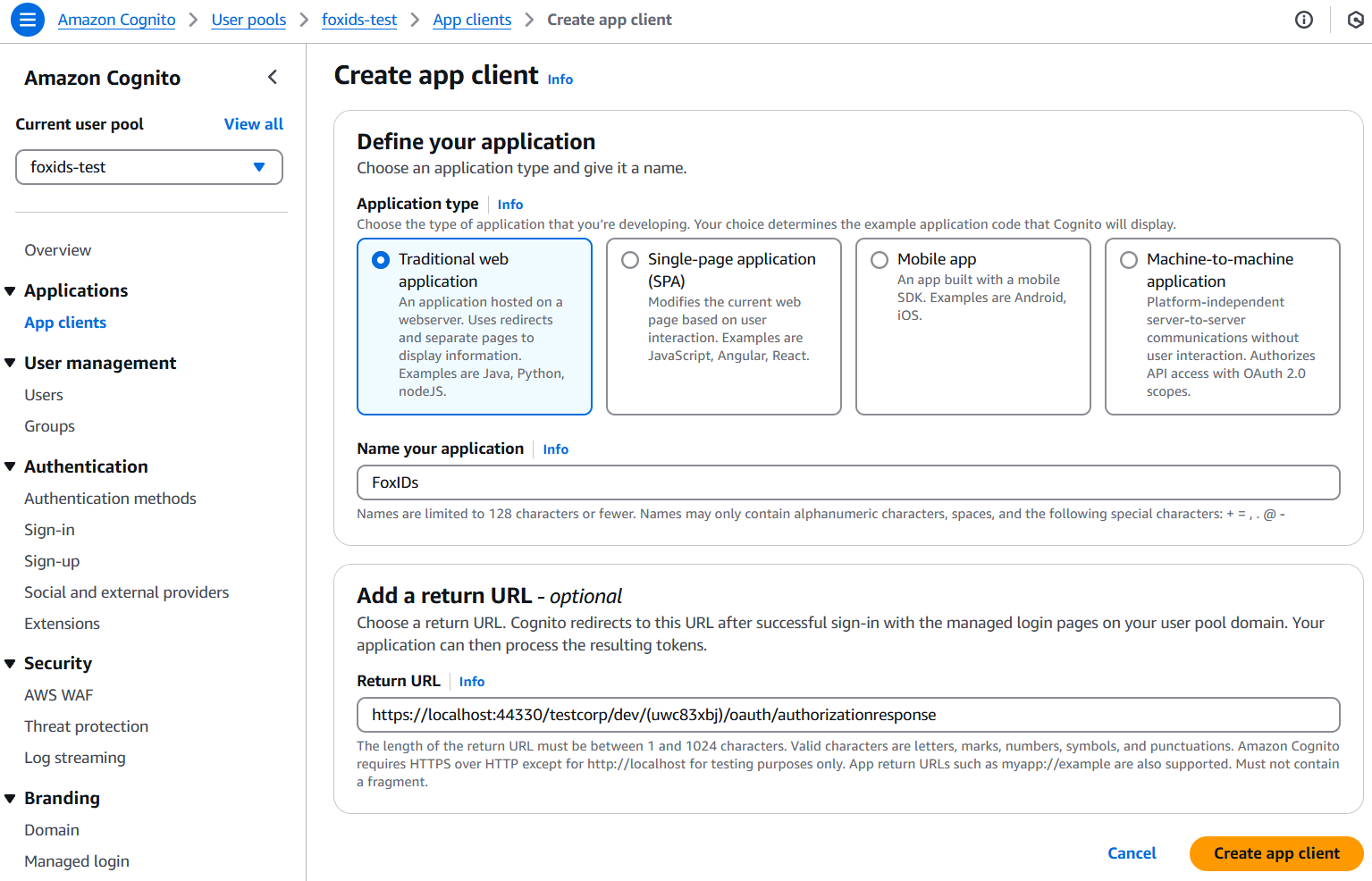

- Seleccione Traditional web application

- Agregue el nombre en Name your application p. ej. FoxIDs

- Agregue el Redirect URL de FoxIDs anterior en el campo Return URL

- Haga clic en Create app client

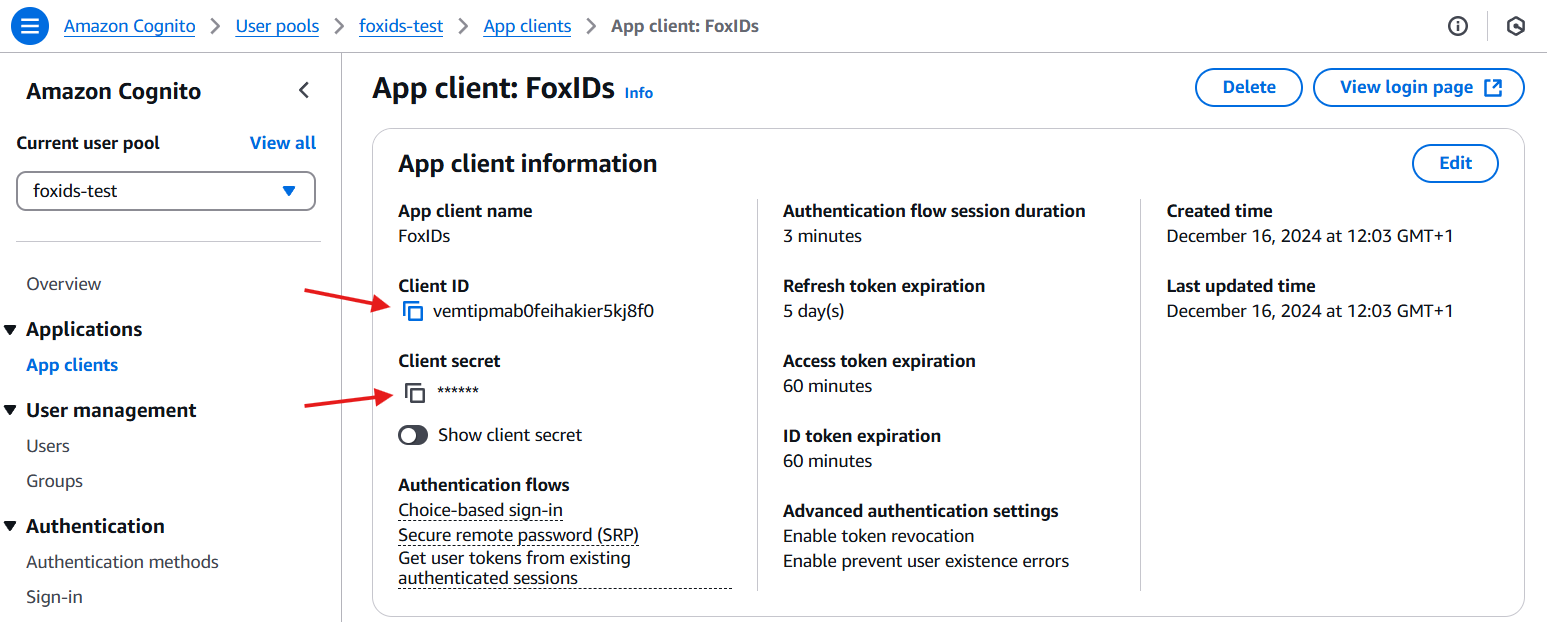

- Lea el Client ID y el Client secret y guárdelo para más tarde

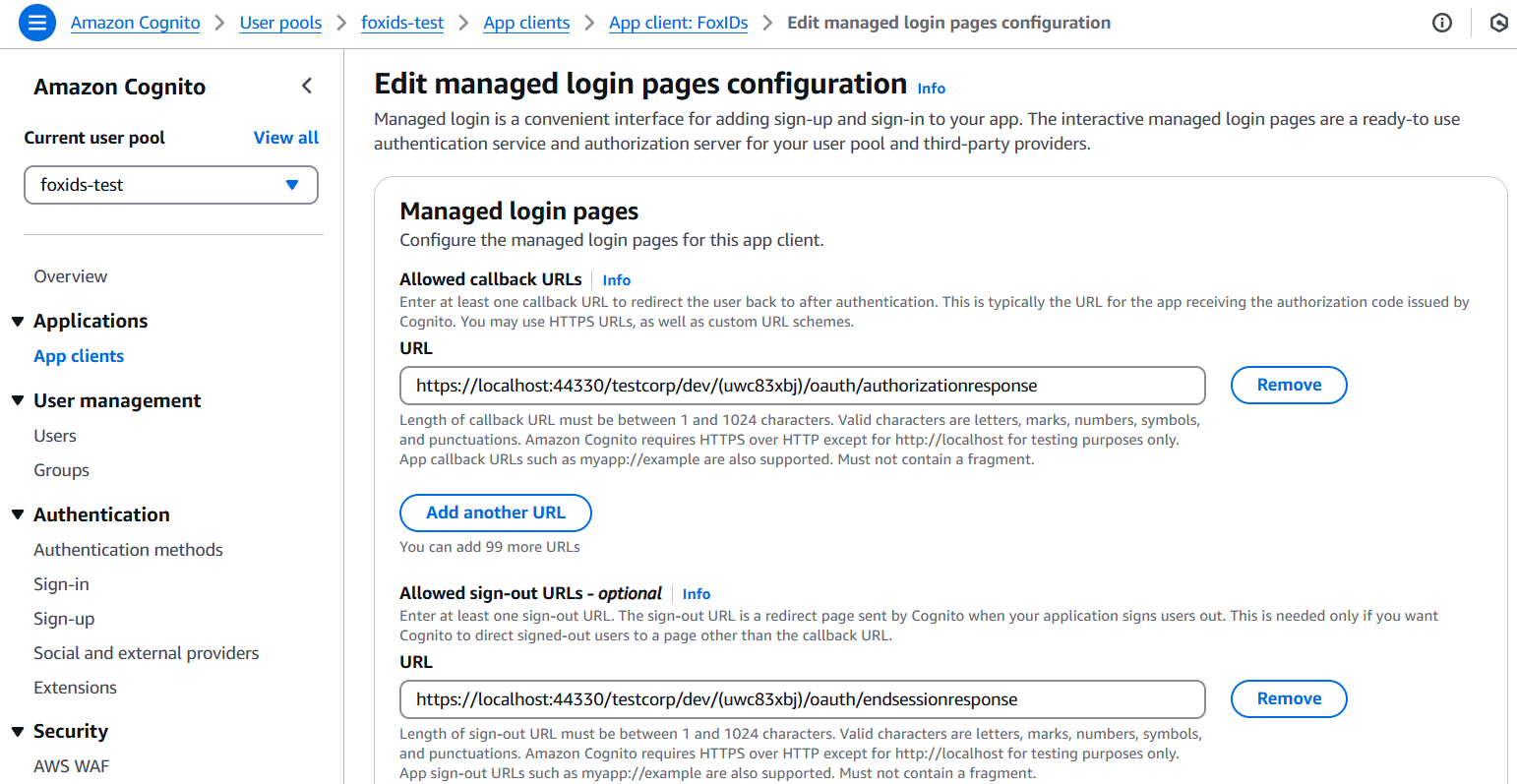

- Haga clic en Login pages y haga clic en Edit

- Busque Allowed sign-out URLs - optional y haga clic en Add sign-out URL

- Agregue el Post logout redirect URL de FoxIDs en el campo URL

- Puede configurar opcionalmente scopes adicionales como

phoneyprofile - Haga clic en Save changes

- Busque el View quick setup guide y el código de ejemplo

- Busque la authority en el código de ejemplo (también se llama issuerURL) y guárdela para más tarde

La authority en este ejemplo es

https://cognito-idp.eu-north-1.amazonaws.com/eu-north-1_3nLCUMELB

3 - Regrese al método de autenticación FoxIDs en FoxIDs Control Client

- Agregue la Authority de Amazon Cognito

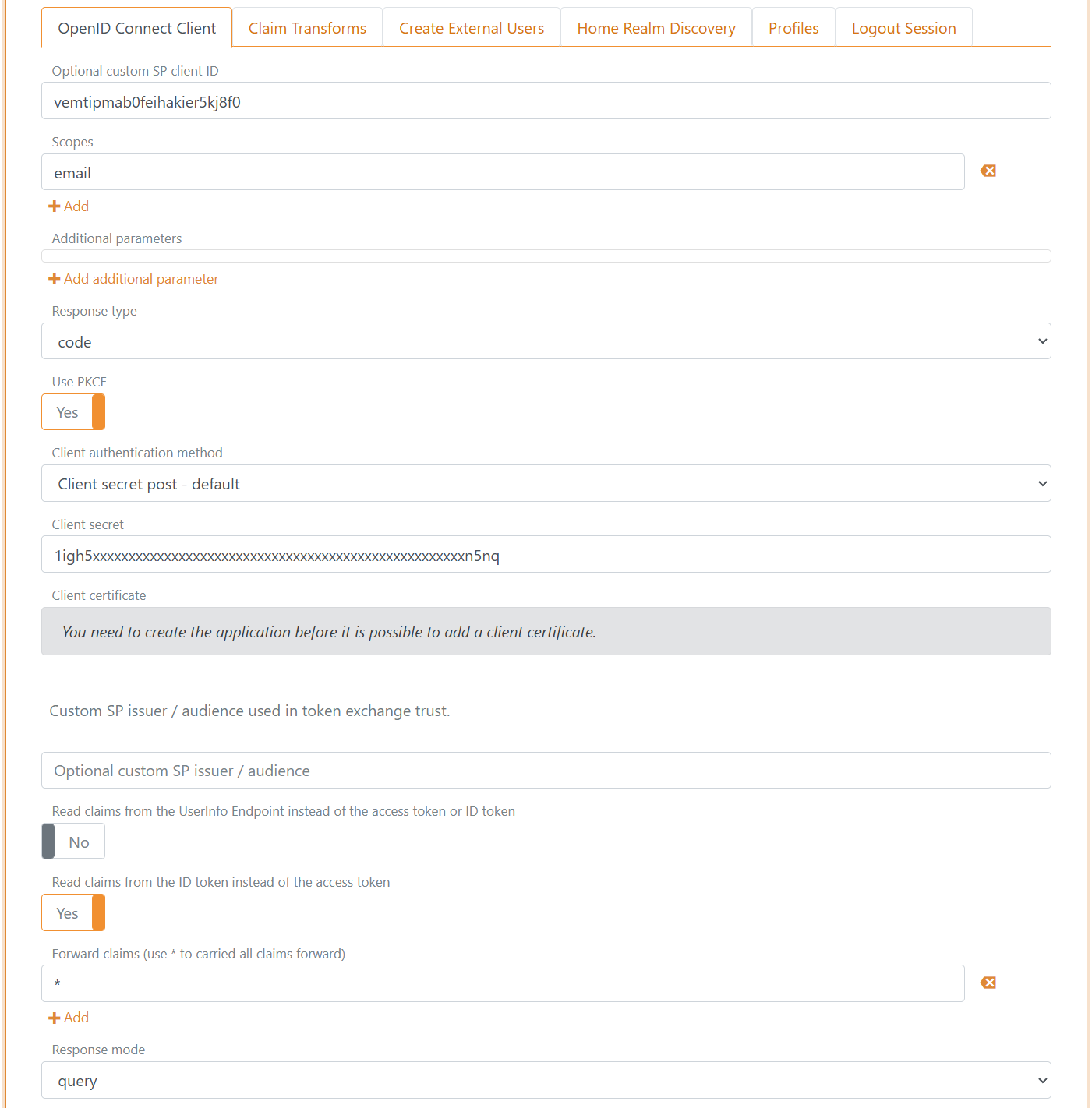

- Haga clic en Show advanced en la esquina superior derecha de esta sección de configuración

- Agregue el Optional custom SP client ID de Amazon Cognito llamado Client ID

- Agregue

emaila la lista de scopes, puede configurar los scopesphoneyprofileen Amazon Cognito y FoxIDs - Agregue el Client secret de Amazon Cognito

- Establezca Read claims from the ID token instead of the access token en Yes

- En Response mode seleccione query

- Haga clic en Create

- Haga clic en Test authentication para probar la conexión con Amazon Cognito

Eso es todo, ya terminó.

Su nuevo método de autenticación Amazon Cognito se puede seleccionar como método de autenticación permitido en un registro de aplicación.