Se connecter à Amazon Cognito avec OpenID Connect

FoxIDs peut être connecté à Amazon Cognito avec OpenID Connect et authentifier les utilisateurs dans votre pool d’utilisateurs Amazon Cognito.

Vous pouvez ajouter la prise en charge de SAML 2.0 à Amazon Cognito. En configurant Amazon Cognito comme une méthode d’authentification OpenID Connect et une application SAML 2.0, FoxIDs devient un bridge entre OpenID Connect et SAML 2.0 et convertit automatiquement les revendications JWT (OAuth 2.0) en revendications SAML 2.0.

Configurer Amazon Cognito

Ce chapitre décrit comment configurer une connexion avec le flux OpenID Connect Authorization Code et lire les revendications des utilisateurs à partir de l’ID token.

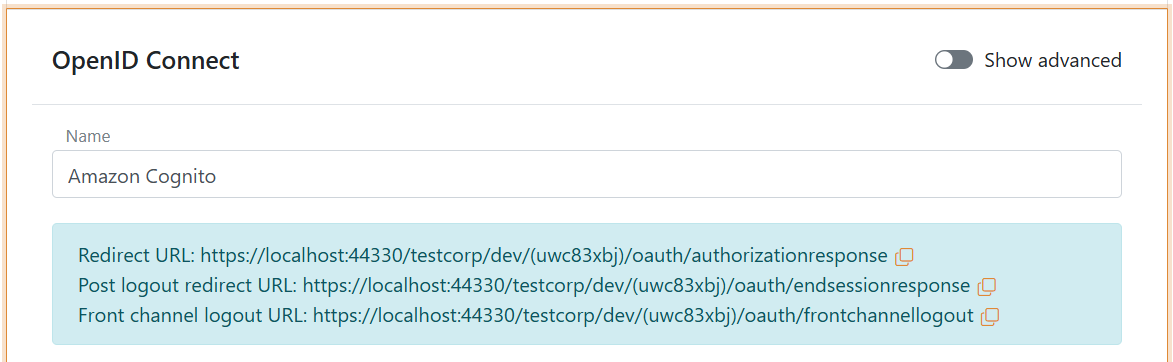

1 - Commencez par créer une méthode d’authentification OpenID Connect dans FoxIDs Control Client

Accédez à l’onglet Authentication

Cliquez sur New authentication

Sélectionnez OpenID Provider

Ajoutez le Name par ex. Amazon Cognito

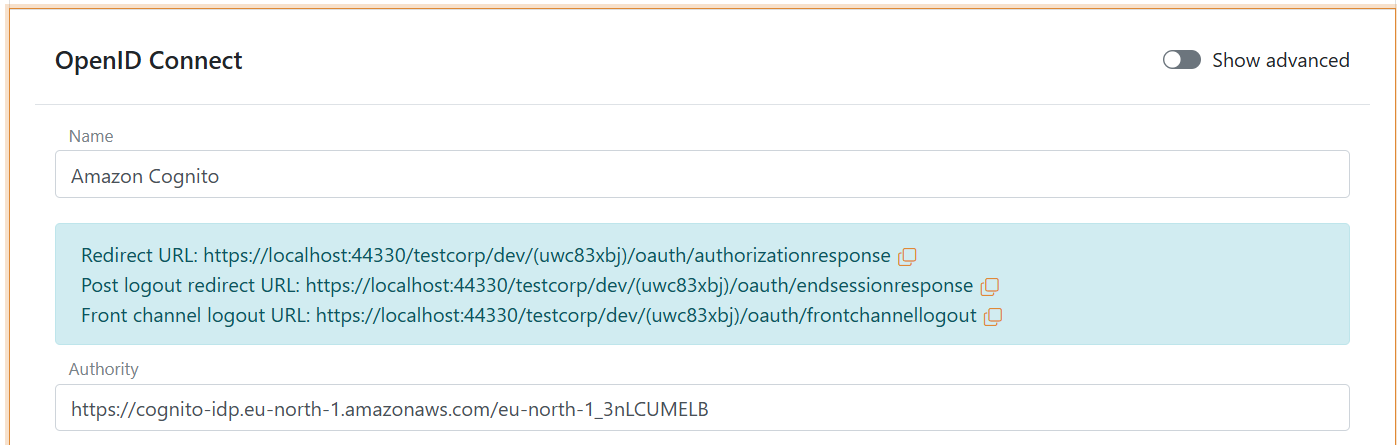

Lisez l’Redirect URL et le Post logout redirect URL et conservez-les pour plus tard

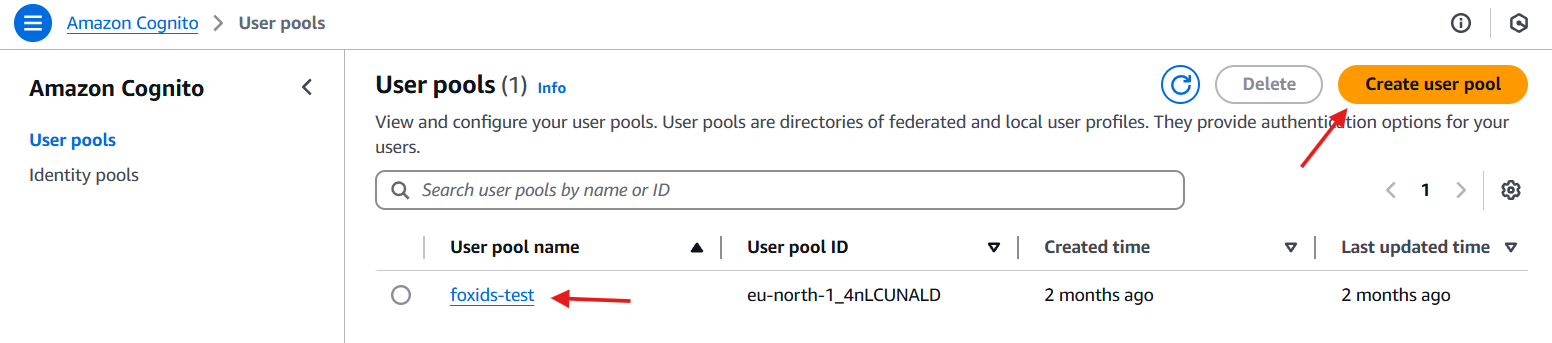

2 - Allez ensuite sur le portail AWS d’Amazon Cognito et créez un nouveau client d’application

- Accédez à Amazon Cognito

- Sélectionnez User pools

- Sélectionnez un pool d’utilisateurs existant ou créez un nouveau pool d’utilisateurs

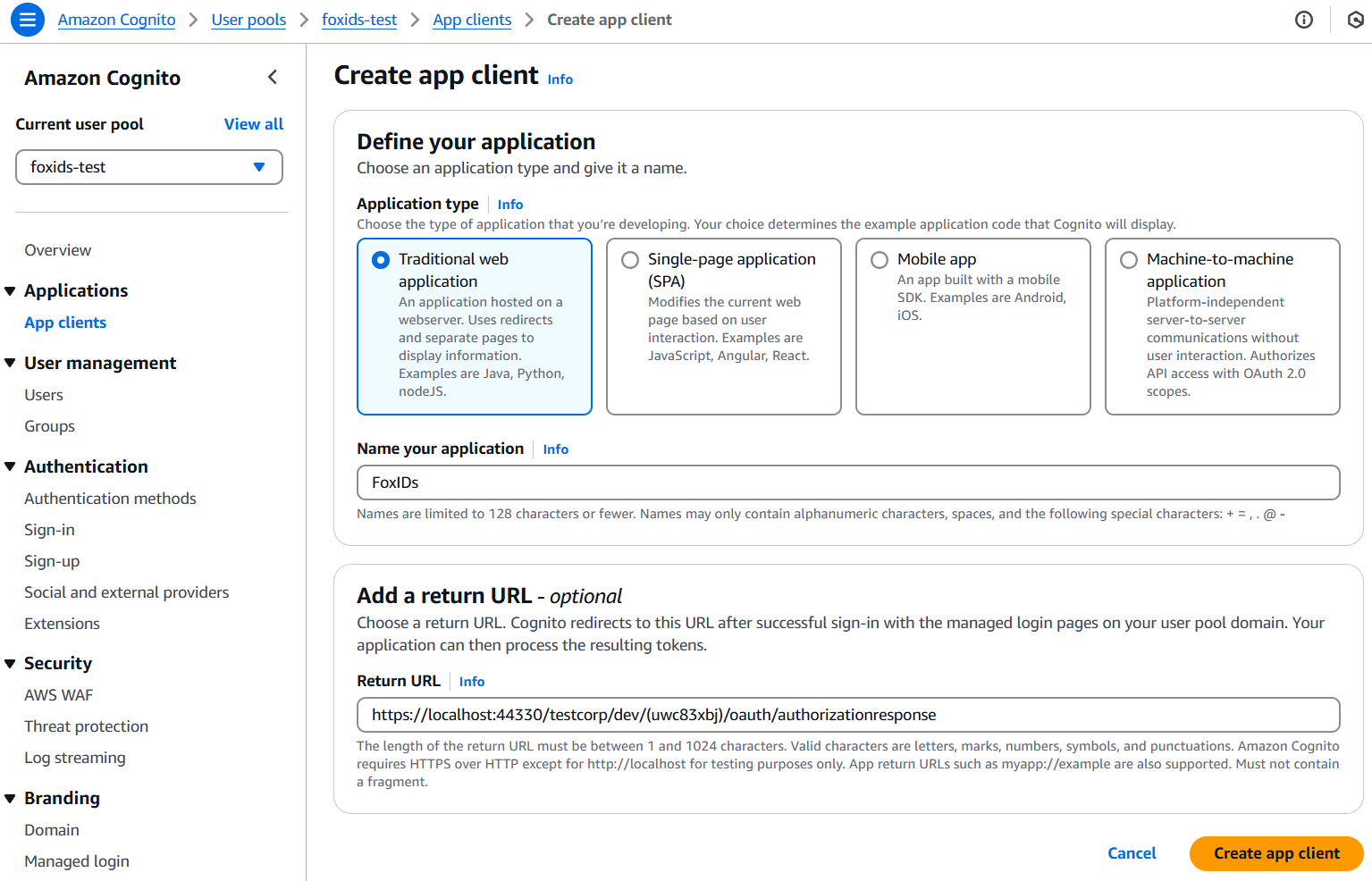

- Trouvez Applications dans le menu et cliquez sur App clients

- Cliquez sur Create app client en haut à droite

- Sélectionnez Traditional web application

- Ajoutez le nom dans Name your application par ex. FoxIDs

- Ajoutez l’Redirect URL de FoxIDs obtenu précédemment dans le champ Return URL

- Cliquez sur Create app client

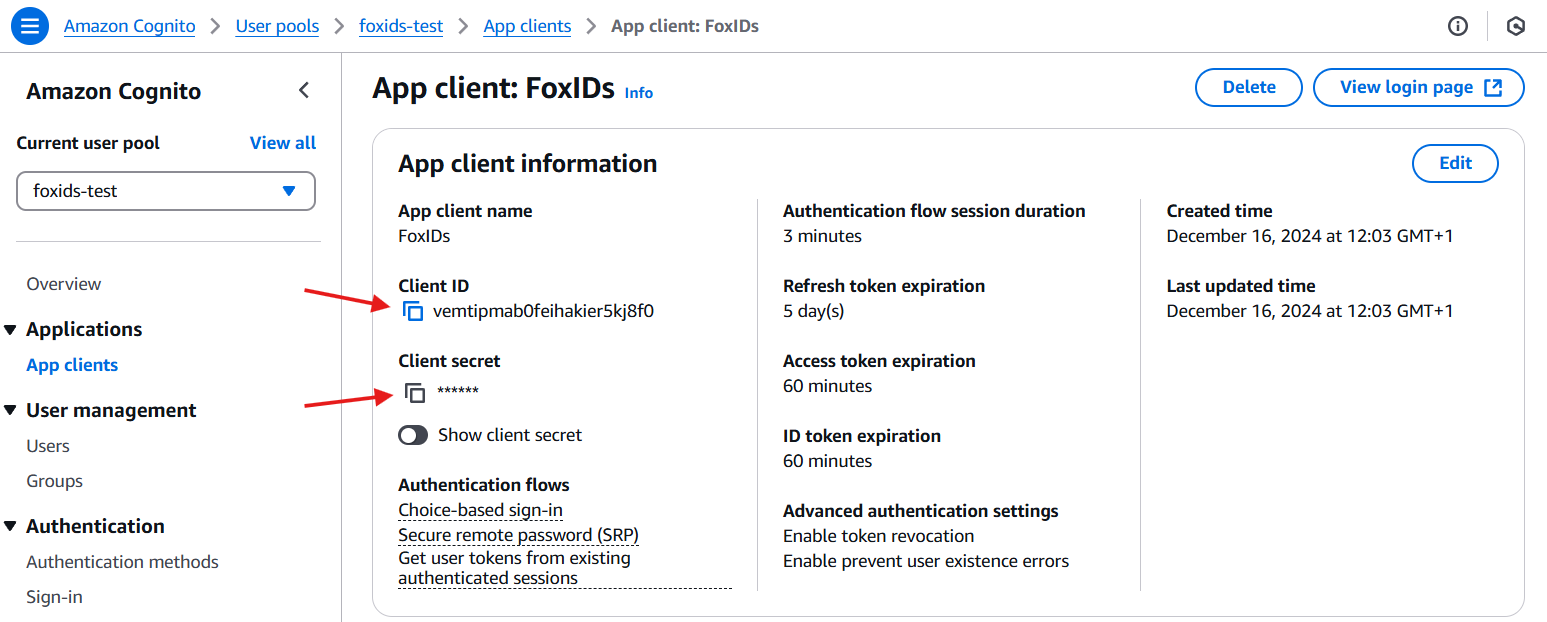

- Lisez le Client ID et le Client secret et conservez-les pour plus tard

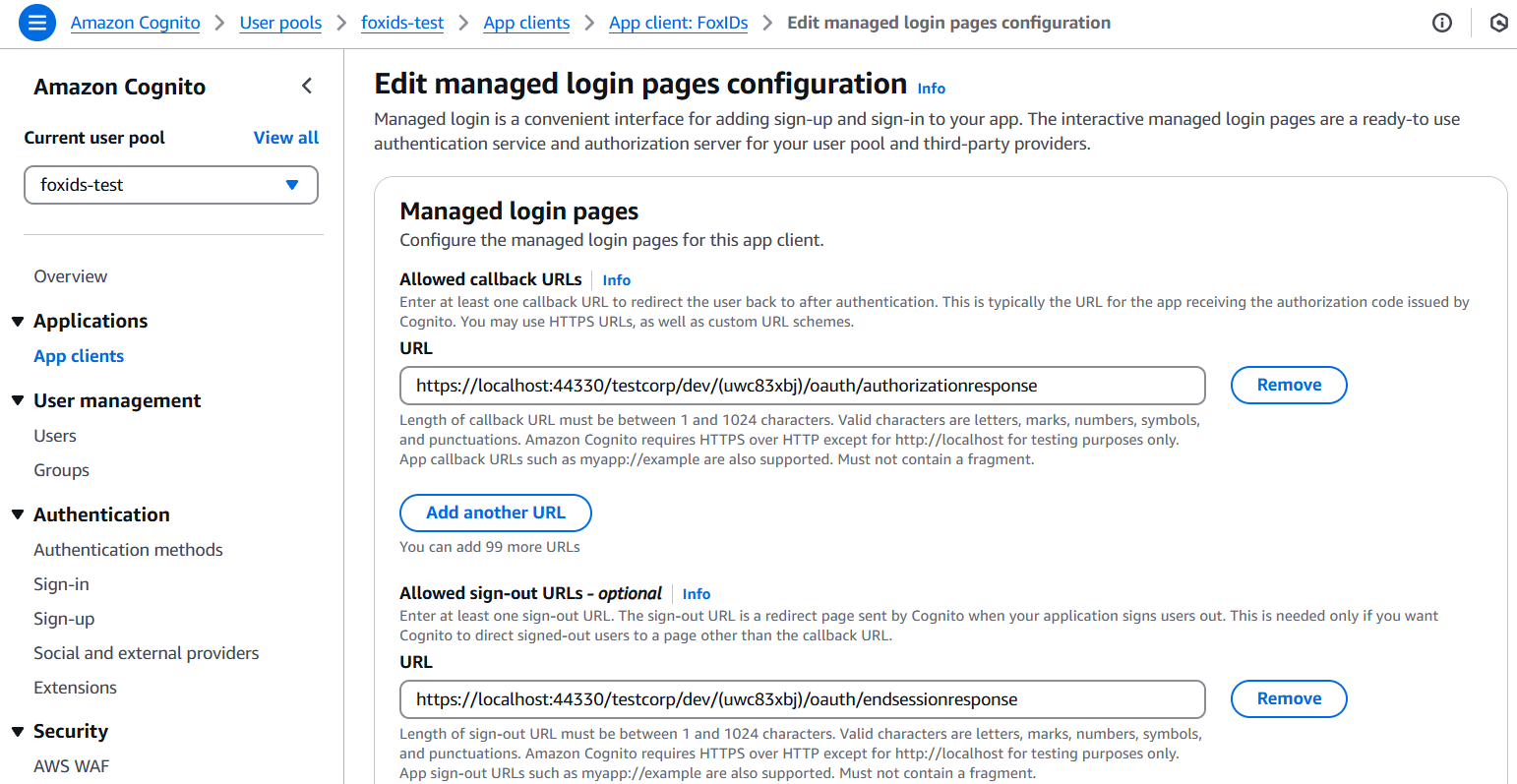

- Cliquez sur Login pages et cliquez sur Edit

- Trouvez Allowed sign-out URLs - optional et cliquez sur Add sign-out URL

- Ajoutez le Post logout redirect URL de FoxIDs dans le champ URL

- Vous pouvez optionnellement configurer des portées supplémentaires comme

phoneetprofile - Cliquez sur Save changes

- Trouvez le View quick setup guide et le code d’exemple

- Trouvez l’authority dans le code d’exemple (elle est aussi appelée issuerURL) et conservez-la pour plus tard

L’authority dans cet exemple est

https://cognito-idp.eu-north-1.amazonaws.com/eu-north-1_3nLCUMELB

3 - Revenez à la méthode d’authentification FoxIDs dans FoxIDs Control Client

- Ajoutez l’Authority d’Amazon Cognito

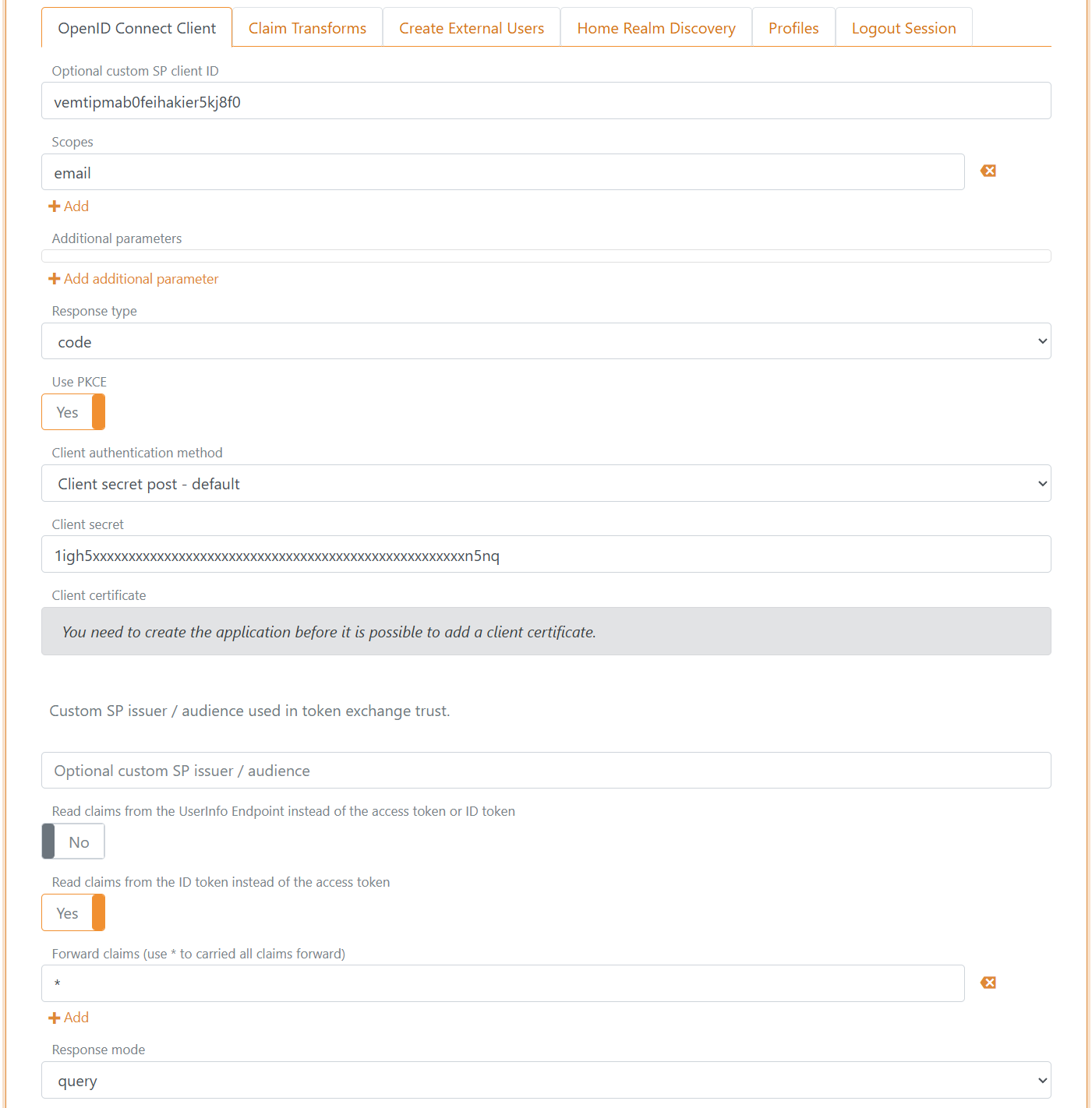

- Cliquez sur Show advanced en haut à droite de cette section de configuration

- Ajoutez l’Optional custom SP client ID d’Amazon Cognito appelé Client ID

- Ajoutez

emailà la liste des scopes, vous pouvez éventuellement configurer les portéesphoneetprofiledans Amazon Cognito et FoxIDs - Ajoutez le Client secret d’Amazon Cognito

- Définissez l’option Read claims from the ID token instead of the access token sur Yes

- En Response mode sélectionnez query

- Cliquez sur Create

- Cliquez sur Test authentication pour tester la connexion Amazon Cognito

C’est tout, vous avez terminé.

Votre nouvelle méthode d’authentification Amazon Cognito peut être sélectionnée comme méthode d’authentification autorisée dans un enregistrement d’application.