Mit Amazon Cognito über OpenID Connect verbinden

FoxIDs kann mit Amazon Cognito über OpenID Connect verbunden werden und Benutzer in Ihrem Amazon Cognito user pool authentifizieren.

Sie können SAML 2.0 Unterstützung zu Amazon Cognito hinzufügen. Durch die Konfiguration von Amazon Cognito als OpenID Connect Authentifizierungsmethode und einer SAML 2.0 Applikation wird FoxIDs zu einer Brücke zwischen OpenID Connect und SAML 2.0 und konvertiert automatisch JWT (OAuth 2.0) claims in SAML 2.0 claims.

Amazon Cognito konfigurieren

Dieses Kapitel beschreibt, wie Sie eine Verbindung mit OpenID Connect Authorization Code flow konfigurieren und die Benutzer claims aus dem ID token lesen.

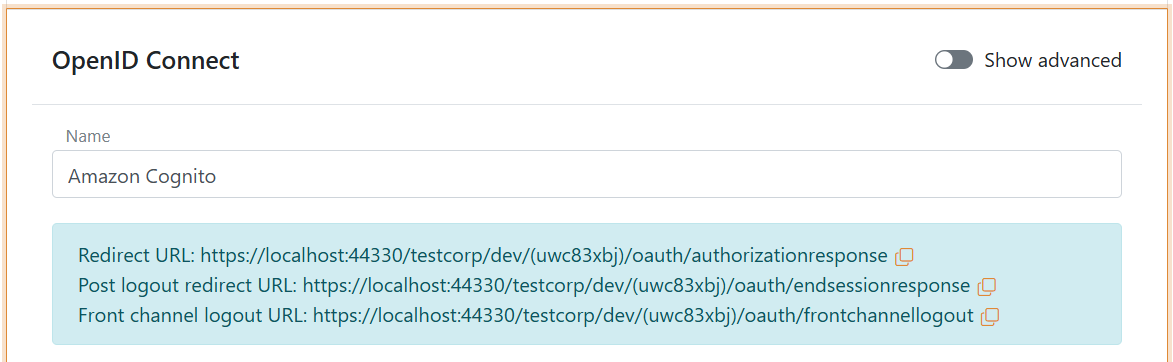

1 - Beginnen Sie mit der Erstellung einer OpenID Connect Authentifizierungsmethode in FoxIDs Control Client

Wechseln Sie zur Registerkarte Authentication

Klicken Sie New authentication

Wählen Sie OpenID Provider

Fügen Sie Name z.B. Amazon Cognito hinzu

Lesen Sie Redirect URL und Post logout redirect URL und speichern Sie diese für später

2 - Gehen Sie dann zum Amazon Cognito AWS Portal und erstellen Sie einen neuen app client

- Gehen Sie zu Amazon Cognito

- Wählen Sie User pools

- Wählen Sie einen bestehenden user pool oder erstellen Sie einen neuen user pool

- Suchen Sie Applications im Menü und klicken Sie App clients

- Klicken Sie Create app client oben rechts

- Wählen Sie Traditional web application

- Tragen Sie den Namen in Name your application ein, z.B. FoxIDs

- Fügen Sie die FoxIDs Redirect URL von zuvor in das Feld Return URL ein

- Klicken Sie Create app client

- Lesen Sie Client ID und Client secret und speichern Sie diese für später

- Klicken Sie Login pages und klicken Sie Edit

- Suchen Sie Allowed sign-out URLs - optional und klicken Sie Add sign-out URL

- Fügen Sie die Post logout redirect URL von FoxIDs in das Feld URL ein

- Optional können Sie zusätzliche scopes wie

phoneundprofilekonfigurieren - Klicken Sie Save changes

- Finden Sie View quick setup guide und Beispielcode

- Finden Sie die authority im Beispielcode (auch issuerURL genannt) und speichern Sie diese für später

Die authority ist in diesem Beispiel

https://cognito-idp.eu-north-1.amazonaws.com/eu-north-1_3nLCUMELB

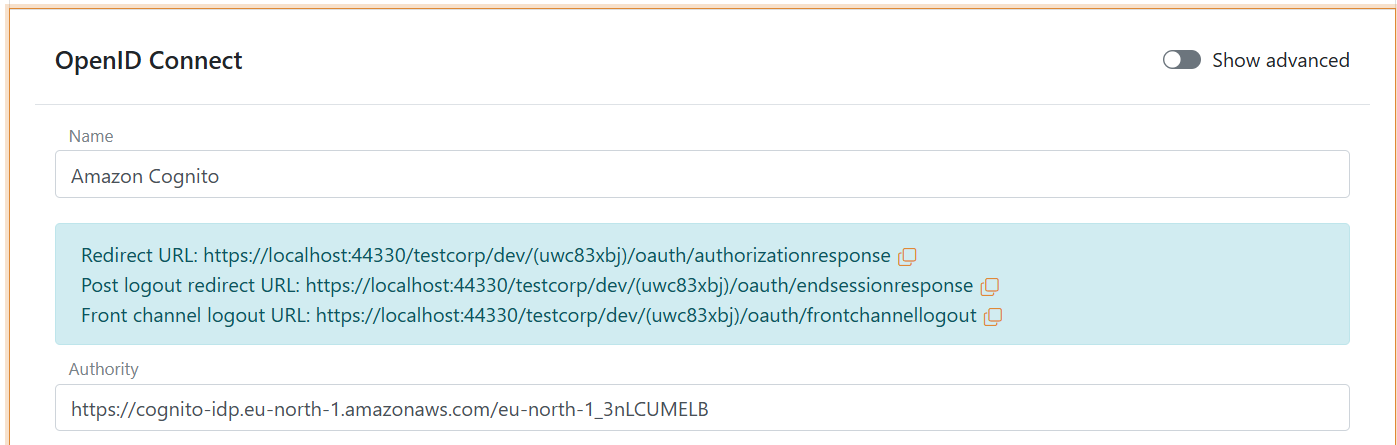

3 - Gehen Sie zurück zur FoxIDs Authentifizierungsmethode in FoxIDs Control Client

- Fügen Sie die Authority von Amazon Cognito hinzu

- Klicken Sie Show advanced oben rechts in diesem Konfigurationsbereich

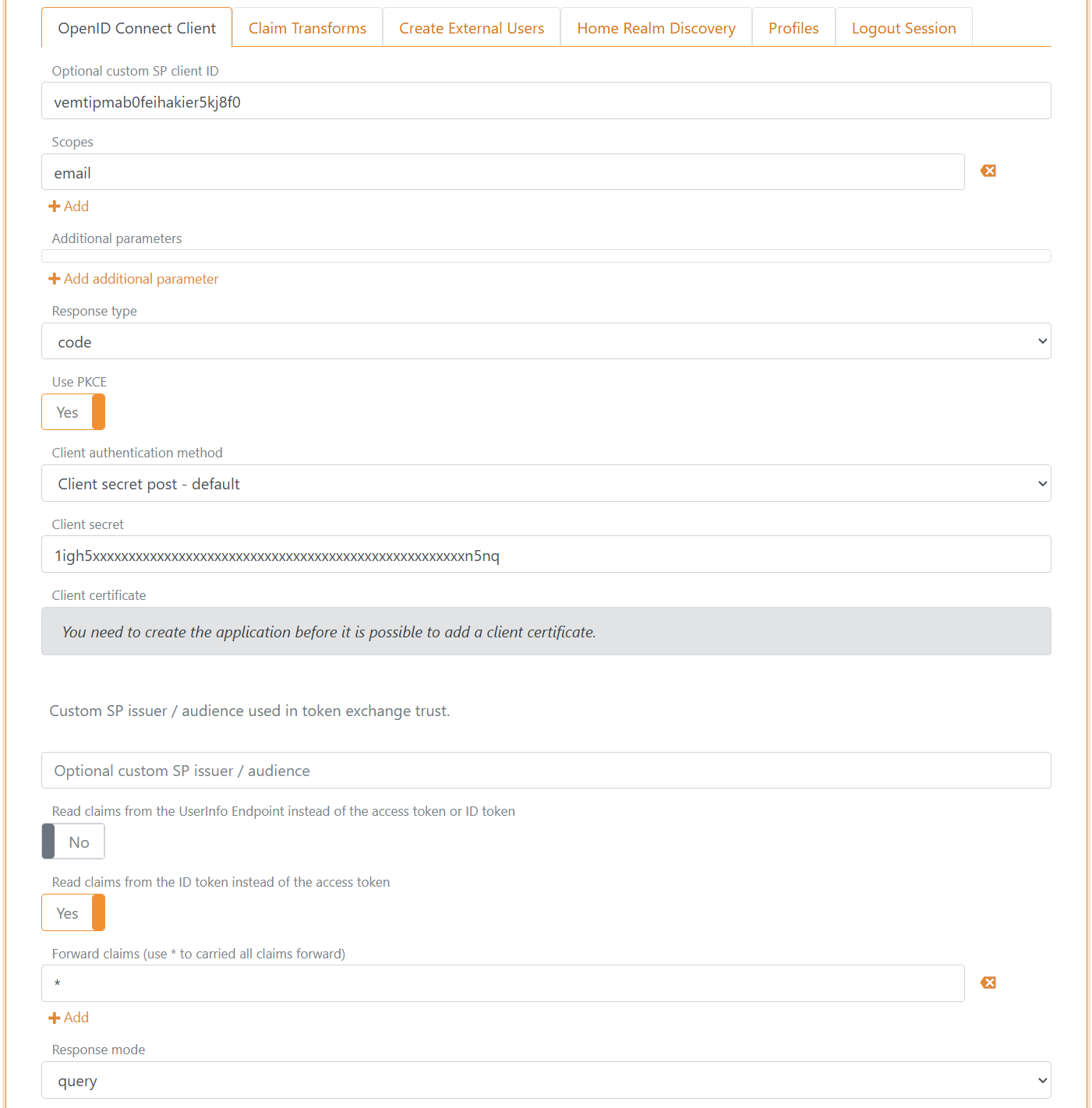

- Fügen Sie die Optional custom SP client ID von Amazon Cognito hinzu, die Client ID genannt wird

- Fügen Sie

emailzur scopes Liste hinzu, optional können Sie die scopesphoneundprofilein Amazon Cognito und FoxIDs konfigurieren - Fügen Sie das Client secret von Amazon Cognito hinzu

- Setzen Sie Read claims from the ID token instead of the access token auf Yes

- Wählen Sie query als Response mode

- Klicken Sie Create

- Klicken Sie Test authentication um die Amazon Cognito Verbindung zu testen

Das war's.

Ihre neue Amazon Cognito Authentifizierungsmethode kann als zulässige Authentifizierungsmethode in einer Applikationsregistrierung ausgewählt werden.