OpenID Connect authenticatiemethode

FoxIDs OpenID Connect authenticatiemethode die een externe OpenID Provider (OP) / Identity Provider (IdP) vertrouwt.

Het is mogelijk om meerdere OpenID Connect authenticatiemethoden te configureren die vervolgens kunnen worden geselecteerd door applicatieregistraties.

Handleidingen:

- Verbind IdentityServer

- Verbind Microsoft Entra ID

- Verbind Azure AD B2C

- Verbind Amazon Cognito

- Verbind Google

- Verbind Facebook

- Verbind Signicat

- Verbind Nets eID Broker

Het wordt aanbevolen om OpenID Connect Authorization Code flow met PKCE te gebruiken, omdat dit als een veilige flow wordt beschouwd.

FoxIDs omgevingen koppelen

- Environment Link voor omgevingen in dezelfde tenant.

- OpenID Connect voor omgevingen in dezelfde of verschillende tenants.

Configuration

Zo configureer je een externe OpenID Provider (OP) als authority.

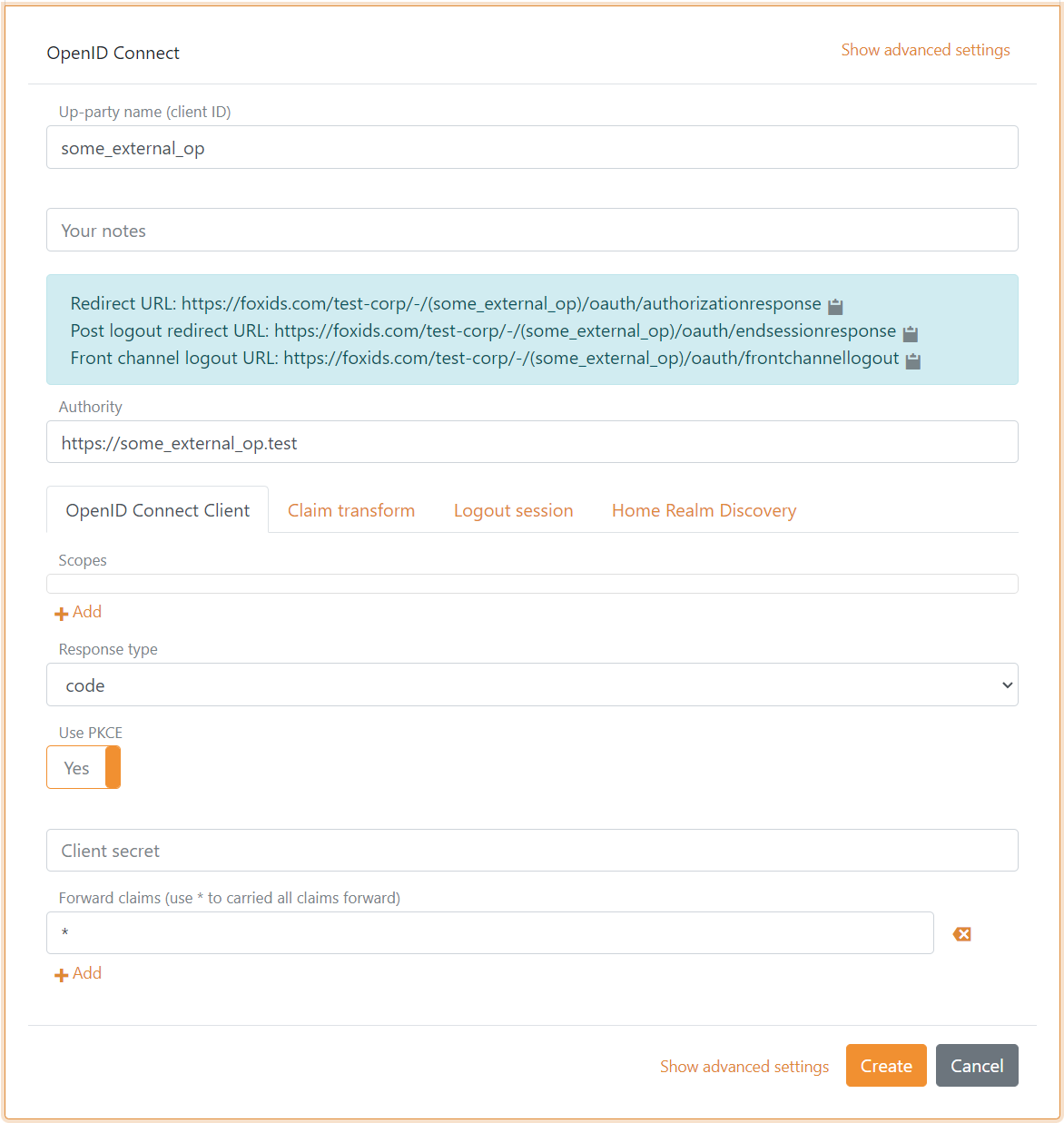

De volgende screenshot toont de basisconfiguratie van de FoxIDs OpenID Connect authenticatiemethode in FoxIDs Control Client.

Meer configuratieopties worden beschikbaar door op

Show advancedte klikken.

FoxIDs roept het OpenID Configuration endpoint (.well-known/openid-configuration) automatisch aan bij het aanmaken. Je kunt de toegevoegde configuratie zien door de authenticatiemethode opnieuw te openen.

FoxIDs leest toekomstige updates automatisch. Als het endpoint een periode niet beschikbaar is, stopt FoxIDs het automatische updateproces. Het kan worden herstart door een update van de authenticatiemethode in FoxIDs Control Client of via de API.

FoxIDs Control Client ondersteunt alleen het maken van automatisch bijgewerkte authenticatiemethoden via het OpenID Configuration endpoint. FoxIDs Control API ondersteunt zowel automatisch als handmatig bijgewerkte authenticatiemethoden. In handmatige modus kun je alle waarden opgeven en het OpenID Configuration endpoint (

.well-known/openid-configuration) wordt niet aangeroepen.

Standaard is de authenticatiemethode geconfigureerd voor Authorization Code Flow, om PKCE te gebruiken en claims uit het externe access token te lezen. Deze instellingen kunnen worden gewijzigd.

De default client authentication method is client secret post en kan worden gewijzigd naar client secret basic of private key JWT. Client authentication method none wordt ondersteund met PKCE.

De scopes die de FoxIDs authenticatiemethode moet meesturen in de request naar de externe OP kunnen worden geconfigureerd, bijv. profile of email.

De authenticatiemethode stuurt alleen default claims en claims die zijn toegevoegd in de lijst Forward claims door naar de applicatieregistraties. Alle claims worden doorgestuurd als je * (default) toevoegt aan de lijst Forward claims.

Default doorgestuurde claims zijn sub, sid, acr en amr.

Je kunt claims wijzigen en claim tasks uitvoeren met claim transforms en claim tasks.

FoxIDs gebruikt standaard het haakjes-verbindingpatroon .../(auth-method)/.... Als dit niet wordt ondersteund door de externe OP (bijv. Microsoft Entra ID), kan het patroon worden gewijzigd naar het tilde-verbindingpatroon .../~auth-method~/... of punt-verbindingpatroon .../.auth-method./....

Indien nodig kan een aangepaste client ID worden geconfigureerd, anders wordt de naam van de authenticatiemethode gebruikt als client ID.

Optioneel kan de issuer worden gewijzigd. Anders wordt deze gelezen van het OpenID Configuration endpoint. Daarnaast kunnen meerdere issuers worden geconfigureerd om tokens te vertrouwen van meerdere issuers die met dezelfde sleutel zijn ondertekend (vaak gebruikt met Microsoft Entra ID).