Metoda uwierzytelniania OpenID Connect

Metoda uwierzytelniania OpenID Connect w FoxIDs, która ufa zewnętrznemu dostawcy OpenID (OP) lub dostawcy tożsamości (IdP).

Można skonfigurować wiele metod uwierzytelniania OpenID Connect, które następnie mogą być wybierane przez rejestracje aplikacji.

Poradniki:

- Połącz IdentityServer

- Połącz Microsoft Entra ID

- Połącz Azure AD B2C

- Połącz Amazon Cognito

- Połącz Google

- Połącz Facebook

- Połącz Signicat

- Połącz Nets eID Broker

- Połącz dwa środowiska FoxIDs w tym samym lub różnych tenantach przez OpenID Connect

- Połącz dwa środowiska FoxIDs w tym samym tenancie za pomocą Environment Link

Zaleca się użycie OpenID Connect Authorization Code flow z PKCE, ponieważ jest uznawany za bezpieczny.

Konfiguracja

Jak skonfigurować zewnętrznego dostawcę OpenID (OP) jako autorytet.

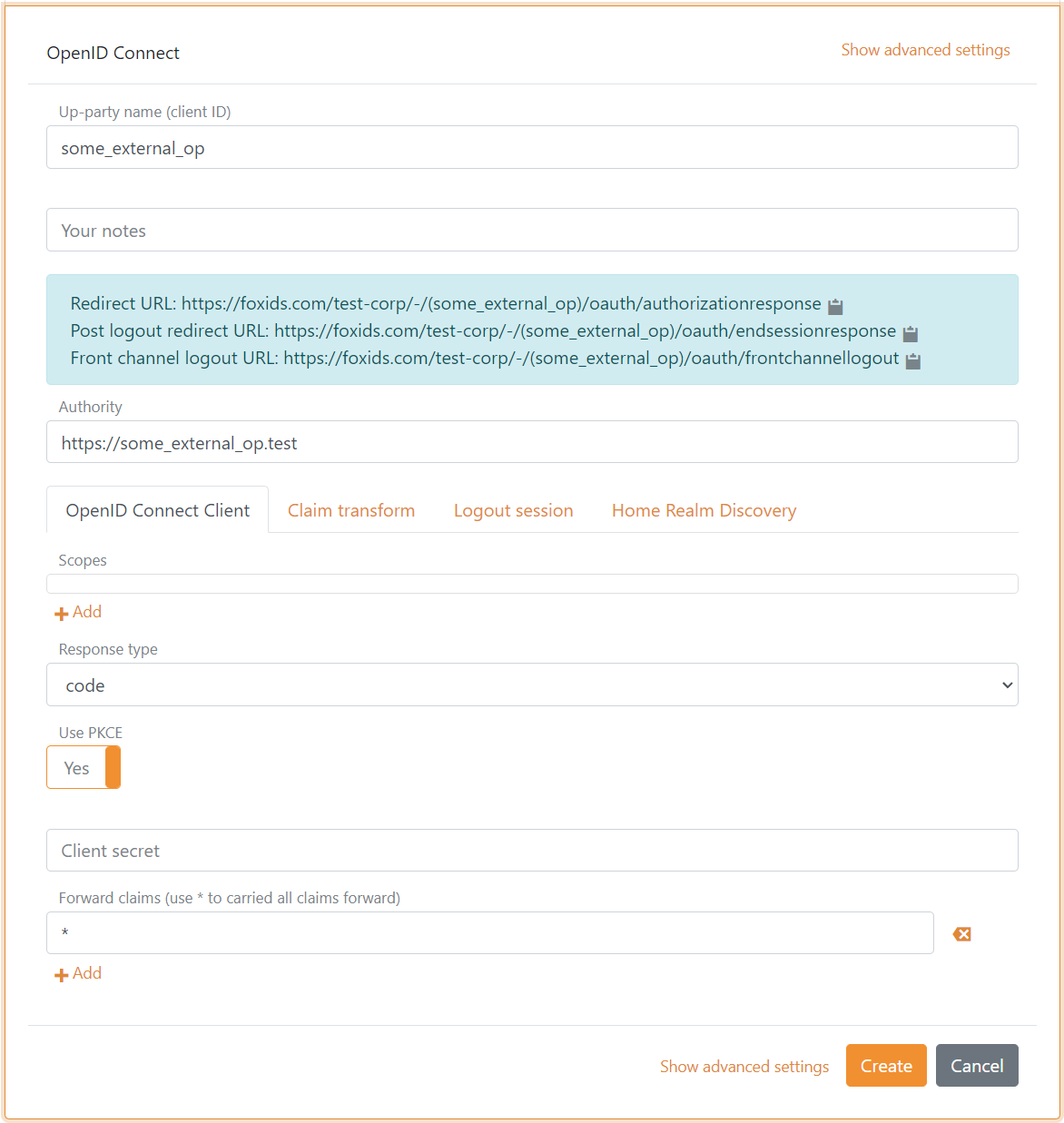

Poniższy zrzut ekranu pokazuje podstawową konfigurację metody uwierzytelniania OpenID Connect w FoxIDs dostępną w FoxIDs Control Client.

Więcej opcji konfiguracji staje się dostępnych po kliknięciu

Show advanced.

FoxIDs automatycznie wywołuje punkt końcowy OpenID Configuration (.well-known/openid-configuration) podczas tworzenia. Dodaną konfigurację można zobaczyć, ponownie otwierając metodę uwierzytelniania.

FoxIDs automatycznie odczytuje przyszłe aktualizacje. Jeśli punkt końcowy stanie się niedostępny na pewien czas, FoxIDs zatrzyma automatyczny proces aktualizacji. Można go wznowić, wykonując aktualizację metody uwierzytelniania w FoxIDs Control Client lub w API.

FoxIDs Control Client obsługuje tylko tworzenie automatycznie aktualizowanych metod uwierzytelniania z użyciem punktu końcowego OpenID Configuration. FoxIDs Control API obsługuje zarówno automatycznie, jak i ręcznie aktualizowane metody uwierzytelniania. W trybie ręcznym możesz podać wszystkie wartości, a punkt końcowy OpenID Configuration (

.well-known/openid-configuration) nie będzie wywoływany.

Domyślnie metoda uwierzytelniania jest skonfigurowana dla Authorization Code Flow, do użycia PKCE i odczytu oświadczeń z zewnętrznego tokenu dostępu. Te ustawienia można zmienić.

Domyślna metoda uwierzytelniania klienta to client secret post i można ją zmienić na client secret basic lub private key JWT. Metoda uwierzytelniania klienta none jest obsługiwana z PKCE.

Można skonfigurować zakresy, które metoda uwierzytelniania FoxIDs ma wysyłać w żądaniu do zewnętrznego OP, np. profile lub email.

Metoda uwierzytelniania przekazuje do rejestracji aplikacji tylko domyślne oświadczenia oraz oświadczenia dodane na liście Forward claims. Wszystkie oświadczenia są przekazywane, jeśli dodasz * (domyślnie) do listy Forward claims.

Domyślnie przekazywane oświadczenia to sub, sid, acr i amr.

Możesz zmieniać oświadczenia i wykonywać zadania oświadczeń za pomocą transformacji oświadczeń i zadań oświadczeń.

FoxIDs domyślnie używa wzorca połączenia z nawiasami .../(auth-method)/.... Jeśli zewnętrzny OP go nie obsługuje (np. Microsoft Entra ID), wzorzec można zmienić na tildy .../~auth-method~/... lub kropki .../.auth-method./....

Jeśli to konieczne, można skonfigurować niestandardowy identyfikator klienta, w przeciwnym razie nazwa metody uwierzytelniania jest używana jako identyfikator klienta.

Opcjonalnie można zmienić wystawcę. W przeciwnym razie jest odczytywany z punktu końcowego OpenID Configuration. Ponadto można skonfigurować wielu wystawców, aby ufać tokenom od wielu wystawców podpisanych tym samym kluczem (często używane z Microsoft Entra ID).