Połącz z Azure AD B2C za pomocą OpenID Connect

FoxIDs można połączyć z Azure AD B2C przy użyciu OpenID Connect, aby uwierzytelniać użytkowników końcowych w tenancie Azure AD B2C.

Skonfiguruj integrację

Ten rozdział opisuje, jak skonfigurować połączenie z przepływem OpenID Connect Authorization Code i PKCE, które jest zalecanym przepływem OpenID Connect.

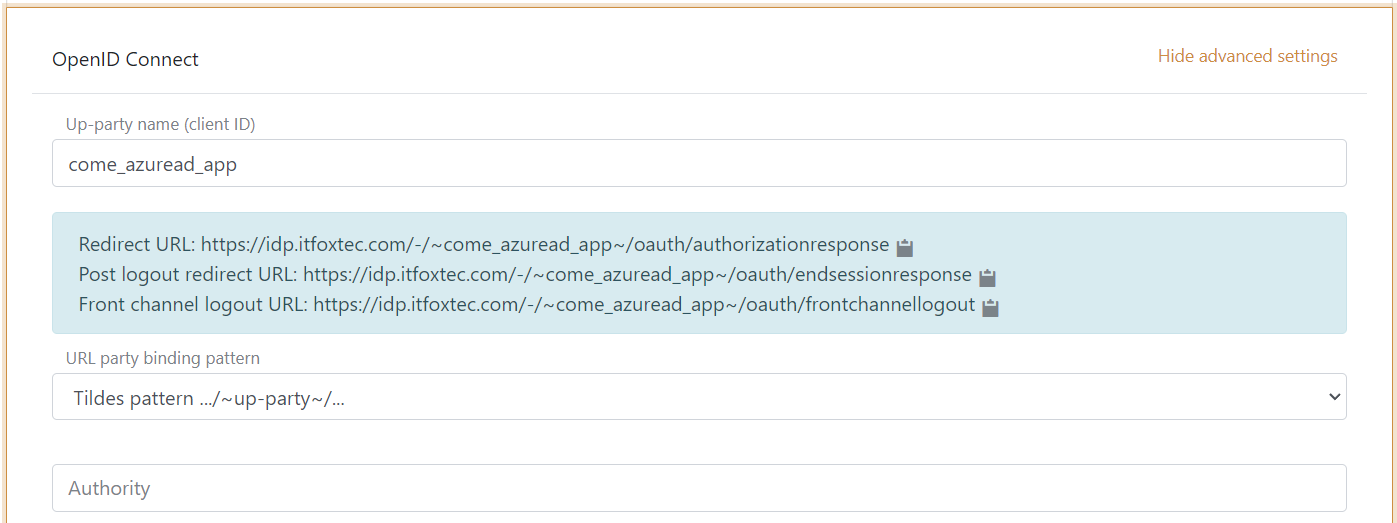

1 - Zacznij od utworzenia metody uwierzytelniania OpenID Connect w FoxIDs Control Client

- Dodaj nazwę

- Wybierz show advanced

- Wybierz wzorzec wiązania URL z tyldami

Teraz możesz odczytać Redirect URL, Post logout redirect URL oraz Front channel logout URL.

2 - Następnie przejdź do Azure AD B2C i utwórz profil aplikacji

- Utwórz profil aplikacji

- Profil spowoduje utworzenie authority w postaci

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/, z uwzględnieniem nazwy profilu

Po zarejestrowaniu authority w FoxIDs jako metody uwierzytelniania, FoxIDs wywoła endpoint discovery dla authority, który w tym przypadku będzie https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/.well-known/openid-configuration

Jeśli otrzymasz adres URL endpointu discovery ze sformatowaną nazwą profilu Azure AD B2C w query string, np.

...?p=B2C_1A_SOME_SIGNIN_PROFILE, musisz zmienić strukturę URL. Pełny URL będzie wyglądał tak:https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/v2.0/.well-known/openid-configuration?p=B2C_1A_SOME_SIGNIN_PROFILE, a authority to wtedyhttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/, gdzie nazwa profilu Azure AD B2C jest przeniesiona jako element ścieżki w URL.

3 - Wróć do metody uwierzytelniania FoxIDs w FoxIDs Control Client

Azure AD B2C domyślnie nie zwraca access token w odpowiedzi tokenu, przez co nie jest zgodny z przepływem OpenID Connect Authorization Code. Musisz dodać client ID Azure AD B2C jako zakres, aby otrzymać access token.

- Dodaj authority, czyli

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/ - Dodaj zakresy profile i email (opcjonalnie inne lub więcej zakresów)

- Dodaj client ID Azure AD B2C jako niestandardowy SP client ID

- Dodaj client ID Azure AD B2C jako zakres

- Dodaj client secret z Azure AD B2C jako client secret

- Prawdopodobnie musisz wybrać używanie claimów z tokenu ID

- Dodaj claimy, które będą przekazywane z metody uwierzytelniania do rejestracji aplikacji, np. preferred_username, email, name, given_name, family_name, oid, ipaddr oraz ewentualnie claim access_token, aby przekazywać access token Azure AD B2C do rejestracji aplikacji

- Kliknij create

To wszystko, gotowe.

Nowa metoda uwierzytelniania może zostać wybrana jako dozwolona metoda uwierzytelniania w rejestracji aplikacji. Rejestracja aplikacji może odczytywać claimy z metody uwierzytelniania. Można dodać claim access_token, aby uwzględnić access token Azure AD B2C jako claim w wystawianym access tokenie.