Mit Azure AD B2C über OpenID Connect verbinden

FoxIDs kann mit Azure AD B2C über OpenID Connect verbunden werden und damit Endbenutzer in einem Azure AD B2C tenant authentifizieren.

Integration konfigurieren

Dieses Kapitel beschreibt, wie Sie eine Verbindung mit OpenID Connect Authorization Code flow und PKCE konfigurieren, was der empfohlene OpenID Connect flow ist.

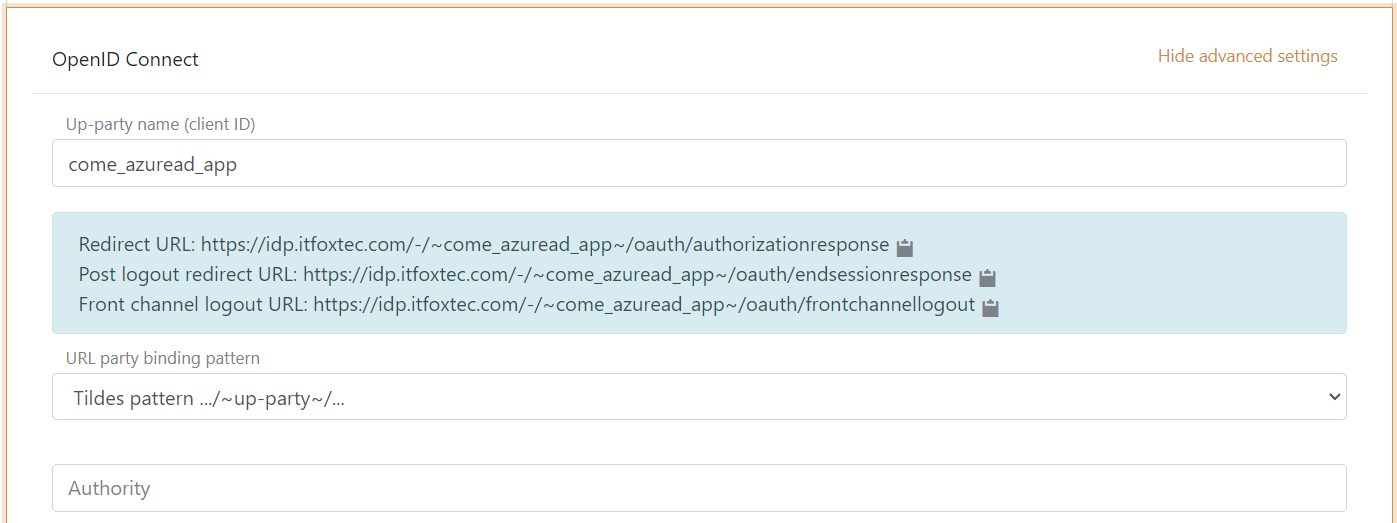

1 - Beginnen Sie mit der Erstellung einer OpenID Connect Authentifizierungsmethode in FoxIDs Control Client

- Fügen Sie den Namen hinzu

- Wählen Sie show advanced

- Wählen Sie tildes URL binding pattern

Es ist nun möglich, Redirect URL, Post logout redirect URL und Front channel logout URL zu lesen.

2 - Gehen Sie dann zu Azure AD B2C und erstellen Sie das app profile

- Erstellen Sie ein app profile

- Das profile ergibt eine authority wie diese

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/, einschließlich des profile Namens

Wenn die authority in FoxIDs als Authentifizierungsmethode registriert wird, ruft FoxIDs den discovery endpoint der authority auf, der in diesem Fall https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/.well-known/openid-configuration ist

Wenn Sie eine discovery endpoint URL mit dem Azure AD B2C profile Namen im query string erhalten, z.B.

...?p=B2C_1A_SOME_SIGNIN_PROFILE, müssen Sie die URL Struktur ändern. Die vollständige URL lautet dannhttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/v2.0/.well-known/openid-configuration?p=B2C_1A_SOME_SIGNIN_PROFILEund die authority ist dannhttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/, wobei der Azure AD B2C profile Name in den Pfad verschoben wird.

3 - Gehen Sie zurück zur FoxIDs Authentifizierungsmethode in FoxIDs Control Client

Azure AD B2C gibt standardmäßig kein access token in der Token Antwort zurück und ist damit nicht OpenID Connect Authorization Code flow konform. Sie müssen eine Azure AD B2C client ID als scope hinzufügen, damit ein access token zurückgegeben wird.

- Fügen Sie die authority hinzu, die

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/ist - Fügen Sie profile und email scopes hinzu (mögliche andere oder weitere scopes)

- Fügen Sie die Azure AD B2C client ID als custom SP client ID hinzu

- Fügen Sie die Azure AD B2C client ID als scope hinzu

- Fügen Sie den Azure AD B2C client secret Wert als client secret hinzu

- Wahrscheinlich müssen Sie die Verwendung von claims aus dem ID token wählen

- Fügen Sie die claims hinzu, die von der Authentifizierungsmethode an die Applikationsregistrierungen übertragen werden. Z.B. preferred_username, email, name, given_name, family_name, oid, ipaddr und ggf. access_token claim, um das Azure AD B2C access token an Applikationsregistrierungen zu übertragen

- Klicken Sie create

Das war's.

Die neue Authentifizierungsmethode kann nun als zulässige Authentifizierungsmethode in einer Applikationsregistrierung ausgewählt werden. Die Applikationsregistrierung kann die claims aus der Authentifizierungsmethode lesen. Es ist möglich, den access_token claim hinzuzufügen, um das Azure AD B2C access token als claim im ausgegebenen access token zu inkludieren.