Koble til Azure AD B2C med OpenID Connect

FoxIDs kan kobles til Azure AD B2C med OpenID Connect og dermed autentisere sluttbrukere i en Azure AD B2C tenant.

Konfigurer integrasjon

Dette kapittelet beskriver hvordan du konfigurerer en forbindelse med OpenID Connect Authorization Code flow og PKCE, som er det anbefalte OpenID Connect flowet.

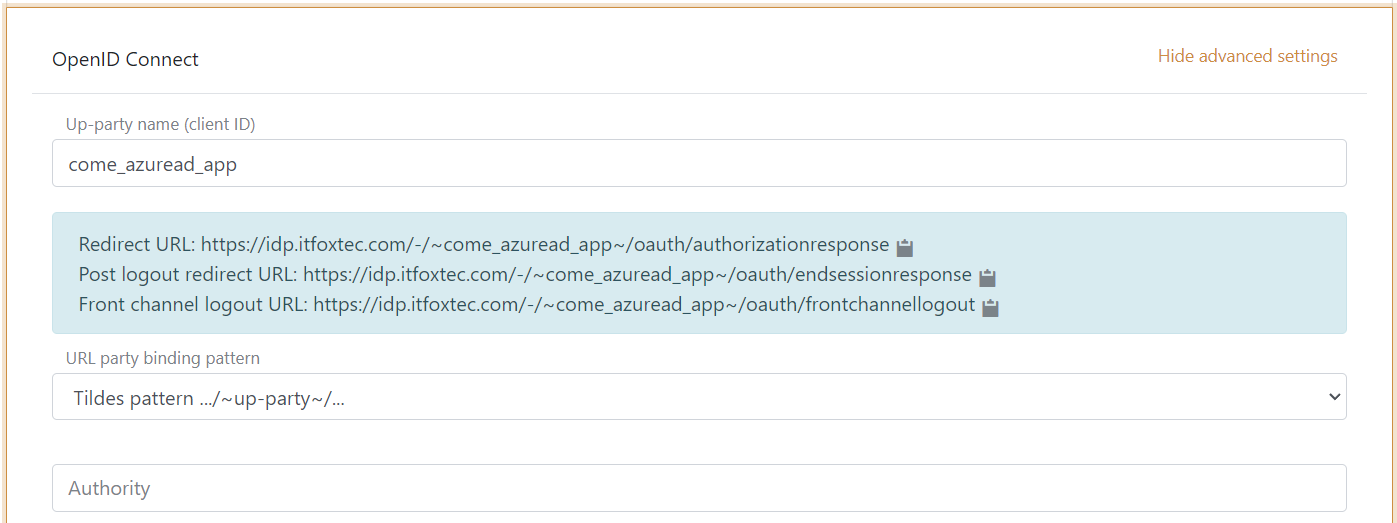

1 - Start med å opprette en OpenID Connect autentiseringsmetode i FoxIDs Control Client

- Legg til navnet

- Velg show advanced

- Velg tildes URL binding pattern

Det er nå mulig å lese Redirect URL, Post logout redirect URL og Front channel logout URL.

2 - Gå deretter til Azure AD B2C og opprett app profilen

- Opprett app profil

- Profilen gir en authority som dette

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/, inkludert profilnavnet

Når authority registreres i FoxIDs som en autentiseringsmetode, vil FoxIDs kalle discovery endpoint på authority som i dette tilfellet er https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/.well-known/openid-configuration

Hvis du mottar en discovery endpoint URL med Azure AD B2C profilnavnet i query string slik

...?p=B2C_1A_SOME_SIGNIN_PROFILEmå du endre URL strukturen. Den fullstendige URL-en blirhttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/v2.0/.well-known/openid-configuration?p=B2C_1A_SOME_SIGNIN_PROFILEog authority er dahttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/hvor Azure AD B2C profilnavnet flyttes til å være et path element i URL-en.

3 - Gå tilbake til FoxIDs autentiseringsmetoden i FoxIDs Control Client

Azure AD B2C returnerer som standard ikke et access token i token responsen og er dermed ikke OpenID Connect Authorization Code flow kompatibel. Du må legge til en Azure AD B2C client ID som et scope for å få et access token returnert.

- Legg til authority, som er

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/ - Legg til profile og email scopes (mulige andre eller flere scopes)

- Legg til Azure AD B2C client ID som en custom SP client ID

- Legg til Azure AD B2C client ID som et scope

- Legg til Azure AD B2C client secret verdien som client secret

- Du må sannsynligvis velge å bruke claims fra ID token

- Legg til claims som overføres fra autentiseringsmetoden til applikasjonsregistreringene. F.eks. preferred_username, email, name, given_name, family_name, oid, ipaddr og eventuelt access_token claim for å overføre Azure AD B2C access token til applikasjonsregistreringer

- Klikk create

Det var det.

Den nye autentiseringsmetoden kan nå velges som en tillatt autentiseringsmetode i en applikasjonsregistrering. Applikasjonsregistreringen kan lese claims fra autentiseringsmetoden. Det er mulig å legge til access_token claim for å inkludere Azure AD B2C access token som en claim i det utstedte access token.