Conectar a Azure AD B2C con OpenID Connect

FoxIDs puede conectarse a Azure AD B2C con OpenID Connect y así autenticar usuarios finales en un tenant de Azure AD B2C.

Configurar la integración

Este capítulo describe cómo configurar una conexión con el flujo OpenID Connect Authorization Code y PKCE, que es el flujo OpenID Connect recomendado.

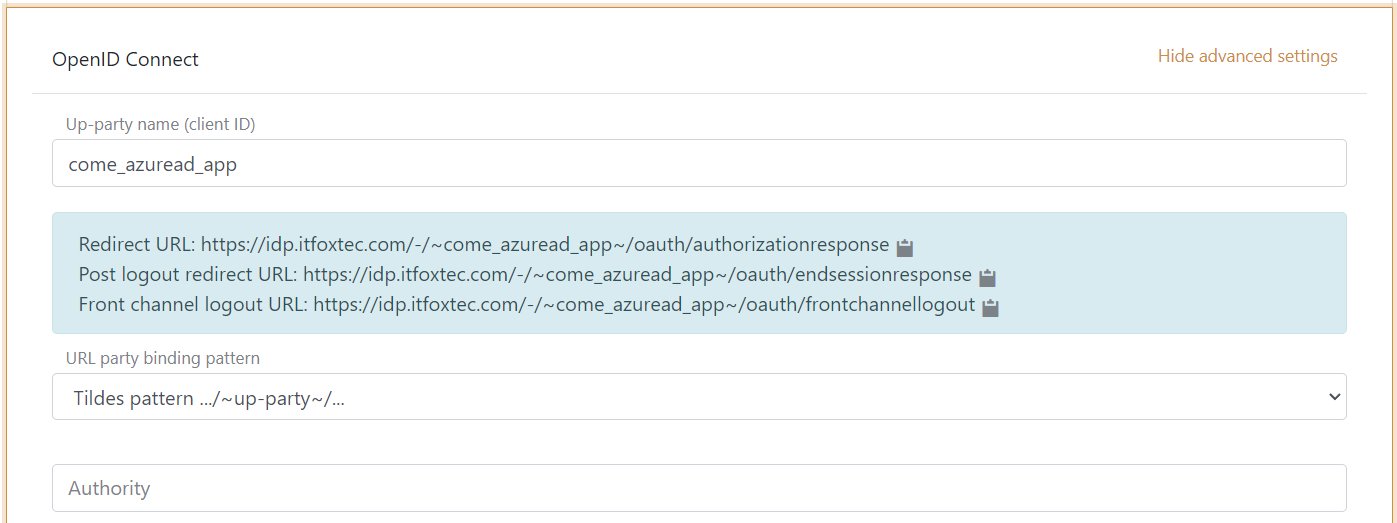

1 - Comience creando un método de autenticación OpenID Connect en FoxIDs Control Client

- Agregue el nombre

- Seleccione show advanced

- Seleccione el patrón de enlace de URL con tildes

Ahora es posible leer Redirect URL, Post logout redirect URL y Front channel logout URL.

2 - Luego vaya a Azure AD B2C y cree el perfil de aplicación

- Cree el perfil de aplicación

- El perfil dará como resultado una authority como esta

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/, incluyendo el nombre del perfil

Cuando la authority se registra en FoxIDs como un método de autenticación, FoxIDs llamará al endpoint de descubrimiento en la authority, que en este caso será https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/.well-known/openid-configuration

Si recibe una URL de endpoint de descubrimiento formateada con el nombre del perfil de Azure AD B2C en la cadena de consulta como

...?p=B2C_1A_SOME_SIGNIN_PROFILEdebe cambiar la estructura de la URL. La URL completa seríahttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/v2.0/.well-known/openid-configuration?p=B2C_1A_SOME_SIGNIN_PROFILEy la authority pasa a serhttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/donde el nombre del perfil de Azure AD B2C se mueve para ser un elemento de ruta en la URL.

3 - Regrese al método de autenticación FoxIDs en FoxIDs Control Client

Azure AD B2C no devuelve por defecto un access token en la respuesta del token y por lo tanto no es compatible con el flujo OpenID Connect Authorization Code. Debe añadir un ID de cliente de Azure AD B2C como scope para obtener un access token.

- Agregue la authority, que es

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/ - Agregue los scopes profile y email (posiblemente otros scopes)

- Agregue el ID de cliente de Azure AD B2C como custom SP client ID

- Agregue el ID de cliente de Azure AD B2C como scope

- Agregue el valor de client secret de Azure AD B2C como client secret

- Probablemente necesita seleccionar usar claims del ID token

- Agregue las claims que se transferirán desde el método de autenticación a los registros de aplicaciones. Por ejemplo, preferred_username, email, name, given_name, family_name, oid, ipaddr y posiblemente la claim access_token para transferir el access token de Azure AD B2C a los registros de aplicaciones

- Haga clic en create

Eso es todo, ya terminó.

El nuevo método de autenticación ahora se puede seleccionar como método de autenticación permitido en un registro de aplicación. El registro de aplicación puede leer las claims del método de autenticación. Es posible añadir la claim access_token para incluir el access token de Azure AD B2C como una claim en el access token emitido.