Se connecter à Azure AD B2C avec OpenID Connect

FoxIDs peut être connecté à Azure AD B2C avec OpenID Connect et ainsi authentifier des utilisateurs finaux dans un tenant Azure AD B2C.

Configurer l’intégration

Ce chapitre décrit comment configurer une connexion avec le flux OpenID Connect Authorization Code et PKCE, qui est le flux OpenID Connect recommandé.

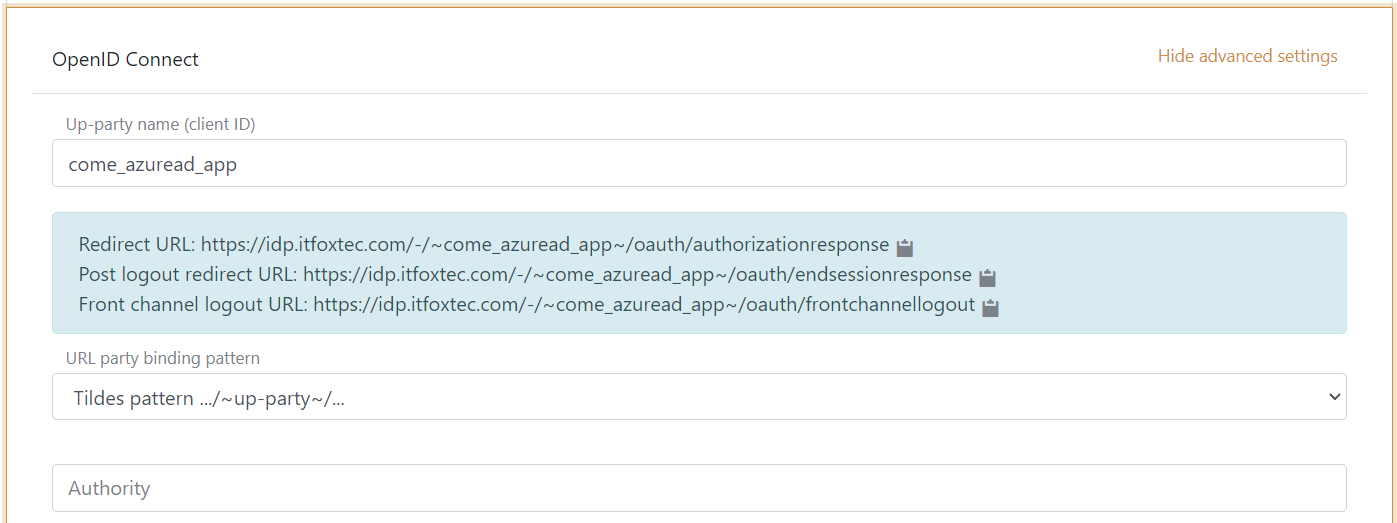

1 - Commencez par créer une méthode d’authentification OpenID Connect dans FoxIDs Control Client

- Ajoutez le nom

- Sélectionnez show advanced

- Sélectionnez le modèle de liaison d’URL avec tildes

Il est maintenant possible de lire Redirect URL, Post logout redirect URL et Front channel logout URL.

2 - Allez ensuite dans Azure AD B2C et créez le profil d’application

- Créez le profil d’application

- Le profil donnera une authority comme ceci

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/, incluant le nom du profil

Lorsque l’authority est enregistrée dans FoxIDs comme méthode d’authentification, FoxIDs appellera l’endpoint de découverte sur l’authority qui sera dans ce cas https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/.well-known/openid-configuration

Si vous recevez une URL d’endpoint de découverte formatée avec le nom du profil Azure AD B2C dans la chaîne de requête comme ceci

...?p=B2C_1A_SOME_SIGNIN_PROFILEvous devez modifier la structure de l’URL. L’URL complète ressemblerait à cecihttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/v2.0/.well-known/openid-configuration?p=B2C_1A_SOME_SIGNIN_PROFILEet l’authority devient alorshttps://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/où le nom du profil Azure AD B2C est déplacé pour devenir un élément de chemin dans l’URL.

3 - Revenez à la méthode d’authentification FoxIDs dans FoxIDs Control Client

Azure AD B2C ne renvoie pas par défaut un access token dans la réponse de token et n’est donc pas conforme au flux OpenID Connect Authorization Code. Vous devez ajouter un ID client Azure AD B2C comme portée pour obtenir un access token.

- Ajoutez l’authority, qui est

https://some-domain.b2clogin.com/some-domain.onmicrosoft.com/B2C_1A_SOME_SIGNIN_PROFILE/v2.0/ - Ajoutez les portées profile et email (éventuellement d’autres portées)

- Ajoutez l’ID client Azure AD B2C comme custom SP client ID

- Ajoutez l’ID client Azure AD B2C comme portée

- Ajoutez la valeur du client secret Azure AD B2C comme client secret

- Vous devrez probablement sélectionner l’utilisation des revendications depuis l’ID token

- Ajoutez les revendications qui seront transférées de la méthode d’authentification vers les enregistrements d’applications. Par ex. preferred_username, email, name, given_name, family_name, oid, ipaddr et éventuellement la revendication access_token pour transférer l’access token Azure AD B2C aux enregistrements d’applications

- Cliquez sur create

C’est tout, vous avez terminé.

La nouvelle méthode d’authentification peut maintenant être sélectionnée comme méthode d’authentification autorisée dans un enregistrement d’application. L’enregistrement d’application peut lire les revendications de la méthode d’authentification. Il est possible d’ajouter la revendication access_token pour inclure l’access token Azure AD B2C comme revendication dans l’access token émis.