Innlogging og Home Realm Discovery

FoxIDs håndterer brukerinnlogging i innloggingsautentiseringsmetoden. Du kan konfigurere flere innloggingsautentiseringsmetoder per miljø, hver med egne innstillinger og eget look and feel.

Et miljø inneholder ett brukerregister, og alle innloggingsautentiseringsmetoder i miljøet autentiserer brukere mot det samme registeret.

Hvis Directory Connector er aktivert for miljøet, bruker innloggingsautentiseringsmetoden fortsatt interne brukere, men passordautentisering og passordlivssyklus delegeres til det eksterne kataloget.

Når en bruker autentiserer, knyttes brukerens sesjon til den valgte innloggingsautentiseringsmetoden. Den samme brukeren kan derfor autentisere i flere innloggingsautentiseringsmetoder og ha separate brukersesjoner. Det opprettes ikke en brukersesjon i innloggingsautentiseringsmetoden hvis sesjonslevetiden er satt til 0 sekunder.

En OpenID Connect applikasjonsregistrering eller SAML 2.0 applikasjonsregistrering kan autentisere brukere ved å velge en innloggingsautentiseringsmetode.

Innloggingsautentiseringsmetoden bruker et innloggingsgrensesnitt i to trinn: brukeren skriver inn en identifikator på den første siden og fullfører det konfigurerte innloggingstrinnet på den neste siden.

For scenarier med to-faktor og multi-faktor, se To-faktor og multi-faktor autentisering (2FA/MFA).

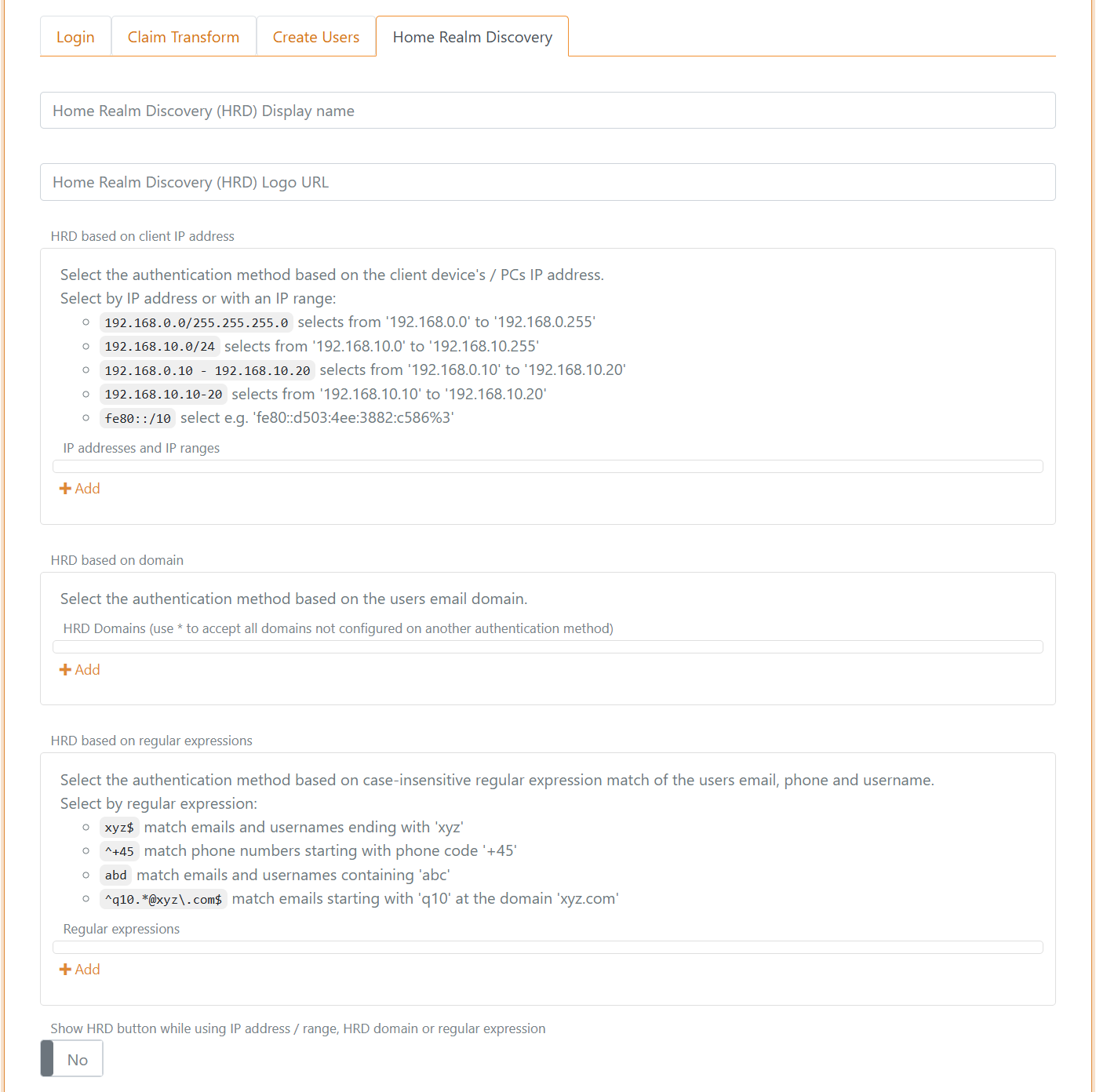

Home Realm Discovery (HRD)

Når du oppretter en applikasjonsregistrering, er det ofte best å bruke standard stjernenotasjon (*) for å velge alle autentiseringsmetoder.

- Hvis bare én autentiseringsmetode er tillatt, sendes brukeren direkte til den metoden.

- Hvis mer enn én metode er tillatt, kan brukeren bli rutet gjennom Home Realm Discovery (HRD).

- HRD kan velge en autentiseringsmetode basert på klientens IP-adresse, e-postdomene eller et regulært uttrykk uten skille mellom store og små bokstaver.

- Innloggingsgrensesnittet hoppes over når en metode velges basert på klientens IP-adresse.

Klient-IP-adresse Velg autentiseringsmetode basert på klientenhetens IP-adresse.

Velg etter IP-adresse eller IP-intervall:

192.168.0.0/255.255.255.0velger fra192.168.0.0til192.168.0.255192.168.10.0/24velger fra192.168.10.0til192.168.10.255192.168.0.10 - 192.168.10.20velger fra192.168.0.10til192.168.10.20192.168.10.10-20velger fra192.168.10.10til192.168.10.20fe80::/10velger adresser somfe80::d503:4ee:3882:c586%3

E-postdomene Velg autentiseringsmetode basert på brukerens e-postdomene.

Velg etter domene, eller bruk (*) for å velge alle domener som ikke er konfigurert på en annen autentiseringsmetode.

Regulært uttrykk Velg autentiseringsmetode basert på et regulært uttrykk uten skille mellom store og små bokstaver som matcher brukerens e-post, telefonnummer eller brukernavn.

Velg med regulært uttrykk:

xyz$matcher e-postadresser og brukernavn som slutter medxyz^\+45matcher telefonnumre som begynner med landskoden+45abcmatcher e-postadresser og brukernavn som inneholderabc^q10.*@xyz\.com$matcher e-postadresser som begynner medq10på domenetxyz.com

Du kan velge å vise HRD-knappen for en autentiseringsmetode selv om et IP-intervall, et HRD-domene eller et regulært uttrykk er konfigurert.

Dette eksempelet viser en innloggingsside med HRD. Siden kan tilpasses.

Den tittel, ikon og CSS som er konfigurert på den første tillatte innloggingsautentiseringsmetoden i applikasjonsregistreringen brukes. Hvis ingen tillatt innloggingsautentiseringsmetode er konfigurert, bruker FoxIDs tittel, ikon og CSS fra standard innloggingsmetode.

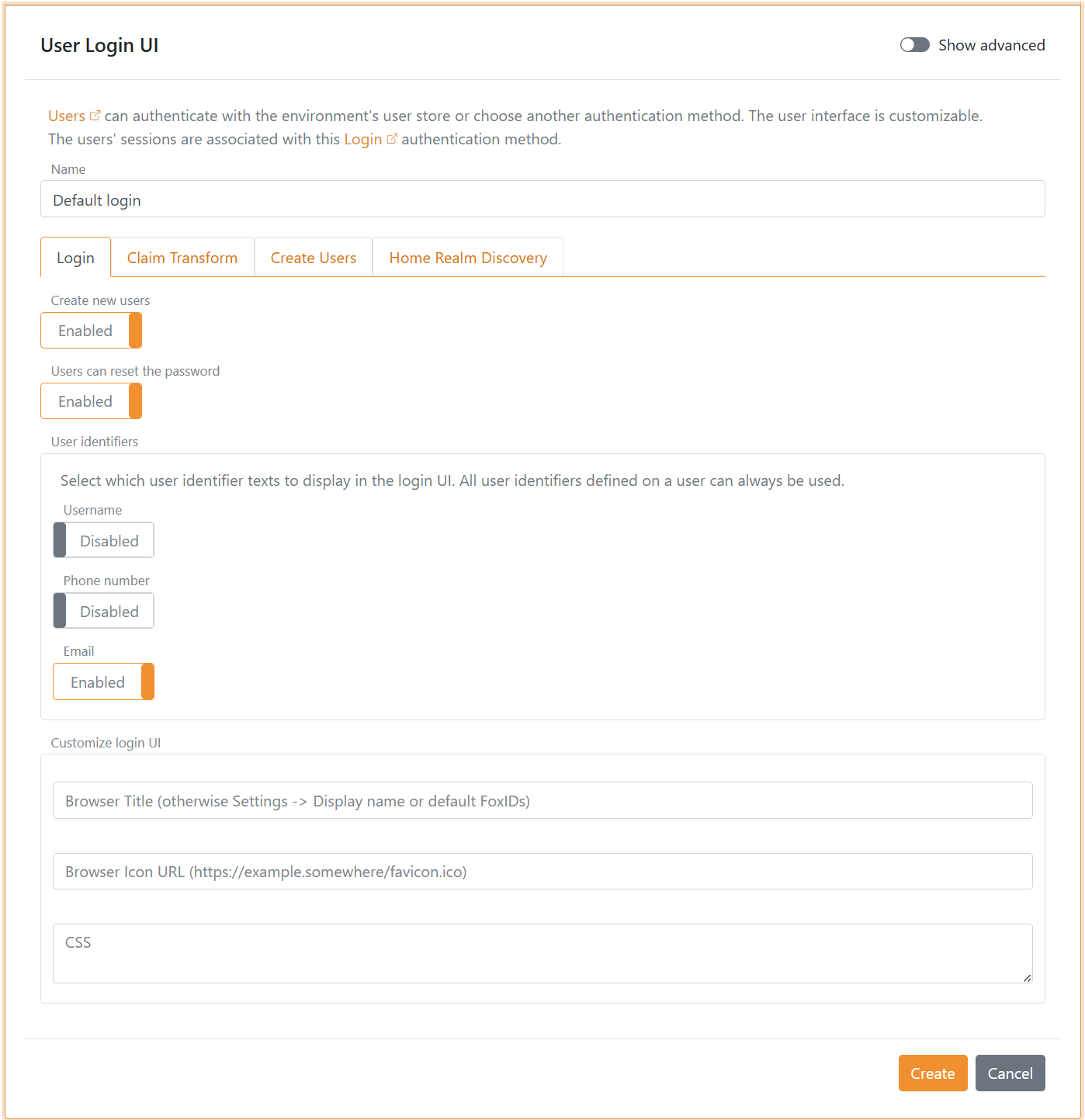

Innloggingskonfigurasjon

En standard innloggingsautentiseringsmetode opprettes i hvert miljø.

Standardinnloggingen med navnet

loginkan endres, men ikke slettes, så vær forsiktig så du ikke mister tilgangen.

Den tittel, ikon og CSS som er konfigurert på standard innloggingsautentiseringsmetode brukes når ingen spesifikk innloggingsautentiseringsmetode er valgt, for eksempel på feilsiden eller under HRD.

Konfigurer innloggingsalternativer

Du kan konfigurere om brukere kan sette sitt eget passord, om brukere kan opprette en ny bruker online, hvilke brukeridentifikatorer som er aktivert, og om innlogging bruker passord eller engangskode (OTP) via e-post eller SMS.

Du kan også tilpasse grensesnittet. Nye brukere kan opprettes av en administrator i Control Client eller provisioneres via Control API.

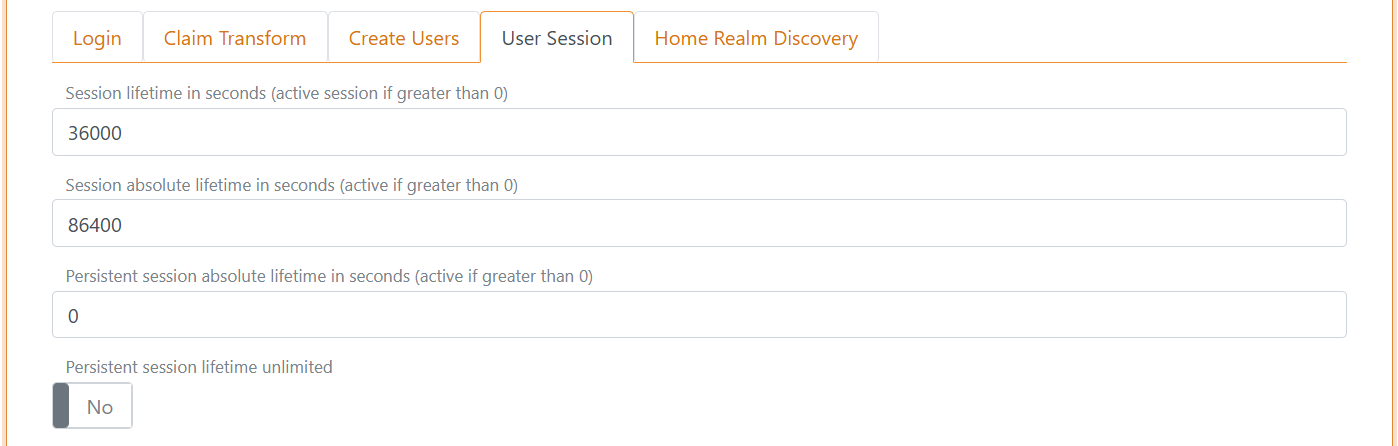

Konfigurer brukersesjon

Klikk Show advanced for å endre brukersesjonens levetid. Standardlevetiden er 10 timer.

Brukersesjonen er glidende, noe som betyr at levetiden forlenges hver gang en applikasjon gjør en innloggingsforespørsel til den absolutte sesjonslevetiden er nådd, hvis en slik er konfigurert.

Brukersesjonen kan også gjøres persistent slik at den overlever omstart av nettleseren. En sesjon blir persistent når enten Persistent session lifetime er større enn 0 eller Persistent session lifetime unlimited er satt til Yes.

Klikk på taggen

User sessionfor å se alle sesjonsinnstillinger.

Konfigurer claims

Du kan endre claims og implementere claim tasks med claim transforms og claim tasks.