OpenID Connect autentificeringsmetode

FoxIDs OpenID Connect autentificeringsmetode, som har tillid til en ekstern OpenID Provider (OP) / Identity Provider (IdP).

Det er muligt at konfigurere flere OpenID Connect autentificeringsmetoder, som derefter kan vælges af applikationsregistreringer.

Vejledninger:

- Forbind IdentityServer

- Forbind Microsoft Entra ID

- Forbind Azure AD B2C

- Forbind Amazon Cognito

- Forbind Google

- Forbind Facebook

- Forbind Signicat

- Forbind Nets eID Broker

Det anbefales at bruge OpenID Connect Authorization Code flow med PKCE, fordi det anses som et sikkert flow.

Forbind FoxIDs miljøer

- Environment Link til miljøer i samme tenant.

- OpenID Connect til miljøer i samme eller forskellige tenants.

Konfiguration

Sådan konfigureres en ekstern OpenID Provider (OP) som authority.

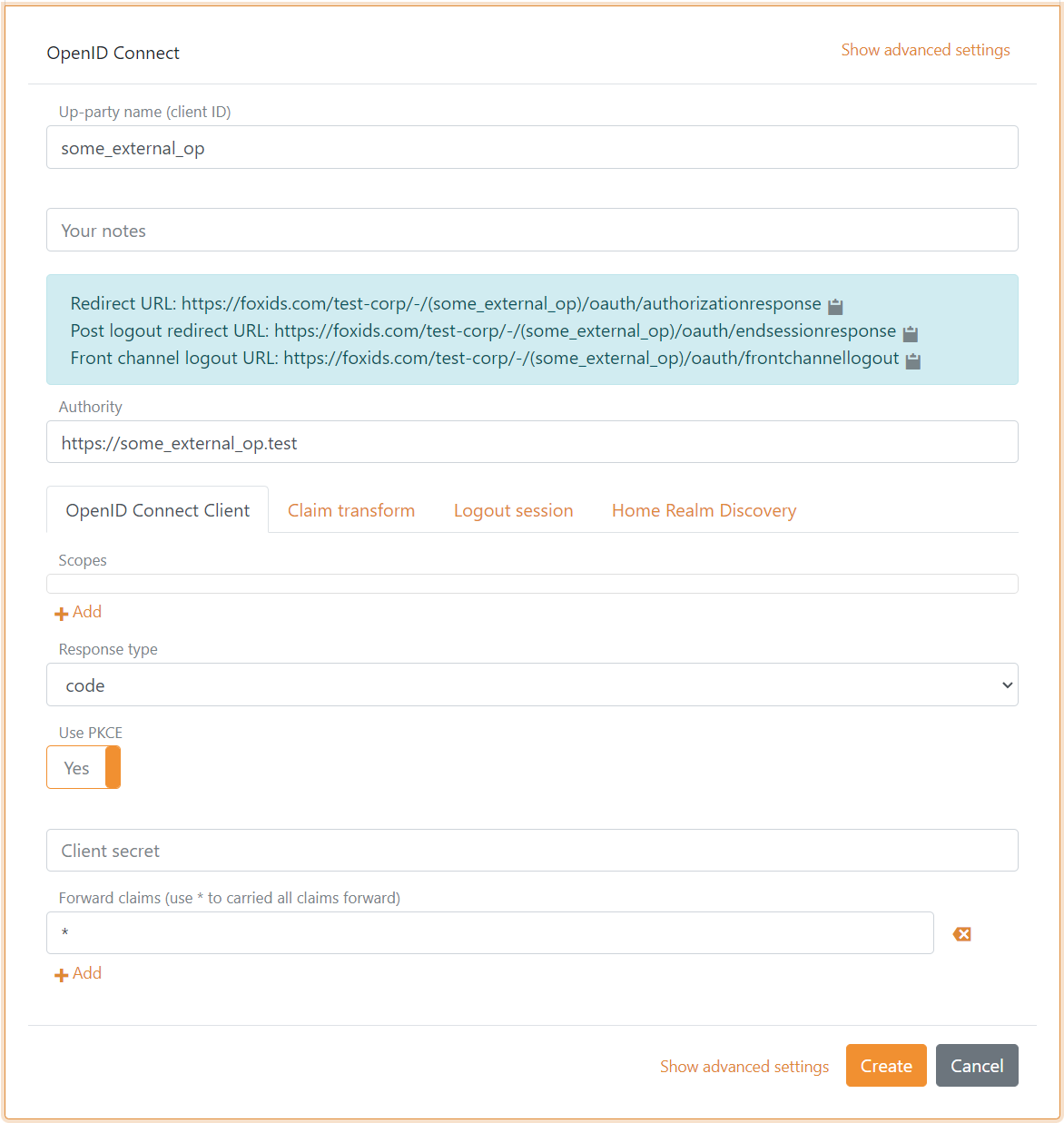

Følgende skærmbillede viser den grundlæggende FoxIDs OpenID Connect autentificeringsmetode konfiguration tilgængelig i FoxIDs Control Client.

Flere konfigurationsmuligheder bliver tilgængelige ved at klikke

Show advanced.

FoxIDs kalder automatisk OpenID Configuration endepunktet (.well-known/openid-configuration) ved oprettelse. Du kan se den tilføjede konfiguration ved at åbne autentificeringsmetoden igen.

FoxIDs læser automatisk fremtidige opdateringer. Hvis endepunktet bliver utilgængeligt i en periode, stopper FoxIDs den automatiske opdateringsproces. Den kan genstartes ved at opdatere autentificeringsmetoden i FoxIDs Control Client eller API.

FoxIDs Control Client understøtter kun at oprette automatisk opdaterede autentificeringsmetoder via OpenID Configuration endepunktet. FoxIDs Control API understøtter både automatisk og manuelt opdaterede autentificeringsmetoder. Ved manuel kan du angive alle værdier, og OpenID Configuration endepunktet (

.well-known/openid-configuration) kaldes ikke.

Som standard er autentificeringsmetoden konfigureret til Authorization Code Flow, til at bruge PKCE og læse claims fra det eksterne access token. Disse indstillinger kan ændres.

Den standard client authentication method er client secret post og kan ændres til client secret basic eller private key JWT. Client authentication method none understøttes med PKCE.

Scopes som FoxIDs autentificeringsmetoden skal sende i requesten til den eksterne OP kan konfigureres. F.eks. profile eller email.

Autentificeringsmetoden videresender kun default claims og claims tilføjet i Forward claims listen til applikationsregistreringerne. Alle claims videresendes hvis du tilføjer * (standard) til Forward claims listen.

Default overførte claims er sub, sid, acr og amr.

Du kan ændre claims og udføre claim tasks med claim transforms og claim tasks.

FoxIDs bruger som standard parentes forbindelsesmønster .../(auth-method)/.... Hvis det ikke understøttes af den eksterne OP (f.eks. Microsoft Entra ID), kan mønsteret ændres til tilde forbindelsesmønster .../~auth-method~/... eller punkt forbindelsesmønster .../.auth-method./....

Hvis det er nødvendigt, kan en brugerdefineret client ID konfigureres, ellers bruges autentificeringsmetodenavnet som client ID.

Valgfrit kan issuer ændres. Ellers læses den fra OpenID Configuration endepunktet. Derudover kan flere issuere konfigureres til at stole på tokens fra flere issuere signeret med samme nøgle (ofte brugt med Microsoft Entra ID).