Azure App Service Container

Deploy FoxIDs i din Azure tenant som din egen private cloud.

En FoxIDs installation er selvstændig, har få eksterne dependencies og kan opnå meget høj oppetid med lille indsats.

FoxIDs opdateres ved at opdatere de to docker images www.foxids.com/foxids:x.x.x og www.foxids.com/foxidscontrol:x.x.x

til en ny version. Nye FoxIDs releases er backward compatible. Gennemgå release notes før du opdaterer. Du kan også finde den aktuelle Docker image version der.

En gyldig licens kræves for at få adgang til FoxIDs releases. Herfra kan du generere en secret til at autentificere mod Docker image registriet på www.foxids.com, som bruger Basic authentication.

FoxIDs deployes i resource group FoxIDs (valgfrit navn) hvor du skal være Owner eller Contributor og User Access Administrator enten på subscription niveau eller resource group niveau.

Du kan lave en lille deployment til Azure med lavt ressourceforbrug til en Azure pris på omkring EUR 80 til EUR 100 pr. måned.

Azure container deployment omfatter:

- To App Services en til FoxIDs siden og en til FoxIDs Control siden (Client og API). Begge App Services hostes i samme Linux App Service plan.

- FoxIDs deployes med to docker images

www.foxids.com/foxids:x.x.xogwww.foxids.com/foxidscontrol:x.x.x. - Key Vault. Certifikater og secrets gemmes og håndteres i Key Vault.

- Cosmos DB. Indeholder alle data inklusive tenants, miljøer og brugere. Cosmos DB er en NoSQL database og data gemmes i JSON dokumenter.

- Redis cache. Indeholder sekvenser (fx login og logout), data cache for at forbedre performance og tællere til at sikre autentifikation mod forskellige angreb.

- Application Insights og Log Analytics workspace. Logs sendes til Application Insights og forespørges i Log Analytics workspace.

- Virtuelt netværk (VNet) med subnets.

- Subnet til App Services, Cosmos DB og Key Vault.

- Subnet med Private Link til Redis.

En anden mulighed er at deploye FoxIDs med Kubernetes (K8s) i Azure Kubernetes Service (AKS).

Parametre i ARM template

Angiv parametrene under deployment, eller download ARM templates her og opdater parametrene i azuredeploy.json eller azuredeploy-small.json:

appServicePlanSize- App Service planens instansstørrelse. Standard erP1V3iazuredeploy.jsonogP0V3iazuredeploy-small.json.appServicePlanSku- App Service planens prisniveau. Standard erStandard.keyVaultSkuName- Key Vault SKU. Standard erStandard.sendgridFromEmail- Valgfri SendGrid afsender-e-mailadresse.sendgridApiKey- Valgfri SendGrid API key.foxidsVersion- FoxIDs Docker image version.dockerRegistryCustomerId- Brugernavn, dit kunde-ID.dockerRegistryPullSecret- Adgangskode, din pull secret.

Du kan også deploye fra kommandolinjen ved at angive parametrene direkte. Brugernavnet er dit kunde-ID og adgangskoden er din pull secret:

az deployment group create --resource-group FoxIDs --template-file azuredeploy.json --parameters foxidsVersion=<foxids-version> dockerRegistryCustomerId=<customer-id> dockerRegistryPullSecret=<pull-secret>

Send e-mails med Sendgrid eller SMTP

FoxIDs understøtter afsendelse af e-mails med SendGrid og SMTP som email provider. FoxIDs understøtter også afsendelse af SMS-beskeder med konfigurerede SMS-udbydere.

Første login og admin brugere

Efter successful deployment, åbn FoxIDs Control Client på https://foxidscontrolxxxxxxxxxx.azurewebsites.net (App Service der starter med foxidscontrol...) som bringer dig til master tenant.

Standard admin bruger er admin@foxids.com med adgangskoden FirstAccess! (du skal ændre adgangskoden ved første login)

Gå evt. til fanen Users og opret flere admin brugere og giv brugerne admin role med værdien foxids:tenant.admin.

Du bør generelt ikke ændre applikationsregistreringer og autentifikationsmetoder konfiguration i master tenant, medmindre du er sikker på hvad du gør.

Fortsæt i stedet med næste trin for at oprette en main tenant.

Opret main tenant

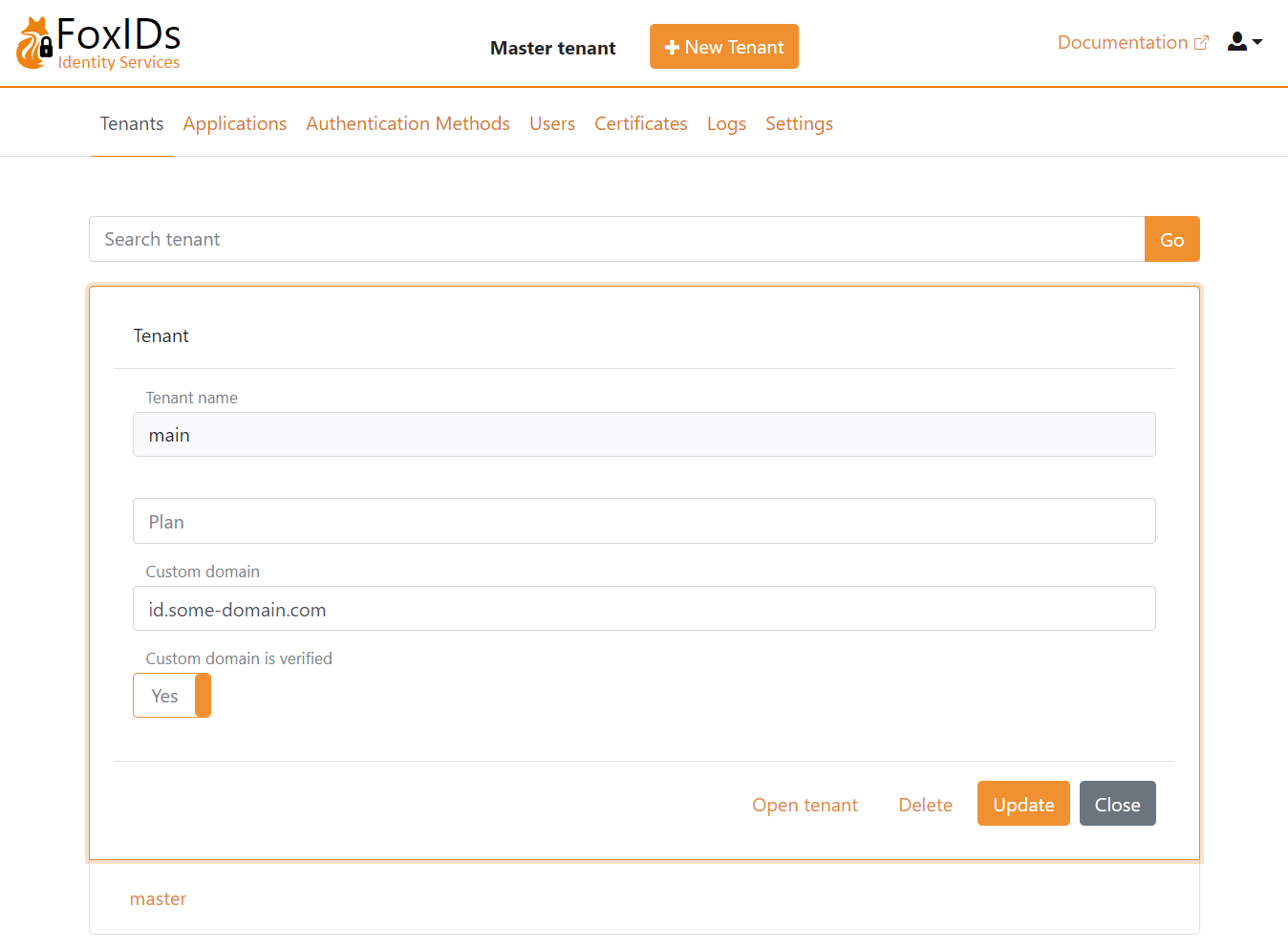

Opret en main tenant for dine miljøer.

Overvej custom domains før du opretter

maintenant.

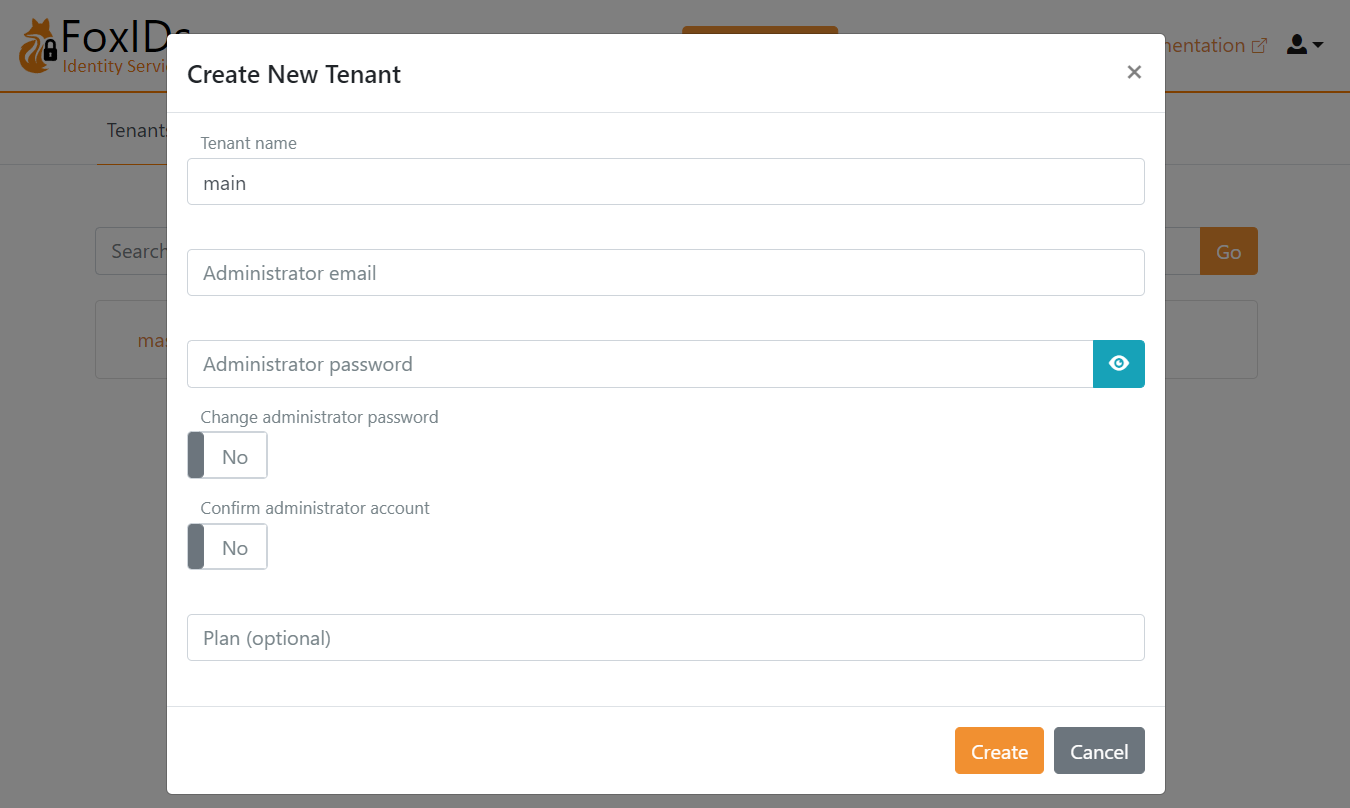

Klik New Tenant og opret main tenant.

Log ind på main tenant hvor du kan begynde at konfigurere dine applikationer og autentifikationsmetoder.

Custom domains

Custom domains konfigureres med custom primary domains og et custom domain på main tenant.

Custom primary domains

FoxIDs og FoxIDs Control sites primære domæner kan tilpasses. De nye primære custom domains kan konfigureres på App Services eller ved at bruge en reverse proxy.

Vigtigt: ændr det primære domæne før du tilføjer tenants.

Domæner:

- FoxIDs sites standarddomæne er

https://foxidsxxxx.azurewebsites.netsom kan ændres til et custom primary domæne som fxhttps://somedomain.comellerhttps://id.somedomain.com - FoxIDs Control sites standarddomæne er

https://foxidscontrolxxxx.azurewebsites.netsom kan ændres til et custom primary domæne som fxhttps://control.somedomain.com

FoxIDs site understøtter ét primary domæne og flere custom domains som er forbundet til tenants andre end master tenant. FoxIDs Control site understøtter kun ét primary domæne.

Konfigurer nye primære custom domains:

Log ind på FoxIDs Control Client med standard/gammelt primary domæne. Vælg fanen

Applicationsog klik derefterOpenID Connect - foxids_control_clientog klik Show advanced.- Tilføj FoxIDs Control sites nye primære custom domain URL til listen

Allow CORS originsuden trailing slash. - Tilføj FoxIDs Control Client sites nye primære custom domain login og logout redirect URI'er til listen

Redirect URIsinklusive trailing/master/authentication/login_callbackog/master/authentication/logout_callback.

Hvis du har tilføjet tenants før ændring af det primære domæne, skal

OpenID Connect - foxids_control_clientkonfigurationen udføres i hver tenant.- Tilføj FoxIDs Control sites nye primære custom domain URL til listen

Custom primary domains konfigureres på hver App Service eller via en reverse proxy. Afhængigt af reverse proxy du bruger, kan det være nødvendigt at konfigurere domænerne på hver App Service:

- Hvis konfigureret på App Services: tilføj de custom primary domains i Azure portalen på FoxIDs App Service og FoxIDs Control App Service under fanen

Custom domainsved at klikkeAdd custom domainlinket. - Hvis konfigureret på reverse proxy: custom primary domains eksponeres gennem reverse proxy'en.

- Hvis konfigureret på App Services: tilføj de custom primary domains i Azure portalen på FoxIDs App Service og FoxIDs Control App Service under fanen

Konfigurer derefter FoxIDs service sites nye primære custom domains i FoxIDs App Service under fanen

Environment variables:- Indstillingen

Settings__FoxIDsEndpointændres til FoxIDs sites nye primære custom domæne.

- Indstillingen

Og konfigurer FoxIDs service og FoxIDs Control sites nye primære custom domains i FoxIDs Control App Service under fanen

Environment variables:- Indstillingen

Settings__FoxIDsEndpointændres til FoxIDs sites nye primære custom domæne. - Indstillingen

Settings__FoxIDsControlEndpointændres til FoxIDs Control sites nye primære custom domæne.

- Indstillingen

Custom domain på main tenant

Du kan opnå en kortere og pænere URL hvor tenant elementet fjernes fra URL'en ved at konfigurere FoxIDs sites custom primary domæne på main tenant som et custom domain.

Custom domains understøttes hvis FoxIDs site er bag en reverse proxy der kan lave domain rewrite.

Eller alternativt understøtter FoxIDs custom domains ved at læse HTTP request domænet og bruge domænet som custom domain hvis indstillingen Setting__RequestDomainAsCustomDomain er sat til true i FoxIDs App Service Environment variables.

FoxIDs App Service skal i dette tilfælde konfigureres med det custom domain.

Domænet konfigureres på main tenant og markeres som verified i master tenant.

Reverse proxy

Det anbefales at placere både FoxIDs Azure App service og FoxIDs Control Azure App service bag en reverse proxy.

Azure Front Door

Azure Front Door kan konfigureres som reverse proxy. Azure Front Door rewrites domæner som standard.

Aktivér IKKE caching.

Accept-Languageheaderen videresendes ikke hvis caching er slået til. Headeren er nødvendig for at FoxIDs understøtter kulturer.

Konfiguration:

- Tilføj et Azure Front Door endpoint for både FoxIDs App Service og FoxIDs Control App Service

- I Networking sektionen for App Services. Aktivér access restriction for kun at tillade trafik fra Azure Front Door

- Tilføj

Settings__TrustProxyHeadersindstillingen med værdientruei FoxIDs App ServiceEnvironment variables - Deaktivér Session affinity

- Konfigurer evt. WAF policies

Alternativ reverse proxy

Du kan vælge en alternativ reverse proxy.

Begræns adgang Begræns evt. adgang hvis du bruger en anden reverse proxy end Azure Front Door.

Både FoxIDs og FoxIDs Control sites kan begrænse adgang baseret på X-FoxIDs-Secret HTTP headeren.

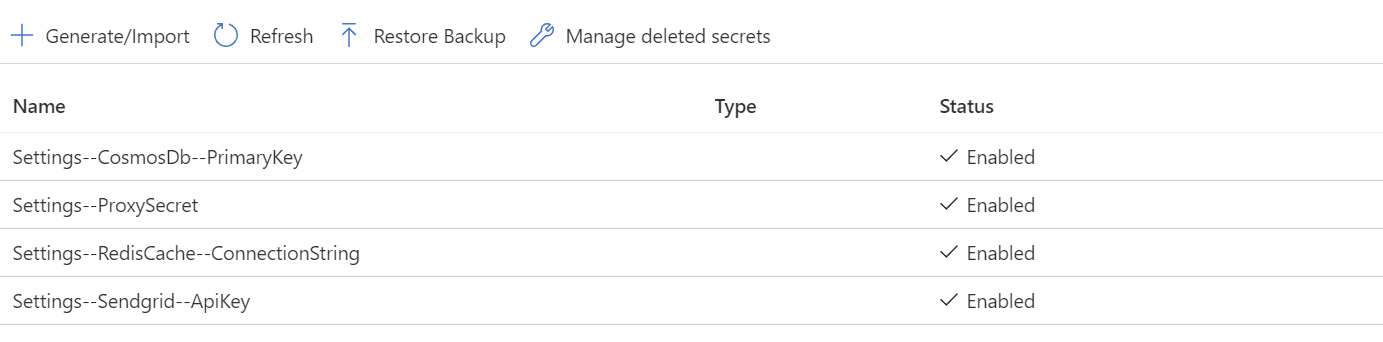

Adgangsbegrænsningen aktiveres ved at tilføje en secret med navnet Settings--ProxySecret i Key Vault.

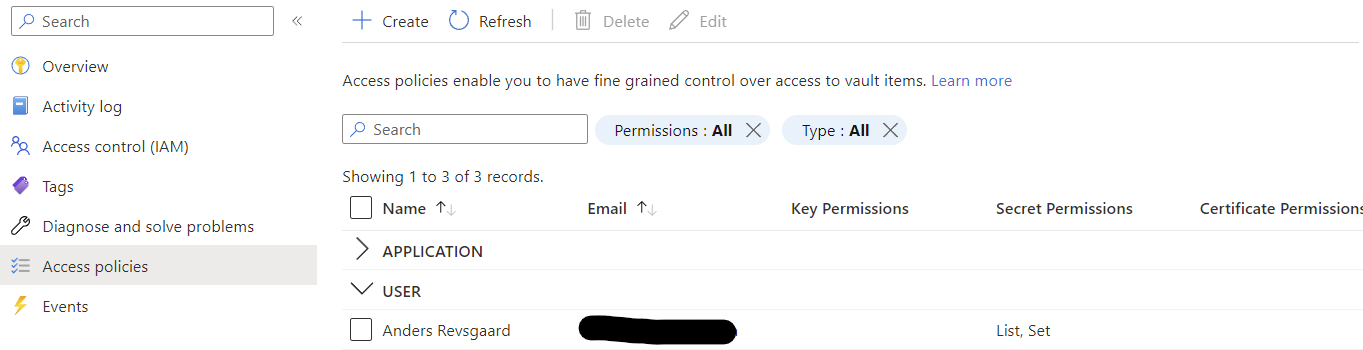

Giv din IP adresse adgang gennem Key Vault firewall

Giv din bruger List og Set rettigheder i Access policies.

Tilføj

Settings--ProxySecretsecret

Efter succesfuld konfiguration, fjern din IP adresse og rettigheder.

App Services skal genstartes for at læse secret.

Efter reverse proxy secret er konfigureret i Key Vault skal reverse proxy'en tilføje X-FoxIDs-Secret HTTP headeren i alle backend calls til FoxIDs for at få adgang.

Angiv standardside

En alternativ standardside kan konfigureres for FoxIDs sitet med indstillingen Settings__WebsiteUrl fx værdien https://www.foxidsxxxx.com i FoxIDs App Service Environment variables.

Fejlfinding af deployment fejl

Key Vault soft deleted

Hvis du har slettet en tidligere deployment, er Key Vault kun soft deleted og findes stadig med samme navn i nogle måneder. I dette tilfælde kan du opleve at få en 'ConflictError' med fejlbeskeden 'Exist soft deleted vault with the same name.'.

Løsningen er at slette (purge) den gamle Key Vault, som frigiver navnet.