Połącz z Google za pomocą OpenID Connect

FoxIDs można połączyć z Google przy użyciu OpenID Connect i uwierzytelniać użytkowników logowaniem Google.

Logowanie Google możesz przetestować w przykładowej aplikacji online (dokumentacja przykładu), klikając

Log in, a następniereader@foxids.comi hasłemgEh#V6kSw, a następnie wybierz środowiskoProductioni kartęAuthentication.

Skonfiguruj Google

Ten rozdział opisuje, jak skonfigurować połączenie z przepływem OpenID Connect Authorization Code + PKCE oraz odczytywać claimy użytkownika z tokenu ID.

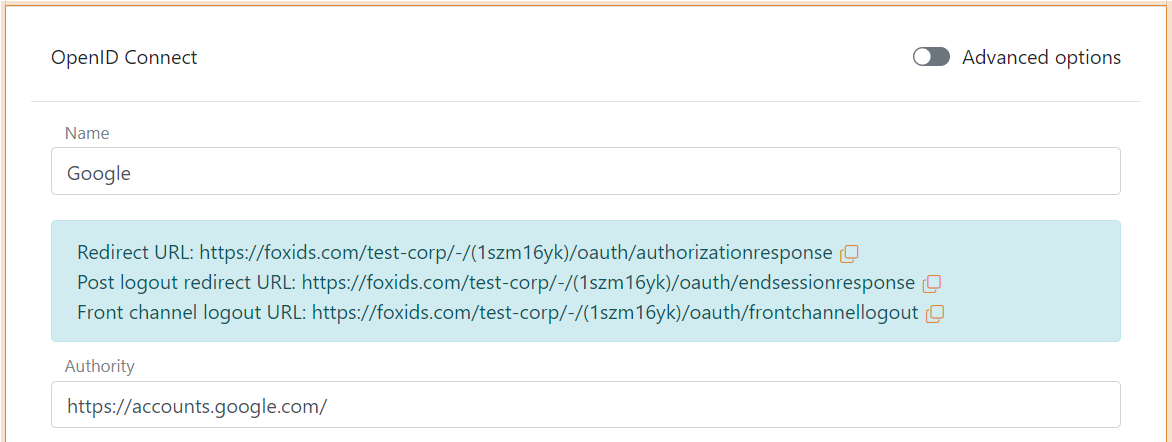

1 - Zacznij od utworzenia metody uwierzytelniania OpenID Connect w FoxIDs Control Client

- Przejdź do karty Authentication

- Kliknij New authentication

- Wybierz OpenID Provider

- Dodaj Name, np. Google

- Dodaj authority Google

https://accounts.google.com/w polu Authority

- Odczytaj Redirect URL i zapisz na później

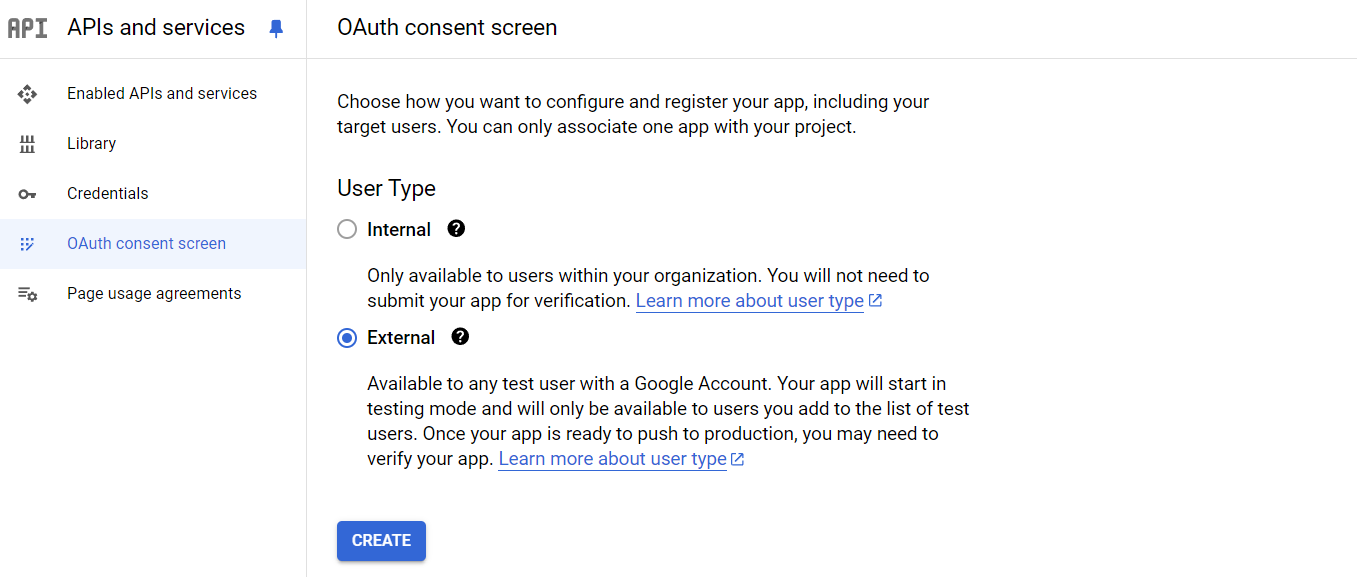

2 - Następnie przejdź do Google API & Services

- Najpierw musi istnieć Project; być może musisz go utworzyć. Po wybraniu projektu przejdź do Dashboard.

- W lewym panelu nawigacji kliknij OAuth consent screen

- W User Type wybierz External

- Kliknij CREATE

- W kroku App information dialog uzupełnij informacje (nazwa aplikacji, e-mail wsparcia użytkowników i dane kontaktowe dewelopera)

- Kliknij SAVE AND CONTINUE

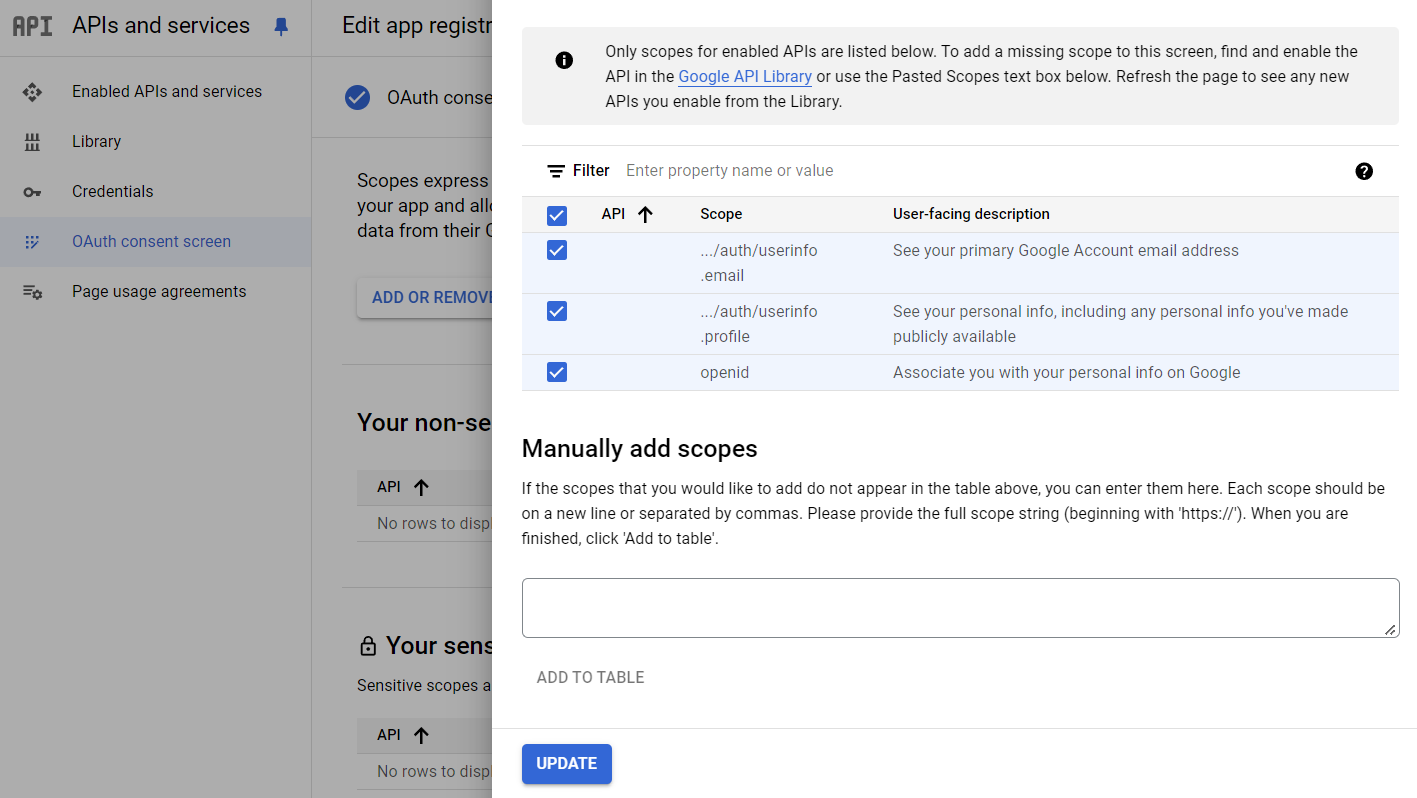

- W kroku Scopes kliknij ADD OR REMOVE SCOPES

- Wybierz zakresy

email,profileiopenid

- Kliknij UPDATE

- Kliknij SAVE AND CONTINUE

- Przejdź przez krok Test users

- W kroku OAuth consent screen kliknij BACK TO DASHBOARD

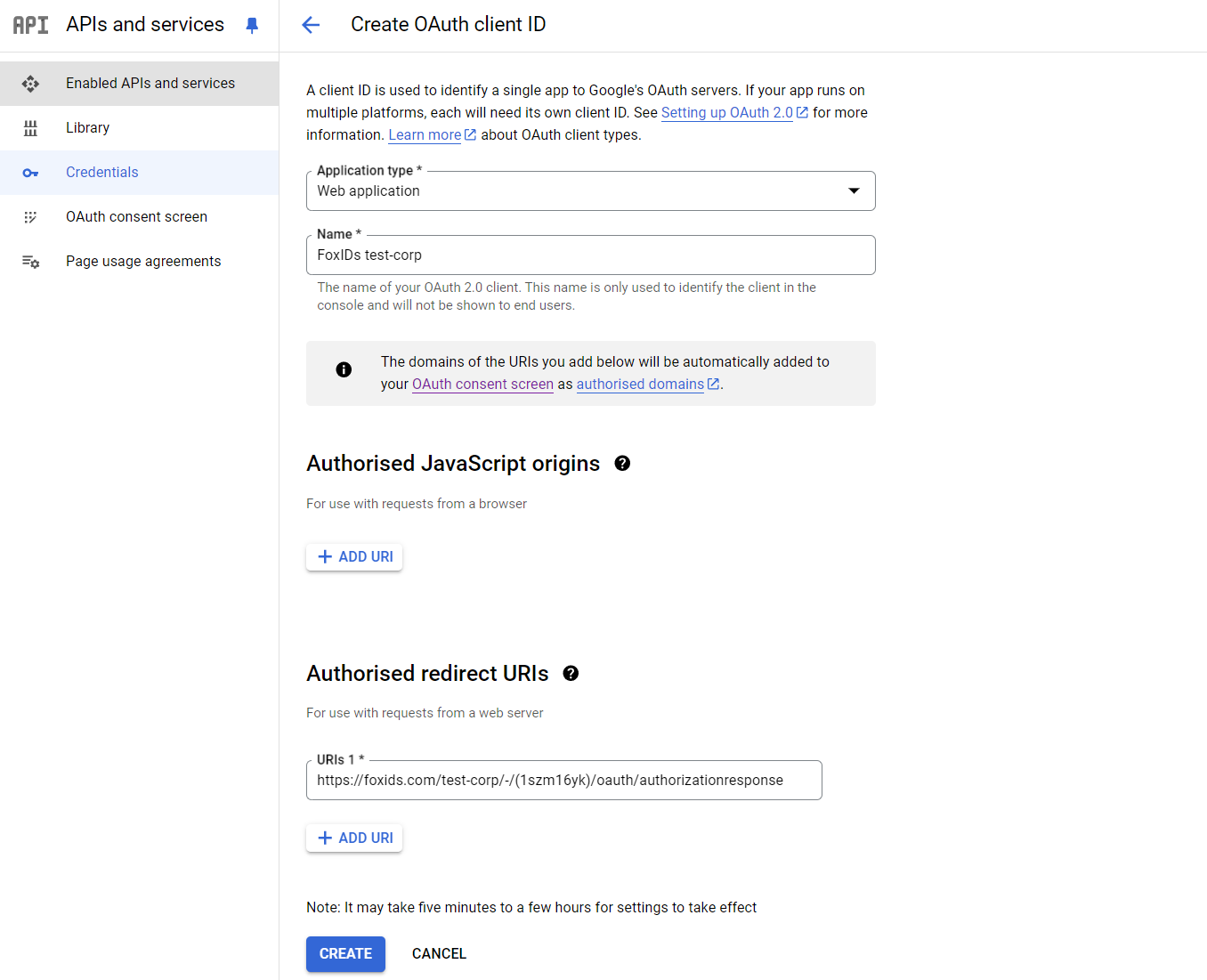

- W lewym panelu nawigacji kliknij Credentials

- Na górze kliknij CREATE CREDENTIALS, a następnie OAuth client ID

- Jako Application type wybierz Web application

- Dodaj Name

- W sekcji Authorized redirect URIs kliknij ADD URI i dodaj wcześniej skopiowany Redirect URL z FoxIDs

- Kliknij CREATE

- Odczytaj Client ID i Client Secret oraz zapisz na później

3 - Wróć do metody uwierzytelniania FoxIDs w FoxIDs Control Client

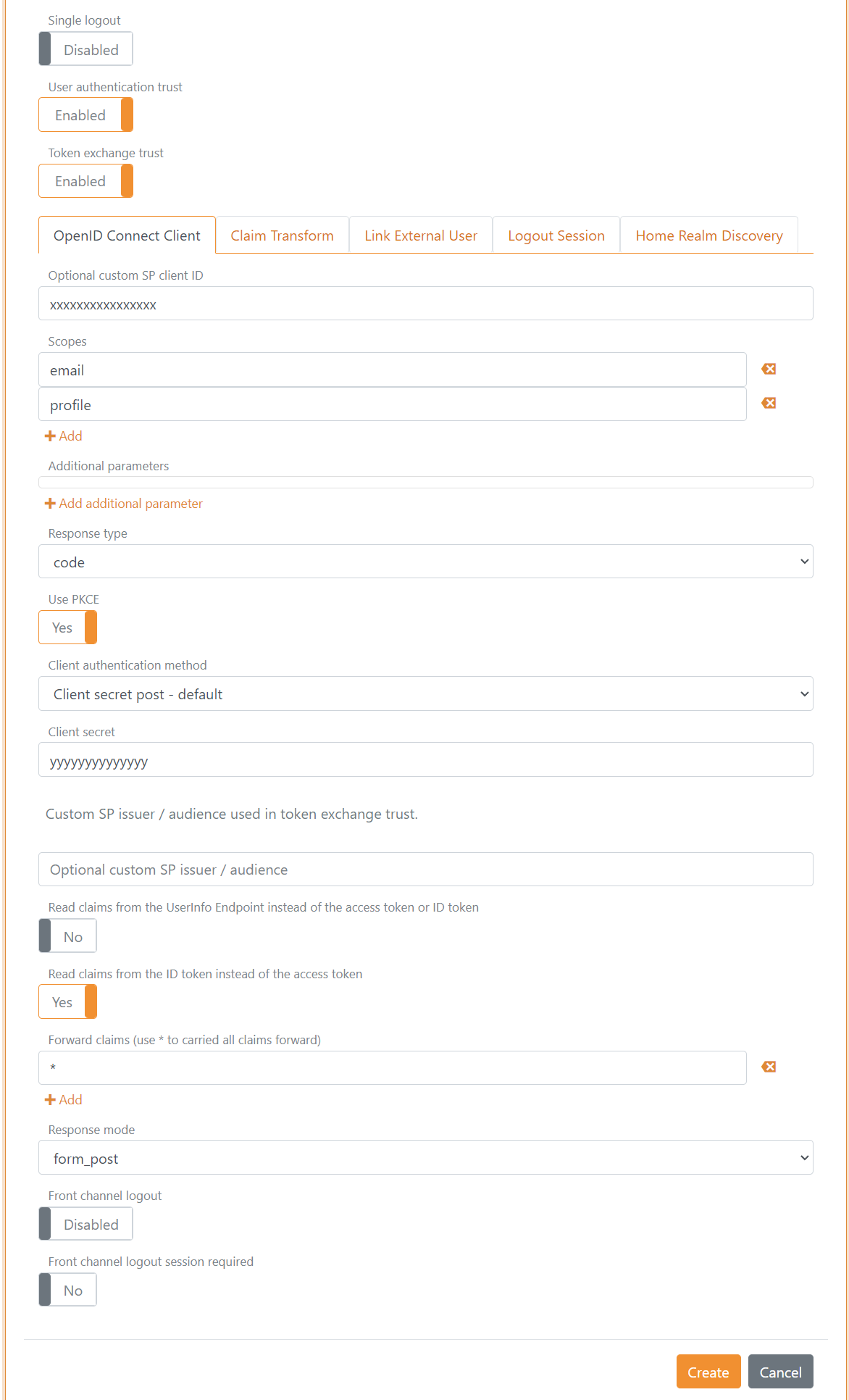

- Kliknij Show advanced w prawym górnym rogu tej sekcji konfiguracji

- Wyłącz przełącznik Single logout

- Dodaj Optional custom SP client ID z Google o nazwie Client ID

- Dodaj dwa scopes

emailiprofile - Dodaj Client secret z Google

- Ustaw przełącznik Read claims from the ID token instead of the access token na Yes

- Wyłącz przełącznik Front channel logout

- Wyłącz przełącznik Front channel logout session required

- Kliknij Create

- Kliknij Test authentication, aby przetestować połączenie z Google

To wszystko, gotowe.

Nowa metoda uwierzytelniania Google może zostać wybrana jako dozwolona metoda uwierzytelniania w rejestracji aplikacji.