Mit Microsoft Entra ID über OpenID Connect verbinden

FoxIDs kann mit Microsoft Entra ID über OpenID Connect verbunden werden und damit Endbenutzer in einem Microsoft Entra ID tenant authentifizieren.

Es ist möglich, sowohl eine single tenant als auch multitenant Microsoft Entra ID App als Authentifizierungsmethode in FoxIDs mit OpenID Connect zu verbinden.

Ein komplexerer Fall ist das Lesen von claims aus dem access token.

Wenn Sie App roles konfigurieren, werden diese im roles claim zurückgegeben.

Sie können Microsoft Entra ID login mit dem online web app sample (sample docs) testen, indem Sie

Log inund anschließendMicrosoft Entra IDanklicken. Sehen Sie sich die Microsoft Entra ID sample Konfiguration in FoxIDs Control an: https://control.foxids.com/test-corp Erhalten Sie read Zugriff mit dem Benutzerreader@foxids.comund dem PasswortgEh#V6kSwund wählen Sie anschließend dieProductionUmgebung und die RegisterkarteAuthentication.

Single tenant konfigurieren

Dieses Kapitel beschreibt, wie Sie eine Microsoft Entra ID single tenant Verbindung mit OpenID Connect Authorization Code flow und PKCE konfigurieren, was der empfohlene OpenID Connect flow ist.

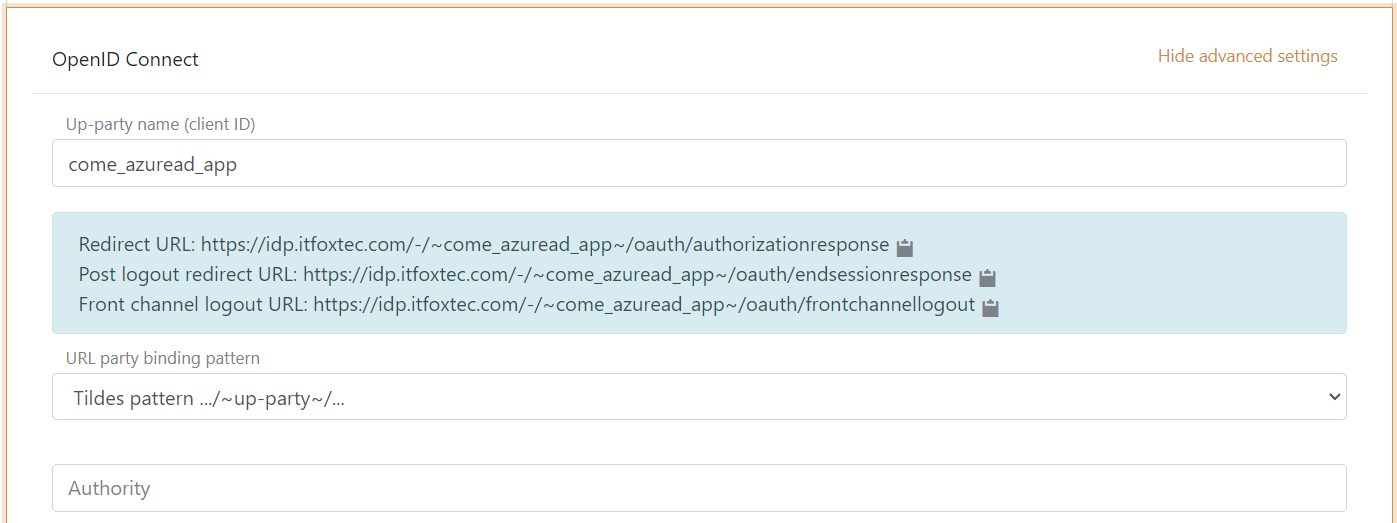

1 - Beginnen Sie mit der Erstellung einer OpenID Connect Authentifizierungsmethode in FoxIDs Control Client

- Fügen Sie den Namen hinzu

- Wählen Sie show advanced

- Wählen Sie tildes URL binding pattern

Es ist nun möglich, Redirect URL und Front channel logout URL zu lesen.

2 - Gehen Sie dann zum Azure Portal und erstellen Sie die Microsoft Entra ID App

- Fügen Sie den Namen hinzu

- Wählen Sie single tenant

- (Es ist eine Web Applikation) Fügen Sie die FoxIDs Authentifizierungsmethode

Redirect URLhinzu - Klicken Sie Register

- Kopieren Sie die Application (client) ID

- Kopieren Sie die Directory (tenant) ID

- Gehen Sie zur Registerkarte Authentication und fügen Sie die FoxIDs Authentifizierungsmethode

Front channel logout URLhinzu, klicken Sie save - Gehen Sie zur Registerkarte Certificates & secrets und klicken Sie New client secret und fügen Sie das secret hinzu

- Optional, verwenden Sie ein client certificate anstelle eines secret

- Kopieren Sie den client secret Wert (nicht die secret ID)

- Gehen Sie zur Registerkarte Token configuration und klicken Sie Add optional claims. Wählen Sie ID (um claims dem ID token hinzuzufügen) und wählen Sie

email,family_name,given_name,ipaddr,preferred_usernameund klicken Sie Add zweimal.

3 - Gehen Sie zurück zur FoxIDs Authentifizierungsmethode in FoxIDs Control Client

- Fügen Sie die authority hinzu, die

https://login.microsoftonline.com/{Microsoft Entra ID tenant ID}/v2.0ist (z.B.https://login.microsoftonline.com/82B2EBAE-5864-4C9F-8F78-40CB172BC7E1/v2.0) - Fügen Sie die Microsoft Entra ID client ID als custom SP client ID hinzu

- Fügen Sie die

profileundemailscopes hinzu (mögliche andere oder weitere scopes) - Fügen Sie den Microsoft Entra ID client secret Wert als client secret hinzu

- Optional, wählen Sie show advanced, ändern Sie die client authentication method zu

private key JWTund laden Sie das client certificate hoch

- Optional, wählen Sie show advanced, ändern Sie die client authentication method zu

- Wählen Sie use claims from ID token

- Fügen Sie die claims hinzu, die von der Authentifizierungsmethode an die Applikationsregistrierungen übertragen werden. Z.B.

preferred_username,email,name,given_name,family_name,oid,ipaddrund ggf.access_tokenclaim, um das Microsoft Entra ID access token an Applikationsregistrierungen zu übertragen. - Wählen Sie

Nobei Front channel logout session required - Klicken Sie create

Das war's.

Es ist möglich, die von der Microsoft Entra ID App zurückgegebenen claims im FoxIDs log zu sehen, indem Sie die log settings ändern, um claims zu loggen und optional die gesamte Nachricht zu loggen und danach die empfangenen JWTs zu dekodieren

Die neue Authentifizierungsmethode kann nun als zulässige Authentifizierungsmethode in einer Applikationsregistrierung ausgewählt werden. Die Applikationsregistrierung kann die claims aus der Authentifizierungsmethode lesen. Es ist möglich, den access_token claim hinzuzufügen, um das Microsoft Entra ID access token als claim im ausgegebenen access token zu inkludieren.

Multitenant konfigurieren

Dieses Kapitel beschreibt, wie Sie eine Microsoft Entra ID multitenant Verbindung mit OpenID Connect Authorization Code flow und PKCE konfigurieren.

Die multitenant Konfiguration unterscheidet sich leicht von der single tenant Konfiguration.

1 - Das Microsoft Entra ID Portal

- Wählen Sie bei der App Erstellung multitenant

2 - Die FoxIDs Authentifizierungsmethode in FoxIDs Control Client

- Fügen Sie die authority

https://login.microsoftonline.com/common/v2.0hinzu - Wählen Sie edit issuer

- Ändern Sie den issuer zu

https://login.microsoftonline.com/{Microsoft Entra ID tenant ID}/v2.0(z.B.https://login.microsoftonline.com/82B2EBAE-5864-4C9F-8F78-40CB172BC7E1/v2.0), wobei Sie die Microsoft Entra ID tenant ID hinzufügen. Sie können möglicherweise mehrere issuers hinzufügen und damit mehreren Azure tenants vertrauen. Oder Sie können das wildcard*ohne weiteres verwenden, um alle issuers zu akzeptieren, der akzeptierte issuer wird imauth_method_issuerclaim hinzugefügt.

Claims aus access token lesen

Wenn Sie claims aus dem access token lesen möchten, müssen Sie eine weitere Microsoft Entra ID App für eine resource (API) hinzufügen. Wobei die erste Microsoft Entra ID App für einen client ist.

1 - Im Azure Portal

- Erstellen Sie die resource Microsoft Entra ID App

- Exponieren Sie einen scope aus der resource App und gewähren Sie der client App den resource App scope

2 - Gehen Sie dann zu FoxIDs Control Client

- Wählen Sie show advanced

- Wählen Sie edit issuer

- Fügen Sie den access token issuer

https://sts.windows.net/{Microsoft Entra ID tenant ID}/hinzu (z.B.https://sts.windows.net/82B2EBAE-5864-4C9F-8F78-40CB172BC7E1/), wobei Sie die Microsoft Entra ID tenant ID hinzufügen - Fügen Sie den resource App scope als scope im FoxIDs Authentifizierungsmethoden client hinzu

- Lesen Sie claims aus dem access token, indem Sie use claims from ID token nicht auswählen

Dadurch wird das access token vom gleichen OP (IdP) ausgestellt und akzeptiert.

App roles

Wenn Sie App roles in der Microsoft Entra ID App unter der Registerkarte App roles konfigurieren.

Die Rollen werden im roles claim im ID token für Benutzer zurückgegeben, denen die Rolle zugewiesen wurde.

Wenn Sie claims aus access token lesen, müssen die Rollen in der Microsoft Entra ID App für eine resource (API) definiert sein.

In FoxIDs Control Client

- Die Rollen werden in einem

rolesclaim zurückgegeben, der durch Hinzufügen einer map claims transformation in einenroleclaim (ohne s) geändert werden kann. Schreiben Sierolein new claim, setzen Sie action auf replace claim und schreiben Sierolesin select claim - Fügen Sie den

roleclaim zu den claims hinzu, die von der Authentifizierungsmethode an die Applikationsregistrierungen übertragen werden

Denken Sie daran, den

roleclaim auch in der Applikationsregistrierung hinzuzufügen, damit er an die Applikation ausgegeben wird.